控制访问列表(ACCESS LIST)

欢迎进入网络技术社区论坛,与200万技术人员互动交流 >>进入 我们把实验的命令写到文本: 基本配置: r1: en conf t host r1 enable pass cisco line vty 0 4 pass cisco login exit int s0/0 ip addr 192.168.1.1 255.255.255.0 no shut clock rate 64000 e

欢迎进入网络技术社区论坛,与200万技术人员互动交流 >>进入

我们把实验的命令写到文本:

基本配置:

r1:

en

conf t

host r1

enable pass cisco

line vty 0 4

pass cisco

login

exit

int s0/0

ip addr 192.168.1.1 255.255.255.0

no shut

clock rate 64000

exit

router rip

ver 2

no auto-summary

network 192.168.1.0

exit

r2:

en

conf t

host r2

enable pass cisco

line vty 0 4

pass cisco

login

exit

int s0/0

ip addr 192.168.1.2 255.255.255.0

no shut

int s0/1

ip addr 192.168.2.1 255.255.255.0

no shut

clock rate 64000

exit

router rip

ver 2

no auto-summary

network 192.168.1.0

network 192.168.2.0

exit

r3:

en

conf t

host r3

enable pass cisco

line vty 0 4

pass cisco

login

exit

int s0/1

ip addr 192.168.2.2 255.255.255.0

no shut

exit

router rip

ver 2

no auto-summary

network 192.168.2.0

exit

在r2上配置拒绝telnet:

conf t

access-list 101 deny tcp 192.168.1.1 0.0.0.0 192.168.2.0 0.0.0.255 eq telnet

access-list 101 permit ip any any

int s0/1

ip access-group 100 out

exit

access-list 102 deny tcp 192.168.1.1 0.0.0.0 192.168.2.0 0.0.0.255 eq ftp

access-list 102 permit ip any any

int s0/1

ip access-group 100 out

exit

access-list 103 deny icmp 192.168.4.2 0.0.0.0 192.168.1.0 0.0.0.255 echo

access-list 103 deny icmp 192.168.4.2 0.0.0.0 192.168.1.0 0.0.0.255 echo-reply

access-list 103 permit ip any any

int s0/0

ip access-group 101 out

写完了以后我们开始粘贴。

粘贴完并没有错误,我们先不添加访问控制列表看能否telnet

没有问题可以telnet并打开了

我们来添加访问列表

在来telnet 如果失败了,我们就成功了。

telnet不上了,成功!!!!!!

凌晨了睡觉喽!!!!!!呵呵 !!!!!!

http://liuyonglei.blog.51cto.com/501877/139178

[1] [2]

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1376

1376

52

52

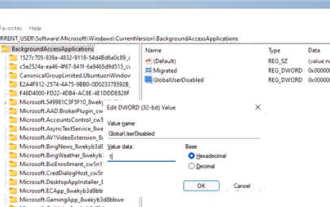

So deaktivieren Sie Hintergrundanwendungen in Windows 11_Windows 11-Tutorial zum Deaktivieren von Hintergrundanwendungen

May 07, 2024 pm 04:20 PM

So deaktivieren Sie Hintergrundanwendungen in Windows 11_Windows 11-Tutorial zum Deaktivieren von Hintergrundanwendungen

May 07, 2024 pm 04:20 PM

1. Öffnen Sie die Einstellungen in Windows 11. Sie können die Tastenkombination Win+I oder eine andere Methode verwenden. 2. Gehen Sie zum Abschnitt „Apps“ und klicken Sie auf „Apps & Funktionen“. 3. Suchen Sie die Anwendung, deren Ausführung im Hintergrund verhindert werden soll. Klicken Sie auf die Schaltfläche mit den drei Punkten und wählen Sie Erweiterte Optionen. 4. Suchen Sie den Abschnitt [Hintergrundanwendungsberechtigungen] und wählen Sie den gewünschten Wert aus. Standardmäßig stellt Windows 11 den Energieoptimierungsmodus ein. Damit kann Windows verwalten, wie Anwendungen im Hintergrund funktionieren. Wenn Sie beispielsweise den Energiesparmodus aktivieren, um den Akku zu schonen, schließt das System automatisch alle Apps. 5. Wählen Sie [Nie], um zu verhindern, dass die Anwendung im Hintergrund ausgeführt wird. Bitte beachten Sie, dass Sie dies tun können, wenn Sie feststellen, dass das Programm Ihnen keine Benachrichtigungen sendet, Daten nicht aktualisiert usw

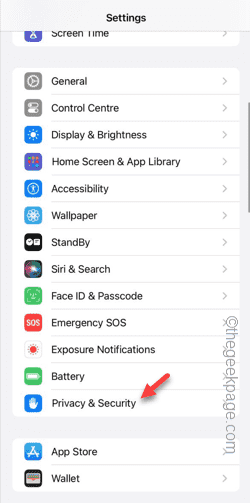

Der Zugriff auf Kamera und Mikrofon im iPhone kann nicht zugelassen werden

Apr 23, 2024 am 11:13 AM

Der Zugriff auf Kamera und Mikrofon im iPhone kann nicht zugelassen werden

Apr 23, 2024 am 11:13 AM

Erhalten Sie die Meldung „Zugriff auf Kamera und Mikrofon konnte nicht zugelassen werden“, wenn Sie versuchen, die App zu verwenden? Normalerweise erteilen Sie Kamera- und Mikrofonberechtigungen bestimmten Personen nach Bedarf. Wenn Sie jedoch die Erlaubnis verweigern, funktionieren die Kamera und das Mikrofon nicht und es wird stattdessen diese Fehlermeldung angezeigt. Die Lösung dieses Problems ist sehr einfach und in ein oder zwei Minuten erledigt. Fix 1 – Kamera- und Mikrofonberechtigungen bereitstellen Sie können die erforderlichen Kamera- und Mikrofonberechtigungen direkt in den Einstellungen bereitstellen. Schritt 1 – Gehen Sie zur Registerkarte „Einstellungen“. Schritt 2 – Öffnen Sie das Fenster „Datenschutz und Sicherheit“. Schritt 3 – Aktivieren Sie dort die Berechtigung „Kamera“. Schritt 4 – Darin finden Sie eine Liste der Apps, die eine Erlaubnis für die Kamera Ihres Telefons angefordert haben. Schritt 5 – Öffnen Sie die „Kamera“ der angegebenen App

Wie man Deepseek PDF umwandelt

Feb 19, 2025 pm 05:24 PM

Wie man Deepseek PDF umwandelt

Feb 19, 2025 pm 05:24 PM

Deepseek kann Dateien nicht direkt in PDF konvertieren. Abhängig vom Dateityp können Sie verschiedene Methoden verwenden: gemeinsame Dokumente (Word, Excel, PowerPoint): Verwenden Sie Microsoft Office, LibreOffice und andere Software, um als PDF zu exportieren. Bild: Speichern Sie als PDF mithilfe von Image Viewer oder Bildverarbeitungssoftware. Webseiten: Verwenden Sie die Funktion des Browsers "Into PDF" oder die dedizierte Webseite zum PDF -Tool. Ungewöhnliche Formate: Finden Sie den richtigen Konverter und konvertieren Sie ihn in PDF. Es ist wichtig, die richtigen Tools auszuwählen und einen Plan zu entwickeln, der auf der tatsächlichen Situation basiert.

Was bedeutet Feld in Java?

Apr 25, 2024 pm 10:18 PM

Was bedeutet Feld in Java?

Apr 25, 2024 pm 10:18 PM

In Java ist ein „Feld“ ein Datenelement in einer Klasse oder Schnittstelle, das zum Speichern von Daten oder Zuständen verwendet wird. Zu den Eigenschaften des Felds gehören: Typ (kann ein beliebiger Java-Datentyp sein), Zugriffsrechte, statisch (gehört zu einer Klasse und nicht zu einer Instanz), endgültig (unveränderlich) und vorübergehend (nicht serialisiert). Das Feld wird zum Speichern von Statusinformationen einer Klasse oder Schnittstelle verwendet, z. B. zum Speichern von Objektdaten und zum Verwalten des Objektstatus.

So lesen Sie eine DBF-Datei in Oracle

May 10, 2024 am 01:27 AM

So lesen Sie eine DBF-Datei in Oracle

May 10, 2024 am 01:27 AM

Oracle kann DBF-Dateien durch die folgenden Schritte lesen: Erstellen Sie eine externe Tabelle und verweisen Sie auf die DBF-Datei.

Wie verändert der Java-Reflexionsmechanismus das Verhalten einer Klasse?

May 03, 2024 pm 06:15 PM

Wie verändert der Java-Reflexionsmechanismus das Verhalten einer Klasse?

May 03, 2024 pm 06:15 PM

Der Java-Reflexionsmechanismus ermöglicht es Programmen, das Verhalten von Klassen dynamisch zu ändern, ohne den Quellcode zu ändern. Durch Betreiben des Class-Objekts können Sie über newInstance() Instanzen erstellen, private Feldwerte ändern, private Methoden aufrufen usw. Reflection sollte jedoch mit Vorsicht verwendet werden, da es zu unerwartetem Verhalten und Sicherheitsproblemen führen kann und einen Leistungsaufwand mit sich bringt.

Wie sieht ein Memory Stick aus?

Apr 21, 2024 pm 01:01 PM

Wie sieht ein Memory Stick aus?

Apr 21, 2024 pm 01:01 PM

Wie sieht ein Computerspeichermodul aus? Dies ist eine Übersicht über die Grafikkarte und das Speichermodul im Computer. Die unabhängige Grafikkarte des Computers wird mit einem Lüfter in den Grafikkartensteckplatz eingesetzt, und das Speichermodul befindet sich im Speichermodulsteckplatz auf der Hauptplatine des Computers und hat die Form eines grünen rechteckigen Parallelepipeds. Laptop-Speichermodule unterscheiden sich von Desktop-Speichermodulen und können nicht austauschbar verwendet werden. Aussehensunterschied 1: Der Desktop-Speicher ist schlank und hat eine Länge von 13–14 cm. 2: Der Notebook-Speicher ist kürzer, etwa fünf Zentimeter. Der Speicher ist die Brücke im Computer und verantwortlich für den Datenaustausch zwischen Prozessor und Hardware wie Festplatte, Motherboard und Grafikkarte. Der rote Kreis auf dem Weg ist der Memory Stick, der neben dem CPU-Lüfter liegt und in den Memory Stick eingesteckt ist. Schauen Sie, ein Computer-Speicherstick sieht so aus. Öffnen Sie mit einem Schraubenzieher die Abdeckung des Desktop-Computers. Der rote Kreis in der Mitte ist das Speichermodul. Was ist ein Memory Stick?

Häufige Ausnahmetypen und ihre Reparaturmaßnahmen in der Java-Funktionsentwicklung

May 03, 2024 pm 02:09 PM

Häufige Ausnahmetypen und ihre Reparaturmaßnahmen in der Java-Funktionsentwicklung

May 03, 2024 pm 02:09 PM

Häufige Ausnahmetypen und ihre Reparaturmaßnahmen bei der Entwicklung von Java-Funktionen Während der Entwicklung von Java-Funktionen können verschiedene Ausnahmen auftreten, die die korrekte Ausführung der Funktion beeinträchtigen. Im Folgenden sind häufige Ausnahmetypen und ihre Reparaturmaßnahmen aufgeführt: 1. NullPointerException Beschreibung: Wird beim Zugriff auf ein Objekt ausgelöst, das nicht initialisiert wurde. Fix: Stellen Sie sicher, dass Sie das Objekt auf Nicht-Null-Werte überprüfen, bevor Sie es verwenden. Beispielcode: try{Stringname=null;System.out.println(name.length());}catch(NullPointerExceptione){