BP神经网络算法(2)

// BpNet.h:interfacefortheBpclass. // // E-Mail:zengzhijun369@163.com /**/ ///////////////////////////////////////////////////////////////////// / #include stdafx.h #include BpNet.h #include math.h #ifdef_DEBUG #undef THIS_FILE static char

//BpNet.h: interface for the Bp class.

//

//

//E-Mail:zengzhijun369@163.com

//E-Mail:zengzhijun369@163.com

/**///////////////////////////////////////////////////////////////////////

/**///////////////////////////////////////////////////////////////////////

#include "stdafx.h"

#include "stdafx.h"

#include "BpNet.h"

#include "BpNet.h"

#include "math.h"

#include "math.h"

#ifdef _DEBUG

#ifdef _DEBUG

#undef THIS_FILE

#undef THIS_FILE

static char THIS_FILE[]=__FILE__;

static char THIS_FILE[]=__FILE__;

#define new DEBUG_NEW

#define new DEBUG_NEW

#endif

#endif

/**///////////////////////////////////////////////////////////////////////

/**///////////////////////////////////////////////////////////////////////

// Construction/Destruction

// Construction/Destruction

/**///////////////////////////////////////////////////////////////////////

/**///////////////////////////////////////////////////////////////////////

BpNet::BpNet()

BpNet::BpNet()

{

{

error=1.0;

error=1.0;

e=0.0;

e=0.0;

rate_w=0.05; //权值学习率(输入层--隐含层)

rate_w=0.05; //权值学习率(输入层--隐含层)

rate_w1=0.047; //权值学习率 (隐含层--输出层)

rate_w1=0.047; //权值学习率 (隐含层--输出层)

rate_b1=0.05; //隐含层阀值学习率

rate_b1=0.05; //隐含层阀值学习率

rate_b2=0.047; //输出层阀值学习率

rate_b2=0.047; //输出层阀值学习率

error=1.0;

error=1.0;

e=0.0;

e=0.0;

rate_w=0.05; //权值学习率(输入层--隐含层)

rate_w=0.05; //权值学习率(输入层--隐含层)

rate_w1=0.047; //权值学习率 (隐含层--输出层)

rate_w1=0.047; //权值学习率 (隐含层--输出层)

rate_b1=0.05; //隐含层阀值学习率

rate_b1=0.05; //隐含层阀值学习率

rate_b2=0.047; //输出层阀值学习率

rate_b2=0.047; //输出层阀值学习率

}

}

BpNet::~BpNet()

BpNet::~BpNet()

{

{

}

}

void winit(double w[],int sl)//权值初始化

void winit(double w[],int sl)//权值初始化

{int i;

{int i;

double randx();

double randx();

for(i=0;isl;i++)

for(i=0;isl;i++) {

{

*(w+i)=0.2*randx();

*(w+i)=0.2*randx();

}

}

}

}

double randx()//kqy error

double randx()//kqy error

{double d;

{double d;

d=(double) rand()/32767.0;

d=(double) rand()/32767.0;

return d;

return d;

}

}

void BpNet::init()

void BpNet::init()

{

{

winit((double*)w,innode*hidenode);

winit((double*)w,innode*hidenode);

winit((double*)w1,hidenode*outnode);

winit((double*)w1,hidenode*outnode);

winit(b1,hidenode);

winit(b1,hidenode);

winit(b2,outnode);

winit(b2,outnode);

}

}

void BpNet::train(double p[trainsample][innode],double t[trainsample][outnode])

void BpNet::train(double p[trainsample][innode],double t[trainsample][outnode])

{

{

double pp[hidenode];//隐含结点的校正误差

double pp[hidenode];//隐含结点的校正误差

double qq[outnode];//希望输出值与实际输出值的偏差

double qq[outnode];//希望输出值与实际输出值的偏差

double yd[outnode];//希望输出值

double yd[outnode];//希望输出值

double x[innode]; //输入向量

double x[innode]; //输入向量

double x1[hidenode];//隐含结点状态值

double x1[hidenode];//隐含结点状态值

double x2[outnode];//输出结点状态值

double x2[outnode];//输出结点状态值

double o1[hidenode];//隐含层激活值

double o1[hidenode];//隐含层激活值

double o2[hidenode];//输出层激活值

double o2[hidenode];//输出层激活值

for(int isamp=0;isamptrainsample;isamp++)//循环训练一次样品

for(int isamp=0;isamptrainsample;isamp++)//循环训练一次样品

{

{

for(int i=0;iinnode;i++)

for(int i=0;iinnode;i++)

x[i]=p[isamp][i];

x[i]=p[isamp][i];

for(i=0;ioutnode;i++)

for(i=0;ioutnode;i++)

yd[i]=t[isamp][i];

yd[i]=t[isamp][i];

//构造每个样品的输入和输出标准

//构造每个样品的输入和输出标准

for(int j=0;jhidenode;j++)

for(int j=0;jhidenode;j++)

{

{

o1[j]=0.0;

o1[j]=0.0;

for(i=0;iinnode;i++)

for(i=0;iinnode;i++)

o1[j]=o1[j]+w[i][j]*x[i];//隐含层各单元输入激活值

o1[j]=o1[j]+w[i][j]*x[i];//隐含层各单元输入激活值

x1[j]=1.0/(1+exp(-o1[j]-b1[j]));//隐含层各单元的输出kqy1

x1[j]=1.0/(1+exp(-o1[j]-b1[j]));//隐含层各单元的输出kqy1

// if(o1[j]+b1[j]>0) x1[j]=1;

// if(o1[j]+b1[j]>0) x1[j]=1;

//else x1[j]=0;

//else x1[j]=0;

}

}

for(int k=0;koutnode;k++)

for(int k=0;koutnode;k++)

{

{

o2[k]=0.0;

o2[k]=0.0;

for(j=0;jhidenode;j++)

for(j=0;jhidenode;j++)

o2[k]=o2[k]+w1[j][k]*x1[j];//输出层各单元输入激活值

o2[k]=o2[k]+w1[j][k]*x1[j];//输出层各单元输入激活值

x2[k]=1.0/(1.0+exp(-o2[k]-b2[k]));//输出层各单元输出

x2[k]=1.0/(1.0+exp(-o2[k]-b2[k]));//输出层各单元输出

// if(o2[k]+b2[k]>0) x2[k]=1;

// if(o2[k]+b2[k]>0) x2[k]=1;

// else x2[k]=0;

// else x2[k]=0;

}

}

for(k=0;koutnode;k++)

for(k=0;koutnode;k++)

{

{

e=0.0;

e=0.0;

qq[k]=(yd[k]-x2[k])*x2[k]*(1.-x2[k]);//希望输出与实际输出的偏差

qq[k]=(yd[k]-x2[k])*x2[k]*(1.-x2[k]);//希望输出与实际输出的偏差

e+=fabs(yd[k]-x2[k])*fabs(yd[k]-x2[k]);//计算均方差

e+=fabs(yd[k]-x2[k])*fabs(yd[k]-x2[k]);//计算均方差

for(j=0;jhidenode;j++)

for(j=0;jhidenode;j++)

w1[j][k]=w1[j][k]+rate_w1*qq[k]*x1[j];//下一次的隐含层和输出层之间的新连接权

w1[j][k]=w1[j][k]+rate_w1*qq[k]*x1[j];//下一次的隐含层和输出层之间的新连接权

e=sqrt(e);

e=sqrt(e);

error=e;

error=e;

}

}

for(j=0;jhidenode;j++)

for(j=0;jhidenode;j++)

{

{

pp[j]=0.0;

pp[j]=0.0;

for(k=0;koutnode;k++)

for(k=0;koutnode;k++)

pp[j]=pp[j]+qq[k]*w1[j][k];

pp[j]=pp[j]+qq[k]*w1[j][k];

pp[j]=pp[j]*x1[j]*(1-x1[j]);//隐含层的校正误差

pp[j]=pp[j]*x1[j]*(1-x1[j]);//隐含层的校正误差

for(i=0;iinnode;i++)

for(i=0;iinnode;i++)

w[i][j]=w[i][j]+rate_w*pp[j]*x[i];//下一次的输入层和隐含层之间的新连接权

w[i][j]=w[i][j]+rate_w*pp[j]*x[i];//下一次的输入层和隐含层之间的新连接权

}

}

for(k=0;koutnode;k++)

for(k=0;koutnode;k++)

b2[k]=b2[k]+rate_b2*qq[k];//下一次的隐含层和输出层之间的新阈值

b2[k]=b2[k]+rate_b2*qq[k];//下一次的隐含层和输出层之间的新阈值

for(j=0;jhidenode;j++)

for(j=0;jhidenode;j++)

b1[j]=b1[j]+rate_b1*pp[j];//下一次的输入层和隐含层之间的新阈值

b1[j]=b1[j]+rate_b1*pp[j];//下一次的输入层和隐含层之间的新阈值

}//end isamp样品循环

}//end isamp样品循环

}

}

/**////////////////////////////end train/////////////////////////////

/**////////////////////////////end train/////////////////////////////

/////////////////////////////////////////////////////////////////

/////////////////////////////////////////////////////////////////

double *BpNet::recognize(double *p)

double *BpNet::recognize(double *p)

{

{

double x[innode]; //输入向量

double x[innode]; //输入向量

double x1[hidenode];//隐含结点状态值

double x1[hidenode];//隐含结点状态值

double x2[outnode];//输出结点状态值

double x2[outnode];//输出结点状态值

double o1[hidenode];//隐含层激活值

double o1[hidenode];//隐含层激活值

double o2[hidenode];//输出层激活值

double o2[hidenode];//输出层激活值

for(int i=0;iinnode;i++)

for(int i=0;iinnode;i++)

x[i]=p[i];

x[i]=p[i];

for(int j=0;jhidenode;j++)

for(int j=0;jhidenode;j++)

{

{

o1[j]=0.0;

o1[j]=0.0;

for(int i=0;iinnode;i++)

for(int i=0;iinnode;i++)

o1[j]=o1[j]+w[i][j]*x[i];//隐含层各单元激活值

o1[j]=o1[j]+w[i][j]*x[i];//隐含层各单元激活值

x1[j]=1.0/(1.0+exp(-o1[j]-b1[j]));//隐含层各单元输出

x1[j]=1.0/(1.0+exp(-o1[j]-b1[j]));//隐含层各单元输出

//if(o1[j]+b1[j]>0) x1[j]=1;

//if(o1[j]+b1[j]>0) x1[j]=1;

// else x1[j]=0;

// else x1[j]=0;

}

}

for(int k=0;koutnode;k++)

for(int k=0;koutnode;k++)

{

{

o2[k]=0.0;

o2[k]=0.0;

for(int j=0;jhidenode;j++)

for(int j=0;jhidenode;j++)

o2[k]=o2[k]+w1[j][k]*x1[j];//输出层各单元激活值

o2[k]=o2[k]+w1[j][k]*x1[j];//输出层各单元激活值

x2[k]=1.0/(1.0+exp(-o2[k]-b2[k]));//输出层各单元输出

x2[k]=1.0/(1.0+exp(-o2[k]-b2[k]));//输出层各单元输出

//if(o2[k]+b2[k]>0) x2[k]=1;

//if(o2[k]+b2[k]>0) x2[k]=1;

//else x2[k]=0;

//else x2[k]=0;

}

}

for(k=0;koutnode;k++)

for(k=0;koutnode;k++)

{

{

shuchu[k]=x2[k];

shuchu[k]=x2[k];

}

}

return shuchu;

return shuchu;

}/**/////////////////////////////end sim///////////////////////////

}/**/////////////////////////////end sim///////////////////////////

void BpNet::writetrain()

void BpNet::writetrain()

{//曾志军 for 2006.7

{//曾志军 for 2006.7

AfxMessageBox("你还没有训练呢,训练后再写吧!请不要乱写,除非你认为这次训练是最好的,否则会覆盖我训练好的权值,那样你又要花时间训练!");

AfxMessageBox("你还没有训练呢,训练后再写吧!请不要乱写,除非你认为这次训练是最好的,否则会覆盖我训练好的权值,那样你又要花时间训练!");

AfxMessageBox("你认为这次训练结果是最好的,就存下来,下次就不要花时间训练了!",MB_YESNO,NULL);

AfxMessageBox("你认为这次训练结果是最好的,就存下来,下次就不要花时间训练了!",MB_YESNO,NULL);

FILE *stream0;

FILE *stream0;

FILE *stream1;

FILE *stream1;

FILE *stream2;

FILE *stream2;

FILE *stream3;

FILE *stream3;

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

Video Face Swap

Tauschen Sie Gesichter in jedem Video mühelos mit unserem völlig kostenlosen KI-Gesichtstausch-Tool aus!

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1663

1663

14

14

1420

1420

52

52

1313

1313

25

25

1266

1266

29

29

1239

1239

24

24

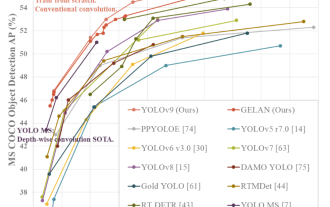

YOLO ist unsterblich! YOLOv9 wird veröffentlicht: Leistung und Geschwindigkeit SOTA~

Feb 26, 2024 am 11:31 AM

YOLO ist unsterblich! YOLOv9 wird veröffentlicht: Leistung und Geschwindigkeit SOTA~

Feb 26, 2024 am 11:31 AM

Heutige Deep-Learning-Methoden konzentrieren sich darauf, die am besten geeignete Zielfunktion zu entwerfen, damit die Vorhersageergebnisse des Modells der tatsächlichen Situation am nächsten kommen. Gleichzeitig muss eine geeignete Architektur entworfen werden, um ausreichend Informationen für die Vorhersage zu erhalten. Bestehende Methoden ignorieren die Tatsache, dass bei der schichtweisen Merkmalsextraktion und räumlichen Transformation der Eingabedaten eine große Menge an Informationen verloren geht. Dieser Artikel befasst sich mit wichtigen Themen bei der Datenübertragung über tiefe Netzwerke, nämlich Informationsengpässen und umkehrbaren Funktionen. Darauf aufbauend wird das Konzept der programmierbaren Gradienteninformation (PGI) vorgeschlagen, um die verschiedenen Änderungen zu bewältigen, die tiefe Netzwerke zur Erreichung mehrerer Ziele erfordern. PGI kann vollständige Eingabeinformationen für die Zielaufgabe zur Berechnung der Zielfunktion bereitstellen und so zuverlässige Gradienteninformationen zur Aktualisierung der Netzwerkgewichte erhalten. Darüber hinaus wird ein neues, leichtgewichtiges Netzwerk-Framework entworfen

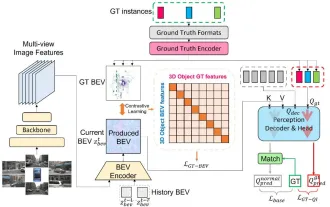

CLIP-BEVFormer: Überwacht explizit die BEVFormer-Struktur, um die Leistung der Long-Tail-Erkennung zu verbessern

Mar 26, 2024 pm 12:41 PM

CLIP-BEVFormer: Überwacht explizit die BEVFormer-Struktur, um die Leistung der Long-Tail-Erkennung zu verbessern

Mar 26, 2024 pm 12:41 PM

Oben geschrieben und das persönliche Verständnis des Autors: Derzeit spielt das Wahrnehmungsmodul im gesamten autonomen Fahrsystem eine entscheidende Rolle Das Steuermodul im autonomen Fahrsystem trifft zeitnahe und korrekte Urteile und Verhaltensentscheidungen. Derzeit sind Autos mit autonomen Fahrfunktionen in der Regel mit einer Vielzahl von Dateninformationssensoren ausgestattet, darunter Rundumsichtkamerasensoren, Lidar-Sensoren und Millimeterwellenradarsensoren, um Informationen in verschiedenen Modalitäten zu sammeln und so genaue Wahrnehmungsaufgaben zu erfüllen. Der auf reinem Sehen basierende BEV-Wahrnehmungsalgorithmus wird von der Industrie aufgrund seiner geringen Hardwarekosten und einfachen Bereitstellung bevorzugt, und seine Ausgabeergebnisse können problemlos auf verschiedene nachgelagerte Aufgaben angewendet werden.

Implementierung von Algorithmen für maschinelles Lernen in C++: Häufige Herausforderungen und Lösungen

Jun 03, 2024 pm 01:25 PM

Implementierung von Algorithmen für maschinelles Lernen in C++: Häufige Herausforderungen und Lösungen

Jun 03, 2024 pm 01:25 PM

Zu den häufigsten Herausforderungen, mit denen Algorithmen für maschinelles Lernen in C++ konfrontiert sind, gehören Speicherverwaltung, Multithreading, Leistungsoptimierung und Wartbarkeit. Zu den Lösungen gehören die Verwendung intelligenter Zeiger, moderner Threading-Bibliotheken, SIMD-Anweisungen und Bibliotheken von Drittanbietern sowie die Einhaltung von Codierungsstilrichtlinien und die Verwendung von Automatisierungstools. Praktische Fälle zeigen, wie man die Eigen-Bibliothek nutzt, um lineare Regressionsalgorithmen zu implementieren, den Speicher effektiv zu verwalten und leistungsstarke Matrixoperationen zu nutzen.

Entdecken Sie die zugrunde liegenden Prinzipien und die Algorithmusauswahl der C++-Sortierfunktion

Apr 02, 2024 pm 05:36 PM

Entdecken Sie die zugrunde liegenden Prinzipien und die Algorithmusauswahl der C++-Sortierfunktion

Apr 02, 2024 pm 05:36 PM

Die unterste Ebene der C++-Sortierfunktion verwendet die Zusammenführungssortierung, ihre Komplexität beträgt O(nlogn) und bietet verschiedene Auswahlmöglichkeiten für Sortieralgorithmen, einschließlich schneller Sortierung, Heap-Sortierung und stabiler Sortierung.

1,3 ms dauert 1,3 ms! Tsinghuas neueste Open-Source-Architektur für mobile neuronale Netzwerke RepViT

Mar 11, 2024 pm 12:07 PM

1,3 ms dauert 1,3 ms! Tsinghuas neueste Open-Source-Architektur für mobile neuronale Netzwerke RepViT

Mar 11, 2024 pm 12:07 PM

Papieradresse: https://arxiv.org/abs/2307.09283 Codeadresse: https://github.com/THU-MIG/RepViTRepViT funktioniert gut in der mobilen ViT-Architektur und zeigt erhebliche Vorteile. Als nächstes untersuchen wir die Beiträge dieser Studie. In dem Artikel wird erwähnt, dass Lightweight-ViTs bei visuellen Aufgaben im Allgemeinen eine bessere Leistung erbringen als Lightweight-CNNs, hauptsächlich aufgrund ihres Multi-Head-Selbstaufmerksamkeitsmoduls (MSHA), das es dem Modell ermöglicht, globale Darstellungen zu lernen. Allerdings wurden die architektonischen Unterschiede zwischen Lightweight-ViTs und Lightweight-CNNs noch nicht vollständig untersucht. In dieser Studie integrierten die Autoren leichte ViTs in die effektiven

Kann künstliche Intelligenz Kriminalität vorhersagen? Entdecken Sie die Möglichkeiten von CrimeGPT

Mar 22, 2024 pm 10:10 PM

Kann künstliche Intelligenz Kriminalität vorhersagen? Entdecken Sie die Möglichkeiten von CrimeGPT

Mar 22, 2024 pm 10:10 PM

Die Konvergenz von künstlicher Intelligenz (KI) und Strafverfolgung eröffnet neue Möglichkeiten zur Kriminalprävention und -aufdeckung. Die Vorhersagefähigkeiten künstlicher Intelligenz werden häufig in Systemen wie CrimeGPT (Crime Prediction Technology) genutzt, um kriminelle Aktivitäten vorherzusagen. Dieser Artikel untersucht das Potenzial künstlicher Intelligenz bei der Kriminalitätsvorhersage, ihre aktuellen Anwendungen, die Herausforderungen, denen sie gegenübersteht, und die möglichen ethischen Auswirkungen der Technologie. Künstliche Intelligenz und Kriminalitätsvorhersage: Die Grundlagen CrimeGPT verwendet Algorithmen des maschinellen Lernens, um große Datensätze zu analysieren und Muster zu identifizieren, die vorhersagen können, wo und wann Straftaten wahrscheinlich passieren. Zu diesen Datensätzen gehören historische Kriminalstatistiken, demografische Informationen, Wirtschaftsindikatoren, Wettermuster und mehr. Durch die Identifizierung von Trends, die menschliche Analysten möglicherweise übersehen, kann künstliche Intelligenz Strafverfolgungsbehörden stärken

Verbesserter Erkennungsalgorithmus: zur Zielerkennung in hochauflösenden optischen Fernerkundungsbildern

Jun 06, 2024 pm 12:33 PM

Verbesserter Erkennungsalgorithmus: zur Zielerkennung in hochauflösenden optischen Fernerkundungsbildern

Jun 06, 2024 pm 12:33 PM

01Ausblicksübersicht Derzeit ist es schwierig, ein angemessenes Gleichgewicht zwischen Detektionseffizienz und Detektionsergebnissen zu erreichen. Wir haben einen verbesserten YOLOv5-Algorithmus zur Zielerkennung in hochauflösenden optischen Fernerkundungsbildern entwickelt, der mehrschichtige Merkmalspyramiden, Multierkennungskopfstrategien und hybride Aufmerksamkeitsmodule verwendet, um die Wirkung des Zielerkennungsnetzwerks in optischen Fernerkundungsbildern zu verbessern. Laut SIMD-Datensatz ist der mAP des neuen Algorithmus 2,2 % besser als YOLOv5 und 8,48 % besser als YOLOX, wodurch ein besseres Gleichgewicht zwischen Erkennungsergebnissen und Geschwindigkeit erreicht wird. 02 Hintergrund und Motivation Mit der rasanten Entwicklung der Fernerkundungstechnologie wurden hochauflösende optische Fernerkundungsbilder verwendet, um viele Objekte auf der Erdoberfläche zu beschreiben, darunter Flugzeuge, Autos, Gebäude usw. Objekterkennung bei der Interpretation von Fernerkundungsbildern

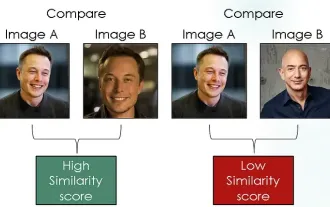

Erforschung siamesischer Netzwerke unter Verwendung von Kontrastverlust zum Vergleich der Bildähnlichkeit

Apr 02, 2024 am 11:37 AM

Erforschung siamesischer Netzwerke unter Verwendung von Kontrastverlust zum Vergleich der Bildähnlichkeit

Apr 02, 2024 am 11:37 AM

Einleitung Im Bereich Computer Vision ist die genaue Messung der Bildähnlichkeit eine wichtige Aufgabe mit einem breiten Spektrum praktischer Anwendungen. Von Bildsuchmaschinen über Gesichtserkennungssysteme bis hin zu inhaltsbasierten Empfehlungssystemen ist die Fähigkeit, ähnliche Bilder effektiv zu vergleichen und zu finden, wichtig. Das siamesische Netzwerk bietet in Kombination mit Kontrastverlust einen leistungsstarken Rahmen für das datengesteuerte Erlernen der Bildähnlichkeit. In diesem Blogbeitrag werden wir uns mit den Details siamesischer Netzwerke befassen, das Konzept des Kontrastverlusts untersuchen und untersuchen, wie diese beiden Komponenten zusammenarbeiten, um ein effektives Bildähnlichkeitsmodell zu erstellen. Erstens besteht das siamesische Netzwerk aus zwei identischen Teilnetzwerken mit denselben Gewichten und Parametern. Jedes Subnetzwerk codiert das Eingabebild in einen Merkmalsvektor, der