How to access SMTP/POP server using telnet

1、Telnet smtp.163.com 25 2、Telnet pop.163.com 110 +OK Welcome to coremail Mail Pop3 Server (163coms[a0654ba7f7f5aa9d955bab4e305f6a d7s]) user hackerjly +OK core mail PASS 123456 +OK 161 message(s) [96226402 byte(s)] STAT +OK 161 96226402

1、Telnet smtp.163.com 25

2、Telnet pop.163.com 110

+OK Welcome to coremail Mail Pop3 Server (163coms[a0654ba7f7f5aa9d955bab4e305f6a

d7s])

user hackerjly

+OK core mail

PASS 123456

+OK 161 message(s) [96226402 byte(s)]

STAT

+OK 161 96226402

list

+OK 42

1 1669

2 1492

3 1772

4 4330

5 3560

6 1366

7 1675

8 1571

9 1684

10 1382

11 1678

12 1466

13 1399

14 6485

15 1333

16 1482

17 1347

18 1670

19 1867

20 1388

21 1403

22 1455

23 1397

24 1712

25 1479

26 1405

27 1387

28 2669

29 1612

30 2379

31 1979

32 1678

33 1627

34 1366

35 1383

36 1811

37 85949

38 1733

39 2302

40 1401

41 1589

42 2087

RETR 161

+OK 2242 octets

Received: from hackerjly (unknown [222.125.214.14])

by smtp3 (Coremail) with SMTP id DdGowLALVwJDUUZJ9edXAA--.42182S2;

Mon, 15 Dec 2008 20:44:56 +0800 (CST)

To:

From:

Date:Monday,15 December 2008,20:44:56 中国标准时间

Subject:

X-Mailer: HackerJLY Mail Sender[prjSendMail] [China]

MIME-Version:1.0

Content-Type:multipart/mixed;Boundary=HackerJLY.spaces.live.com

X-Coremail-Antispam: 1Uf129KBjvdXoWrWw4UXr1rGw45Cryruw1Dtrb_yoWxXrb_Ja

45J3W7Xr17Ar45Jr1DJr13JF1DGw1UXr1Dtr1DJr4UJr17Jr1DGr1DJr4DXryUXF15Cr1U

tw1UXr1UJ34rGjkaLaAFLSUrUUUUbbIjqfuFe4nvWSU5nxnvy29KBjDU0xBIdaVrnRJUUU

qIb7IF0VACp39vda4lb7IF0VCF04k20xvEw2I207IF0wAYjsxI4VWUJwAYFVCjjxCrM7AC

8VAFwI0_Jr0_Gr1l1I0E4x80FVCIwcAKzIAtM7C26IkvcIIF6IxKo4kEV4yl1IIY67AEw4

v_Jr0_Jr4ln7IjY7xE6298M2kK64xIx7IE7I0Y6xkF7I0E548m6r1DJF18twAawVAKI48G

4IxY6c8GOVWUur1DGr1ln4vEacka2VAqrcv_Jw1UuryUMc02F40EFcxC0VAKzVAqx4xG6I

80ewAvwIk0rcx26280x24lYx0E2Ix0cI8IcVAFwI0_Jrv_JF1lYx0Ex4A2jsIE14v26r1j

6r4UM4x0Y48IcxkI7VAKI48JM4IEnf9ElVAFpTB2q-sK649IAas0WaI_GwAKzVAC0xCFj2

AI6cx7M4kE6xkIj40Ew7xC0wCjxxvEw4Wlc7CjxVAaw2AFwI0_Jw0_GFylc7CjxVAKzI0E

Y4vE52x082I5MxkIecxEwVAFwVW5JwCY0x0Ix7I2Y4AK64vIr41l4x8a6c8ajcxJMI8E67

AF67kF1VAFwI0_JF0_Jw1lIxAIcVC0I7IYx2IY67AKxVWUJVWUCwCI42IY6xIIjxv20xvE

c7CjxVAFwI0_Gr0_Cr1lIxAIcVC2z280aVAFwI0_Jr0_Gr1lIxAIcVC2z280aVCY1x0267

AKxVW8JVW8JrUvcSsGvfC2KfnxnUUI43ZEXa7IUodwIDUUUUU==

Message-Id:

--HackerJLY.spaces.live.com

Content-type:text/plain;Charset=gb2312

Content-Transfer-Encoding:8bit

----------------------------

Best Regards,

Jackie Ji

EMail: Jackie-Ji@qq.com ; Jackie-Ji@hotmail.com

Handset: (86)15820476367

--------------------------------------------------------------------------------

---------------------------

HackerJLY 邮件群发器(支持附件.通讯录.签名)

http://community.kingdee.com/images/blogs/files/8329/CSDNBlogDownload/Program_Ha

ckerJLY/VC6/prjSendMail.rar

HackerJLY 进程管理器(支持批量结束进程)

http://community.kingdee.com/images/blogs/files/8329/CSDNBlogDownload/Program_Ha

ckerJLY/VC6/prjProcessManager.rar

--HackerJLY.spaces.live.com--

.

dele 161

+OK core mail

rset+OK core mail

uidl 161

+OK 161 1tbixhnLjEPUi9pMXwAAsN

top 161

5op

-ERR Unknown message

top 161 5

-ERR Unknown message

TOP 161 3

-ERR Unknow command

+OK 2242 octets

Received: from hackerjly (unknown [222.125.214.14])

by smtp3 (Coremail) with SMTP id DdGowLALVwJDUUZJ9edXAA--.42182S2;

Mon, 15 Dec 2008 20:44:56 +0800 (CST)

To:

From:

Date:Monday,15 December 2008,20:44:56 中国标准时间

Subject:

X-Mailer: HackerJLY Mail Sender[prjSendMail] [China]

MIME-Version:1.0

Content-Type:multipart/mixed;Boundary=HackerJLY.spaces.live.com

X-Coremail-Antispam: 1Uf129KBjvdXoWrWw4UXr1rGw45Cryruw1Dtrb_yoWxXrb_Ja

45J3W7Xr17Ar45Jr1DJr13JF1DGw1UXr1Dtr1DJr4UJr17Jr1DGr1DJr4DXryUXF15Cr1U

tw1UXr1UJ34rGjkaLaAFLSUrUUUUbbIjqfuFe4nvWSU5nxnvy29KBjDU0xBIdaVrnRJUUU

qIb7IF0VACp39vda4lb7IF0VCF04k20xvEw2I207IF0wAYjsxI4VWUJwAYFVCjjxCrM7AC

8VAFwI0_Jr0_Gr1l1I0E4x80FVCIwcAKzIAtM7C26IkvcIIF6IxKo4kEV4yl1IIY67AEw4

v_Jr0_Jr4ln7IjY7xE6298M2kK64xIx7IE7I0Y6xkF7I0E548m6r1DJF18twAawVAKI48G

4IxY6c8GOVWUur1DGr1ln4vEacka2VAqrcv_Jw1UuryUMc02F40EFcxC0VAKzVAqx4xG6I

80ewAvwIk0rcx26280x24lYx0E2Ix0cI8IcVAFwI0_Jrv_JF1lYx0Ex4A2jsIE14v26r1j

6r4UM4x0Y48IcxkI7VAKI48JM4IEnf9ElVAFpTB2q-sK649IAas0WaI_GwAKzVAC0xCFj2

AI6cx7M4kE6xkIj40Ew7xC0wCjxxvEw4Wlc7CjxVAaw2AFwI0_Jw0_GFylc7CjxVAKzI0E

Y4vE52x082I5MxkIecxEwVAFwVW5JwCY0x0Ix7I2Y4AK64vIr41l4x8a6c8ajcxJMI8E67

AF67kF1VAFwI0_JF0_Jw1lIxAIcVC0I7IYx2IY67AKxVWUJVWUCwCI42IY6xIIjxv20xvE

c7CjxVAFwI0_Gr0_Cr1lIxAIcVC2z280aVAFwI0_Jr0_Gr1lIxAIcVC2z280aVCY1x0267

AKxVW8JVW8JrUvcSsGvfC2KfnxnUUI43ZEXa7IUodwIDUUUUU==

Message-Id:

--HackerJLY.spaces.live.com

Content-type:text/plain;Charset=gb2312

Content-Transfer-Encoding:8bit

----------------------------

.

+OK 2242 octets

Received: from hackerjly (unknown [222.125.214.14])

by smtp3 (Coremail) with SMTP id DdGowLALVwJDUUZJ9edXAA--.42182S2;

Mon, 15 Dec 2008 20:44:56 +0800 (CST)

To:

From:

Date:Monday,15 December 2008,20:44:56 中国标准时间

Subject:

X-Mailer: HackerJLY Mail Sender[prjSendMail] [China]

MIME-Version:1.0

Content-Type:multipart/mixed;Boundary=HackerJLY.spaces.live.com

X-Coremail-Antispam: 1Uf129KBjvdXoWrWw4UXr1rGw45Cryruw1Dtrb_yoWxXrb_Ja

45J3W7Xr17Ar45Jr1DJr13JF1DGw1UXr1Dtr1DJr4UJr17Jr1DGr1DJr4DXryUXF15Cr1U

tw1UXr1UJ34rGjkaLaAFLSUrUUUUbbIjqfuFe4nvWSU5nxnvy29KBjDU0xBIdaVrnRJUUU

qIb7IF0VACp39vda4lb7IF0VCF04k20xvEw2I207IF0wAYjsxI4VWUJwAYFVCjjxCrM7AC

8VAFwI0_Jr0_Gr1l1I0E4x80FVCIwcAKzIAtM7C26IkvcIIF6IxKo4kEV4yl1IIY67AEw4

v_Jr0_Jr4ln7IjY7xE6298M2kK64xIx7IE7I0Y6xkF7I0E548m6r1DJF18twAawVAKI48G

4IxY6c8GOVWUur1DGr1ln4vEacka2VAqrcv_Jw1UuryUMc02F40EFcxC0VAKzVAqx4xG6I

80ewAvwIk0rcx26280x24lYx0E2Ix0cI8IcVAFwI0_Jrv_JF1lYx0Ex4A2jsIE14v26r1j

6r4UM4x0Y48IcxkI7VAKI48JM4IEnf9ElVAFpTB2q-sK649IAas0WaI_GwAKzVAC0xCFj2

AI6cx7M4kE6xkIj40Ew7xC0wCjxxvEw4Wlc7CjxVAaw2AFwI0_Jw0_GFylc7CjxVAKzI0E

Y4vE52x082I5MxkIecxEwVAFwVW5JwCY0x0Ix7I2Y4AK64vIr41l4x8a6c8ajcxJMI8E67

AF67kF1VAFwI0_JF0_Jw1lIxAIcVC0I7IYx2IY67AKxVWUJVWUCwCI42IY6xIIjxv20xvE

c7CjxVAFwI0_Gr0_Cr1lIxAIcVC2z280aVAFwI0_Jr0_Gr1lIxAIcVC2z280aVCY1x0267

AKxVW8JVW8JrUvcSsGvfC2KfnxnUUI43ZEXa7IUodwIDUUUUU==

Message-Id:

--HackerJLY.spaces.live.com

Content-type:text/plain;Charset=gb2312

Content-Transfer-Encoding:8bit

.

NOOP

+OK core mail

QUIT

+OK core mail

失去了跟主机的连接。

C:/Documents and Settings/Administrator>

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1371

1371

52

52

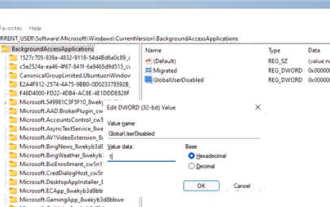

So deaktivieren Sie Hintergrundanwendungen in Windows 11_Windows 11-Tutorial zum Deaktivieren von Hintergrundanwendungen

May 07, 2024 pm 04:20 PM

So deaktivieren Sie Hintergrundanwendungen in Windows 11_Windows 11-Tutorial zum Deaktivieren von Hintergrundanwendungen

May 07, 2024 pm 04:20 PM

1. Öffnen Sie die Einstellungen in Windows 11. Sie können die Tastenkombination Win+I oder eine andere Methode verwenden. 2. Gehen Sie zum Abschnitt „Apps“ und klicken Sie auf „Apps & Funktionen“. 3. Suchen Sie die Anwendung, deren Ausführung im Hintergrund verhindert werden soll. Klicken Sie auf die Schaltfläche mit den drei Punkten und wählen Sie Erweiterte Optionen. 4. Suchen Sie den Abschnitt [Hintergrundanwendungsberechtigungen] und wählen Sie den gewünschten Wert aus. Standardmäßig stellt Windows 11 den Energieoptimierungsmodus ein. Damit kann Windows verwalten, wie Anwendungen im Hintergrund funktionieren. Wenn Sie beispielsweise den Energiesparmodus aktivieren, um den Akku zu schonen, schließt das System automatisch alle Apps. 5. Wählen Sie [Nie], um zu verhindern, dass die Anwendung im Hintergrund ausgeführt wird. Bitte beachten Sie, dass Sie dies tun können, wenn Sie feststellen, dass das Programm Ihnen keine Benachrichtigungen sendet, Daten nicht aktualisiert usw

Wie man Deepseek PDF umwandelt

Feb 19, 2025 pm 05:24 PM

Wie man Deepseek PDF umwandelt

Feb 19, 2025 pm 05:24 PM

Deepseek kann Dateien nicht direkt in PDF konvertieren. Abhängig vom Dateityp können Sie verschiedene Methoden verwenden: gemeinsame Dokumente (Word, Excel, PowerPoint): Verwenden Sie Microsoft Office, LibreOffice und andere Software, um als PDF zu exportieren. Bild: Speichern Sie als PDF mithilfe von Image Viewer oder Bildverarbeitungssoftware. Webseiten: Verwenden Sie die Funktion des Browsers "Into PDF" oder die dedizierte Webseite zum PDF -Tool. Ungewöhnliche Formate: Finden Sie den richtigen Konverter und konvertieren Sie ihn in PDF. Es ist wichtig, die richtigen Tools auszuwählen und einen Plan zu entwickeln, der auf der tatsächlichen Situation basiert.

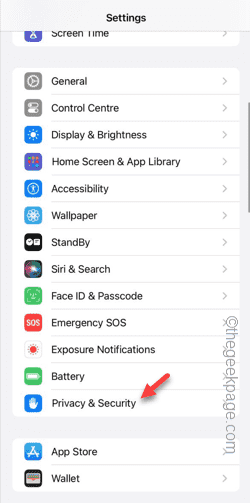

Der Zugriff auf Kamera und Mikrofon im iPhone kann nicht zugelassen werden

Apr 23, 2024 am 11:13 AM

Der Zugriff auf Kamera und Mikrofon im iPhone kann nicht zugelassen werden

Apr 23, 2024 am 11:13 AM

Erhalten Sie die Meldung „Zugriff auf Kamera und Mikrofon konnte nicht zugelassen werden“, wenn Sie versuchen, die App zu verwenden? Normalerweise erteilen Sie Kamera- und Mikrofonberechtigungen bestimmten Personen nach Bedarf. Wenn Sie jedoch die Erlaubnis verweigern, funktionieren die Kamera und das Mikrofon nicht und es wird stattdessen diese Fehlermeldung angezeigt. Die Lösung dieses Problems ist sehr einfach und in ein oder zwei Minuten erledigt. Fix 1 – Kamera- und Mikrofonberechtigungen bereitstellen Sie können die erforderlichen Kamera- und Mikrofonberechtigungen direkt in den Einstellungen bereitstellen. Schritt 1 – Gehen Sie zur Registerkarte „Einstellungen“. Schritt 2 – Öffnen Sie das Fenster „Datenschutz und Sicherheit“. Schritt 3 – Aktivieren Sie dort die Berechtigung „Kamera“. Schritt 4 – Darin finden Sie eine Liste der Apps, die eine Erlaubnis für die Kamera Ihres Telefons angefordert haben. Schritt 5 – Öffnen Sie die „Kamera“ der angegebenen App

Was bedeutet Feld in Java?

Apr 25, 2024 pm 10:18 PM

Was bedeutet Feld in Java?

Apr 25, 2024 pm 10:18 PM

In Java ist ein „Feld“ ein Datenelement in einer Klasse oder Schnittstelle, das zum Speichern von Daten oder Zuständen verwendet wird. Zu den Eigenschaften des Felds gehören: Typ (kann ein beliebiger Java-Datentyp sein), Zugriffsrechte, statisch (gehört zu einer Klasse und nicht zu einer Instanz), endgültig (unveränderlich) und vorübergehend (nicht serialisiert). Das Feld wird zum Speichern von Statusinformationen einer Klasse oder Schnittstelle verwendet, z. B. zum Speichern von Objektdaten und zum Verwalten des Objektstatus.

So lesen Sie eine DBF-Datei in Oracle

May 10, 2024 am 01:27 AM

So lesen Sie eine DBF-Datei in Oracle

May 10, 2024 am 01:27 AM

Oracle kann DBF-Dateien durch die folgenden Schritte lesen: Erstellen Sie eine externe Tabelle und verweisen Sie auf die DBF-Datei.

Wie verändert der Java-Reflexionsmechanismus das Verhalten einer Klasse?

May 03, 2024 pm 06:15 PM

Wie verändert der Java-Reflexionsmechanismus das Verhalten einer Klasse?

May 03, 2024 pm 06:15 PM

Der Java-Reflexionsmechanismus ermöglicht es Programmen, das Verhalten von Klassen dynamisch zu ändern, ohne den Quellcode zu ändern. Durch Betreiben des Class-Objekts können Sie über newInstance() Instanzen erstellen, private Feldwerte ändern, private Methoden aufrufen usw. Reflection sollte jedoch mit Vorsicht verwendet werden, da es zu unerwartetem Verhalten und Sicherheitsproblemen führen kann und einen Leistungsaufwand mit sich bringt.

Wie sieht ein Memory Stick aus?

Apr 21, 2024 pm 01:01 PM

Wie sieht ein Memory Stick aus?

Apr 21, 2024 pm 01:01 PM

Wie sieht ein Computerspeichermodul aus? Dies ist eine Übersicht über die Grafikkarte und das Speichermodul im Computer. Die unabhängige Grafikkarte des Computers wird mit einem Lüfter in den Grafikkartensteckplatz eingesetzt, und das Speichermodul befindet sich im Speichermodulsteckplatz auf der Hauptplatine des Computers und hat die Form eines grünen rechteckigen Parallelepipeds. Laptop-Speichermodule unterscheiden sich von Desktop-Speichermodulen und können nicht austauschbar verwendet werden. Aussehensunterschied 1: Der Desktop-Speicher ist schlank und hat eine Länge von 13–14 cm. 2: Der Notebook-Speicher ist kürzer, etwa fünf Zentimeter. Der Speicher ist die Brücke im Computer und verantwortlich für den Datenaustausch zwischen Prozessor und Hardware wie Festplatte, Motherboard und Grafikkarte. Der rote Kreis auf dem Weg ist der Memory Stick, der neben dem CPU-Lüfter liegt und in den Memory Stick eingesteckt ist. Schauen Sie, ein Computer-Speicherstick sieht so aus. Öffnen Sie mit einem Schraubenzieher die Abdeckung des Desktop-Computers. Der rote Kreis in der Mitte ist das Speichermodul. Was ist ein Memory Stick?

Häufige Ausnahmetypen und ihre Reparaturmaßnahmen in der Java-Funktionsentwicklung

May 03, 2024 pm 02:09 PM

Häufige Ausnahmetypen und ihre Reparaturmaßnahmen in der Java-Funktionsentwicklung

May 03, 2024 pm 02:09 PM

Häufige Ausnahmetypen und ihre Reparaturmaßnahmen bei der Entwicklung von Java-Funktionen Während der Entwicklung von Java-Funktionen können verschiedene Ausnahmen auftreten, die die korrekte Ausführung der Funktion beeinträchtigen. Im Folgenden sind häufige Ausnahmetypen und ihre Reparaturmaßnahmen aufgeführt: 1. NullPointerException Beschreibung: Wird beim Zugriff auf ein Objekt ausgelöst, das nicht initialisiert wurde. Fix: Stellen Sie sicher, dass Sie das Objekt auf Nicht-Null-Werte überprüfen, bevor Sie es verwenden. Beispielcode: try{Stringname=null;System.out.println(name.length());}catch(NullPointerExceptione){