SQL2005解密已经被加密的存储过程

SQL2005解密已经被加密的存储过程 第一步:打开DAC连接功能 第二步:在MASTER数据库创建一个解密存储过程 1 USE master . ( , ) 王成辉翻译整理,转贴请注明出自微软BI开拓者 10 调用形式为: 11 exec dbo.sp__windbi$decrypt @procedure,0 12 如果第二个参

SQL2005解密已经被加密的存储过程

第一步:打开DAC连接功能

第二步:在MASTER数据库创建一个解密存储过程

1 USE master .( , ) 王成辉翻译整理,转贴请注明出自微软BI开拓者 10 调用形式为: 11 exec dbo.sp__windbi$decrypt @procedure,0 12 如果第二个参数使用1的话,,会给出该存储过程的一些提示。 13 --版本4.0 修正存储过程过长解密出来是空白的问题 NOCOUNT , , , (subobjid) 29 FROM sys.sysobjvalues (@procedure) ((MAX) (MAX) (MAX) (MAX) , (MAX) (2) , (MAX) type, (parent_object_id) 43 FROM sys.objects (@procedure) ( imageval 48 FROM sys.sysobjvalues ( subobjid 51 ) #output 54 ( (1, 1) , (MAX) 58 ) WITH ENCRYPTION AS select 1 ((MAX)), ) () RETURNS INT WITH ENCRYPTION AS BEGIN RETURN 1 ((MAX)), ) WITH ENCRYPTION AS select 1 as col ((MAX)), ) ,16,10) ((MAX)), ) (@fake_01) ( imageval 88 FROM sys.sysobjvalues ( subobjid 91 ) WITH ENCRYPTION AS select 1 ((MAX)), ) () RETURNS INT WITH ENCRYPTION AS BEGIN RETURN 1 ((MAX)), ) WITH ENCRYPTION AS select 1 as col ((MAX)), ) ,16,10) ((MAX)), ) ((MAX)), 115 ( DATALENGTH(@real_01) / 2 )) ( DATALENGTH(@real_01) / 2 ) (@real_decrypt_01, @intProcSpace, 1, 124 NCHAR(UNICODE(SUBSTRING(@real_01, 125 @intProcSpace, 1)) ^ ( UNICODE(SUBSTRING(@fake_01, (SUBSTRING(@fake_encrypt_01, 127 @intProcSpace, 1)) ))) #output ( real_decrypt ) SYSNAME , , , , , , , , , (MAX) , (255) #CommentText 152 ( 153 LineId INT , (255) COLLATE database_default 155 ) ms_crs_syscom CURSOR LOCAL real_decrypt 160 FROM #output ident ms_crs_syscom ms_crs_syscom (@SyscomText) (CHAR(13) + CHAR(10), 177 @SyscomText, @BasePos) ( ) ( ISNULL(LEN(@Line), ) 186 INSERT #CommentText 187 VALUES ( @LineId, (SUBSTRING(@SyscomText, 189 @BasePos, 190 @AddOnLen), N'') ) , , , (@Line, N'') + ISNULL(SUBSTRING(@SyscomText, 196 @BasePos, ), 198 N'') #CommentText 201 VALUES ( @LineId, @Line ) ( ) ( ISNULL(LEN(@Line), ) 215 INSERT #CommentText 216 VALUES ( @LineId, (SUBSTRING(@SyscomText, 218 @BasePos, 219 @AddOnLen), N'') ) , , , (@Line, N'') + ISNULL(SUBSTRING(@SyscomText, 226 @BasePos, ), 228 N'') ((' ', 230 @SyscomText, ) , ms_crs_syscom #CommentText 245 VALUES ( @LineId, @Line ) #CommentText LineId 249 CLOSE ms_crs_syscom 250 DEALLOCATE ms_crs_syscom #CommentText #output 258 GO

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

Video Face Swap

Tauschen Sie Gesichter in jedem Video mühelos mit unserem völlig kostenlosen KI-Gesichtstausch-Tool aus!

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

Huawei wird nächstes Jahr innovative MED-Speicherprodukte auf den Markt bringen: Die Rack-Kapazität übersteigt 10 PB und der Stromverbrauch beträgt weniger als 2 kW

Mar 07, 2024 pm 10:43 PM

Huawei wird nächstes Jahr innovative MED-Speicherprodukte auf den Markt bringen: Die Rack-Kapazität übersteigt 10 PB und der Stromverbrauch beträgt weniger als 2 kW

Mar 07, 2024 pm 10:43 PM

Diese Website berichtete am 7. März, dass Dr. Zhou Yuefeng, Präsident der Datenspeicherproduktlinie von Huawei, kürzlich an der MWC2024-Konferenz teilgenommen und speziell die magnetoelektrische Speicherlösung OceanStorArctic der neuen Generation vorgestellt hat, die für warme Daten (WarmData) und kalte Daten (ColdData) entwickelt wurde. Zhou Yuefeng, Präsident der Datenspeicherproduktlinie von Huawei, hat eine Reihe innovativer Lösungen veröffentlicht: Die dieser Website beigefügte offizielle Pressemitteilung von Huawei lautet wie folgt: Die Kosten dieser Lösung sind 20 % niedriger als die von Magnetbändern Der Stromverbrauch ist 90 % niedriger als der von Festplatten. Laut Foreign Technology Media BlocksandFiles gab ein Huawei-Sprecher auch Informationen über die magnetoelektrische Speicherlösung preis: Huaweis magnetoelektronische Disk (MED) sei eine bedeutende Innovation bei magnetischen Speichermedien. ME der ersten Generation

So richten Sie die Wortentschlüsselung ein

Mar 20, 2024 pm 04:36 PM

So richten Sie die Wortentschlüsselung ein

Mar 20, 2024 pm 04:36 PM

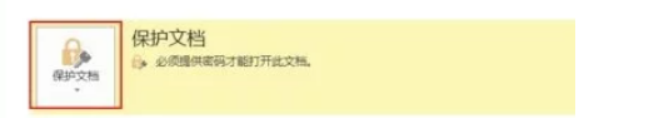

In der heutigen Arbeitsumgebung wird das Bewusstsein aller für die Vertraulichkeit immer stärker, und bei der Verwendung von Software werden häufig Verschlüsselungsvorgänge durchgeführt, um Dateien zu schützen. Insbesondere bei wichtigen Dokumenten sollte das Bewusstsein für die Vertraulichkeit gestärkt werden und die Sicherheit der Dokumente jederzeit oberste Priorität haben. Ich weiß also nicht, wie gut jeder die Wortentschlüsselung versteht. Heute zeigen wir Ihnen den Prozess der Wortentschlüsselung anhand der folgenden Erklärung. Freunde, die Kenntnisse über die Wortentschlüsselung erlernen müssen, sollten den heutigen Kurs nicht verpassen. Zum Schutz der Datei ist zunächst ein Entschlüsselungsvorgang erforderlich, was bedeutet, dass die Datei als Dokument geschützt ist. Nachdem Sie dies mit einer Datei durchgeführt haben, wird beim erneuten Öffnen der Datei eine Eingabeaufforderung angezeigt. Um die Datei zu entschlüsseln, müssen Sie das Passwort eingeben, sodass Sie dies direkt tun können

Git-Installationsprozess unter Ubuntu

Mar 20, 2024 pm 04:51 PM

Git-Installationsprozess unter Ubuntu

Mar 20, 2024 pm 04:51 PM

Git ist ein schnelles, zuverlässiges und anpassungsfähiges verteiltes Versionskontrollsystem. Es ist für die Unterstützung verteilter, nichtlinearer Arbeitsabläufe konzipiert und eignet sich daher ideal für Softwareentwicklungsteams jeder Größe. Jedes Git-Arbeitsverzeichnis ist ein unabhängiges Repository mit einem vollständigen Verlauf aller Änderungen und der Möglichkeit, Versionen auch ohne Netzwerkzugriff oder einen zentralen Server zu verfolgen. GitHub ist ein in der Cloud gehostetes Git-Repository, das alle Funktionen der verteilten Revisionskontrolle bietet. GitHub ist ein Git-Repository, das in der Cloud gehostet wird. Im Gegensatz zu Git, einem CLI-Tool, verfügt GitHub über eine webbasierte grafische Benutzeroberfläche. Es wird zur Versionskontrolle verwendet, was die Zusammenarbeit mit anderen Entwicklern und die Verfolgung von Änderungen an Skripten und anderen umfasst

So richten Sie die Verschlüsselung des Fotoalbums auf einem Apple-Mobiltelefon ein

Mar 02, 2024 pm 05:31 PM

So richten Sie die Verschlüsselung des Fotoalbums auf einem Apple-Mobiltelefon ein

Mar 02, 2024 pm 05:31 PM

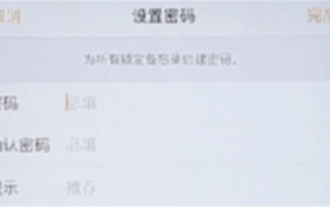

In Apple-Handys können Benutzer Fotoalben nach ihren eigenen Bedürfnissen verschlüsseln. Einige Benutzer wissen nicht, wie sie es einrichten sollen. Sie können dem Memo die zu verschlüsselnden Bilder hinzufügen und das Memo dann sperren. Als nächstes stellt der Herausgeber die Methode zum Einrichten der Verschlüsselung mobiler Fotoalben für Benutzer vor. Schauen Sie sich das an. Apple-Handy-Tutorial So richten Sie die iPhone-Fotoalbum-Verschlüsselung ein A: Nachdem Sie dem Memo die Bilder hinzugefügt haben, die verschlüsselt werden müssen, gehen Sie zum Sperren des Memos, um eine detaillierte Einführung zu erhalten: 1. Öffnen Sie das Fotoalbum und wählen Sie das Bild aus, das verschlüsselt werden soll verschlüsselt, und klicken Sie dann unten auf [Hinzufügen zu]. 2. Wählen Sie [Zu Notizen hinzufügen]. 3. Geben Sie das Memo ein, suchen Sie das gerade erstellte Memo, geben Sie es ein und klicken Sie auf das Symbol [Senden] in der oberen rechten Ecke. 4. Klicken Sie unten auf [Gerät sperren].

So verschlüsseln Sie das komprimierte Paket mit der Methode „winrar-winrar-verschlüsseltes komprimiertes Paket'.

Mar 23, 2024 pm 12:10 PM

So verschlüsseln Sie das komprimierte Paket mit der Methode „winrar-winrar-verschlüsseltes komprimiertes Paket'.

Mar 23, 2024 pm 12:10 PM

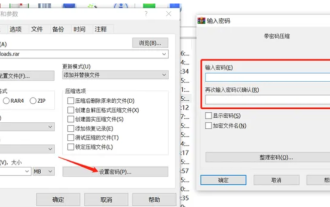

Der Editor stellt Ihnen drei Methoden zur Verschlüsselung und Komprimierung vor: Methode 1: Verschlüsselung Die einfachste Verschlüsselungsmethode besteht darin, beim Verschlüsseln der Datei das Kennwort einzugeben, das Sie festlegen möchten, und die Verschlüsselung und Komprimierung sind abgeschlossen. Methode 2: Automatische Verschlüsselung Bei der gewöhnlichen Verschlüsselungsmethode müssen wir beim Verschlüsseln jeder Datei ein Passwort eingeben. Wenn Sie eine große Anzahl komprimierter Pakete verschlüsseln möchten und die Passwörter gleich sind, können wir in WinRAR die automatische Verschlüsselung festlegen und dann nur „Wann“. Beim normalen Komprimieren von Dateien fügt WinRAR jedem komprimierten Paket ein Passwort hinzu. Die Methode ist wie folgt: Öffnen Sie WinRAR, klicken Sie in der Einstellungsoberfläche auf Optionen-Einstellungen, wechseln Sie zu [Komprimierung], klicken Sie auf Standardkonfiguration erstellen – Kennwort festlegen. Geben Sie hier das Kennwort ein, das wir festlegen möchten, und klicken Sie auf OK, um die Einstellung abzuschließen. Wir benötigen nur korrigieren

Analog, ein neues Projekt von Krypto-Veteranen: 16 Millionen US-Dollar eingesammelt, Airdrop erwartet

Feb 22, 2024 pm 04:50 PM

Analog, ein neues Projekt von Krypto-Veteranen: 16 Millionen US-Dollar eingesammelt, Airdrop erwartet

Feb 22, 2024 pm 04:50 PM

Ursprünglicher Autor: Meteor, ChainCatcher Ursprünglicher Herausgeber: Marco, ChainCatcher Vor kurzem ist das Full-Chain-Interoperabilitätsprotokoll Analog mit der Offenlegung von 16 Millionen US-Dollar an Finanzierungen ins Rampenlicht gerückt. Zu den Investmentinstituten gehören TribeCapital, NGCVentures, Wintermute, GSR, NEAR und OrangeDAO und Mike Novogratz‘ alternative Vermögensverwaltungsunternehmen Samara Asset Group, Balaji Srinivasan usw. Ende 2023 sorgte Analog für Aufregung in der Branche und veröffentlichte Informationen zur offenen Testnet-Registrierungsveranstaltung auf der X-Plattform.

Vollständige Analyse des Java-Sammlungsframeworks: Analyse der Datenstruktur und Enthüllung des Geheimnisses effizienter Speicherung

Feb 23, 2024 am 10:49 AM

Vollständige Analyse des Java-Sammlungsframeworks: Analyse der Datenstruktur und Enthüllung des Geheimnisses effizienter Speicherung

Feb 23, 2024 am 10:49 AM

Überblick über das Java Collection Framework Das Java Collection Framework ist ein wichtiger Teil der Programmiersprache Java. Es stellt eine Reihe von Containerklassenbibliotheken bereit, die Daten speichern und verwalten können. Diese Containerklassenbibliotheken verfügen über unterschiedliche Datenstrukturen, um den Datenspeicher- und -verarbeitungsanforderungen in verschiedenen Szenarien gerecht zu werden. Der Vorteil des Sammlungsframeworks besteht darin, dass es eine einheitliche Schnittstelle bietet, die es Entwicklern ermöglicht, verschiedene Containerklassenbibliotheken auf die gleiche Weise zu betreiben, wodurch die Entwicklungsschwierigkeiten verringert werden. Datenstrukturen des Java-Sammlungsframeworks Das Java-Sammlungsframework enthält eine Vielzahl von Datenstrukturen, von denen jede ihre eigenen einzigartigen Eigenschaften und anwendbaren Szenarien aufweist. Im Folgenden sind einige gängige Datenstrukturen des Java Collection Frameworks aufgeführt: 1. Liste: Liste ist eine geordnete Sammlung, die die Wiederholung von Elementen ermöglicht. Li

Mar 18, 2024 pm 12:25 PM

Mar 18, 2024 pm 12:25 PM

So entschlüsseln Sie Videos in der EZVIZ Cloud: Es gibt viele Möglichkeiten, Videos in der EZVIZ Cloud zu entschlüsseln, eine davon ist die Verwendung der EZVIZ Cloud Mobile App. Benutzer müssen lediglich die Geräteliste aufrufen, die zu entschlüsselnde Kamera auswählen und die Seite mit den Gerätedetails aufrufen. Suchen Sie auf der Gerätedetailseite die Option „Einstellungen“ und wählen Sie dann „Videoverschlüsselung“, um relevante Einstellungen vorzunehmen. In der Benutzeroberfläche für die Videoverschlüsselungseinstellungen können Sie die Option zum Deaktivieren der Videoverschlüsselung auswählen und die Einstellungen speichern, um den Entschlüsselungsvorgang abzuschließen. Dieser einfache Schritt ermöglicht Benutzern das einfache Entschlüsseln von Videos und verbessert den Bedienkomfort der Kamera. Wenn Sie den Computer-Client von EZVIZ Cloud verwenden, können Sie die Videoverschlüsselung auch durch ähnliche Schritte aufheben. Melden Sie sich einfach an und wählen Sie die entsprechende Kamera aus, rufen Sie die Benutzeroberfläche mit den Gerätedetails auf und suchen Sie dann in den Einstellungen nach Videozusatz.