Technologie-Peripheriegeräte

Technologie-Peripheriegeräte

KI

KI

Das neueste Meisterwerk des MIT: Verwendung von GPT-3.5 zur Lösung des Problems der Erkennung von Zeitreihenanomalien

Das neueste Meisterwerk des MIT: Verwendung von GPT-3.5 zur Lösung des Problems der Erkennung von Zeitreihenanomalien

Das neueste Meisterwerk des MIT: Verwendung von GPT-3.5 zur Lösung des Problems der Erkennung von Zeitreihenanomalien

Bilder

Bilder

Papiertitel: Große Sprachmodelle können Zero-Shot-Anomaliedetektoren für Zeitreihen sein?

Download-Adresse: https://arxiv.org/pdf/2405.14755v1

1. Allgemeine Einführung

Dieser Artikel vom MIT verwendet LLM (wie GPT-3.5-turbo, MISTRAL usw.) zur Erkennung von Zeitreihenanomalien. Der Kern liegt im Design der Pipeline, die im Wesentlichen in zwei Teile gegliedert ist.

Zeitreihendatenverarbeitung: Konvertieren Sie die ursprüngliche Zeitreihe durch Diskretisierung und andere Methoden in LLM-verständliche Eingaben.

Die LM-basierte Anomalieerkennungspipeline hat zwei Anomalieerkennungspipelines basierend auf der Eingabeaufforderung entworfen, eine basiert auf der Eingabeaufforderung. Die Methode fragt die große Modell für den abnormalen Ort, und das große Modell gibt den Index des abnormalen Ortes an; das andere ist eine vorhersagebasierte Methode, die es dem großen Modell ermöglicht, eine Zeitreihenvorhersage durchzuführen und die Anomalie basierend auf der Differenz zwischen dem vorhergesagten Wert und dem zu lokalisieren tatsächlicher Wert.

Bilder

Bilder

2. Zeitreihendatenverarbeitung

Um die Zeitreihen an die LLM-Eingabe anzupassen, wandelt der Artikel die Zeitreihen in Zahlen um und verwendet Zahlen als Eingabe von LLM. Dabei geht es vor allem darum, möglichst viele ursprüngliche Zeitreiheninformationen mit möglichst kurzer Länge beizubehalten.

Subtrahieren Sie zunächst gleichmäßig den Mindestwert von der ursprünglichen Zeitreihe, um zu verhindern, dass negative Wertindizes einen Token belegen. Gleichzeitig werden die Dezimalstellen der Werte gleichmäßig nach hinten verschoben und jeder Wert wird auf einer festen Anzahl von Stellen (z. B. 3 Dezimalstellen) beibehalten. Da GPT Einschränkungen hinsichtlich der maximalen Eingabelänge hat, verwendet dieser Artikel eine dynamische Fensterstrategie, um die ursprüngliche Sequenz in überlappende Teilsequenzen zu unterteilen und diese in das große Modell einzugeben.

Um zu verhindern, dass die Zahlen vollständig getrennt werden, wird aufgrund unterschiedlicher LLM-Tokenizer in der Mitte jeder Zahl im Text ein Leerzeichen eingefügt, um die Unterscheidung zu erzwingen. Die anschließende Überprüfung des Effekts zeigte auch, dass die Methode des Hinzufügens von Leerzeichen besser ist als das Nicht-Hinzufügen von Leerzeichen. Die folgenden Beispiele sind die Verarbeitungsergebnisse:

Bilder

Bilder

Verschiedene Datenverarbeitungsmethoden, die für verschiedene große Modelle verwendet werden, führen zu unterschiedlichen Ergebnissen, wie in der folgenden Abbildung dargestellt.

Bilder

Bilder

3. Der Artikel schlägt zwei auf LLM basierende Anomalieerkennungspipelines vor, die Anomalieerkennungsprobleme in Eingabeaufforderungen umwandeln und große Modelle eingeben Antworten ; Der andere ist DETECTOR, der es großen Modellen ermöglicht, Zeitreihenvorhersagen durchzuführen und dann abnormale Punkte anhand der Differenz zwischen den Vorhersageergebnissen und den tatsächlichen Werten zu bestimmen.

Bilder PROMPTER: Die folgende Tabelle zeigt den Prozess der Eingabeaufforderung im Artikel. Ausgehend von der einfachsten Eingabeaufforderung haben wir ständig Probleme mit den von LLM bereitgestellten Ergebnissen festgestellt und die Eingabeaufforderung nach 5 Iterationsversionen verbessert , der letzte wurde prompt gebildet. Mithilfe dieser Eingabeaufforderung kann das Modell die Indexinformationen des abnormalen Standorts direkt ausgeben.

PROMPTER: Die folgende Tabelle zeigt den Prozess der Eingabeaufforderung im Artikel. Ausgehend von der einfachsten Eingabeaufforderung haben wir ständig Probleme mit den von LLM bereitgestellten Ergebnissen festgestellt und die Eingabeaufforderung nach 5 Iterationsversionen verbessert , der letzte wurde prompt gebildet. Mithilfe dieser Eingabeaufforderung kann das Modell die Indexinformationen des abnormalen Standorts direkt ausgeben.

Bilder DETEKTOR: Es wurde bereits viel mit großen Modellen für die Zeitreihenvorhersage gearbeitet. Die in diesem Artikel verarbeiteten Zeitreihen können es großen Modellen direkt ermöglichen, Vorhersageergebnisse zu generieren. Nehmen Sie den Median mehrerer in verschiedenen Fenstern generierter Ergebnisse und verwenden Sie dann die Differenz zwischen den vorhergesagten Ergebnissen und den tatsächlichen Ergebnissen als Grundlage für die Anomalieerkennung.

DETEKTOR: Es wurde bereits viel mit großen Modellen für die Zeitreihenvorhersage gearbeitet. Die in diesem Artikel verarbeiteten Zeitreihen können es großen Modellen direkt ermöglichen, Vorhersageergebnisse zu generieren. Nehmen Sie den Median mehrerer in verschiedenen Fenstern generierter Ergebnisse und verwenden Sie dann die Differenz zwischen den vorhergesagten Ergebnissen und den tatsächlichen Ergebnissen als Grundlage für die Anomalieerkennung.

4. Experimentelle Ergebnisse

Durch experimentelle Vergleiche wurde festgestellt, dass die auf großen Modellen basierende Anomalieerkennungsmethode den Effekt aufgrund des auf Transformer basierenden Anomalieerkennungsmodells um 12,5 % verbessern kann. AER (AER: Auto-Encoder with Regression for Time Series Anomaly Detection) ist die effektivste Methode zur Anomalieerkennung auf Basis von Deep Learning und immer noch 30 % besser als die LLM-basierte Methode. Darüber hinaus ist die auf DIRECTOR basierende Pipeline-Methode besser als die auf PROMTER basierende Methode.

Bilder

Bilder

Darüber hinaus visualisiert der Artikel auch den Anomalieerkennungsprozess des großen Modells, wie unten gezeigt.

Bilder

Bilder

Das obige ist der detaillierte Inhalt vonDas neueste Meisterwerk des MIT: Verwendung von GPT-3.5 zur Lösung des Problems der Erkennung von Zeitreihenanomalien. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1377

1377

52

52

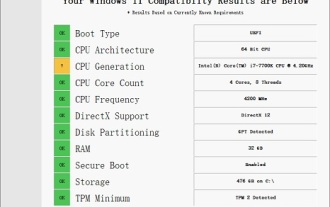

Lösung für i7-7700, kein Upgrade auf Windows 11 möglich

Dec 26, 2023 pm 06:52 PM

Lösung für i7-7700, kein Upgrade auf Windows 11 möglich

Dec 26, 2023 pm 06:52 PM

Die Leistung des i77700 reicht völlig aus, um Win11 auszuführen, aber Benutzer stellen fest, dass ihr i77700 nicht auf Win11 aktualisiert werden kann. Dies ist hauptsächlich auf die von Microsoft auferlegten Einschränkungen zurückzuführen, sodass sie es installieren können, solange sie diese Einschränkung überspringen. i77700 kann nicht auf win11 aktualisiert werden: 1. Weil Microsoft die CPU-Version begrenzt. 2. Nur die Intel-Versionen der achten Generation und höher können direkt auf Win11 aktualisiert werden. 3. Als 7. Generation kann der i77700 die Upgrade-Anforderungen von Win11 nicht erfüllen. 4. Der i77700 ist jedoch hinsichtlich der Leistung durchaus in der Lage, Win11 reibungslos zu nutzen. 5. Sie können also das Win11-Direktinstallationssystem dieser Site verwenden. 6. Nachdem der Download abgeschlossen ist, klicken Sie mit der rechten Maustaste auf die Datei und „laden“ sie. 7. Doppelklicken Sie, um den „One-Click“-Vorgang auszuführen

So lösen Sie eine Java-Thread-Interrupt-Timeout-Ausnahme (ThreadInterruptedTimeoutExceotion)

Aug 18, 2023 pm 01:57 PM

So lösen Sie eine Java-Thread-Interrupt-Timeout-Ausnahme (ThreadInterruptedTimeoutExceotion)

Aug 18, 2023 pm 01:57 PM

So lösen Sie die Java-Thread-Interrupt-Timeout-Ausnahme (ThreadInterruptedTimeoutException). Bei der Java-Multithread-Programmierung stoßen wir häufig auf Situationen, in denen die Thread-Ausführungszeit zu lang ist. Um zu verhindern, dass Threads zu viele Systemressourcen belegen, legen wir normalerweise ein Timeout fest. Wenn die Thread-Ausführungszeit das Timeout überschreitet, hoffen wir, die Ausführung des Threads zu unterbrechen. Java bietet einen Thread-Unterbrechungsmechanismus, indem Sie die Methode interrupt() des Threads aufrufen

Methoden zur Lösung der Java-Reflektionsausnahme (ReflectiveOperationException)

Aug 26, 2023 am 09:55 AM

Methoden zur Lösung der Java-Reflektionsausnahme (ReflectiveOperationException)

Aug 26, 2023 am 09:55 AM

Methoden zum Lösen von Java-Reflektionsausnahmen (ReflectiveOperationException) In der Java-Entwicklung ist Reflektion (Reflection) ein leistungsstarker Mechanismus, der es Programmen ermöglicht, Klassen, Objekte, Methoden, Eigenschaften usw. zur Laufzeit dynamisch abzurufen und zu betreiben. Durch Reflexion können wir einige flexible Funktionen implementieren, z. B. das dynamische Erstellen von Objekten, das Aufrufen privater Methoden, das Abrufen von Klassenanmerkungen usw. Allerdings birgt die Verwendung von Reflexion auch einige potenzielle Risiken und Probleme, darunter Reflexionsanomalien (

CMU führte eine detaillierte Vergleichsstudie durch und stellte fest, dass GPT-3.5 Gemini Pro überlegen ist und eine faire, transparente und reproduzierbare Leistung gewährleistet

Dec 21, 2023 am 08:13 AM

CMU führte eine detaillierte Vergleichsstudie durch und stellte fest, dass GPT-3.5 Gemini Pro überlegen ist und eine faire, transparente und reproduzierbare Leistung gewährleistet

Dec 21, 2023 am 08:13 AM

Was ist die Stärke von Google Gemini? Die Carnegie Mellon University führte einen professionellen und objektiven Vergleich durch Dritte durch. Um Fairness zu gewährleisten, verwenden alle Modelle dieselben Eingabeaufforderungen und Generierungsparameter und liefern reproduzierbaren Code und vollständig transparente Ergebnisse. CoT@32 wird nicht zum Vergleich von 5-Shots wie bei der offiziellen Pressekonferenz von Google verwendet. Ergebnisse in einem Satz: Die GeminiPro-Version ist GPT-3.5Turbo nahe, aber leicht unterlegen, und GPT-4 liegt immer noch weit vorne. Während der eingehenden Analyse haben wir auch einige seltsame Eigenschaften von Gemini entdeckt, wie z. B. die Wahl von D für Multiple-Choice-Fragen ... Viele Forscher sagten, dass Gemini nur wenige Tage nach seiner Veröffentlichung sehr detailliert getestet wurde, was großartig ist Leistung. Eingehende Prüfung von sechs Hauptaufgaben. Dieser Test ist spezifischer als

Ein Leitfaden zu den ungewöhnlichen Missionen im Rise of Ronin Pool

Mar 26, 2024 pm 08:06 PM

Ein Leitfaden zu den ungewöhnlichen Missionen im Rise of Ronin Pool

Mar 26, 2024 pm 08:06 PM

Die Abnormalität im Pool ist eine Nebenaufgabe im Spiel. Viele Spieler möchten wissen, wie sie die Abnormalität im Pool erledigen können. Zuerst müssen wir die Technik des Schießens im Wasser beherrschen Die Aufgabe und die Untersuchung der Quelle des Gestanks. Später stellten wir fest, dass sich unter dem Pool viele Leichen befinden. Werfen wir einen Blick auf diese grafische Anleitung für die ungewöhnlichen Aufgaben im Pool in Rise of Ronin. Leitfaden für ungewöhnliche Missionen im Ronin Rise Pool: 1. Sprechen Sie mit Iizuka und lernen Sie die Technik des Schießens im Wasser. 2. Gehen Sie zum Ort im Bild unten, um die abnormale Aufgabe im Pool zu erhalten. 3. Gehen Sie zum Missionsort, sprechen Sie mit dem NPC und erfahren Sie, dass im nahegelegenen Pool ein übler Geruch herrscht. 4. Gehen Sie zum Pool, um nachzuforschen. 5. Schwimmen Sie zum Ort im Bild unten, tauchen Sie unter Wasser und Sie werden viele Leichen finden. 6. Machen Sie mit einer Kamera Fotos von der Leiche. 7

Das neueste Meisterwerk des MIT: Verwendung von GPT-3.5 zur Lösung des Problems der Erkennung von Zeitreihenanomalien

Jun 08, 2024 pm 06:09 PM

Das neueste Meisterwerk des MIT: Verwendung von GPT-3.5 zur Lösung des Problems der Erkennung von Zeitreihenanomalien

Jun 08, 2024 pm 06:09 PM

Heute möchte ich Ihnen einen letzte Woche vom MIT veröffentlichten Artikel vorstellen, in dem GPT-3.5-turbo verwendet wird, um das Problem der Erkennung von Zeitreihenanomalien zu lösen, und zunächst die Wirksamkeit von LLM bei der Erkennung von Zeitreihenanomalien überprüft wird. Im gesamten Prozess gibt es keine Feinabstimmung, und GPT-3.5-Turbo wird direkt zur Anomalieerkennung verwendet. Der Kern dieses Artikels besteht darin, wie man Zeitreihen in Eingaben umwandelt, die von GPT-3.5-Turbo erkannt werden können, und wie man sie entwirft Eingabeaufforderungen oder Pipelines, damit LLM die Anomalieerkennungsaufgabe lösen kann. Lassen Sie mich Ihnen diese Arbeit im Detail vorstellen. Titel des Bildpapiers: Largelingualmodelscanbezero-shotanomalydete

Verbesserter Erkennungsalgorithmus: zur Zielerkennung in hochauflösenden optischen Fernerkundungsbildern

Jun 06, 2024 pm 12:33 PM

Verbesserter Erkennungsalgorithmus: zur Zielerkennung in hochauflösenden optischen Fernerkundungsbildern

Jun 06, 2024 pm 12:33 PM

01Ausblicksübersicht Derzeit ist es schwierig, ein angemessenes Gleichgewicht zwischen Detektionseffizienz und Detektionsergebnissen zu erreichen. Wir haben einen verbesserten YOLOv5-Algorithmus zur Zielerkennung in hochauflösenden optischen Fernerkundungsbildern entwickelt, der mehrschichtige Merkmalspyramiden, Multierkennungskopfstrategien und hybride Aufmerksamkeitsmodule verwendet, um die Wirkung des Zielerkennungsnetzwerks in optischen Fernerkundungsbildern zu verbessern. Laut SIMD-Datensatz ist der mAP des neuen Algorithmus 2,2 % besser als YOLOv5 und 8,48 % besser als YOLOX, wodurch ein besseres Gleichgewicht zwischen Erkennungsergebnissen und Geschwindigkeit erreicht wird. 02 Hintergrund und Motivation Mit der rasanten Entwicklung der Fernerkundungstechnologie wurden hochauflösende optische Fernerkundungsbilder verwendet, um viele Objekte auf der Erdoberfläche zu beschreiben, darunter Flugzeuge, Autos, Gebäude usw. Objekterkennung bei der Interpretation von Fernerkundungsbildern

Praktische Tipps zum effizienten Lösen von Ausnahmen beim Lesen großer Java-Dateien

Feb 21, 2024 am 10:54 AM

Praktische Tipps zum effizienten Lösen von Ausnahmen beim Lesen großer Java-Dateien

Feb 21, 2024 am 10:54 AM

Praktische Tipps zum effizienten Beheben von Leseausnahmen bei großen Dateien in Java erfordern spezifische Codebeispiele. Übersicht: Bei der Verarbeitung großer Dateien kann es in Java zu Problemen wie Speicherüberlauf und Leistungseinbußen kommen. In diesem Artikel werden verschiedene praktische Techniken zur effektiven Lösung von Ausnahmen beim Lesen großer Java-Dateien vorgestellt und spezifische Codebeispiele bereitgestellt. Hintergrund: Bei der Verarbeitung großer Dateien müssen wir möglicherweise den Dateiinhalt zur Verarbeitung in den Speicher einlesen, z. B. zum Suchen, Analysieren, Extrahieren und für andere Vorgänge. Wenn die Datei jedoch groß ist, treten häufig die folgenden Probleme auf: Speicherüberlauf: Es wird versucht, die gesamte Datei auf einmal zu kopieren