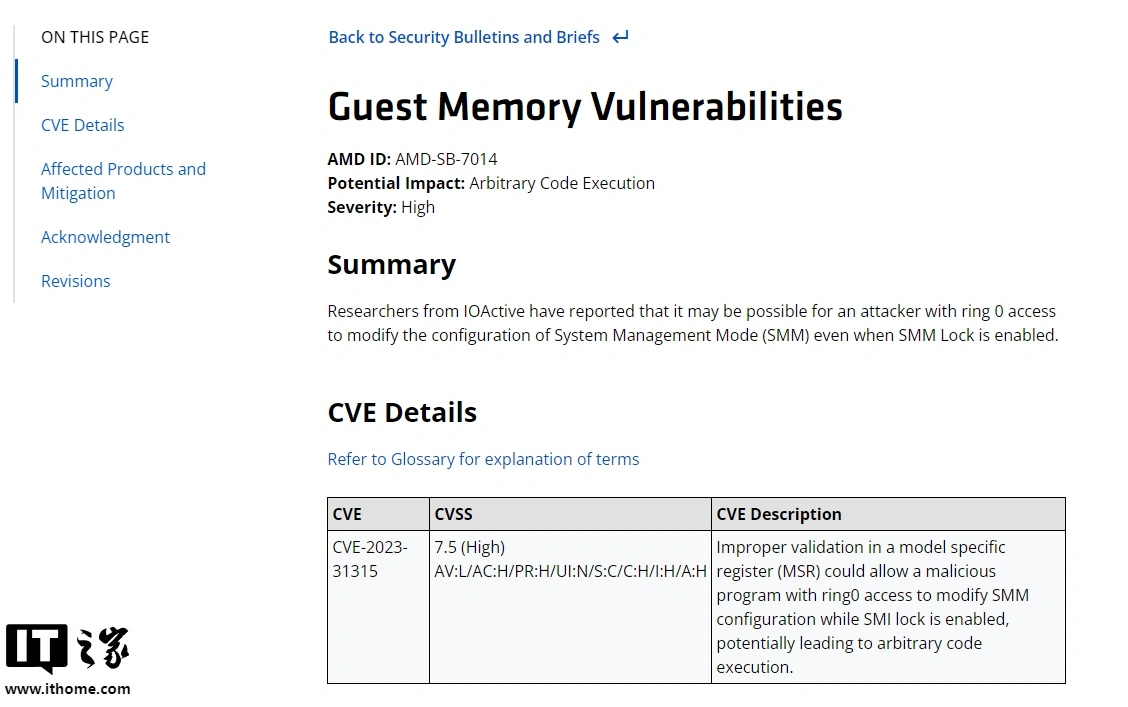

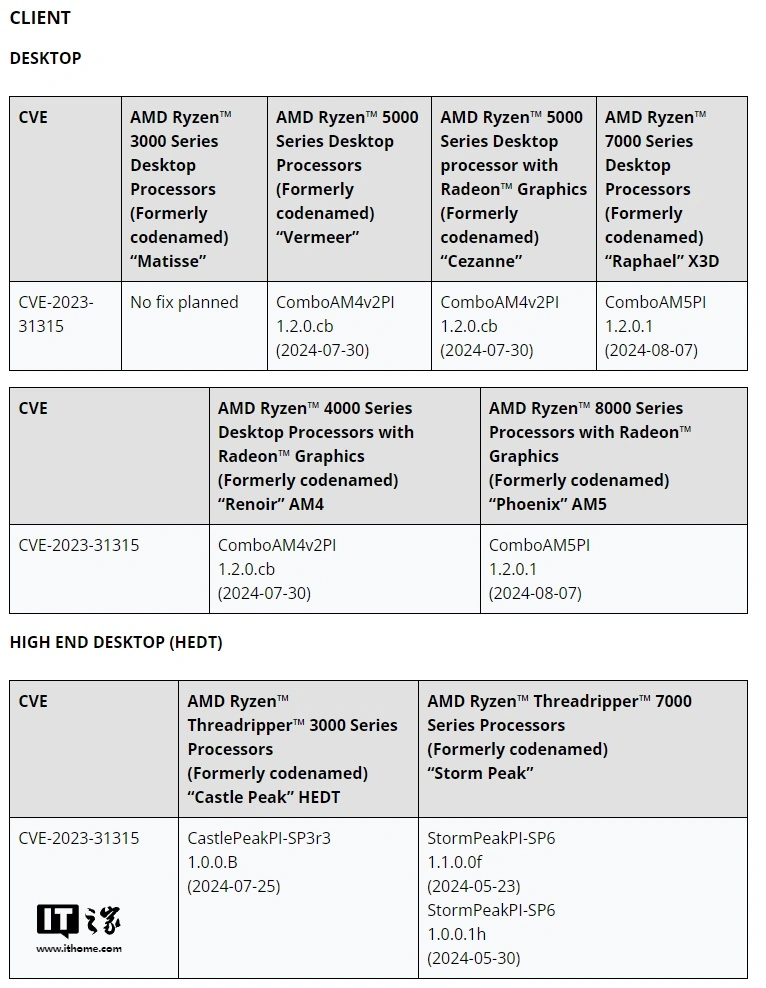

Laut Nachrichten dieser Website vom 10. August hat AMD offiziell bestätigt, dass es in einigen EPYC- und Ryzen-Prozessoren eine neue Schwachstelle namens „Sinkclose“ mit dem Code „CVE-2023-31315“ gibt, die möglicherweise Millionen von AMD-Benutzern betrifft die Welt.

Das obige ist der detaillierte Inhalt vonAMD gibt die hochschwere Sicherheitslücke „Sinkclose' bekannt, die Millionen von Ryzen- und EPYC-Prozessoren betrifft. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Was ist Ethereum?

Was ist Ethereum?

Software zur Bearbeitung von Webseiten

Software zur Bearbeitung von Webseiten

Was ist los mit meinem Mobiltelefon, das telefonieren, aber nicht im Internet surfen kann?

Was ist los mit meinem Mobiltelefon, das telefonieren, aber nicht im Internet surfen kann?

Einführung in die Rolle von Cloud-Servern

Einführung in die Rolle von Cloud-Servern

So lösen Sie Probleme beim Parsen von Paketen

So lösen Sie Probleme beim Parsen von Paketen

Was bedeutet Element?

Was bedeutet Element?

Der Grund, warum die Header-Funktion einen 404-Fehler zurückgibt

Der Grund, warum die Header-Funktion einen 404-Fehler zurückgibt

Was sind die Vorteile des SpringBoot-Frameworks?

Was sind die Vorteile des SpringBoot-Frameworks?