Design Patterns-Reihe – Strukturkapitel: Proxy-Muster

Entwurfsmuster: effiziente Lösungen für häufige Herausforderungen bei der Softwareentwicklung. Diese vorgefertigten Lösungen verhindern, dass das Rad neu erfunden wird, und bieten Antworten auf häufig wiederkehrende Probleme. Sie sind jedoch keine Einheitslösung; Entwickler müssen Muster an spezifische Projektanforderungen anpassen.

Entwurfsmuster werden in drei Gruppen eingeteilt: schöpferisch, strukturell und verhaltensorientiert, jede mit unterschiedlichen Merkmalen. Dieser Artikel konzentriert sich auf ein beliebtes Strukturmuster: das Proxy-Muster.

Das Proxy-Muster verstehen

Um das Proxy-Muster zu verstehen, stellen Sie sich dieses Szenario vor: Um auf Benutzerdaten zugreifen zu können, muss zunächst ein JWT (JSON Web Token) über einen separaten Dienst abgerufen werden.

Das Problem

Ohne das Proxy-Muster erfordert jede Benutzerdatenanforderung eine JWT-Anfrage, was zu Leistungsengpässen führt, insbesondere wenn der JWT-Dienst langsam ist oder die Ablaufzeit des Tokens nicht effizient verwaltet wird. Dieser ineffiziente Ansatz wird unten veranschaulicht:

Dieser wiederholte JWT-Abruf verlangsamt den Datenabruf.

Die Lösung liegt im Proxy-Muster.

Die Lösung

Das Proxy-Muster führt eine Zwischenschicht – den Proxy – zwischen dem Client und dem realen Objekt (dem JWT-Dienst) ein. Dieser Vermittler verwaltet den Zugriff und fügt Funktionen wie Caching oder Sicherheitsprüfungen hinzu.

Dies verbessert die Effizienz, indem das JWT zwischengespeichert wird, wodurch Aufrufe an den JWT-Dienst reduziert werden. Die verbesserte Architektur, die das Proxy-Muster verwendet, sieht folgendermaßen aus:

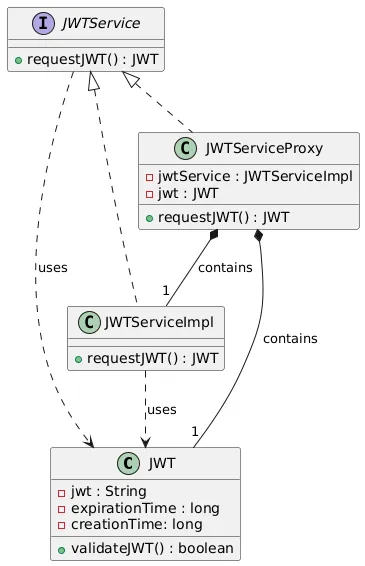

Ein Klassendiagramm veranschaulicht die Implementierung:

Das Klassendiagramm zeigt:

-

Betreff (JWTService): Eine gemeinsame Schnittstelle, die sowohl vom Proxy als auch vom echten JWT-Dienst implementiert wird. Es definiert die

requestJWT()-Methode. -

Real Subject (JWTServiceImpl): Implementiert

JWTServiceund stellt die eigentliche JWT-Generierungsfunktionalität bereit. -

Proxy (JWTServiceProxy): Steuert den Zugriff auf

JWTServiceImpl. Es fügt Caching- und Validierungslogik hinzu.

Implementierung des Proxy-Musters für die JWT-Generierung

Ein vollständiges Codebeispiel finden Sie unter Proxy Pattern Repo. Nachfolgend sind die wichtigsten Komponenten aufgeführt:

Das JWT-Objekt

Eine JWT Klasse (unter Verwendung von Java 16-Datensätzen) speichert JWT-Daten (Token, Ablaufzeit, Erstellungszeit) und enthält eine validateJWT() Methode zur Überprüfung der Gültigkeit.

public record JWT(String token, long expirationTime, long creationTime) {

public boolean validateJWT(){

long currentTimeInSeconds = System.currentTimeMillis() / 1000;

return currentTimeInSeconds < creationTime + expirationTime;

}

}Der Betreff (Schnittstelle)

Die JWTService-Schnittstelle deklariert die requestJWT()-Methode.

public interface JWTService {

JWT requestJWT();

}Das wahre Thema

JWTServiceImpl implementiert JWTService und generiert ein Schein-JWT.

public class JWTServiceImpl implements JWTService {

@Override

public JWT requestJWT() {

return new JWT(generateToken(), 5, System.currentTimeMillis() / 1000);

}

// ... generateToken() method (simplified for this example) ...

}Der Proxy

JWTServiceProxy speichert und validiert das JWT.

public class JWTServiceProxy implements JWTService {

private final JWTService jwtService;

private JWT jwt;

public JWTServiceProxy() {

this.jwtService = new JWTServiceImpl();

}

@Override

public JWT requestJWT() {

if (jwt == null || !jwt.validateJWT()) {

jwt = jwtService.requestJWT();

}

return jwt;

}

}Testen des Proxy-Musters

Ein einfacher Test demonstriert das Caching-Verhalten des Proxys:

// ... (Main class with logging and Thread.sleep(5000) to simulate token expiration) ...

Die Ausgabe zeigt, dass zunächst nur ein JWT generiert wird und ein neues erst generiert wird, nachdem das erste abgelaufen ist, was die Caching- und Validierungsfunktionalität des Proxys demonstriert.

Fazit

Das Proxy-Muster verbessert die Effizienz und Sicherheit der Software. Durch sorgfältige Berücksichtigung der Systemarchitektur und potenzieller Engpässe können Entwickler dieses Muster nutzen, um robustere und wartbarere Anwendungen zu erstellen. Denken Sie daran, das Muster an Ihre spezifischen Bedürfnisse anzupassen. Viel Spaß beim Codieren! ❤️

Das obige ist der detaillierte Inhalt vonDesign Patterns-Reihe – Strukturkapitel: Proxy-Muster. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1382

1382

52

52