System-Tutorial

System-Tutorial

LINUX

LINUX

Erforschung von Linux -Netzwerkprotokollen für eine bessere Paketverarbeitung

Erforschung von Linux -Netzwerkprotokollen für eine bessere Paketverarbeitung

Erforschung von Linux -Netzwerkprotokollen für eine bessere Paketverarbeitung

Einführung

Auf dem Gebiet des modernen Computers ist das Netzwerk der Eckpfeiler von Verbindungsgeräten und -systemen. Linux ist unter vielen Betriebssystemen für seine leistungsstarken Netzwerkverarbeitungsfunktionen und -verbindlichkeiten bekannt. Dieser Artikel zielt darauf ab, Linux -Netzwerkprotokolle und Paketverarbeitung zu veranschaulichen und wichtige Einblicke für Netzwerkadministratoren (Anfänger und Senior) zu bieten.

Überblick über Netzwerkprotokolle

Definition und Wichtigkeit Netzwerkprotokolle sind formale Standards und Richtlinien, die aus Regeln, Prozessen und Formaten bestehen, die definieren, wie Daten im Netzwerk übertragen werden. Sie stellen sicher, dass Geräte unabhängig von ihrer zugrunde liegenden Architektur oder ihrem Design effektiv kommunizieren können. Ohne diese Protokolle wäre ein nahtloser Informationsaustausch in der riesigen und vielfältigen Umgebung des Internets unmöglich.

gemeinsame Netzwerkprotokolle

TCP/IP -Kit:

- Transportkontrollprotokoll (TCP): TCP ist ein verbindungsorientiertes Protokoll, das eine zuverlässige Datenübertragung zwischen Geräten gewährleistet. Es unterteilt die Daten in Pakete, stellt sicher, dass sie geliefert wird, und setzt sie am Ziel zusammen.

- Internet -Protokoll (IP): IPs sind für die Adressierung und Routing -Pakete verantwortlich, damit sie über das Netzwerk übertragen werden können und das richtige Ziel erreichen.

- User Datagram Protocol (UDP): UDP ist ein verbindungsloses Protokoll, das auf Kosten der Zuverlässigkeit eine schnellere Übertragung ermöglicht. Es wird in Szenen verwendet, in denen Geschwindigkeit kritisch ist, z. B. Video -Streaming oder Online -Spiele.

Anwendungsschichtprotokoll:

- http/https: Diese Protokolle sind die Grundlage für die Datenkommunikation im World Wide Web. HTTPS ist eine sichere Version von HTTP.

- ftp: Dateiübertragungsprotokoll wird verwendet, um Dateien zwischen Clients und Servern im Netzwerk zu übertragen.

- SSH: Die sichere Shell bietet sichere Kanäle in der Client-Server-Architektur über ein ungesichertes Netzwerk.

Andere wichtige Vereinbarungen:

- ICMP: Das Internet-Steuermeldungsprotokoll wird verwendet, um Fehlermeldungen und Betriebsinformationen wie bekannte Ping-Befehle zu senden.

- ARP: Adressauflösung Protokollkarten IP -Adressen an physische MAC -Adressen, was für die Paketabgabe im lokalen Netzwerk von entscheidender Bedeutung ist.

- DHCP: Dynamisches Host -Konfigurationsprotokoll weist Dynamik IP -Adressen an Geräte im Netzwerk zu, um eine effektive IP -Verwaltung sicherzustellen.

Verständnis des OSI -Modells

Hierarchie des OSI -Modells Das OSI -Modell (Open System Interconnection) ist ein konzeptionelles Rahmen für das Verständnis von sieben verschiedenen Ebenen der Netzwerkinteraktion:

- Physische Schicht: Behandeln Sie physische Verbindungen zwischen Geräten, einschließlich Kabeln, Schalter und anderer Hardware.

- Datenverbindungsschicht: Verwaltet die Datenübertragung zwischen zwei direkt verbundenen Knoten, einschließlich der Fehlererkennung und der MAC -Adressierung.

- Netzwerkschicht: verarbeitet die Routing von Datenpaketen über Netzwerke hinweg und enthält Protokolle wie IP.

- Transportschicht: Gewährleistung einer zuverlässigen Datenübertragung und umfassen Protokolle wie TCP und UDP.

- Sitzungsschicht: Verwaltet Sitzungen zwischen Anwendungen, einschließlich Festlegung, Verwaltung und Beendigung von Verbindungen.

- Vorzeichenschicht: Daten zwischen der Anwendungsschicht und dem Netzwerk, Verarbeitung von Verschlüsselung und Komprimierung konvertieren.

- Anwendungsschicht: Interagieren Sie direkt mit Endbenutzeranwendungen und erleichtern Sie Netzwerkdienste wie E-Mail, Dateiübertragung und Webbrows.

Linux -Netzwerk zu OSI -Modell unter Linux werden Netzwerkkomponenten auf verschiedene Ebenen des OSI -Modells abgebildet:

- Physikalische Schicht und Datenverbindungsschicht: von Netzwerkschnittstellen und Gerätetreiber gehandhabt.

- Netzwerkschicht: wird vom IP -Stapel des Kernels verwaltet.

- Transportschicht: wird durch Protokolle wie TCP und UDP im Kernel verwaltet.

- Anwendungsebene: von Benutzerraumanwendungen wie Webbrowsern, E -Mail -Clients und Web -Dienstprogrammen behandelt.

Linux -Netzwerkstapel

Kernel Speicherplatz und Benutzerraum In Linux werden Netzwerkoperationen in Kernel -Speicherplatz und Benutzerraum unterteilt:

- Kernel Speicherplatz: Der Kernel übernimmt Netzwerkfunktionen auf niedriger Ebene wie Paketrouting, Firewall-Regeln und Netzwerkschnittstellensteuerung. Dieser Raum bietet die erforderliche Leistung und Sicherheit.

- Benutzerraum: Anwendungen, die im Benutzerraum ausgeführt werden, interagieren mit dem Netzwerkstapel mit Systemaufrufen. Diese Abteilung sorgt für die Stabilität, da Benutzerraumfehler keine Systemabstürze verursachen.

Schlüsselkomponenten

- Netzwerkschnittstellen: Dies sind die physischen oder virtuellen Schnittstellen, die Linux -Systeme mit dem Netzwerk verbinden. Beispiele sind Ethernet (ETH0), Wi-Fi (WLAN0) und Loopback (LO).

- Protokollhandler: Der Kernel verwendet Protokollhandler, um verschiedene Netzwerkprotokolle zu verarbeiten. Zum Beispiel verarbeitet TCP_V4_RCV eingehende TCP -Pakete.

- Sockets: Sockets bieten eine Anwendung mit einem Mechanismus zum Senden und Empfangen von Daten über das Netzwerk. Sie sind Kommunikationsendpunkte, die durch IP -Adressen und Portnummern definiert sind.

Paketverarbeitung in Linux

Übersicht über Paketströme Paketströme in Linux Start von einer Netzwerk -Schnittstellenkarte (NIC), durchlaufen Sie verschiedene Schichten des Kernels und kommen Sie dann zur Anwendung des Benutzerraums oder werden Sie übertragen. Das Verständnis dieses Prozesses ist entscheidend für die Fehlerbehebung und Optimierung von Netzwerken.

Paketempfang

- Netzwerkschnittstellenkarte (NIC): Die NIC empfängt eingehende Pakete aus einem physischen Netzwerkmedium und überträgt sie in den Systemspeicher.

- Interrupt -Verarbeitung: nic erzeugt einen Interrupt, um die CPU über eingehende Pakete zu informieren. Die CPU verarbeitet diese Interrupts sofort, um sicherzustellen, dass der Paketverlust minimiert wird.

- Netzwerktreiber: Diese Treiber verwalten Interaktionen zwischen der NIC und dem Betriebssystem und stellen sicher, dass Pakete ordnungsgemäß an den Netzwerkstapel geliefert werden.

Paketverarbeitung in Kernel

- Netfilter Framework: Netfilter ist ein leistungsstarkes Framework im Linux -Kernel, das eine Vielzahl von Paketfilter-, NAT- und Paketmodifikationsfunktionen bietet. Es ist der Eckpfeiler von Werkzeugen wie Iptables.

- Routing und Weiterleitung: Der Kernel bestimmt die Routing von Paketen basierend auf der Routing -Tabelle. Es wird das Paket entweder an die richtige Netzwerkschnittstelle weitergeleitet oder an den lokalen Prozess übergeben.

- nat (Netzwerkadressübersetzung): nat modifiziert den Paketheader, um zwischen einer privaten IP -Adresse und einer öffentlichen IP -Adresse umzuwandeln, sodass mehrere Geräte eine einzelne öffentliche IP teilen können.

Übertragung

- Paketübertragungsschritte: Der Paketfluss ausgehender Pakete umfasst das Überprüfen von Routing -Tabellen, die Anwendung von Firewall -Regeln und Warteschlangenpakete für die Übertragung.

- Beenden und Planung: Der Kernel verwendet Warteschlangenregeln (QDISCs), um Paketübertragungen zu verwalten, um eine faire Bandbreitenzuweisung und Priorität zu gewährleisten.

Tools zur Analyse des Netzwerkverkehrs

Paket -Erfassungswerkzeug

- TCPDUMP: Ein Befehlszeilenpaketanalysator, mit dem Benutzer den Netzwerkverkehr in Echtzeit erfassen und analysieren können. Es bietet detaillierte Einblicke in Netzbetrieb.

- Wireshark: Ein grafisches Tool für die Netzwerkprotokollanalyse. Es bietet umfassende Funktionen für eingehende Inspektionen von Hunderten von Protokollen, die häufig für die Fehlerbehebung und Bildungszwecke verwendet werden.

Netzwerküberwachungsinstrument

- netstat: statistiken zu Netzwerkverbindungen, Routing -Tabellen, Schnittstellenstatistiken, Maskerade -Verbindungen und Multicast -Mitgliedschaft.

- iftop: Zeigt einen Echtzeitüberblick über den Netzwerkverkehr an, indem die Bandbreitennutzung auf der Schnittstelle per Host angezeigt wird.

- iperf: Tool zur Messung der Netzwerkbandbreite und -qualität. Es kann verwendet werden, um die maximale Bandbreite zwischen zwei Hosts zu testen.

Common Network Configuration -Befehle

- ifconfig: Ein älteres Konfigurationstool für Netzwerkschnittstellen. Es kann die Konfiguration der Schnittstelle anzeigen, IP -Adressen zuweisen und andere Schnittstelleneinstellungen verwalten.

- IP: Ein neueres, leistungsstärkeres Netzwerkkonfigurationstool. Es ist Teil der IPROUTE2 -Suite und bietet eine breite Palette von Funktionen für die Verwaltung von Schnittstellen, Routing und Tunneling.

- Route: IP -Routing -Tabellen anzeigen und bedienen. Dadurch können Benutzer statische Routen hinzufügen oder löschen.

- IP -Route: bietet erweiterte Routing -Funktionen, die beliebter sind als alte Routenbefehle für die Verwaltung von Routing -Tabellen.

- iptables: Ein User Space -Dienstprogramm zur Konfiguration einer von NetFilter implementierten Linux -Kernel -Firewall. Es ermöglicht Benutzern die Definition von Paketfilter-, NAT- und Paketmodifikationsregeln.

Praktisches Beispiel

Einfaches Konfigurationsnetzwerk

- IP -Adresse festlegen:

sudo ip addr add 192.168.1.10/24 dev eth0 sudo ip link set eth0 up

Nach dem Login kopieren - Grundlegende Routing -Konfiguration:

sudo ip route add default via 192.168.1.1

Nach dem Login kopieren

Netzwerkproblemuntersuchung

- Verwenden Sie Ping, um die Konnektivität zu überprüfen:

ping 8.8.8.8

Nach dem Login kopieren - diagnostizieren Sie den Routing -Pfad unter Verwendung von Traceroute:

traceroute www.google.com

Nach dem Login kopieren - Überprüfen Sie die Schnittstellenstatistik mit ifConfig oder IP:

ifconfig eth0 ip -s link show eth0

Nach dem Login kopieren

Schlussfolgerung

Verständnis von Netzwerkprotokollen und Paketverarbeitung in Linux ist für Systemadministratoren und Netzwerkingenieure unerlässlich. Durch die Beherrschung dieser Konzepte können Fachkräfte den Netzwerkoperationen effektiv verwalten, beheben und optimieren. Dieser Leitfaden bietet einen Überblick über die Komplexität des Linux -Netzwerkstapels und der Paketverarbeitung aus dem Basic -Protokoll- und OSI -Modell. Für diejenigen, die bestrebt sind, ihr Wissen zu vertiefen, werden praktische Erfahrung und weiteres Lernen gefördert.

Das obige ist der detaillierte Inhalt vonErforschung von Linux -Netzwerkprotokollen für eine bessere Paketverarbeitung. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1376

1376

52

52

Mastering Textmanipulation mit dem SED -Befehl

Mar 16, 2025 am 09:48 AM

Mastering Textmanipulation mit dem SED -Befehl

Mar 16, 2025 am 09:48 AM

Die Linux -Befehlszeilenschnittstelle bietet eine Fülle von Textverarbeitungswerkzeugen, eines der leistungsstärksten Tools ist der SED -Befehl. SED ist die Abkürzung von Stream Editor, einem multifunktionalen Tool, das eine komplexe Verarbeitung von Textdateien und Streams ermöglicht. Was ist SED? SED ist ein nicht interaktiver Texteditor, der auf Pipeline-Eingaben oder Textdateien arbeitet. Durch die Bereitstellung von Anweisungen können Sie Text in einer Datei oder einem Stream ändern und verarbeiten. Zu den häufigsten Anwendungsfällen von SED gehört das Auswahl von Text, das Ersetzen von Text, das Ändern von Originaldateien, das Hinzufügen von Zeilen zum Text oder das Entfernen von Zeilen aus Text. Es kann aus der Befehlszeile in Bash und anderen Befehlszeilenschalen verwendet werden. SED -Befehlssyntax sed

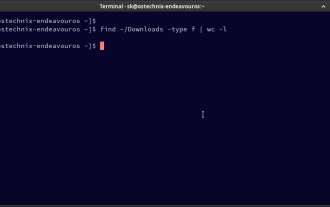

So zählen Sie Dateien und Verzeichnisse unter Linux: Ein Anfängerhandbuch

Mar 19, 2025 am 10:48 AM

So zählen Sie Dateien und Verzeichnisse unter Linux: Ein Anfängerhandbuch

Mar 19, 2025 am 10:48 AM

Effizientes Zählen von Dateien und Ordnern unter Linux: Eine umfassende Anleitung Zu wissen, wie Sie Dateien und Verzeichnisse in Linux schnell zählen, ist für Systemadministratoren und alle, die große Datensätze verwalten, von entscheidender Bedeutung. Diese Anleitung zeigt die Verwendung von Simple Command-L

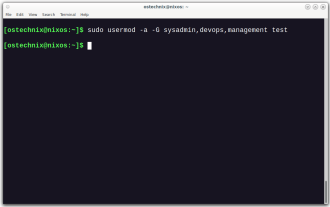

So fügen Sie einen Benutzer zu mehreren Gruppen unter Linux hinzu

Mar 18, 2025 am 11:44 AM

So fügen Sie einen Benutzer zu mehreren Gruppen unter Linux hinzu

Mar 18, 2025 am 11:44 AM

Effizientes Verwalten von Benutzerkonten und Gruppenmitgliedschaften ist für die Linux/UNIX -Systemverwaltung von entscheidender Bedeutung. Dadurch wird die richtige Ressourcen- und Datenzugriffskontrolle gewährleistet. In diesem Tutorial wird beschrieben, wie Sie einen Benutzer zu mehreren Gruppen in Linux- und UNIX -Systemen hinzufügen. Wir

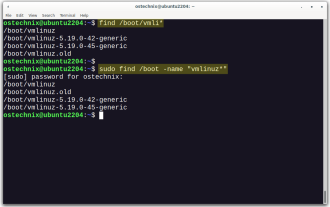

So listen oder überprüfen Sie alle installierten Linux -Kernel von Commandline

Mar 23, 2025 am 10:43 AM

So listen oder überprüfen Sie alle installierten Linux -Kernel von Commandline

Mar 23, 2025 am 10:43 AM

Linux -Kernel ist die Kernkomponente eines GNU/Linux -Betriebssystems. Es wurde 1991 von Linus Torvalds entwickelt und ist ein freier, offener, monolithischer, modularer und Multitasking-Unix-ähnlicher Kernel. In Linux ist es möglich, mehrere Kernel auf einem Gesang zu installieren

Lokalisierung von Leviathan -Dateien unter Linux

Mar 13, 2025 pm 12:11 PM

Lokalisierung von Leviathan -Dateien unter Linux

Mar 13, 2025 pm 12:11 PM

Einführung Im Bereich von Linux, wo die Befehlszeile häufig der Kompass ist, durch den wir navigieren, ist die effiziente Verwaltung des Scheibenraums von entscheidender Bedeutung. Egal, ob Sie durch persönliche Projekte segeln oder das Schiff steuern O.

Wie tippt man indisches Rupie -Symbol in Ubuntu Linux ein

Mar 22, 2025 am 10:39 AM

Wie tippt man indisches Rupie -Symbol in Ubuntu Linux ein

Mar 22, 2025 am 10:39 AM

In diesem kurzen Leitfaden wird erläutert, wie das indische Rupie -Symbol in Linux -Betriebssystemen eingeben. Neulich wollte ich in einem Word -Dokument "indisches Rupie -Symbol (£) eingeben. Meine Tastatur enthält ein Rupie -Symbol, aber ich weiß nicht, wie ich es eingeben soll. Nach

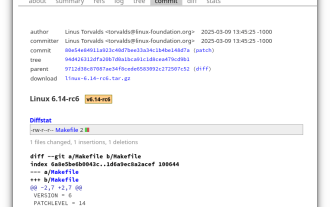

Linux Kernel 6.14 RC6 veröffentlicht

Mar 24, 2025 am 10:21 AM

Linux Kernel 6.14 RC6 veröffentlicht

Mar 24, 2025 am 10:21 AM

Linus Torvalds hat Linux Kernel 6.14 Release -Kandidat 6 (RC6) veröffentlicht, wobei keine wesentlichen Probleme gemeldet und die Veröffentlichung auf dem Laufenden gehalten werden. Die bemerkenswerteste Änderung in diesem Update befasst sich mit einem AMD -Microcode -Signierproblem, während der Rest der Updates

Die 8 besten SSH -Clients für Linux

Mar 15, 2025 am 11:06 AM

Die 8 besten SSH -Clients für Linux

Mar 15, 2025 am 11:06 AM

Empfohlen 8 beste SSH -Clients für Linux -System SSH (Secure Shell Protocol) ist ein verschlüsseltes Netzwerkprotokoll, mit dem Netzwerkdienste in einem unsicheren Netzwerk sicher ausgeführt werden. Es ist ein wichtiger Bestandteil der modernen Serververwaltung und bietet sicheren Remote -Zugriff auf das System. SSH -Clients (Anwendungen, die das SSH -Protokoll nutzen) sind ein unverzichtbares Instrument für Systemadministratoren, Entwickler und IT -Fachkräfte. Remote Server Management ist in der Linux -Welt üblich, und die Auswahl des richtigen SSH -Clients ist entscheidend. In diesem Artikel werden 8 beste SSH -Clients für Linux erörtert. Auswahlkriterien Bei der Auswahl des besten SSH -Clients für Linux müssen die folgenden Faktoren berücksichtigt werden: Leistung: Geschwindigkeit und Effizienz von SSH -Kunden