Wie führen Sie Sicherheitsaudits in einer MySQL -Datenbank durch?

Wie führen Sie Sicherheitsaudits in einer MySQL -Datenbank durch?

Durch die Durchführung einer Sicherheitsprüfung in einer MySQL -Datenbank wird ein systematischer Ansatz zur Bewertung des Sicherheitsstatus Ihrer Datenbank durchgeführt. Hier finden Sie eine Schritt-für-Schritt-Anleitung zum Durchführen einer solchen Prüfung:

-

Identifizieren und überprüfen Sie Zugriffskontrollen:

- Überprüfen Sie zunächst, wer Zugriff auf die MySQL -Datenbank hat. Dies beinhaltet das Überprüfen von Benutzerkonten, deren Berechtigungen und der Sicherstellung, dass das Prinzip der geringsten Privilegien angewendet wird.

- Stellen Sie sicher, dass eine starke Kennwortrichtlinien vorhanden sind und regelmäßig aktualisiert werden.

-

Bewertung der Netzwerksicherheit:

- Bewerten Sie die Netzwerksicherheit im Zusammenhang mit Ihrer MySQL -Datenbank. Dies beinhaltet die Überprüfung der Firewall -Regeln, die Netzwerksegmentierung und die Sicherstellung, dass nur die erforderlichen Ports (in der Regel Port 3306 verwendet) geöffnet sind.

-

Verschlüsselungspraktiken überprüfen:

- Vergewissern Sie sich, dass Daten sowohl im Ruhezustand als auch im Durchschnitt verschlüsselt werden. Für MySQL bedeutet dies, ob SSL/TLS für Verbindungen verwendet wird und ob die Datenverschlüsselung für sensible Daten aktiviert ist.

-

Datenbankkonfiguration überprüfen:

- Überprüfen Sie die Konfigurationsdatei von MySQL Server (my.cnf oder my.ini) auf Einstellungen, die Sicherheitsrisiken darstellen könnten. Stellen Sie beispielsweise sicher, dass

skip-networkingnicht aktiviert ist, wenn sie nicht erforderlich sind und dass die Einstellungenlog_binundbinlog_formatfür Ihre Anforderungen korrekt konfiguriert sind.

- Überprüfen Sie die Konfigurationsdatei von MySQL Server (my.cnf oder my.ini) auf Einstellungen, die Sicherheitsrisiken darstellen könnten. Stellen Sie beispielsweise sicher, dass

-

Prüfungsdatenbankprotokolle:

- Analysieren Sie Protokolle auf verdächtige Aktivitäten oder Muster, die auf eine Sicherheitsverletzung hinweisen könnten. Dies umfasst Fehlerprotokolle, allgemeine Protokolle und binäre Protokolle.

-

Überprüfen Sie, ob gefährdete Softwareversionen:

- Stellen Sie sicher, dass der MySQL -Server und jede zugehörige Software über die neuesten Sicherheitspatches und -versionen auf dem neuesten Stand sind.

-

Führen Sie das Scannen von Sicherheitsanfälligkeit durch:

- Verwenden Sie automatisierte Tools, um bekannte Schwachstellen in der Konfiguration und Software von MySQL Database zu scannen.

-

Bewerten Sie Sicherungs- und Wiederherstellungsprozesse:

- Stellen Sie sicher, dass regelmäßige Sicherungen durchgeführt werden und dass der Wiederherstellungsprozess getestet und sicher ist. Dies ist entscheidend für die Aufrechterhaltung der Datenintegrität.

-

Penetrationstests durchführen:

- Führen Sie optional Penetrationstests durch, um aktiv zu versuchen, potenzielle Schwachstellen auszunutzen, was Einblicke in reale Bedrohungen liefern kann.

Wenn Sie diese Schritte befolgen, können Sie die Sicherheit Ihrer MySQL -Datenbank gründlich bewerten und die erforderlichen Maßnahmen ergreifen, um alle identifizierten Risiken zu mildern.

Welche Tools können verwendet werden, um den Sicherheitsprüfungsprozess für MySQL -Datenbanken zu automatisieren?

Mehrere Tools können den Sicherheitsprüfungsprozess für MySQL -Datenbanken automatisieren und die Effizienz und Genauigkeit verbessern. Hier sind einige der beliebtesten:

-

MySQL Enterprise Security Assessment:

- Dieses von Oracle bereitgestellte Tool scannt gemeinsame Sicherheitsprobleme und Konfigurationen in MySQL -Datenbanken. Es bietet detaillierte Berichte und Empfehlungen zur Verbesserung der Sicherheit.

-

Openvas:

- Ein Open-Source-Schwachstellenscanner, der Plugins zur Bewertung der Sicherheit von MySQL-Datenbank enthält. Es kann dazu beitragen, bekannte Schwachstellen und Missverständnisse zu identifizieren.

-

Nessus:

- Ein weit verbreiteter Sicherheitsanfälligkeitsscanner, der speziell für MySQL Plugins enthält, um die Identifizierung von Sicherheitsproblemen zu automatisieren.

-

SQLMAP:

- In erster Linie kann SQLMAP verwendet werden, um Schwachstellen für SQL -Injektion in MySQL -Datenbanken zu testen, was ein kritischer Bestandteil eines Sicherheitsaudits ist.

-

DBforge Studio für MySQL:

- Eine umfassende IDE, die Tools für Sicherheitsprüfungen enthält und dazu beiträgt, Schecks für gängige Sicherheitskonfigurationen und Schwachstellen zu automatisieren.

-

Percona Toolkit:

- Eine Sammlung erweiterter Befehlszeilen-Tools für MySQL, die Skripte für Sicherheitsüberprüfungen enthält, wie

pt-variable-advisor.

- Eine Sammlung erweiterter Befehlszeilen-Tools für MySQL, die Skripte für Sicherheitsüberprüfungen enthält, wie

Diese Tools können den Prozess der Durchführung regelmäßiger Sicherheitsaudits erheblich rationalisieren und sicherstellen, dass Ihre MySQL -Datenbank vor bekannten Bedrohungen weiterhin sicher ist.

Wie oft sollten in einer MySQL -Datenbank Sicherheitsaudits durchgeführt werden, um die Datenintegrität zu gewährleisten?

Die Häufigkeit von Sicherheitsprüfungen für eine MySQL -Datenbank hängt von mehreren Faktoren ab, einschließlich der Empfindlichkeit der Daten, dem mit der Datenbank verbundenen Risiko und regulatorischen Anforderungen. Hier sind jedoch einige allgemeine Richtlinien:

-

Monatliche Audits:

- Für Datenbanken mit hochempfindlichen Daten oder in Branchen mit strengen Einhaltung von Anforderungen (z. B. Gesundheitswesen oder Finanzen) können monatliche Audits dazu beitragen, ein hohes Maß an Sicherheit zu gewährleisten und eine kontinuierliche Einhaltung sicherzustellen.

-

Vierteljährliche Audits:

- In den meisten Geschäftsumgebungen reicht die Durchführung eines Sicherheitsaudits vierteljährlich aus, um mit sich entwickelnden Sicherheitsbedrohungen Schritt zu halten und die Datenintegrität sicherzustellen.

-

Halbjahres- oder jährliche Audits:

- Bei Datenbanken mit geringerem Risiko oder weniger empfindlichen Daten kann die Durchführung von Audits alle sechs Monate oder jährlich angemessen sein. Es sollten jedoch häufigere Spotprüfungen durchgeführt werden, wenn Änderungen oder signifikante Ereignisse auftreten.

-

Ereignisbetriebene Audits:

- Zusätzliche Audits sollten unmittelbar nach erheblichen Änderungen durchgeführt werden, z. B. wichtige Aktualisierungen der Datenbanksoftware, Änderungen der Zugriffskontrollen oder nach einem Sicherheitsvorfall.

Durch die Einhaltung dieser Richtlinien und die Anpassung der Häufigkeit auf der Grundlage der spezifischen Anforderungen und des Risikoprofils Ihres Unternehmens können Sie die Integrität und Sicherheit Ihrer MySQL -Datenbank sicherstellen.

Was sind die wichtigsten Schwachstellen, die während einer MySQL -Datenbank -Sicherheitsprüfung suchen müssen?

Während einer MySQL -Datenbank -Sicherheitsprüfung ist es wichtig, nach mehreren wichtigen Schwachstellen zu suchen, die die Sicherheit und Integrität Ihrer Daten beeinträchtigen könnten. Hier sind die Hauptbereiche, auf die Sie sich konzentrieren müssen:

-

SQL Injection Schwachstellen:

- Die SQL -Injektion ist ein häufiger Angriffsvektor, bei dem böswillige SQL -Anweisungen zur Ausführung in ein Eingabefeld eingefügt werden. Stellen Sie sicher, dass alle Eingaben saniert werden und parametrisierte Abfragen verwendet werden.

-

Schwache Passwörter und Authentifizierung:

- Suchen Sie nach schwachen Passwörtern, Standardkennwörtern und Konten ohne Multi-Faktor-Authentifizierung. Stellen Sie sicher, dass die Passwortrichtlinien durchgesetzt und regelmäßig aktualisiert werden.

-

Unsachgemäße Zugangskontrollen:

- Übermäßig zulässige Zugriffsrechte können zu unbefugtem Zugang führen. Stellen Sie sicher, dass das Prinzip der geringsten Privilegien angewendet wird, und überprüfen Sie regelmäßig die Benutzerrechte.

-

Veraltete Software:

- Durch das Ausführen von veralteten Versionen von MySQL kann Ihre Datenbank bekannten Schwachstellen ausgesetzt werden. Halten Sie immer Ihren MySQL -Server und die zugehörige Software auf dem neuesten Stand.

-

Unzureichende Verschlüsselung:

- Überprüfen Sie, ob sensible Daten sowohl in Ruhe als auch während der Übertragung verschlüsselt werden. Suchen Sie nach schwachen Verschlüsselungsalgorithmen und stellen Sie sicher, dass SSL/TLS für Verbindungen verwendet wird.

-

Misskonfigurierte Servereinstellungen:

- Überprüfen Sie die Serverkonfigurationsdateien für Einstellungen, die möglicherweise unnötige Funktionen ermöglichen oder die Datenbank freilegen. Stellen Sie beispielsweise sicher, dass die

skip-networkingordnungsgemäß konfiguriert ist.

- Überprüfen Sie die Serverkonfigurationsdateien für Einstellungen, die möglicherweise unnötige Funktionen ermöglichen oder die Datenbank freilegen. Stellen Sie beispielsweise sicher, dass die

-

Unzureichende Protokollierung und Überwachung:

- Stellen Sie sicher, dass die Protokollierung aktiviert und konfiguriert ist, um wichtige sicherheitsrelevante Ereignisse zu erfassen. Überprüfen Sie die Protokolle regelmäßig, um Anzeichen eines nicht autorisierten Zugangs oder verdächtigen Aktivitäten zu erhalten.

-

Sicherheitslücken für Sicherungs- und Wiederherstellungen:

- Bewerten Sie die Sicherheit von Sicherungsprozessen und stellen Sie sicher, dass die Sicherungen verschlüsselt und sicher gespeichert werden. Testen Sie die Wiederherstellungsprozesse, um sicherzustellen, dass sie wie erwartet funktionieren und sicher sind.

-

Probleme mit der Netzwerksicherheit:

- Bewerten Sie die Netzwerksicherheit, die die Datenbank umgibt, einschließlich der Firewall -Einstellungen und der Sicherstellung, dass nur die erforderlichen Ports geöffnet sind.

Indem Sie sich auf diese wichtigen Schwachstellen konzentrieren, können Sie ein gründliches Audit von MySQL Database Security durchführen und geeignete Maßnahmen ergreifen, um Risiken zu mindern.

Das obige ist der detaillierte Inhalt vonWie führen Sie Sicherheitsaudits in einer MySQL -Datenbank durch?. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

Video Face Swap

Tauschen Sie Gesichter in jedem Video mühelos mit unserem völlig kostenlosen KI-Gesichtstausch-Tool aus!

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

Wann könnte ein vollständiger Tabellen -Scan schneller sein als einen Index in MySQL?

Apr 09, 2025 am 12:05 AM

Wann könnte ein vollständiger Tabellen -Scan schneller sein als einen Index in MySQL?

Apr 09, 2025 am 12:05 AM

Die volle Tabellenscannung kann in MySQL schneller sein als die Verwendung von Indizes. Zu den spezifischen Fällen gehören: 1) das Datenvolumen ist gering; 2) Wenn die Abfrage eine große Datenmenge zurückgibt; 3) wenn die Indexspalte nicht sehr selektiv ist; 4) Wenn die komplexe Abfrage. Durch Analyse von Abfrageplänen, Optimierung von Indizes, Vermeidung von Überindex und regelmäßiger Wartung von Tabellen können Sie in praktischen Anwendungen die besten Auswahlmöglichkeiten treffen.

Kann ich MySQL unter Windows 7 installieren?

Apr 08, 2025 pm 03:21 PM

Kann ich MySQL unter Windows 7 installieren?

Apr 08, 2025 pm 03:21 PM

Ja, MySQL kann unter Windows 7 installiert werden, und obwohl Microsoft Windows 7 nicht mehr unterstützt hat, ist MySQL dennoch kompatibel damit. Während des Installationsprozesses sollten jedoch folgende Punkte festgestellt werden: Laden Sie das MySQL -Installationsprogramm für Windows herunter. Wählen Sie die entsprechende Version von MySQL (Community oder Enterprise) aus. Wählen Sie während des Installationsprozesses das entsprechende Installationsverzeichnis und das Zeichen fest. Stellen Sie das Stammbenutzerkennwort ein und behalten Sie es ordnungsgemäß. Stellen Sie zum Testen eine Verbindung zur Datenbank her. Beachten Sie die Kompatibilitäts- und Sicherheitsprobleme unter Windows 7, und es wird empfohlen, auf ein unterstütztes Betriebssystem zu aktualisieren.

Erläutern Sie InnoDB Volltext-Suchfunktionen.

Apr 02, 2025 pm 06:09 PM

Erläutern Sie InnoDB Volltext-Suchfunktionen.

Apr 02, 2025 pm 06:09 PM

Die Volltext-Suchfunktionen von InnoDB sind sehr leistungsfähig, was die Effizienz der Datenbankabfrage und die Fähigkeit, große Mengen von Textdaten zu verarbeiten, erheblich verbessern kann. 1) InnoDB implementiert die Volltext-Suche durch invertierte Indexierung und unterstützt grundlegende und erweiterte Suchabfragen. 2) Verwenden Sie die Übereinstimmung und gegen Schlüsselwörter, um den Booleschen Modus und die Phrasesuche zu unterstützen. 3) Die Optimierungsmethoden umfassen die Verwendung der Word -Segmentierungstechnologie, die regelmäßige Wiederaufbauung von Indizes und die Anpassung der Cache -Größe, um die Leistung und Genauigkeit zu verbessern.

Differenz zwischen Clustered Index und nicht klusterer Index (Sekundärindex) in InnoDB.

Apr 02, 2025 pm 06:25 PM

Differenz zwischen Clustered Index und nicht klusterer Index (Sekundärindex) in InnoDB.

Apr 02, 2025 pm 06:25 PM

Der Unterschied zwischen Clustered Index und nicht klusterer Index ist: 1. Clustered Index speichert Datenzeilen in der Indexstruktur, die für die Abfrage nach Primärschlüssel und Reichweite geeignet ist. 2. Der nicht klusterierte Index speichert Indexschlüsselwerte und -zeiger auf Datenzeilen und ist für nicht-primäre Schlüsselspaltenabfragen geeignet.

MySQL: Einfache Konzepte für einfaches Lernen

Apr 10, 2025 am 09:29 AM

MySQL: Einfache Konzepte für einfaches Lernen

Apr 10, 2025 am 09:29 AM

MySQL ist ein Open Source Relational Database Management System. 1) Datenbank und Tabellen erstellen: Verwenden Sie die Befehle erstellte und creatEtable. 2) Grundlegende Vorgänge: Einfügen, aktualisieren, löschen und auswählen. 3) Fortgeschrittene Operationen: Join-, Unterabfrage- und Transaktionsverarbeitung. 4) Debugging -Fähigkeiten: Syntax, Datentyp und Berechtigungen überprüfen. 5) Optimierungsvorschläge: Verwenden Sie Indizes, vermeiden Sie ausgewählt* und verwenden Sie Transaktionen.

Kann MySQL und Mariadb koexistieren?

Apr 08, 2025 pm 02:27 PM

Kann MySQL und Mariadb koexistieren?

Apr 08, 2025 pm 02:27 PM

MySQL und Mariadb können koexistieren, müssen jedoch mit Vorsicht konfiguriert werden. Der Schlüssel besteht darin, jeder Datenbank verschiedene Portnummern und Datenverzeichnisse zuzuordnen und Parameter wie Speicherzuweisung und Cache -Größe anzupassen. Verbindungspooling, Anwendungskonfiguration und Versionsunterschiede müssen ebenfalls berücksichtigt und sorgfältig getestet und geplant werden, um Fallstricke zu vermeiden. Das gleichzeitige Ausführen von zwei Datenbanken kann in Situationen, in denen die Ressourcen begrenzt sind, zu Leistungsproblemen führen.

Die Beziehung zwischen MySQL -Benutzer und Datenbank

Apr 08, 2025 pm 07:15 PM

Die Beziehung zwischen MySQL -Benutzer und Datenbank

Apr 08, 2025 pm 07:15 PM

In der MySQL -Datenbank wird die Beziehung zwischen dem Benutzer und der Datenbank durch Berechtigungen und Tabellen definiert. Der Benutzer verfügt über einen Benutzernamen und ein Passwort, um auf die Datenbank zuzugreifen. Die Berechtigungen werden über den Zuschussbefehl erteilt, während die Tabelle durch den Befehl create table erstellt wird. Um eine Beziehung zwischen einem Benutzer und einer Datenbank herzustellen, müssen Sie eine Datenbank erstellen, einen Benutzer erstellen und dann Berechtigungen erfüllen.

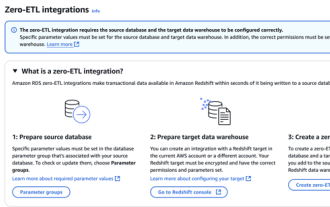

RDS MySQL -Integration mit RedShift Zero ETL

Apr 08, 2025 pm 07:06 PM

RDS MySQL -Integration mit RedShift Zero ETL

Apr 08, 2025 pm 07:06 PM

Vereinfachung der Datenintegration: AmazonRDSMYSQL und Redshifts Null ETL-Integration Die effiziente Datenintegration steht im Mittelpunkt einer datengesteuerten Organisation. Herkömmliche ETL-Prozesse (Extrakt, Konvertierung, Last) sind komplex und zeitaufwändig, insbesondere bei der Integration von Datenbanken (wie AmazonRDSMysQL) in Data Warehouses (wie Rotverschiebung). AWS bietet jedoch keine ETL-Integrationslösungen, die diese Situation vollständig verändert haben und eine vereinfachte Lösung für die Datenmigration von RDSMysQL zu Rotverschiebung bietet. Dieser Artikel wird in die Integration von RDSMYSQL Null ETL mit RedShift eintauchen und erklärt, wie es funktioniert und welche Vorteile es Dateningenieuren und Entwicklern bringt.