XSS (Cross Site Scripting) bedeutet Cross-Site-Scripting-Angriff. Zur Unterscheidung von CSS (Cascading Style Sheet) wird es als XSS abgekürzt

Cross-Site-Scripting wird hauptsächlich von Angreifern verwendet Websites lesen Sobald ein Angreifer an die Cookies oder andere persönliche Daten des Benutzers gelangt, kann er sich als Benutzer ausgeben, sich auf der Website anmelden und die Berechtigungen des Benutzers einholen.

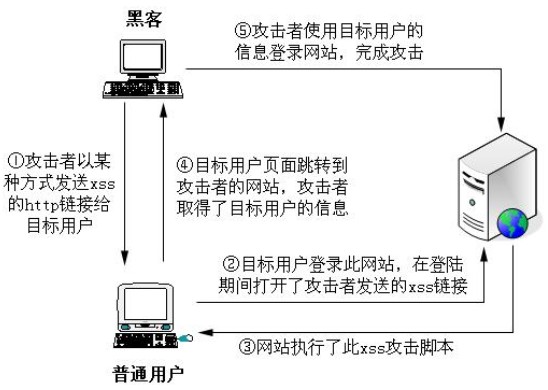

Allgemeine Schritte für Cross-Site-Scripting-Angriffe:

1. Der Angreifer sendet den XSS-HTTP-Link auf irgendeine Weise an den Zielbenutzer.

2 zu dieser Website, während der Anmeldung wurde der vom Angreifer gesendete XSS-Link geöffnet

3. Die Website hat dieses XSS-Angriffsskript ausgeführt

4. Die Zielbenutzerseite ist zur Website des Angreifers gesprungen und Der Angreifer hat die Informationen des Zielbenutzers erhalten

5. Der Angreifer verwendet die Informationen des Zielbenutzers, um sich auf der Website anzumelden und den Angriff abzuschließen

Wenn ein Programm Wenn eine Cross-Site-Schwachstelle auftritt, kann ein Angreifer eine Verteidigung aufbauen, die dem http://www.sectop.com/search.php?key= " method="POST">

Cross-Site-Scripting ähnelt wird eingefügt

Die Methode besteht darin, htmlspecialchars zu verwenden, um die Ausgabevariablen zu filtern, oder das an eine eigene Datei übermittelte Formular zu verwenden, um

zu verwenden Die Variable $_SERVER["PHP_SELF"] ist siteübergreifend

Das Obige ist die vollständige Erklärung der PHP-Schwachstellen (4) – XSS-Cross-Site-Scripting-Angriff. Für weitere verwandte Inhalte achten Sie bitte auf PHP Chinesische Website (www.php.cn)