Backend-Entwicklung

Backend-Entwicklung

PHP-Tutorial

PHP-Tutorial

Ausführliche Erklärung der Operatoren und Beschreibungen des Tutorials zu regulären Ausdrücken

Ausführliche Erklärung der Operatoren und Beschreibungen des Tutorials zu regulären Ausdrücken

Ausführliche Erklärung der Operatoren und Beschreibungen des Tutorials zu regulären Ausdrücken

Die Beispiele in diesem Artikel beschreiben die Operatoren und Beschreibungen in regulären Ausdrücken. Teilen Sie es allen als Referenz mit. Die Details lauten wie folgt:

1. Gewöhnliche Zeichen

umfassen alle druckenden und nichtdruckenden Zeichen, die nicht explizit als Metazeichen gekennzeichnet sind, wie z. B. Groß- und Kleinbuchstaben Kleinbuchstaben, Zahlen, Satzzeichen usw.

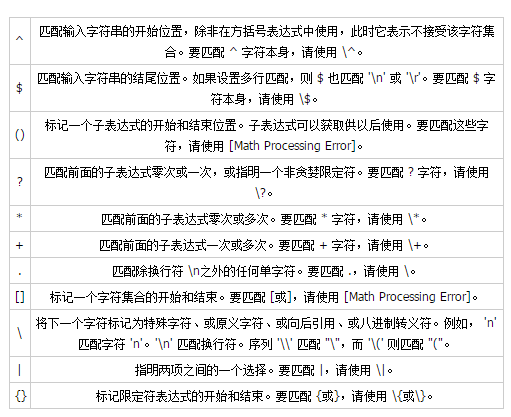

2. Metazeichen

Metazeichen sind Zeichen, die in regulären Ausdrücken eine besondere Bedeutung haben. Da Metazeichen in regulären Ausdrücken eine besondere Bedeutung haben, können diese Zeichen nicht zur Darstellung ihrer selbst verwendet werden und müssen mit einem Escapezeichen versehen werden, indem ihnen ein Backslash vorangestellt wird. Die resultierende Escape-Sequenz stimmt mit dem Zeichen selbst und nicht mit seiner speziellen Metazeichenbedeutung überein. Beispielsweise stellt [ den Anfang eines Zeichensatzes dar. Wenn Sie [ in einem regulären Ausdruck finden möchten, müssen Sie es wie folgt in Anführungszeichen setzen: [ um [ selbst darzustellen.

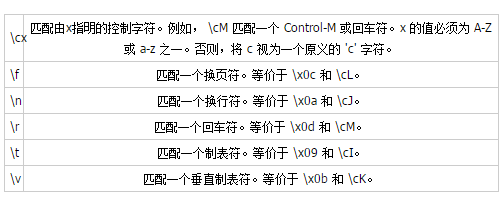

3. Nicht druckbare Zeichen

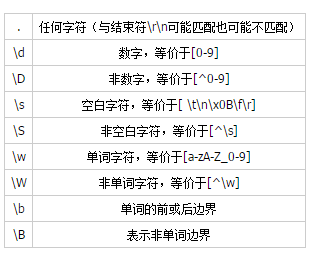

4. Vordefinierte Zeichen

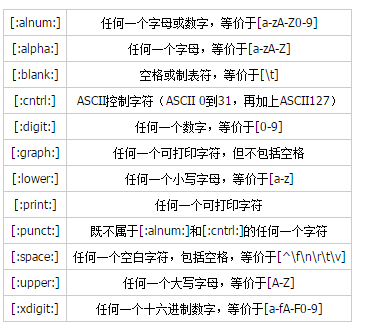

5. POSIX-Zeichen

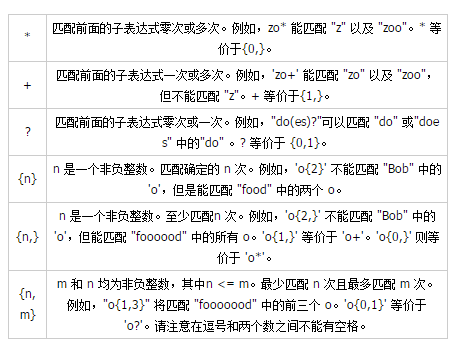

6. Qualifizierer

Hier werden nur verschiedene Funktionen zugrunde gelegt Die Klassifizierung einiger in regulären Ausdrücken verwendeter Operatoren ist nicht unbedingt korrekt, sondern dient lediglich der Veranschaulichung der Operatoren in regulären Ausdrücken.

Ich hoffe, dass dieser Artikel jedem beim Erlernen regulärer Ausdrücke hilfreich sein wird.

Ausführlichere Erklärungen zu Operatoren und Beschreibungen von Tutorials zu regulären Ausdrücken finden Sie auf der chinesischen PHP-Website für verwandte Artikel!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

Video Face Swap

Tauschen Sie Gesichter in jedem Video mühelos mit unserem völlig kostenlosen KI-Gesichtstausch-Tool aus!

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

Alipay PHP SDK -Übertragungsfehler: Wie kann das Problem von 'Class Signdata nicht deklarieren' gelöst werden?

Apr 01, 2025 am 07:21 AM

Alipay PHP SDK -Übertragungsfehler: Wie kann das Problem von 'Class Signdata nicht deklarieren' gelöst werden?

Apr 01, 2025 am 07:21 AM

Alipay PHP ...

Erklären Sie JSON Web Tokens (JWT) und ihren Anwendungsfall in PHP -APIs.

Apr 05, 2025 am 12:04 AM

Erklären Sie JSON Web Tokens (JWT) und ihren Anwendungsfall in PHP -APIs.

Apr 05, 2025 am 12:04 AM

JWT ist ein offener Standard, der auf JSON basiert und zur sicheren Übertragung von Informationen zwischen Parteien verwendet wird, hauptsächlich für die Identitätsauthentifizierung und den Informationsaustausch. 1. JWT besteht aus drei Teilen: Header, Nutzlast und Signatur. 2. Das Arbeitsprinzip von JWT enthält drei Schritte: Generierung von JWT, Überprüfung von JWT und Parsingnayload. 3. Bei Verwendung von JWT zur Authentifizierung in PHP kann JWT generiert und überprüft werden, und die Funktionen und Berechtigungsinformationen der Benutzer können in die erweiterte Verwendung aufgenommen werden. 4. Häufige Fehler sind Signaturüberprüfungsfehler, Token -Ablauf und übergroße Nutzlast. Zu Debugging -Fähigkeiten gehört die Verwendung von Debugging -Tools und Protokollierung. 5. Leistungsoptimierung und Best Practices umfassen die Verwendung geeigneter Signaturalgorithmen, das Einstellen von Gültigkeitsperioden angemessen.

Wie funktioniert die Session -Entführung und wie können Sie es in PHP mildern?

Apr 06, 2025 am 12:02 AM

Wie funktioniert die Session -Entführung und wie können Sie es in PHP mildern?

Apr 06, 2025 am 12:02 AM

Die Hijacking der Sitzung kann in den folgenden Schritten erreicht werden: 1. Erhalten Sie die Sitzungs -ID, 2. Verwenden Sie die Sitzungs -ID, 3. Halten Sie die Sitzung aktiv. Zu den Methoden zur Verhinderung der Sitzung der Sitzung in PHP gehören: 1. Verwenden Sie die Funktion Session_regenerate_id (), um die Sitzungs -ID zu regenerieren. 2. Store -Sitzungsdaten über die Datenbank, 3. Stellen Sie sicher, dass alle Sitzungsdaten über HTTPS übertragen werden.

Beschreiben Sie die soliden Prinzipien und wie sie sich für die PHP -Entwicklung anwenden.

Apr 03, 2025 am 12:04 AM

Beschreiben Sie die soliden Prinzipien und wie sie sich für die PHP -Entwicklung anwenden.

Apr 03, 2025 am 12:04 AM

Die Anwendung des soliden Prinzips in der PHP -Entwicklung umfasst: 1. Prinzip der Einzelverantwortung (SRP): Jede Klasse ist nur für eine Funktion verantwortlich. 2. Open and Close Principle (OCP): Änderungen werden eher durch Erweiterung als durch Modifikation erreicht. 3.. Lischs Substitutionsprinzip (LSP): Unterklassen können Basisklassen ersetzen, ohne die Programmgenauigkeit zu beeinträchtigen. 4. Schnittstellen-Isolationsprinzip (ISP): Verwenden Sie feinkörnige Schnittstellen, um Abhängigkeiten und nicht verwendete Methoden zu vermeiden. 5. Abhängigkeitsinversionsprinzip (DIP): Hoch- und niedrige Module beruhen auf der Abstraktion und werden durch Abhängigkeitsinjektion implementiert.

Wie debugge ich den CLI -Modus in PhpStorm?

Apr 01, 2025 pm 02:57 PM

Wie debugge ich den CLI -Modus in PhpStorm?

Apr 01, 2025 pm 02:57 PM

Wie debugge ich den CLI -Modus in PhpStorm? Bei der Entwicklung mit PHPSTORM müssen wir manchmal den PHP im CLI -Modus (COMS -Zeilenschnittstellen) debuggen ...

Wie setze ich nach dem Neustart des Systems automatisch Berechtigungen von Unixsocket fest?

Mar 31, 2025 pm 11:54 PM

Wie setze ich nach dem Neustart des Systems automatisch Berechtigungen von Unixsocket fest?

Mar 31, 2025 pm 11:54 PM

So setzen Sie die Berechtigungen von Unixsocket automatisch nach dem Neustart des Systems. Jedes Mal, wenn das System neu startet, müssen wir den folgenden Befehl ausführen, um die Berechtigungen von Unixsocket: sudo ...

Erklären Sie die späte statische Bindung in PHP (statisch: :).

Apr 03, 2025 am 12:04 AM

Erklären Sie die späte statische Bindung in PHP (statisch: :).

Apr 03, 2025 am 12:04 AM

Statische Bindung (statisch: :) implementiert die späte statische Bindung (LSB) in PHP, sodass das Aufrufen von Klassen in statischen Kontexten anstatt Klassen zu definieren. 1) Der Analyseprozess wird zur Laufzeit durchgeführt.

Wie sende ich eine Postanforderung mit JSON -Daten mithilfe der Curl -Bibliothek von PHP?

Apr 01, 2025 pm 03:12 PM

Wie sende ich eine Postanforderung mit JSON -Daten mithilfe der Curl -Bibliothek von PHP?

Apr 01, 2025 pm 03:12 PM

Senden von JSON -Daten mithilfe der Curl -Bibliothek von PHP in der PHP -Entwicklung müssen häufig mit externen APIs interagieren. Eine der gängigen Möglichkeiten besteht darin, die Curl Library zu verwenden, um Post � ...