Java

Java

javaLernprogramm

javaLernprogramm

[Bekämpfung der Java-Parallelität] ----- Analyse der Volatilität des Java-Speichermodells

[Bekämpfung der Java-Parallelität] ----- Analyse der Volatilität des Java-Speichermodells

[Bekämpfung der Java-Parallelität] ----- Analyse der Volatilität des Java-Speichermodells

Die Eigenschaften von Volatile wurden bereits im vorherigen Blog [Fuck Java Concurrency] erläutert - Eingehende Analyse des Implementierungsprinzips von Volatile:

Volatile Visibility; Bei flüchtigen Lesevorgängen können Sie immer den endgültigen Schreibvorgang für diese Variable sehen. aber zusammengesetzt Mit Ausnahme von Operationen wie i++; Die Speichersemantik von volatile führt volatile in zwei Richtungen ein.

flüchtig und geschieht vorherIn diesem Blog [Tödliche Java-Parallelität] - Java-Speichermodell Happend-Before erklärt LZ, dass „happen-before“ verwendet wird, um zu bestimmen, ob Daten gespeichert werden Die Grundlage für Wettbewerb und Thread-Sicherheit besteht darin, die Sichtbarkeit in einer Multithread-Umgebung sicherzustellen. Nehmen wir das klassische Beispiel, um die durch das Lesen und Schreiben flüchtiger Variablen hergestellte Geschehen-vorher-Beziehung zu analysieren.

- Gemäß dem „Passiert-vorher-Prinzip“ ergibt sich für das obige Programm die folgende Beziehung:

public class VolatileTest {

int i = 0; volatile boolean flag = false; //Thread A

public void write(){

i = 2; //1

flag = true; //2

} //Thread B

public void read(){ if(flag){ //3

System.out.println("---i = " + i); //4

}

}

}Operation 1 und Operation 4 haben eine „passiert-vorher“-Beziehung, daher muss 1 für 4 sichtbar sein. Einige Schüler fragen sich vielleicht: Operation 1 und Operation 2 können neu angeordnet werden. Ist das möglich? Wenn Sie den Blog von LZ gelesen haben, werden Sie verstehen, dass Volatilität nicht nur die Sichtbarkeit gewährleistet, sondern auch die Nachbestellung verbietet. Daher werden alle gemeinsam genutzten Variablen, die für Thread A vor dem Schreiben der flüchtigen Variablen sichtbar waren, für Thread B sofort sichtbar, nachdem Thread B dieselbe flüchtige Variable gelesen hat.

- Speichersemantik und Implementierung von Volatile

In JMM wird die Kommunikation zwischen Threads mithilfe von Shared Memory implementiert. Die Speichersemantik von flüchtig ist:

- Beim Schreiben einer flüchtigen Variablen aktualisiert JMM sofort den Wert der gemeinsam genutzten Variablen im lokalen Speicher, der dem Thread im Hauptspeicher entspricht.

Beim Lesen einer flüchtigen Variablen setzt JMM den dem Thread entsprechenden lokalen Speicher auf ungültig und liest die gemeinsam genutzte Variable direkt aus dem Hauptspeicher

- Daher wird die Schreibspeichersemantik von flüchtig aktualisiert Der Hauptspeicher besteht darin, direkt aus dem Hauptspeicher zu lesen.

Wie wird also die Semantik des flüchtigen Speichers implementiert? Bei allgemeinen Variablen werden sie neu angeordnet, bei flüchtigen Variablen jedoch nicht. Dies wirkt sich auf die Speichersemantik aus. Um eine flüchtige Speichersemantik zu erreichen, begrenzt JMM die Neuordnung. Die Neuordnungsregeln lauten wie folgt:

wird wie folgt übersetzt:

Wenn die erste Operation ein flüchtiger Lesevorgang ist, kann dies unabhängig von der zweiten Operation nicht der Fall sein nachbestellt. Diese Operation stellt sicher, dass Vorgänge nach dem flüchtigen Lesevorgang vom Compiler nicht auf vor dem flüchtigen Lesevorgang umgeordnet werden.

Wenn es sich bei der zweiten Operation um eine flüchtige Schreiboperation handelt, spielt es keine Rolle, um welche erste Operation es sich handelt , Beides kann nicht nachbestellt werden. Diese Operation stellt sicher, dass der Compiler Vorgänge vor dem flüchtigen Schreiben nicht in die Reihenfolge nach dem flüchtigen Schreiben umordnet.Wenn es sich bei der ersten Operation um ein flüchtiges Schreiben und bei der zweiten um ein flüchtiges Lesen handelt, ist dies nicht möglich nachbestellt.

Die zugrunde liegende Implementierung von volatile erfolgt durch das Einfügen von Speicherbarrieren, aber es ist für den Compiler fast unmöglich, eine optimale Anordnung zu finden, die die Gesamtzahl der eingefügten Speicherbarrieren minimiert, daher übernimmt JMM diese eine konservative Strategie. Wie folgt:

Fügen Sie vor jedem flüchtigen Schreibvorgang eine StoreStore-Barriere ein

Fügen Sie nach jedem flüchtigen Schreibvorgang eine StoreLoad-Barriere ein

Fügen Sie nach jedem flüchtigen Lesevorgang eine LoadLoad-Barriere ein

Fügen Sie nach jedem flüchtigen Lesevorgang eine LoadStore-Barriere ein

StoreStore Barriere kann sicherstellen, dass alle normalen Schreibvorgänge vor dem flüchtigen Schreiben in den Hauptspeicher geleert werden.

Der Zweck der StoreLoad-Barriere besteht darin, zu verhindern, dass flüchtige Schreibvorgänge durch nachfolgende flüchtige Lese-/Schreibvorgänge neu angeordnet werden. Die LoadLoad-Barriere wird verwendet, um zu verhindern, dass der Prozessor den flüchtigen Lesevorgang oben und den normalen Lesevorgang unten neu anordnet.

Die LoadStore-Barriere wird verwendet, um zu verhindern, dass der Prozessor flüchtige Lesevorgänge oben und normale Schreibvorgänge unten neu anordnet. Lassen Sie uns das VolatileTest-Beispiel oben analysieren:

- Die Legende zur Speicherbarriere der flüchtigen Anweisung wird anhand eines Beispiels leicht demonstriert.

Volatiles Speicherbarrieren-Einfügungsstrategie ist sehr konservativ. In der Praxis kann der Compiler entsprechend der spezifischen Situation optimieren und unnötige Barrieren weglassen, solange die Semantik des flüchtigen Schreib-Lese-Speichers nicht geändert wird. Wie folgt (Auszug aus Fang Tengfeis „The Art of Java Concurrent Programming“):

Das Beispielbild ohne Optimierung lautet wie folgt:Lassen Sie uns das obige Bild analysieren. Welche Anweisungen zur Speicherbarriere überflüssig sind

public class VolatileTest {

int i = 0;

volatile boolean flag = false;

public void write(){

i = 2;

flag = true;

} public void read(){

if(flag){

System.out.println("---i = " + i);

}

}

}1![[Bekämpfung der Java-Parallelität] ----- Analyse der Volatilität des Java-Speichermodells](https://img.php.cn/upload/article/000/000/194/cca4161c189c0aff2576eaa1ef089076-0.png) : Diese muss beibehalten werden

: Diese muss beibehalten werden

2: Alle folgenden normalen Schreibvorgänge dürfen nicht mit den oben genannten flüchtigen Lesevorgängen neu angeordnet werden. Da jedoch ein zweiter flüchtiger Lesevorgang vorhanden ist, kann der normale Lesevorgang den zweiten flüchtigen Lesevorgang überhaupt nicht umgehen. Es kann also weggelassen werden.

3: Es gibt unten keine normale Lesart und kann weggelassen werden.

4: reserviert

5: reserviert

6: gefolgt von einem flüchtigen Schreibvorgang, Also kann

7 weggelassen werden: Behalte

8: Behalte

bei, damit 2, 3 und 6 weggelassen werden können, Sein schematisches Diagramm lautet wie folgt:

![[Bekämpfung der Java-Parallelität] ----- Analyse der Volatilität des Java-Speichermodells](https://img.php.cn/upload/article/000/000/194/f5c6fe0e80d38ee1d943b6598ff34d10-2.png)

Das Obige ist der Inhalt von [Tödliche Java-Parallelität] ----- Analyse des Java-Speichers Modell Volatile, mehr Für verwandte Inhalte achten Sie bitte auf die chinesische PHP-Website (www.php.cn)!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1386

1386

52

52

Perfekte Zahl in Java

Aug 30, 2024 pm 04:28 PM

Perfekte Zahl in Java

Aug 30, 2024 pm 04:28 PM

Leitfaden zur perfekten Zahl in Java. Hier besprechen wir die Definition, Wie prüft man die perfekte Zahl in Java?, Beispiele mit Code-Implementierung.

Weka in Java

Aug 30, 2024 pm 04:28 PM

Weka in Java

Aug 30, 2024 pm 04:28 PM

Leitfaden für Weka in Java. Hier besprechen wir die Einführung, die Verwendung von Weka Java, die Art der Plattform und die Vorteile anhand von Beispielen.

Smith-Nummer in Java

Aug 30, 2024 pm 04:28 PM

Smith-Nummer in Java

Aug 30, 2024 pm 04:28 PM

Leitfaden zur Smith-Zahl in Java. Hier besprechen wir die Definition: Wie überprüft man die Smith-Nummer in Java? Beispiel mit Code-Implementierung.

Fragen zum Java Spring-Interview

Aug 30, 2024 pm 04:29 PM

Fragen zum Java Spring-Interview

Aug 30, 2024 pm 04:29 PM

In diesem Artikel haben wir die am häufigsten gestellten Fragen zu Java Spring-Interviews mit ihren detaillierten Antworten zusammengestellt. Damit Sie das Interview knacken können.

Brechen oder aus Java 8 Stream foreach zurückkehren?

Feb 07, 2025 pm 12:09 PM

Brechen oder aus Java 8 Stream foreach zurückkehren?

Feb 07, 2025 pm 12:09 PM

Java 8 führt die Stream -API ein und bietet eine leistungsstarke und ausdrucksstarke Möglichkeit, Datensammlungen zu verarbeiten. Eine häufige Frage bei der Verwendung von Stream lautet jedoch: Wie kann man von einem Foreach -Betrieb brechen oder zurückkehren? Herkömmliche Schleifen ermöglichen eine frühzeitige Unterbrechung oder Rückkehr, aber die Stream's foreach -Methode unterstützt diese Methode nicht direkt. In diesem Artikel werden die Gründe erläutert und alternative Methoden zur Implementierung vorzeitiger Beendigung in Strahlverarbeitungssystemen erforscht. Weitere Lektüre: Java Stream API -Verbesserungen Stream foreach verstehen Die Foreach -Methode ist ein Terminalbetrieb, der einen Vorgang für jedes Element im Stream ausführt. Seine Designabsicht ist

Zeitstempel für Datum in Java

Aug 30, 2024 pm 04:28 PM

Zeitstempel für Datum in Java

Aug 30, 2024 pm 04:28 PM

Anleitung zum TimeStamp to Date in Java. Hier diskutieren wir auch die Einführung und wie man Zeitstempel in Java in ein Datum konvertiert, zusammen mit Beispielen.

Java -Programm, um das Kapselvolumen zu finden

Feb 07, 2025 am 11:37 AM

Java -Programm, um das Kapselvolumen zu finden

Feb 07, 2025 am 11:37 AM

Kapseln sind dreidimensionale geometrische Figuren, die aus einem Zylinder und einer Hemisphäre an beiden Enden bestehen. Das Volumen der Kapsel kann berechnet werden, indem das Volumen des Zylinders und das Volumen der Hemisphäre an beiden Enden hinzugefügt werden. In diesem Tutorial wird erörtert, wie das Volumen einer bestimmten Kapsel in Java mit verschiedenen Methoden berechnet wird. Kapselvolumenformel Die Formel für das Kapselvolumen lautet wie folgt: Kapselvolumen = zylindrisches Volumenvolumen Zwei Hemisphäre Volumen In, R: Der Radius der Hemisphäre. H: Die Höhe des Zylinders (ohne die Hemisphäre). Beispiel 1 eingeben Radius = 5 Einheiten Höhe = 10 Einheiten Ausgabe Volumen = 1570,8 Kubikeinheiten erklären Berechnen Sie das Volumen mithilfe der Formel: Volumen = π × R2 × H (4

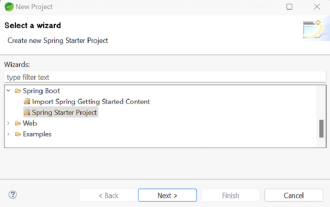

Wie führe ich Ihre erste Spring -Boot -Anwendung in der Spring Tool Suite aus?

Feb 07, 2025 pm 12:11 PM

Wie führe ich Ihre erste Spring -Boot -Anwendung in der Spring Tool Suite aus?

Feb 07, 2025 pm 12:11 PM

Spring Boot vereinfacht die Schaffung robuster, skalierbarer und produktionsbereiteter Java-Anwendungen, wodurch die Java-Entwicklung revolutioniert wird. Der Ansatz "Übereinkommen über Konfiguration", der dem Feder -Ökosystem inhärent ist, minimiert das manuelle Setup, Allo