Betrieb und Instandhaltung

Betrieb und Instandhaltung

Betrieb und Wartung von Linux

Betrieb und Wartung von Linux

Einführung in den TOMCAT-Cluster unter NGINX-Reverse-Proxy

Einführung in den TOMCAT-Cluster unter NGINX-Reverse-Proxy

Einführung in den TOMCAT-Cluster unter NGINX-Reverse-Proxy

Der folgende Editor bringt Ihnen einen Artikel über TOMCAT-Cluster unter NGINX-Reverse-Proxy unter LINUX (ausführliche Erklärung). Der Herausgeber findet es ziemlich gut, deshalb werde ich es jetzt mit Ihnen teilen und es allen als Referenz geben. Folgen wir dem Editor, um einen Blick darauf zu werfen.

Nginx verfügt über die Eigenschaften eines Reverse-Proxys (beachten Sie den Unterschied zwischen Forward-Proxy und Forward-Proxy) und Lastausgleich.

Dieses Mal ist Nginx auf der Linux-Maschine 192.168.1.108 installiert . Um Nginx zu installieren, müssen Sie zuerst die OpenSSL-Bibliothek, GCC, PCRE, Zlib-Bibliothek usw. installieren.

Tomcat ist auf den beiden Maschinen 192.168.1.168 und 192.168.1.178 installiert. Der Client greift auf die von Tomcat bereitgestellten Projektinhalte in

192.168.1.168 und 192.168.1.178 zu, indem er auf den Reverse-Proxy 192.168.1.108 zugreift.

1. Installieren Sie Nginx unter Linux (Maschine 192.168.1.108)

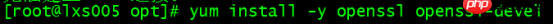

Installieren Sie die OpenSSL-Bibliothek.

yum install -y openssl openssl-devel

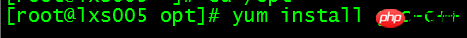

Gcc muss installiert werden: yum install gcc-c++

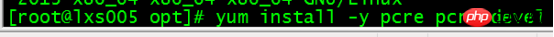

PCRE installieren yum install -y pcre pcre-devel

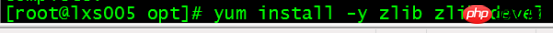

Zlib-Bibliothek installieren yum install -y zlib zlib-devel

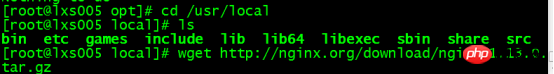

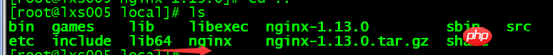

Nginx herunterladen: wget http://nginx.org/ Laden Sie /nginx-1 herunter.13.0.tar.gz

installiert unter /usr/local/

Tar -zxvf nginx-1.13.0.tar.gz entpacken

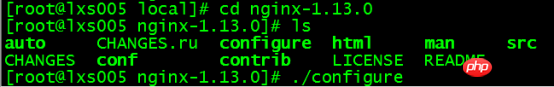

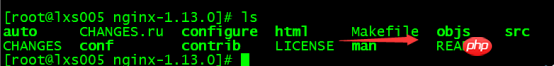

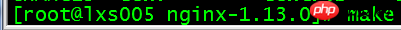

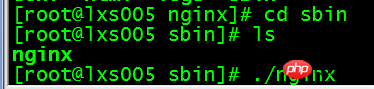

Geben Sie das Verzeichnis ein und führen Sie ./configure aus, um eine MakeDatei

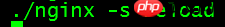

Konfigurationsdatei nach dem Start neu laden geeignet zum Ändern der Konfigurationsdatei

2. Installieren Sie Tomcat unter Linux (192.168.1.168 und 192.168.1.178 Maschinen)

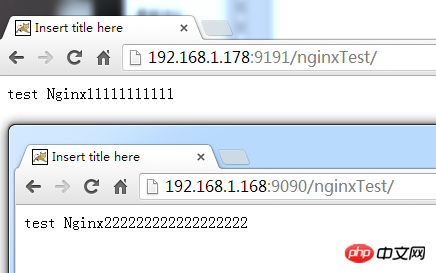

Der Installationsprozess ist sehr einfach, ich werde nicht auf Details eingehen. Installieren Sie Tomcat auf den anderen beiden Linux-Maschinen (192.168.1.168 und 192.168.1.178) und stellen Sie ein beliebiges Projekt nginxTest bereit. Ein Inhalt ist 1111.... Der andere ist 22222....

3. Nginx fungiert als Reverse-Proxy-Server

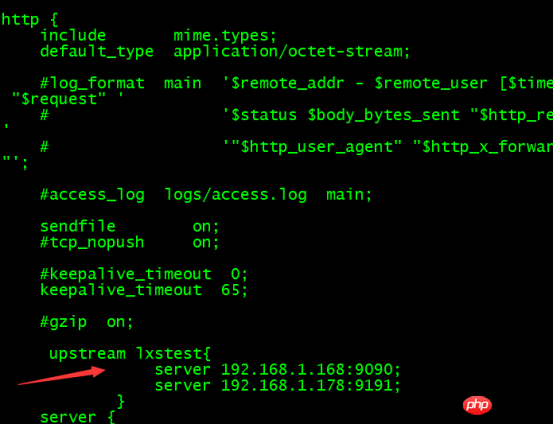

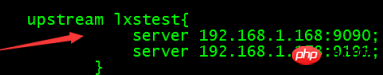

Konfigurieren Sie hauptsächlich den Inhalt in nginx.conf aKonfigurieren Sie die Servergruppe und fügen Sie die Upstream-Konfiguration zwischen http{}-Knoten hinzu.

192.168.1.168:9090 und 192.168.1.178:9191 sind Tomcat der anderen beiden Linux-Maschinen (siehe 2 oben)upstream lxstest{

server 192.168.1.168:9090;

server 192.168.1.178:9191;

}

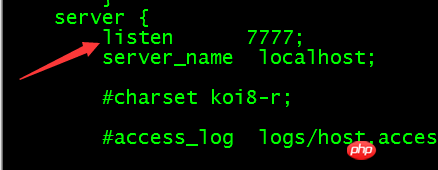

b. Ändern Sie die Portnummer 80, die Nginx überwacht, und ändern Sie sie in 7777 (Sie können sie in eine beliebige Nummer ändern oder nicht).

Server {

Listeen 7777;

......

}

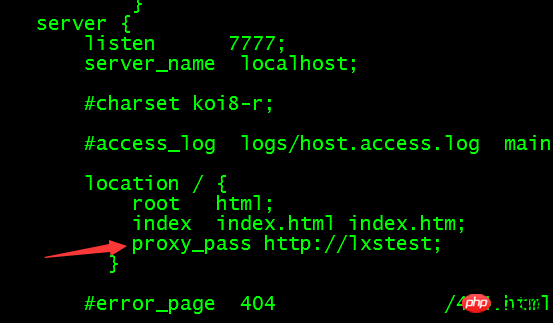

c. Verwenden Sie in location{} die Reverse-Proxy-Adresse „http://“ und die nachfolgende Adresse muss mit dem vom Upstream definierten Namen übereinstimmen erster Schritt. (Das Obige ist lxstest, also http://lxstest)

location / {

root html;

index index.html index.htm;

proxy_pass http://lxstest;

}

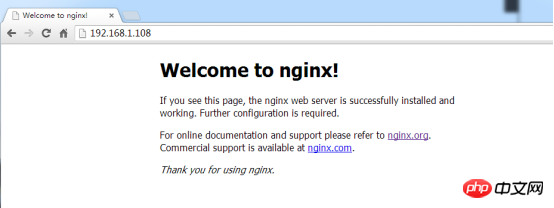

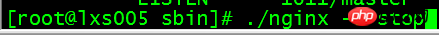

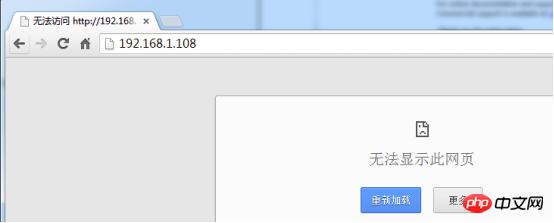

Starten Sie nach den oben genannten Änderungen Nginx der 192.168.1.108-Maschine

Der letzte Besuch erfolgte bei 192.168.1.108:7777/nginxTest. Verschiedene Seiten kamen von derselben Adresse, was darauf hindeutet, dass die besuchte Seite 192.168.1.168 war und die andere 192.168.1.178

http:// 192.168.1.108:7777

entspricht ====

entspricht =====

Schließlich finden Sie das entsprechendes Tomcat

und dann das entsprechende nginxTest-Projekt finden.

[Verwandte Empfehlungen]

1. Mysql kostenloses Video-Tutorial

3. Was soll ich tun, wenn beim Dekomprimieren von ZIP-Dateien unter Linux verstümmelte Zeichen angezeigt werden?

4.Lernen Sie, wie Sie die Partitionsgröße unter Linux anpassen

5.Wie erkennt Linux Servernetzwerkbedingungen

Das obige ist der detaillierte Inhalt vonEinführung in den TOMCAT-Cluster unter NGINX-Reverse-Proxy. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1359

1359

52

52

Wie verwende ich reguläre Ausdrücke (REGEX) unter Linux für das Musteranpassung?

Mar 17, 2025 pm 05:25 PM

Wie verwende ich reguläre Ausdrücke (REGEX) unter Linux für das Musteranpassung?

Mar 17, 2025 pm 05:25 PM

In dem Artikel wird erläutert, wie reguläre Ausdrücke (REGEX) unter Linux für Musteranpassung, Dateisuche und Textmanipulation, Detailsyntax, Befehle und Tools wie Grep, SED und awk detailliert werden.

Wie implementiere ich die Zwei-Faktor-Authentifizierung (2FA) für SSH in Linux?

Mar 17, 2025 pm 05:31 PM

Wie implementiere ich die Zwei-Faktor-Authentifizierung (2FA) für SSH in Linux?

Mar 17, 2025 pm 05:31 PM

Der Artikel enthält eine Anleitung zum Einrichten der Zwei-Faktor-Authentifizierung (2FA) für SSH unter Linux unter Verwendung von Google Authenticator, Detaillierung der Installations-, Konfigurations- und Fehlerbehebungsschritte. Es unterstreicht die Sicherheitsvorteile von 2FA, wie z. B. die verstärkte SEC

Wie überwache ich die Systemleistung unter Linux mithilfe von Tools wie Top, HTOP und VMSTAT?

Mar 17, 2025 pm 05:28 PM

Wie überwache ich die Systemleistung unter Linux mithilfe von Tools wie Top, HTOP und VMSTAT?

Mar 17, 2025 pm 05:28 PM

In dem Artikel werden die Leistung von Top, HTOP und VMSTAT zur Überwachung der Systemleistung der Linux -Systeme erläutert und deren eindeutige Funktionen und Anpassungsoptionen für eine effektive Systemverwaltung beschrieben.

Wie konfiguriere ich Selinux oder Apparmor, um die Sicherheit unter Linux zu verbessern?

Mar 12, 2025 pm 06:59 PM

Wie konfiguriere ich Selinux oder Apparmor, um die Sicherheit unter Linux zu verbessern?

Mar 12, 2025 pm 06:59 PM

Dieser Artikel vergleicht Selinux und Apparmor, Linux -Kernel -Sicherheitsmodule, die eine obligatorische Zugriffskontrolle bieten. Es beschreibt ihre Konfiguration und zeigt die Unterschiede im Ansatz (politisch basierte vs. profilbasierte) und potenzielle Leistungsauswirkungen auf

Wie kann ich ein Linux -System wieder herstellen?

Mar 12, 2025 pm 07:01 PM

Wie kann ich ein Linux -System wieder herstellen?

Mar 12, 2025 pm 07:01 PM

In diesem Artikel werden Linux -System -Sicherungs- und Restaurierungsmethoden beschrieben. Es vergleicht die volle Sicherungsbackups von Systembilds mit inkrementellen Sicherungen, diskutiert optimale Sicherungsstrategien (Regelmäßigkeit, mehrere Standorte, Versioning, Tests, Sicherheit, Rotation) und DA

Wie benutze ich Sudo, um Benutzern in Linux erhöhte Berechtigungen zu gewähren?

Mar 17, 2025 pm 05:32 PM

Wie benutze ich Sudo, um Benutzern in Linux erhöhte Berechtigungen zu gewähren?

Mar 17, 2025 pm 05:32 PM

In dem Artikel wird erläutert, wie die Sudo -Privilegien in Linux verwaltet werden, einschließlich Gewährung, Widerruf und Best Practices für Sicherheitsvorschriften. Der Hauptaugenmerk liegt auf der sicheren Bearbeitung /etc /sudoers und der Begrenzung des Zugangs. Charakterzahl: 159

Wie richte ich mit Firewall oder iptables eine Firewall in Linux ein?

Mar 12, 2025 pm 06:58 PM

Wie richte ich mit Firewall oder iptables eine Firewall in Linux ein?

Mar 12, 2025 pm 06:58 PM

Dieser Artikel vergleicht die Linux -Firewall -Konfiguration mit Firewalld und Iptables. Firewalld bietet eine benutzerfreundliche Schnittstelle zum Verwalten von Zonen und Diensten, während Iptables über die Befehlszeilenmanipulation des Netfilter FRA auf niedriger Ebene steuert

Wie verwalte ich Softwarepakete unter Linux mithilfe von Paketmanagern (APT, YUM, DNF)?

Mar 17, 2025 pm 05:26 PM

Wie verwalte ich Softwarepakete unter Linux mithilfe von Paketmanagern (APT, YUM, DNF)?

Mar 17, 2025 pm 05:26 PM

In Artikel werden die Verwaltung von Softwarepaketen unter Linux mithilfe von APT, YUM und DNF besprochen, wobei die Installation, Updates und Entfernungen behandelt werden. Es vergleicht ihre Funktionen und Eignung für verschiedene Verteilungen.