Detaillierte Einführung in Webprotokolle

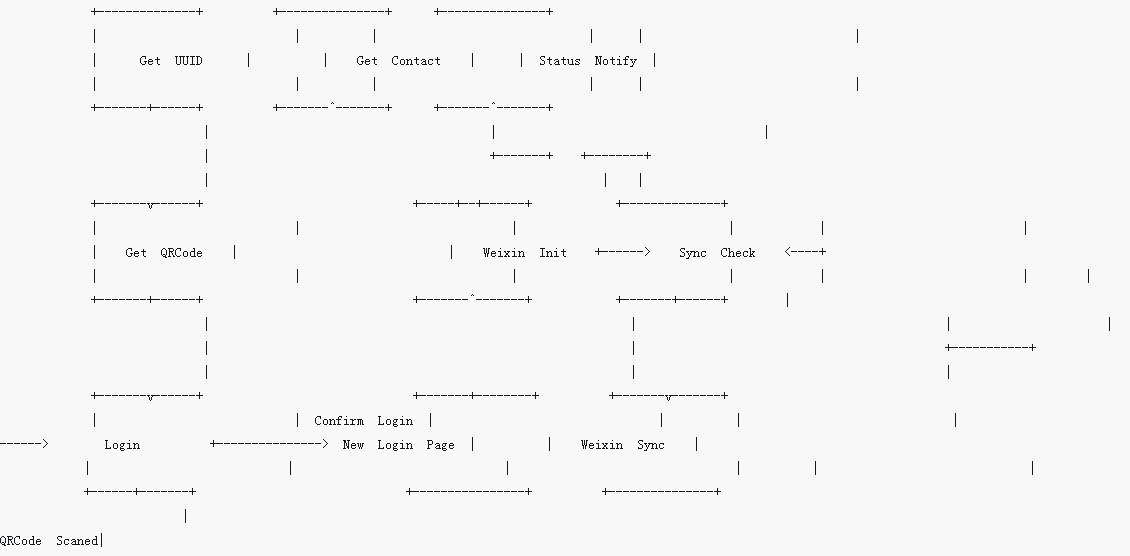

WeChat-Webprotokollanalyse (WeChat-Webversion wx2.qq.com) 1. Öffnen Sie die Homepage, weisen Sie eine zufällige UUID zu, 2. Rufen Sie das QR-Codebild basierend auf der UUID ab. 3. Scannen Sie das Bild auf dem WeChat-Client und bestätigen Sie die Anmeldung auf dem Client. 4. Der Browser ruft weiterhin eine Schnittstelle auf. 5. Zu diesem Zeitpunkt kann die Kontaktliste abgerufen und Nachrichten gesendet werden. Rufen Sie dann kontinuierlich die Synchronisationsschnittstelle auf. 6. Wenn die Synchronisationsschnittstelle zurückkehrt, können Sie neue Nachrichten abrufen und dann weiterhin die Synchronisationsschnittstelle aufrufen. Quellcode-Adresse: github.com/biezhi/wechat-robot Ausführungsprozess +---------------+ +---------------+ + -- -------------+ &nbs

1. Detaillierte Erklärung des WeChat-Protokolls

Einführung: 1. Öffnen Sie die Homepage und weisen Sie eine zufällige UUID zu. 2. Rufen Sie das QR-Code-Bild basierend auf der UUID ab. 3. Scannen Sie das Bild auf dem WeChat-Client und bestätigen Sie die Anmeldung auf dem Client. 4. Der Browser ruft weiterhin eine Schnittstelle auf. 5. Zu diesem Zeitpunkt kann die Kontaktliste abgerufen und Nachrichten gesendet werden. Rufen Sie dann kontinuierlich die Synchronisationsschnittstelle auf. 6. Wenn die Synchronisationsschnittstelle zurückkehrt, können Sie neue Nachrichten abrufen und dann weiterhin die Synchronisationsschnittstelle aufrufen.

2. Grundkenntnisse in PHP (3)-Sitzungsnutzung

Einführung: Grundkenntnisse in PHP (3 )- Sitzungsnutzung Grundkenntnisse in PHP - Beispielcode-Downloadseite für die Sitzungsnutzung http://xieye.iteye.com/blog/1336095 (im Anhang) Sitzung bezieht sich auf die Identifizierung verschiedener Verbindungen desselben Benutzers durch den Server innerhalb eines bestimmten Zeitraums. Es gibt viele Sitzungsprinzipien, aber tatsächlich handelt es sich hauptsächlich um Cookies. Cookie-Prinzip: Das Webprotokoll legt fest, dass ein kleiner Teil der Daten im Browser-Client gespeichert werden kann, wenn der Server eine Anfrage zurückgibt. Der Browser kann Cookies verwenden

4. PHP-Grundkenntnisse (4) – Cookie-Nutzung

5. >Grundkenntnisse von PHP (3) – Sitzungsnutzung

Das obige ist der detaillierte Inhalt vonDetaillierte Einführung in Webprotokolle. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1377

1377

52

52

Curl in PHP: So verwenden Sie die PHP -Curl -Erweiterung in REST -APIs

Mar 14, 2025 am 11:42 AM

Curl in PHP: So verwenden Sie die PHP -Curl -Erweiterung in REST -APIs

Mar 14, 2025 am 11:42 AM

Die PHP Client -URL -Erweiterung (CURL) ist ein leistungsstarkes Tool für Entwickler, das eine nahtlose Interaktion mit Remote -Servern und REST -APIs ermöglicht. Durch die Nutzung von Libcurl, einer angesehenen Bibliothek mit Multi-Protokoll-Dateien, erleichtert PHP Curl effiziente Execu

Alipay PHP SDK -Übertragungsfehler: Wie kann das Problem von 'Class Signdata nicht deklarieren' gelöst werden?

Apr 01, 2025 am 07:21 AM

Alipay PHP SDK -Übertragungsfehler: Wie kann das Problem von 'Class Signdata nicht deklarieren' gelöst werden?

Apr 01, 2025 am 07:21 AM

Alipay PHP ...

Erklären Sie JSON Web Tokens (JWT) und ihren Anwendungsfall in PHP -APIs.

Apr 05, 2025 am 12:04 AM

Erklären Sie JSON Web Tokens (JWT) und ihren Anwendungsfall in PHP -APIs.

Apr 05, 2025 am 12:04 AM

JWT ist ein offener Standard, der auf JSON basiert und zur sicheren Übertragung von Informationen zwischen Parteien verwendet wird, hauptsächlich für die Identitätsauthentifizierung und den Informationsaustausch. 1. JWT besteht aus drei Teilen: Header, Nutzlast und Signatur. 2. Das Arbeitsprinzip von JWT enthält drei Schritte: Generierung von JWT, Überprüfung von JWT und Parsingnayload. 3. Bei Verwendung von JWT zur Authentifizierung in PHP kann JWT generiert und überprüft werden, und die Funktionen und Berechtigungsinformationen der Benutzer können in die erweiterte Verwendung aufgenommen werden. 4. Häufige Fehler sind Signaturüberprüfungsfehler, Token -Ablauf und übergroße Nutzlast. Zu Debugging -Fähigkeiten gehört die Verwendung von Debugging -Tools und Protokollierung. 5. Leistungsoptimierung und Best Practices umfassen die Verwendung geeigneter Signaturalgorithmen, das Einstellen von Gültigkeitsperioden angemessen.

Erklären Sie das Konzept der späten statischen Bindung in PHP.

Mar 21, 2025 pm 01:33 PM

Erklären Sie das Konzept der späten statischen Bindung in PHP.

Mar 21, 2025 pm 01:33 PM

In Artikel wird die in PHP 5.3 eingeführte LSB -Bindung (LSB) erörtert, die die Laufzeitauflösung der statischen Methode ermöglicht, um eine flexiblere Vererbung zu erfordern. Die praktischen Anwendungen und potenziellen Perfo von LSB

Rahmensicherheitsmerkmale: Schutz vor Schwachstellen.

Mar 28, 2025 pm 05:11 PM

Rahmensicherheitsmerkmale: Schutz vor Schwachstellen.

Mar 28, 2025 pm 05:11 PM

In Artikel werden wichtige Sicherheitsfunktionen in Frameworks erörtert, um vor Schwachstellen zu schützen, einschließlich Eingabevalidierung, Authentifizierung und regelmäßigen Aktualisierungen.

Anpassung/Erweiterung von Frameworks: So fügen Sie benutzerdefinierte Funktionen hinzu.

Mar 28, 2025 pm 05:12 PM

Anpassung/Erweiterung von Frameworks: So fügen Sie benutzerdefinierte Funktionen hinzu.

Mar 28, 2025 pm 05:12 PM

In dem Artikel werden Frameworks hinzugefügt, das sich auf das Verständnis der Architektur, das Identifizieren von Erweiterungspunkten und Best Practices für die Integration und Debuggierung hinzufügen.

Wie sende ich eine Postanforderung mit JSON -Daten mithilfe der Curl -Bibliothek von PHP?

Apr 01, 2025 pm 03:12 PM

Wie sende ich eine Postanforderung mit JSON -Daten mithilfe der Curl -Bibliothek von PHP?

Apr 01, 2025 pm 03:12 PM

Senden von JSON -Daten mithilfe der Curl -Bibliothek von PHP in der PHP -Entwicklung müssen häufig mit externen APIs interagieren. Eine der gängigen Möglichkeiten besteht darin, die Curl Library zu verwenden, um Post � ...

Was genau ist das nicht blockierende Merkmal von ReactPhp? Wie gehe ich mit seinen blockierenden E/A -Operationen um?

Apr 01, 2025 pm 03:09 PM

Was genau ist das nicht blockierende Merkmal von ReactPhp? Wie gehe ich mit seinen blockierenden E/A -Operationen um?

Apr 01, 2025 pm 03:09 PM

Eine offizielle Einführung in das nicht blockierende Merkmal der detaillierten Interpretation der nicht blockierenden Funktion von ReactPhp hat viele Fragen vieler Entwickler gestellt: "Reactphpisnon-BlockingByDefault ...