Betrieb und Instandhaltung

Betrieb und Instandhaltung

Betrieb und Wartung von Linux

Betrieb und Wartung von Linux

Empfohlene 10 häufig verwendete Methoden zum Anzeigen der Benutzernutzung, willkommen zum Download!

Empfohlene 10 häufig verwendete Methoden zum Anzeigen der Benutzernutzung, willkommen zum Download!

Empfohlene 10 häufig verwendete Methoden zum Anzeigen der Benutzernutzung, willkommen zum Download!

1. Sehen Sie sich die aktuell angemeldeten Benutzerinformationen an, die Folgendes befehlen: Die Standardausgabe von „who“ umfasst Benutzername, Terminaltyp, Anmeldedatum und Remote-Host. wer /var/log/wtmp Sie können jede Anmeldung seit der Erstellung der WTMP-Datei anzeigen (1) -b: Die letzte Startzeit des Systems anzeigen (2) -H: Den Titel jeder Spalte ausgeben Benutzerbefehl: Drucken Sie die aktuell angemeldeten Benutzer aus. Jeder angezeigte Benutzername entspricht einer Anmeldesitzung. 2. Überprüfen Sie den Befehlsverlauf. Überprüfen Sie $HOME/.bash_history oder geben Sie den letzten Befehl im Terminal ein, um den Benutzer-Anmeldeverlauf zu überprüfen. Dieser Befehl liest die Datei /var/log/wtmp; /var/log/btmp kann Remote-Anmeldeinformationen anzeigen. &n

Einführung: 1. Zeigen Sie die Informationen des aktuell angemeldeten Benutzers an, wer Befehl: Die Standardausgabe von Who umfasst Benutzername, Terminaltyp, Anmeldedatum und Remote-Host. Wer /var/log/wtmp kann jede Anmeldung seit der Erstellung der wtmp-Datei anzeigen (1) -b: Zeigt die letzte Startzeit des Systems an (2) -H: Gibt den Titel jeder Spalte aus Benutzerbefehl: Drucken Sie die aktuelle Angemeldeter Benutzer, jeder angezeigte Benutzername entspricht einer Anmeldesitzung. 2. Sehen Sie sich den Befehlsverlauf an >

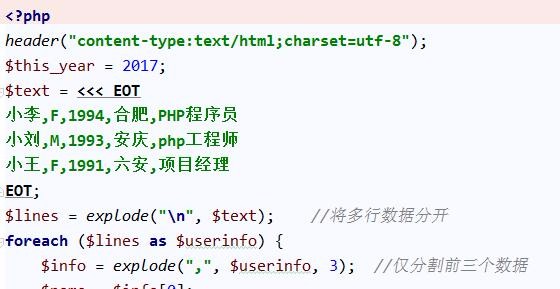

Einführung: Um eine Zeichenfolge in PHP zu teilen, können wir die Funktion „explosive()“ verwenden, um dies zu erreichen. Normalerweise möchten wir in Entwicklungsprojekten sehen, was Benutzer über Formulare oder andere Elemente einreichen Methoden zur einfachen Klassifizierung, Speicherung und Verwendung jedes Teils der Zeichenfolge. Schauen Sie sich beispielsweise Wörter in einem Satz an oder teilen Sie eine URL oder E-Mail-Adresse in ihre Bestandteile auf. Zu diesem Zeitpunkt können wir die Funktion „explodieren“ verwenden. In diesem Artikel wird die Verwendung der PHP-Funktion „explosiv“ vorgestellt -Administratoransicht Benutzer

Einführung:: Dieser Artikel stellt hauptsächlich [php] 7 vor. Studentenverwaltungssystem - Administratoren können Benutzer einsehen, die sich für PHP-Tutorials interessieren.

4. PHP5 ruft die Win-System-Com-Komponente auf, um Benutzerinformationen anzuzeigen

Einführung: PHP5 ruft das Win-System auf com-Komponente zum Anzeigen von Benutzerinformationen php5

[php] 3. Studentenverwaltungssystem - Benutzer anzeigen

Einführung: [php] 3. Studentenverwaltungssystem – Benutzer anzeigen

Einführung: Nach der heutigen Installation von MySQL-5.1.62 habe ich mich angemeldet, um die Benutzer zu überprüfen, und vier mysqlgt;+-- gefunden ----+ --------------+|. Benutzer7. Zu welchem Benutzer gehört die Oracle-Abfragetabelle?

Einführung: Benutzername, Standardtabellenbereich aus dba_users auswählen, Reihenfolge nach Benutzername erfordert DBA-Berechtigungen. 1. Sehen Sie sich den Standardtabellenbereich an vom Benutzer verwendeter Name.

8. Änderung des Ablaufs des Oracle-Benutzer-Login-Passworts

Einführung: Änderung des Ablaufs des Oracle-Benutzer-Login-Passworts 1. Überprüfen Sie, welches Benutzerprofil lautet, normalerweise Standard: sqlgt;SELECT username,PROFILE FROM dba_use 9. So gehen Sie mit der erzwungenen Passwortänderung ORA-28001 in Oracle 11g um Einleitung: Ich habe eine Warnung erhalten, dass der Überwachungsbenutzer keine Verbindung zur Datenbank herstellen konnte. Als ich nach oben ging, um den Benutzerstatus zu überprüfen, wurde die Fehlermeldung ORA-28001 angezeigt stellte sich als exp heraus 10.Oracle-Grundkenntnisse: Benutzer anzeigen, Benutzerberechtigungen, Benutzertabellenbereiche, Benutzerstandardtabellenbereiche Einführung: 1. Zeigen Sie die entsprechende Beziehung zwischen Benutzern und Standardtabellenbereich an: www.linuxidc.com@ORCLgt; wählen Sie Benutzername, Standardtabellenbereich aus dba_users aus. Tabellenergebnisse anzeigen [Verwandte Q&A-Empfehlungen]: mysql – Probleme beim Herstellen einer Verbindung zu Mongod mithilfe des Monogdb-Visualisierungstools robomongo Linux – So zeigen Sie es mit dem Administrator an Alle Vorgänge des Benutzers MySQL – Ein bestimmter Vorgang des Benutzers ist im Protokoll bekannt die vorherige Operation erhalten? Wie verwende ich PHP oder Thinkphp, um Benutzeroperationen in der MySQL-Datenbank aufzuzeichnen?

Das obige ist der detaillierte Inhalt vonEmpfohlene 10 häufig verwendete Methoden zum Anzeigen der Benutzernutzung, willkommen zum Download!. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

Tutorial zum Auffinden von Schlüsselwörtern für gemeinsame Linux -Befehle

Mar 05, 2025 am 11:45 AM

Tutorial zum Auffinden von Schlüsselwörtern für gemeinsame Linux -Befehle

Mar 05, 2025 am 11:45 AM

Dieses Tutorial zeigt eine effiziente Keyword -Suche unter Linux unter Verwendung der GREP -Befehlsfamilie und zugehörigen Tools. Es deckt grundlegende und fortschrittliche Techniken ab, einschließlich regelmäßiger Ausdrücke, rekursiver Suchanfragen und Kombination von Befehlen wie awk, sed und xa

Arbeitsinhalte von Linux -Betriebs- und Wartungsingenieuren Was macht Linux -Betriebs- und Wartungsingenieure?

Mar 05, 2025 am 11:37 AM

Arbeitsinhalte von Linux -Betriebs- und Wartungsingenieuren Was macht Linux -Betriebs- und Wartungsingenieure?

Mar 05, 2025 am 11:37 AM

Dieser Artikel beschreibt die vielfältige Rolle eines Linux -Systemadministrators, der Systemwartung, Fehlerbehebung, Sicherheit und Zusammenarbeit umfasst. Es zeigt wichtige technische und weiche Fähigkeiten, Gehaltserwartungen und vielfältige Karriere -PR

Wie konfiguriere ich Selinux oder Apparmor, um die Sicherheit unter Linux zu verbessern?

Mar 12, 2025 pm 06:59 PM

Wie konfiguriere ich Selinux oder Apparmor, um die Sicherheit unter Linux zu verbessern?

Mar 12, 2025 pm 06:59 PM

Dieser Artikel vergleicht Selinux und Apparmor, Linux -Kernel -Sicherheitsmodule, die eine obligatorische Zugriffskontrolle bieten. Es beschreibt ihre Konfiguration und zeigt die Unterschiede im Ansatz (politisch basierte vs. profilbasierte) und potenzielle Leistungsauswirkungen auf

Wie kann ich ein Linux -System wieder herstellen?

Mar 12, 2025 pm 07:01 PM

Wie kann ich ein Linux -System wieder herstellen?

Mar 12, 2025 pm 07:01 PM

In diesem Artikel werden Linux -System -Sicherungs- und Restaurierungsmethoden beschrieben. Es vergleicht die volle Sicherungsbackups von Systembilds mit inkrementellen Sicherungen, diskutiert optimale Sicherungsstrategien (Regelmäßigkeit, mehrere Standorte, Versioning, Tests, Sicherheit, Rotation) und DA

Wie verwende ich reguläre Ausdrücke (REGEX) unter Linux für das Musteranpassung?

Mar 17, 2025 pm 05:25 PM

Wie verwende ich reguläre Ausdrücke (REGEX) unter Linux für das Musteranpassung?

Mar 17, 2025 pm 05:25 PM

In dem Artikel wird erläutert, wie reguläre Ausdrücke (REGEX) unter Linux für Musteranpassung, Dateisuche und Textmanipulation, Detailsyntax, Befehle und Tools wie Grep, SED und awk detailliert werden.

Wie überwache ich die Systemleistung unter Linux mithilfe von Tools wie Top, HTOP und VMSTAT?

Mar 17, 2025 pm 05:28 PM

Wie überwache ich die Systemleistung unter Linux mithilfe von Tools wie Top, HTOP und VMSTAT?

Mar 17, 2025 pm 05:28 PM

In dem Artikel werden die Leistung von Top, HTOP und VMSTAT zur Überwachung der Systemleistung der Linux -Systeme erläutert und deren eindeutige Funktionen und Anpassungsoptionen für eine effektive Systemverwaltung beschrieben.

Wie implementiere ich die Zwei-Faktor-Authentifizierung (2FA) für SSH in Linux?

Mar 17, 2025 pm 05:31 PM

Wie implementiere ich die Zwei-Faktor-Authentifizierung (2FA) für SSH in Linux?

Mar 17, 2025 pm 05:31 PM

Der Artikel enthält eine Anleitung zum Einrichten der Zwei-Faktor-Authentifizierung (2FA) für SSH unter Linux unter Verwendung von Google Authenticator, Detaillierung der Installations-, Konfigurations- und Fehlerbehebungsschritte. Es unterstreicht die Sicherheitsvorteile von 2FA, wie z. B. die verstärkte SEC

Methoden zum Hochladen von Dateien für gemeinsame Linux -Befehle

Mar 05, 2025 am 11:42 AM

Methoden zum Hochladen von Dateien für gemeinsame Linux -Befehle

Mar 05, 2025 am 11:42 AM

Dieser Artikel vergleicht Linux -Befehle (SCP, SFTP, RSYNC, FTP) zum Hochladen von Dateien. Es betont die Sicherheitsgrenze (Favoriten von SSH-basierten Methoden) und Effizienz, wobei die Delta-Transferfunktionen von RSYNC für große Dateien hervorgehoben werden. Die Wahl hängt von der Dateigröße ab.