Backend-Entwicklung

Backend-Entwicklung

PHP-Tutorial

PHP-Tutorial

Zusammenfassung der Tutorials zur häufig verwendeten Verwendung von Zeichen-Arrays

Zusammenfassung der Tutorials zur häufig verwendeten Verwendung von Zeichen-Arrays

Zusammenfassung der Tutorials zur häufig verwendeten Verwendung von Zeichen-Arrays

这篇文章主要介绍了php封装json通信接口详解及实例的相关资料,需要的朋友可以参考下php创建JSON数据详解:1, 'name'=>'david' ); echo json_encode($arr);//这个是创建JSON的关键函数 ?>实现结果{"id":1,"name":"david"}注意: json_encode($value);这个函数只能接收utf-8编码的数据。其他格式数据传给

简介:这篇文章主要介绍了php封装json通信接口详解及实例的相关资料,需要的朋友可以参考下php创建JSON数据详解:<?php //创建一个字符数组 $arr=array( 'id'=>1, 'name'=>'

简介:Java——是否确实的 “纯面向对象”?让我们深入到Java的世界,试图来证实它。 在我刚开始学习 Java 的前面几年,我从书本里知道了 Java 是遵循 “面向对象编程范式(Object Oriented Programming paradigm)”的。在Java世界内一切都是对象,甚至包括字符串(String)这些都是对象(在 C 语言中,字符串是字符数组),那时候,我认为 Java是一种面向对象的语言。 但是在后来,我在互联..

简介:Python字符串关键点有下面几点:1 一些引号分隔的字符你可以把字符串看出是Python的一种数据类型,在Python单引号或者双引号之间的字符数组

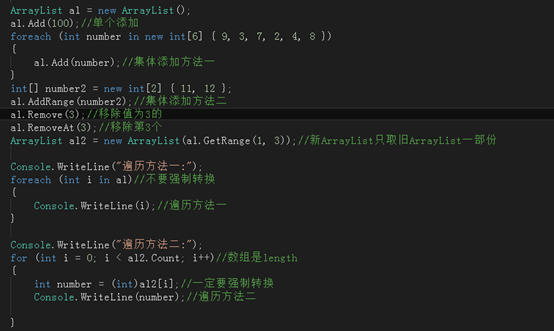

简介:这篇文章主要介绍了C#实现char字符数组与字符串相互转换的方法,结合实例形式简单分析了C#字符数组转字符串及字符串转字符数组的具体实现技巧,需要的朋友可以参考下

简介:这篇文章主要介绍了C#实现char字符数组与字符串相互转换的方法,结合实例形式简单分析了C#字符数组转字符串及字符串转字符数组的具体实现技巧,需要的朋友可以参考下

6. Java中char数组(字符数组)与字符串String类型的转换方法

简介:这篇文章主要介绍了Java中char数组(字符数组)与字符串String类型的转换方法,涉及Java中toCharArray与valueOf方法的使用技巧,需要的朋友可以参考下

Einführung: In C# können Sie ein Zeichenarray verwenden, um eine Zeichenfolge darzustellen. Es ist jedoch üblicher, das Schlüsselwort string zum Deklarieren einer Zeichenfolgenvariablen zu verwenden. Das Schlüsselwort string ist ein Alias für die Klasse System.String.

8. Der Unterschied zwischen Strings und Arrays in der C-Sprache

Einführung: Die Elemente eines Arrays können von jedem beliebigen Typ sein, und ein String ist ein besonderer Array-Typ, der eine bekannte Regel zur Bestimmung seiner Länge verwendet. Es gibt zwei Arten von Sprachen: solche, die Zeichenfolgen einfach als ein Array von Zeichen behandeln, und solche, die Zeichenfolgen als einen speziellen Typ behandeln. C gehört zur ersteren Kategorie, es gibt jedoch einen Zusatz, d. h. die C-Zeichenfolge wird mit einem NUL-Zeichen abgeschlossen. Der Wert eines Arrays ist derselbe wie die Adresse des ersten Elements im Array (oder ein Zeiger auf dieses Element), daher sind im Allgemeinen ein C-String und ein Zeichenzeiger gleichwertig.

9. Der Unterschied zwischen String-Zeiger und Zeichenarray

Einführung: Sowohl Zeichenarrays als auch Zeichenzeigervariablen können zum Speichern und Betreiben von Zeichenfolgen verwendet werden. Aber es gibt einen Unterschied zwischen den beiden. Bei der Verwendung sollten Sie auf die folgenden Punkte achten:

10.Detaillierte Erläuterung der Verwendung von Zeichenarrays und Zeichenfolgen in der C-Sprache

Einführung: Definition und Initialisierung eines Zeichenarrays Der einfachste Weg, die Initialisierung eines Zeichenarrays zu verstehen, besteht darin, jedem Element im Array Zeichen zuzuweisen eins nach dem anderen.

[Verwandte Q&A-Empfehlung]:

Java-Grundfrage: Gibt es ein Element in einem Zeichenarray oder in einer langen Zeichenfolge?

Ein Problem mit Zeichenarrays in der C-Sprache

c++ – Fragen Sie nach dem Vergleich zwischen C-Sprachzeichenfolgen und Zeichenarrays

linux – So speichern Sie den von der printf()-Funktion gedruckten Inhalt in einem Zeichenarray?

Das obige ist der detaillierte Inhalt vonZusammenfassung der Tutorials zur häufig verwendeten Verwendung von Zeichen-Arrays. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1378

1378

52

52

Alipay PHP SDK -Übertragungsfehler: Wie kann das Problem von 'Class Signdata nicht deklarieren' gelöst werden?

Apr 01, 2025 am 07:21 AM

Alipay PHP SDK -Übertragungsfehler: Wie kann das Problem von 'Class Signdata nicht deklarieren' gelöst werden?

Apr 01, 2025 am 07:21 AM

Alipay PHP ...

Erklären Sie JSON Web Tokens (JWT) und ihren Anwendungsfall in PHP -APIs.

Apr 05, 2025 am 12:04 AM

Erklären Sie JSON Web Tokens (JWT) und ihren Anwendungsfall in PHP -APIs.

Apr 05, 2025 am 12:04 AM

JWT ist ein offener Standard, der auf JSON basiert und zur sicheren Übertragung von Informationen zwischen Parteien verwendet wird, hauptsächlich für die Identitätsauthentifizierung und den Informationsaustausch. 1. JWT besteht aus drei Teilen: Header, Nutzlast und Signatur. 2. Das Arbeitsprinzip von JWT enthält drei Schritte: Generierung von JWT, Überprüfung von JWT und Parsingnayload. 3. Bei Verwendung von JWT zur Authentifizierung in PHP kann JWT generiert und überprüft werden, und die Funktionen und Berechtigungsinformationen der Benutzer können in die erweiterte Verwendung aufgenommen werden. 4. Häufige Fehler sind Signaturüberprüfungsfehler, Token -Ablauf und übergroße Nutzlast. Zu Debugging -Fähigkeiten gehört die Verwendung von Debugging -Tools und Protokollierung. 5. Leistungsoptimierung und Best Practices umfassen die Verwendung geeigneter Signaturalgorithmen, das Einstellen von Gültigkeitsperioden angemessen.

Erklären Sie das Konzept der späten statischen Bindung in PHP.

Mar 21, 2025 pm 01:33 PM

Erklären Sie das Konzept der späten statischen Bindung in PHP.

Mar 21, 2025 pm 01:33 PM

In Artikel wird die in PHP 5.3 eingeführte LSB -Bindung (LSB) erörtert, die die Laufzeitauflösung der statischen Methode ermöglicht, um eine flexiblere Vererbung zu erfordern. Die praktischen Anwendungen und potenziellen Perfo von LSB

Rahmensicherheitsmerkmale: Schutz vor Schwachstellen.

Mar 28, 2025 pm 05:11 PM

Rahmensicherheitsmerkmale: Schutz vor Schwachstellen.

Mar 28, 2025 pm 05:11 PM

In Artikel werden wichtige Sicherheitsfunktionen in Frameworks erörtert, um vor Schwachstellen zu schützen, einschließlich Eingabevalidierung, Authentifizierung und regelmäßigen Aktualisierungen.

Anpassung/Erweiterung von Frameworks: So fügen Sie benutzerdefinierte Funktionen hinzu.

Mar 28, 2025 pm 05:12 PM

Anpassung/Erweiterung von Frameworks: So fügen Sie benutzerdefinierte Funktionen hinzu.

Mar 28, 2025 pm 05:12 PM

In dem Artikel werden Frameworks hinzugefügt, das sich auf das Verständnis der Architektur, das Identifizieren von Erweiterungspunkten und Best Practices für die Integration und Debuggierung hinzufügen.

Wie sende ich eine Postanforderung mit JSON -Daten mithilfe der Curl -Bibliothek von PHP?

Apr 01, 2025 pm 03:12 PM

Wie sende ich eine Postanforderung mit JSON -Daten mithilfe der Curl -Bibliothek von PHP?

Apr 01, 2025 pm 03:12 PM

Senden von JSON -Daten mithilfe der Curl -Bibliothek von PHP in der PHP -Entwicklung müssen häufig mit externen APIs interagieren. Eine der gängigen Möglichkeiten besteht darin, die Curl Library zu verwenden, um Post � ...

Beschreiben Sie die soliden Prinzipien und wie sie sich für die PHP -Entwicklung anwenden.

Apr 03, 2025 am 12:04 AM

Beschreiben Sie die soliden Prinzipien und wie sie sich für die PHP -Entwicklung anwenden.

Apr 03, 2025 am 12:04 AM

Die Anwendung des soliden Prinzips in der PHP -Entwicklung umfasst: 1. Prinzip der Einzelverantwortung (SRP): Jede Klasse ist nur für eine Funktion verantwortlich. 2. Open and Close Principle (OCP): Änderungen werden eher durch Erweiterung als durch Modifikation erreicht. 3.. Lischs Substitutionsprinzip (LSP): Unterklassen können Basisklassen ersetzen, ohne die Programmgenauigkeit zu beeinträchtigen. 4. Schnittstellen-Isolationsprinzip (ISP): Verwenden Sie feinkörnige Schnittstellen, um Abhängigkeiten und nicht verwendete Methoden zu vermeiden. 5. Abhängigkeitsinversionsprinzip (DIP): Hoch- und niedrige Module beruhen auf der Abstraktion und werden durch Abhängigkeitsinjektion implementiert.

Wie funktioniert die Session -Entführung und wie können Sie es in PHP mildern?

Apr 06, 2025 am 12:02 AM

Wie funktioniert die Session -Entführung und wie können Sie es in PHP mildern?

Apr 06, 2025 am 12:02 AM

Die Hijacking der Sitzung kann in den folgenden Schritten erreicht werden: 1. Erhalten Sie die Sitzungs -ID, 2. Verwenden Sie die Sitzungs -ID, 3. Halten Sie die Sitzung aktiv. Zu den Methoden zur Verhinderung der Sitzung der Sitzung in PHP gehören: 1. Verwenden Sie die Funktion Session_regenerate_id (), um die Sitzungs -ID zu regenerieren. 2. Store -Sitzungsdaten über die Datenbank, 3. Stellen Sie sicher, dass alle Sitzungsdaten über HTTPS übertragen werden.