Detaillierte Einführung in Cross-Domain

Um die Cross-Domain-Strategie zu erlernen, müssen Sie zunächst wissen, warum Cross-Domain:

Die Same-Origin-Richtlinie des Browsers verbietet clientseitige Skripte, um Cross-Site-Scripting-Angriffe zu verhindern (z. B. JavaScript) von Cross-Site-Aufrufen erfolgen an Dienste in verschiedenen Domänen.

Um genau zu sein: Wenn einer der von der Website angeforderten Protokollnamen, Hosts oder Portnummern unterschiedlich ist, erfolgt die Datenübertragung zwischen den Websites als domänenübergreifender Aufruf.

Alle Beispiele in diesem Artikel werden mit Node.js als Server durchgeführt. Gleichzeitig werden 3001 und 3002 Beispiele verwendet.

Portnummer.

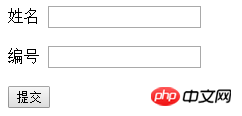

Erstellen Sie zunächst ein Formular, wie in der Abbildung gezeigt:

Bei normalen, nicht domänenübergreifenden Anfragen sieht es normalerweise so aus:

html:

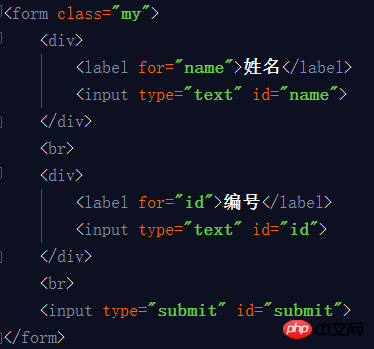

Front-End-JS-Teil (Ajax):

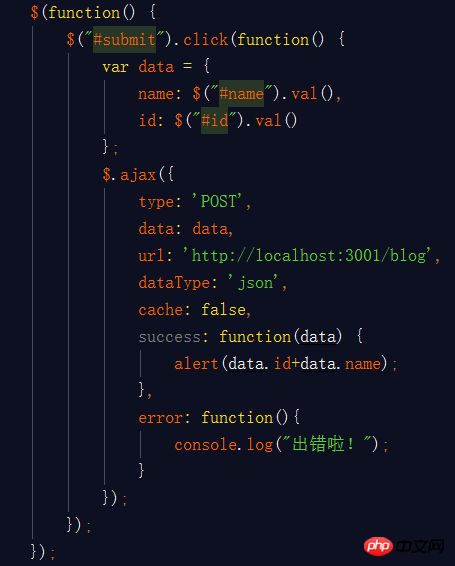

Serverseitiger Code:

Hinweis: Der Inhalt der Post-Methode wird hier mit dem Formidable gelesen Modul von Node.js. Alle nachfolgenden Postdaten verwenden dieses Modul, um

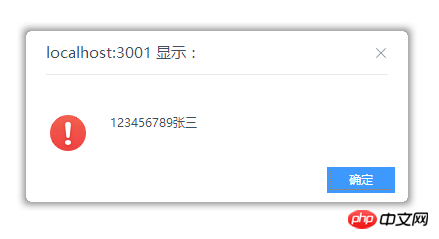

Das von der Anforderungsseite zurückgegebene Ergebnis ist:

Das Das aktuelle Rückgabeergebnis gehört zum Besuch von Port 3001. Wie sieht es also aus, wenn Sie auf Port 3002 zugreifen?

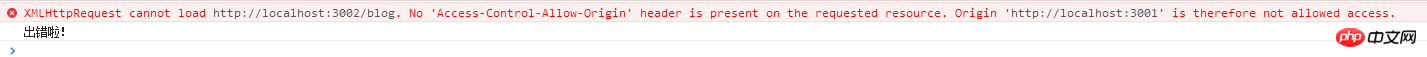

Ja! So ist er geworden! Er erlaubt Ihnen keinen Zugriff über Portnummern hinweg! ! !

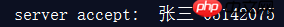

Die Serverkonsole hat jedoch diese Ausgabe:

Was bedeutet das? Hängen Sie als Nächstes den Code an und erklären Sie ihn nach und nach:

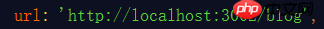

Der Wert des Ajax-Anfrageteils hat den Teil URL geändert:

Das heißt: Ersetzen Sie die Portnummer 3001 durch 3002, und der Rest ist genau derselbe wie oben

Der Servercode ist derselbe wie oben, außer dass er Port 3002 überwacht,

Über den Code kann festgestellt werden, dass der Server in Ajax die von der Rezeption gedruckten Daten auch dann empfangen kann, wenn die Portnummern unterschiedlich sind Konsole oben, was darauf hinweist, dass es nicht der Server ist, der die Cross-Site-Anfrage ablehnt, aber als der Server

die Daten empfing und die Rückgabe verarbeitete, wurden sie vom Browser eingeschränkt und abgefangen.

Natürlich gibt es viele Möglichkeiten, domänenübergreifende Einschränkungen zu lösen. Hier sind vier Methoden:

1. Verwenden Sie JSONP, um domänenübergreifende Aufrufe zu implementieren

Lassen Sie mich zunächst einen Absatz ausleihen, um JSONP vorzustellen: JSONP ist ein Nutzungsmodus von JSON, der das domänenübergreifende Datenzugriffsproblem gängiger Browser lösen kann. Das Prinzip besteht darin, dass das XmlHttpRequest-Objekt von derselben Ursprungsrichtlinie betroffen ist,

Das <script>-Tag-Element ist nicht von derselben Ursprungsrichtlinie betroffen, es kann Skripte auf domänenübergreifenden Servern und Webseiten laden JSON-Daten können dynamisch aus anderen Quellen generiert werden. Bei den mit JSONP erhaltenen </p> <p> handelt es sich nicht um JSON-Daten, sondern um eine JavaScript-Anweisung, die direkt ausgeführt werden kann. </p> <p> (1) Verwenden Sie JQuerys $ajax, um JSONP zu implementieren</p> <p> Zu diesem Zeitpunkt lautet der Ajax-Anforderungscode: </p> <p> </p> <p><img src="/static/imghw/default1.png" data-src="https://img.php.cn/upload/article/000/000/001/3ec5c16e14e00b5a7e924babc4fc391f-9.png" class="lazy" alt=""> entsprechend dem serverseitig Der Code lautet: </p> <p> </p> <p><img src="/static/imghw/default1.png" data-src="https://img.php.cn/upload/article/000/000/001/a91fb113b3f5cd6d7b5e64c45a16003c-10.png" class="lazy" alt=""> Zu diesem Zeitpunkt gibt die Browserkonsole Folgendes aus: </p> <p> </p> <p><img src="/static/imghw/default1.png" data-src="https://img.php.cn/upload/article/000/000/001/a91fb113b3f5cd6d7b5e64c45a16003c-11.png" class="lazy" alt=""> Zu diesem Zeitpunkt Bitte halten Sie die Augen offen, die Methode des Servers zum Akzeptieren von Anfragen ist Get, aber die Ajax-Methode zum Ausgeben von Anfragen ist Post. </p> <p> Warum ist das so? Bitte schauen Sie sich dieses Zeug an: </p> <p> </p> <p><img src="/static/imghw/default1.png" data-src="https://img.php.cn/upload/article/000/000/001/a91fb113b3f5cd6d7b5e64c45a16003c-12.png" class="lazy" alt=""> Dies sind die HTTP-Header-Informationen der obigen Anfrage. Die URL übergibt tatsächlich die Parameter gemäß der get-Methode, sodass der Server get to verwendet Akzeptieren Sie die Daten. Methode, </p> <p> Der Grund dafür ist, dass das Prinzip von jsonp darin besteht, das Tag <script> zu verwenden. Aufgrund des Skriptformats kann nur die Methode get verwendet werden: </p> <p> <strong>< ;script src = 'http://localhost:3001/blog?callback=jsonpCallback&name=%E5%BC%A0%E4%B8%89&id=05142075&_=1496753697939'</script>

(2) Verwenden Sie js natives

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1374

1374

52

52

Erfahren Sie, wie Sie pip vollständig deinstallieren und Python effizienter nutzen

Jan 16, 2024 am 09:01 AM

Erfahren Sie, wie Sie pip vollständig deinstallieren und Python effizienter nutzen

Jan 16, 2024 am 09:01 AM

Keine Notwendigkeit mehr für Pip? Kommen Sie und lernen Sie, wie Sie Pip effektiv deinstallieren! Einführung: pip ist eines der Paketverwaltungstools von Python, mit dem Python-Pakete einfach installiert, aktualisiert und deinstalliert werden können. Manchmal müssen wir jedoch pip möglicherweise deinstallieren, vielleicht weil wir ein anderes Paketverwaltungstool verwenden möchten oder weil wir die Python-Umgebung vollständig löschen müssen. In diesem Artikel wird erläutert, wie Sie Pip effizient deinstallieren, und es werden spezifische Codebeispiele bereitgestellt. 1. Methoden zum Deinstallieren von Pip Im Folgenden werden zwei gängige Methoden zum Deinstallieren von Pip vorgestellt.

Die Attraktivität der C-Sprache enthüllen: Das Potenzial von Programmierern aufdecken

Feb 24, 2024 pm 11:21 PM

Die Attraktivität der C-Sprache enthüllen: Das Potenzial von Programmierern aufdecken

Feb 24, 2024 pm 11:21 PM

Der Reiz des Erlernens der C-Sprache: Das Potenzial von Programmierern freisetzen Mit der kontinuierlichen Weiterentwicklung der Technologie ist die Computerprogrammierung zu einem Bereich geworden, der viel Aufmerksamkeit erregt hat. Unter vielen Programmiersprachen war die Sprache C schon immer bei Programmierern beliebt. Seine Einfachheit, Effizienz und breite Anwendung machen das Erlernen der C-Sprache für viele Menschen zum ersten Schritt, um in den Bereich der Programmierung einzusteigen. In diesem Artikel geht es um den Reiz des Erlernens der C-Sprache und darum, wie man das Potenzial von Programmierern durch das Erlernen der C-Sprache freisetzt. Der Reiz des Erlernens der C-Sprache liegt zunächst einmal in ihrer Einfachheit. Im Vergleich zu anderen Programmiersprachen C-Sprache

Erste Schritte mit Pygame: Umfassendes Installations- und Konfigurations-Tutorial

Feb 19, 2024 pm 10:10 PM

Erste Schritte mit Pygame: Umfassendes Installations- und Konfigurations-Tutorial

Feb 19, 2024 pm 10:10 PM

Lernen Sie Pygame von Grund auf: Komplettes Installations- und Konfigurations-Tutorial, spezifische Codebeispiele erforderlich. Einführung: Pygame ist eine Open-Source-Spieleentwicklungsbibliothek, die mit der Programmiersprache Python entwickelt wurde. Sie bietet eine Fülle von Funktionen und Tools, mit denen Entwickler problemlos eine Vielzahl von Typen erstellen können des Spiels. Dieser Artikel hilft Ihnen, Pygame von Grund auf zu erlernen und bietet ein vollständiges Installations- und Konfigurations-Tutorial sowie spezifische Codebeispiele, um Ihnen einen schnellen Einstieg zu erleichtern. Teil eins: Python und Pygame installieren Stellen Sie zunächst sicher, dass Sie dies getan haben

Lassen Sie uns gemeinsam lernen, wie Sie die Stammzahl in Word eingeben

Mar 19, 2024 pm 08:52 PM

Lassen Sie uns gemeinsam lernen, wie Sie die Stammzahl in Word eingeben

Mar 19, 2024 pm 08:52 PM

Beim Bearbeiten von Textinhalten in Word müssen Sie manchmal Formelsymbole eingeben. Manche Leute wissen nicht, wie man die Stammzahl in Word eingibt, also habe ich den Redakteur gebeten, mit meinen Freunden ein Tutorial zur Eingabe der Stammzahl in Word zu teilen. Ich hoffe, es hilft meinen Freunden. Öffnen Sie zunächst die Word-Software auf Ihrem Computer, öffnen Sie dann die Datei, die Sie bearbeiten möchten, und bewegen Sie den Cursor an die Stelle, an der Sie das Stammzeichen einfügen müssen, siehe Beispielbild unten. 2. Wählen Sie [Einfügen] und dann im Symbol [Formel]. Wie im roten Kreis im Bild unten gezeigt: 3. Wählen Sie dann unten [Neue Formel einfügen]. Wie im roten Kreis im Bild unten gezeigt: 4. Wählen Sie [Radikal] und dann das entsprechende Radikal. Wie im roten Kreis im Bild unten gezeigt:

Lernen Sie die Hauptfunktion der Go-Sprache von Grund auf kennen

Mar 27, 2024 pm 05:03 PM

Lernen Sie die Hauptfunktion der Go-Sprache von Grund auf kennen

Mar 27, 2024 pm 05:03 PM

Titel: Lernen Sie die Hauptfunktionen der Go-Sprache von Grund auf. Als einfache und effiziente Programmiersprache wird die Go-Sprache von Entwicklern bevorzugt. In der Go-Sprache ist die Hauptfunktion eine Einstiegsfunktion, und jedes Go-Programm muss die Hauptfunktion als Einstiegspunkt des Programms enthalten. In diesem Artikel wird erläutert, wie Sie die Hauptfunktion der Go-Sprache von Grund auf erlernen, und es werden spezifische Codebeispiele bereitgestellt. 1. Zuerst müssen wir die Go-Sprachentwicklungsumgebung installieren. Sie können zur offiziellen Website (https://golang.org) gehen

Erlernen Sie schnell die Rohrinstallation und erlernen Sie die Fähigkeiten von Grund auf

Jan 16, 2024 am 10:30 AM

Erlernen Sie schnell die Rohrinstallation und erlernen Sie die Fähigkeiten von Grund auf

Jan 16, 2024 am 10:30 AM

Erlernen Sie die Pip-Installation von Grund auf und beherrschen Sie schnell spezifische Codebeispiele. Übersicht: Pip ist ein Python-Paketverwaltungstool, mit dem Python-Pakete einfach installiert, aktualisiert und verwaltet werden können. Für Python-Entwickler ist es sehr wichtig, die Fähigkeiten im Umgang mit Pip zu beherrschen. In diesem Artikel wird die Installationsmethode von Pip von Grund auf vorgestellt und einige praktische Tipps und spezifische Codebeispiele gegeben, damit der Leser die Verwendung von Pip schnell erlernen kann. 1. Pip installieren Bevor Sie Pip verwenden können, müssen Sie zunächst Pip installieren. Pip

Verstehen Sie diese 20 Dune-Analyse-Dashboards und erfassen Sie schnell Trends in der Kette

Mar 13, 2024 am 09:19 AM

Verstehen Sie diese 20 Dune-Analyse-Dashboards und erfassen Sie schnell Trends in der Kette

Mar 13, 2024 am 09:19 AM

Originalautor: Minty, Encryption KOL Originalzusammenstellung: Shenchao TechFlow Wenn Sie wissen, wie man es verwendet, ist Dune ein All-in-One-Alpha-Tool. Bringen Sie Ihre Forschung mit diesen 20 Dune-Dashboards auf die nächste Stufe. 1. TopHolder-Analyse Dieses einfache, von @dcfpascal entwickelte Tool kann Token anhand von Indikatoren wie der monatlichen Aktivität der Inhaber, der Anzahl der einzelnen Inhaber und der Gewinn- und Verlustquote der Brieftasche analysieren. Besuchen Sie den Link: https://dune.com/dcfpascal/token-holders2. Token-Übersichtsmetriken @andrewhong5297 hat dieses Dashboard erstellt, das eine Möglichkeit bietet, Token durch die Analyse von Benutzeraktionen zu bewerten

Umfassendes Verständnis für die Verwendung von Linux-Pipelines

Feb 21, 2024 am 09:57 AM

Umfassendes Verständnis für die Verwendung von Linux-Pipelines

Feb 21, 2024 am 09:57 AM

Detailliertes Verständnis der Verwendung von Linux-Pipes Im Linux-Betriebssystem sind Pipes eine sehr nützliche Funktion, die die Ausgabe eines Befehls als Eingabe eines anderen Befehls verwenden und so verschiedene komplexe Datenverarbeitungen und -vorgänge bequem realisieren kann. Für Systemadministratoren und Entwickler ist ein tiefes Verständnis der Verwendung von Linux-Pipes sehr wichtig. In diesem Artikel werden die grundlegenden Konzepte von Pipelines vorgestellt und anhand spezifischer Codebeispiele gezeigt, wie Linux-Pipelines für die Datenverarbeitung und den Betrieb verwendet werden. 1. Grundkonzepte von Pipes unter Linux