Backend-Entwicklung

Backend-Entwicklung

Python-Tutorial

Python-Tutorial

Zusammenfassende Überprüfung der Wissenspunkte über Computernetzwerke

Zusammenfassende Überprüfung der Wissenspunkte über Computernetzwerke

Zusammenfassende Überprüfung der Wissenspunkte über Computernetzwerke

Wenn der Interviewer während des Interviews testen möchte, wie gut Sie Computernetzwerke studieren, muss er nach dem TCP-Drei-Wege-Handshake-Prozess fragen, oder?

Also, ich 4 Ich habe am 24. März mit der Überprüfung von Computernetzwerken begonnen und sie drei Tage lang mit Unterbrechungen überprüft.

ISP: Internetdienstanbieter Internetdienstanbieter

Zum Beispiel: China Telecom, China Unicom und China Mobile

Ein Router ist ein spezialisierter Computer. Der Router implementiert die Schlüsselkomponente der Paketvermittlung (Paketvermittlung). Seine Aufgabe besteht darin, empfangene Pakete weiterzuleiten.

Schaltungsumschaltung – der Bitstrom der gesamten Nachricht wird kontinuierlich von der Quelle zum Ziel gesendet, als würde die

Nachricht übertragen eine Pipe-Vermittlung – die gesamte Nachricht wird zuerst an den benachbarten Knoten übertragen, in ihrer Gesamtheit gespeichert und dann in der Weiterleitungstabelle gesucht und an den nächsten Knoten weitergeleitet

Paketvermittlung – eine einzelne Paket (das ist nur der gesamte Teil der Nachricht) an den benachbarten Knoten senden, speichern, die Weiterleitungstabelle durchsuchen und an den nächsten Knoten weiterleiten

Netzwerkklassifizierung

WAN (Wide Area Network)

MAN (Metropolitan Area Network) Geltungsbereich: Stadt

-

LAN-LAN (Local Area Network), z. B.: Campusnetzwerk oder Unternehmensnetzwerk

Personal Area Network-PAN (Personal Area Network), z. B.: ein Netzwerk, in dem Computer drahtlos verbunden sind Technologie (WLAN)

OSI, TCP/IP, fünfschichtige Protokollarchitektur und jedes Schichtprotokoll

OSI-Schichtung (7 Schichten) : Physikalische Schicht, Datenverbindungsschicht, Netzwerkschicht, Transportschicht, Sitzungsschicht, Präsentationsschicht und Anwendungsschicht.

TCP/IP-Schichtung (4 Schichten): Netzwerkschnittstellenschicht, Internetschicht, Transportschicht, Anwendungsschicht.

Fünfschichtiges Protokoll (5 Schichten): Physische Schicht, Datenverbindungsschicht, Netzwerkschicht, Transportschicht, Anwendungsschicht.

Durch die Kombination von OSI und TCP/IP entsteht eine fünfschichtige Struktur: physikalische Schicht, Datenverbindungsschicht, Netzwerkschicht, Transportschicht und Anwendungsschicht. Das Internet verwendet das TCP/IP-Protokoll

Die Funktionen jeder Schicht sind wie folgt:

Physikalische Schicht: Bits durch das Medium übertragen, mechanische bestimmen und elektrische Spezifikationen ( Bit Bit)

Datenverbindungsschicht: Zusammensetzen von Bits zu Frames und Punkt-zu-Punkt-Übertragung (Frame Frame)

-

Netzwerkschicht: verantwortlich für Datenpaket Lieferung von der Quelle zur Senke und Internetverbindung (Paketpaket)

Transportschicht: sorgt für End-to- Ende Zuverlässige Nachrichtenzustellung und Fehlerbehebung (Segment)

Sitzungsschicht: Einrichten, Verwalten und Beenden von Sitzungen (Session Protocol Data Unit SPDU)

Präsentationsschicht: Übersetzt, verschlüsselt und komprimiert Daten (Representation Protocol Data Unit PPDU)

Anwendungsschicht: Ermöglicht den Zugriff auf die OSI-Umgebung (Application Protocol Data Unit). APDU)

Frequenzmultiplex: Alle Nutzer belegen gleichzeitig unterschiedliche Frequenzbandbreiten.

Zeitmultiplex: Alle Nutzer belegen zu unterschiedlichen Zeiten die gleiche Frequenzbandbreite.

Protokolldateneinheit der Datenverbindungsschicht des Punkt-zu-Punkt-Kanals – Rahmen

Drei grundlegende Probleme der Datenverbindungsschicht:

Einkapselung in einen Frame: Fügen Sie vor und nach einem Datenelement einen Header und einen Tail hinzu, um einen Frame zu bilden

Transparente Übertragung

Fehlererkennung: Zyklische Redundanzprüfung CRC-Fehlererkennungstechnologie

Die Obergrenze der Datenteillänge des Rahmens – Maximum Transfer Unit MTU (Maximum Transfer Unit)

CRC ist eine Fehlererkennungsmethode, FCS ist ein redundanter Code, der hinter den Daten hinzugefügt wird.

PPP-Protokoll : Das Datenverbindungsschichtprotokoll, das verwendet wird, wenn der Benutzercomputer mit dem ISP kommuniziert.

PPP-Frame-Format: Seite 75

Adapter (Netzwerkkarte) : Verantwortlich für das Senden von Frames an und den Empfang von Frames aus dem LAN

Der Adapter empfängt und sendet verschiedene Frames, ohne die CPU des Computers zu nutzen Der Adapter ist mit einem Prozessor und Speicher (einschließlich RAM und ROM)

Broadcast-Kommunikation Methode: Wenn ein Computer Daten sendet, können alle Computer am Bus diese Daten erkennen.

CSMA/CD-Protokoll: Es ist für eine Station unmöglich, gleichzeitig zu senden und zu empfangen (aber sie mussden Kanal während des Sendens überwachen)

Das Senden ist kein Determinismus: Jede Station hat die Möglichkeit, innerhalb einer kurzen Zeitspanne nach dem Senden von Daten auf eine Kollision zu stoßen. Dieser kurze Zeitraum ist ungewiss und hängt von der Entfernung der anderen Station ab, die Daten an diese Station sendet.

Inhaltszeitraum (Kollisionsfenster): Ethernet-End-to-End-Roundtripzeit 2i

Nur wenn nach dem Konkurrenzzeitraum keine Kollision festgestellt wird, können wir sicher sein, dass diese Übertragung keine Kollision verursacht. Zu diesem Zeitpunkt können Sie sicher sein, dass dieser Datenrahmen erfolgreich gesendet wird.

Die Konkurrenzperiode von Ethernet beträgt 51,2us

Ethernet gibt eine minimale Rahmenlänge von 64 Byte an, was 512 Bit entspricht. Wenn nur sehr wenige Daten gesendet werden, müssen einige Füllbytes hinzugefügt werden, damit die Rahmenlänge nicht weniger als 64 Byte beträgt.

Wenn Ethernet Daten sendet und während des Konkurrenzzeitraums keine Kollision auftritt (insgesamt werden 64 Bytes gesendet), kommt es bei den anschließend gesendeten Daten definitiv nicht zu Konflikten.

Jeder Frame mit einer Länge von weniger als 64 Byte ist ein ungültiger Frame, der aufgrund eines Konflikts abgebrochen wurde.

Wenn während des Konkurrenzzeitraums eine Kollision erkannt wird, wird der vorübergehend reservierte Frame eine Weile verzögert und erneut übertragen.

Der Adapter verfügt über eine Filterfunktion : Jedes Mal, wenn ein MAC-Frame vom Netzwerk empfangen wird, überprüft er zunächst mithilfe der Hardware die Zieladresse im MAC-Frame. Wenn der Frame an diese Station gesendet wird, wird er akzeptiert, andernfalls wird der Frame verworfen.

„An diese Site gesendete Frames“ umfassen die folgenden drei Arten von Frames:

Unicast-Frames (eins-zu-eins): Die Die MAC-Adresse des empfangenen Frames ist mit der Hardware-Adresse dieser Station identisch

Broadcast-Frame (ein Paar an alle): Frame wird an alle Stationen in diesem LAN gesendet (alle 1 Adresse)

Multicast-Frames (eins-zu-viele): Frames, die an einige Standorte in diesem LAN gesendet werden

Hardware-Adresse (auch bekannt als physische Adresse/MAC-Adresse).

Bei der Herstellung des Adapters wurde diese 6-Byte-MAC-Adresse im ROM des Adapters verankert .

Format des MAC-Frames: Seite 92

Hub: Ethernet mit einem Hub ist logischerweise immer noch ein Busnetzwerk, das von allen Stationen gemeinsam genutzt wird. Das Logische Der Bus verwendet weiterhin das CSMA/CD-Protokoll. Ein Hub verfügt über viele Schnittstellen.

Die Datenverbindungsschicht erweitert Ethernet mithilfe einer Brücke (Brücke). Die Bridge arbeitet auf der Datenverbindungsschicht und leitet empfangene Frames basierend auf der Zieladresse des MAC-Frames weiter und filtert sie.

Bridges verlassen sich auf Weiterleitungstabellen, um Frames weiterzuleiten. Die Weiterleitungstabelle wird auch Routing-Verzeichnis oder Weiterleitungsdatenbank genannt. Seite 95

Transparente Brücke : Wird derzeit am häufigsten verwendet. Die Bridge kann funktionieren, ohne dass die Weiterleitungstabelle manuell konfiguriert werden muss. Es handelt sich um ein Plug-and-Play-Gerät.

Die Bridge verarbeitet die empfangenen Frames durch den selbstlernenden Algorithmus (selbstlernend) (erstellt nach und nach eine Weiterleitungstabelle) und leitet die Frames entsprechend weiter Weiterleitungstabelle. 98-Wichtig

Ein Ethernet-Switch ist eigentlich eine Multi-Interface-Brücke.

Der größte Vorteil des Switches: Die Bandbreite von jeder Schnittstelle zum Host beträgt 10 Mbit/s. Für einen Switch mit N Schnittstellenpaaren beträgt die Gesamtkapazität N*10 Mbit/s.

Ethernet-Frame-Format: Seite 102

Virtual LAN VLANIst eine logische Gruppe, die aus einigen LAN-Segmenten besteht, die nichts mit dem physischen Standort zu tun haben. Diese Segmente haben gemeinsame Bedürfnisse. Das Virtual LAN-Protokoll ermöglicht das Einfügen einer 4-Byte-Kennung, die als VLAN-Tag (Tag) bezeichnet wird, in das Ethernet-Frame-Format. Wird verwendet, um anzugeben, zu welchem LAN die Workstation gehört, die den Frame sendet.

Adressnetzwerknummer der Klasse A: 126, also 2^7-2=126;

Der Grund für die Subtraktion von 2: Alle Nullen in der IP-Adresse bedeuten „dieses Netzwerk“ „. Die Netzwerknummer 127 (0111 1111) ist für die lokale Software-Loopback-Test-Kommunikation (Loopback-Test) zwischen Prozessen auf diesem Host reserviert.

Die Hostnummer der Klasse-A-Adresse belegt 3 Bytes, sodass die maximale Anzahl von Hosts in jedem Klasse-A-Netzwerk 2^24-2 beträgt.

Der Grund für die Subtraktion von 2: alle 0 Das Hostnummernfeld gibt an, dass es sich bei der IP-Adresse um eine einzelne Netzwerkadresse handelt, mit der „dieser Host“ verbunden ist

(Die IP-Adresse eines Hosts ist 5.6.7.8, dann ist die Netzwerkadresse des Hosts 5.0.0.0). )

Und alle 1 bedeutet „alle“, also bedeutet das Hostnummernfeld mit allen 1 alle Hosts im Netzwerk.

Router haben immer zwei oder mehr IP-Adressen. Das heißt, jede Schnittstelle des Routers hat eine IP-Adresse mit einer anderen Netzwerknummer. Seite 121

ARP ist das Address Resolution Protocol. Lassen Sie mich sein Funktionsprinzip in einfacher Sprache erklären.

1. Zuerst erstellt jeder Host eine ARP-Liste in seinem eigenen ARP-Puffer, um die Entsprechung zwischen der IP-Adresse und der MAC-Adresse darzustellen .

2. Wenn der Quellhost Daten senden möchte, prüft er zunächst, ob die IP-Adresse des Zielhosts in der ARP-Liste vorhanden ist. Wenn ja, suchen Sie die entsprechende Hardwareadresse im ARP-Cache, schreiben Sie die Hardwareadresse in den MAC-Frame und senden Sie dann den MAC-Frame über das LAN an die Hardwareadresse .

Wenn nicht, senden Sie ein ARP-Paket an alle Hosts in diesem Netzwerksegment. Der Inhalt dieses Pakets umfasst: Quellhost-IP-Adresse, Quellhost-MAC-Adresse und Zielhost-IP-Adresse.

3. Wenn alle Hosts in diesem Netzwerk das ARP-Paket empfangen, prüfen sie zunächst, ob es sich bei der IP-Adresse im Paket um ihre eigene IP-Adresse handelt. Wenn ja, dann nehmen Sie das Paket IP- und MAC-Adresse des Quellhosts aus dem Datenpaket und in die ARP-Liste schreiben. Wenn sie bereits vorhanden ist, überschreiben Sie sie und schreiben Sie dann Ihre eigene MAC-Adresse in das ARP-Antwortpaket, um dem Quellhost mitzuteilen, dass es der richtige ist Es wird nach einer MAC-Adresse gesucht.

4. Nachdem der Quellhost das ARP-Antwortpaket erhalten hat. Schreiben Sie die IP- und MAC-Adresse des Zielhosts in die ARP-Liste und verwenden Sie diese Informationen zum Senden von Daten. Wenn der Quellhost kein ARP-Antwortpaket erhalten hat, bedeutet dies, dass die ARP-Abfrage fehlgeschlagen ist.

Broadcast sendet eine ARP-Anfrage und Unicast sendet eine ARP-Antwort.

IP-Adresse und Subnetzmaske UND-verknüpft&Hostnummer abrufen

Internet Control Message Protocol ICMP ( Internet Control Message Protocol )

Es gibt zwei Arten von ICMP-Nachrichten, nämlich ICMP-Fehlermeldungen und ICMP-Abfragenachrichten

ICMP-Abfragenachrichten:

Echo-Anfrage und -Antwort: Eine gesendete Anfrage von einem Host oder Router zu einem bestimmten Zielhost. Der Host, der diese Nachricht empfängt, muss eine ICMP-Antwortnachricht an den Quellhost oder Router senden.

Anfrage und Antwort mit Zeitstempel: Bitten Sie einen Host oder Router, mit dem aktuellen Datum und der aktuellen Uhrzeit zu antworten.

PING: Wird zum Testen der Konnektivität zwischen zwei Hosts verwendet .

Ping ist ein Beispiel dafür, dass die Anwendungsschicht direkt die Netzwerkschicht ICMP nutzt. Es durchläuft nicht die Transportschicht von TCP oder UDP

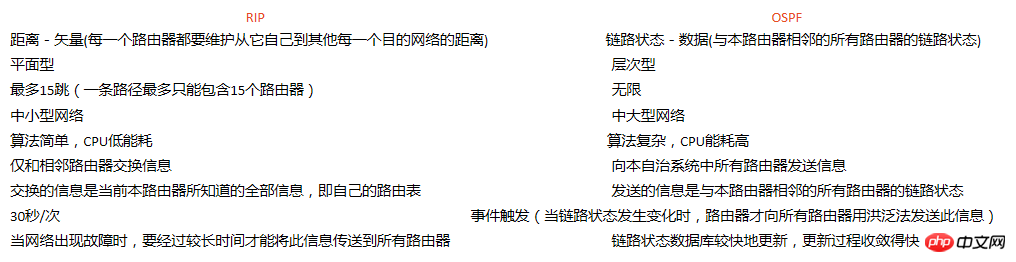

RIP mit OSPF

VPN

Für diese Rechner, die nur innerhalb der Einrichtung genutzt werden, kann die Einrichtung ihre IP-Adresse selbst vergeben. Dies bedeutet, dass diese Computer IP-Adressen verwenden, die nur innerhalb der Organisation gültig sind (sogenannte lokale Adressen) und nicht bei der Internet-Verwaltungsbehörde einen Antrag auf global eindeutige IP-Adressen (sogenannte globale Adressen) stellen müssen ). Adresse) . Dadurch können wertvolle globale IP-Adressressourcen erheblich eingespart werden.

Privatadresse : kann nur für die interne Kommunikation einer Organisation verwendet werden und kann nicht für die Kommunikation mit Hosts im Internet verwendet werden. Das heißt, eine private Adresse kann nur als lokale Adresse und nicht als globale Adresse verwendet werden.

Alle Router im Internet leiten keine Datagramme weiter, deren Zieladresse eine private Adresse ist.

Besondere Adresse:

Das obige ist der detaillierte Inhalt vonZusammenfassende Überprüfung der Wissenspunkte über Computernetzwerke. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1378

1378

52

52

Was ist ein offenes Netzwerksystem in einem Kommunikationsnetzwerk?

Aug 22, 2022 pm 02:17 PM

Was ist ein offenes Netzwerksystem in einem Kommunikationsnetzwerk?

Aug 22, 2022 pm 02:17 PM

Das offene Netzwerksystem ist ein „All-Channel-Kommunikationsnetzwerk“. Ein All-Channel-Kommunikationsnetzwerk ist ein rundum offenes Kommunikationsnetzwerksystem, in dem alle Mitglieder ohne Einschränkungen miteinander kommunizieren und Kontakt aufnehmen können. Der Zentralisierungsgrad ist gering und die Statusunterschiede zwischen den Mitgliedern gering Moral: Mitglieder können ihre Meinung direkt, frei und vollständig äußern, was dem Brainstorming förderlich ist und die Genauigkeit der Kommunikation verbessert. Der Nachteil besteht darin, dass es leicht zu einer geringen Arbeitseffizienz führen kann.

Welche Funktionen zur gemeinsamen Nutzung von Ressourcen haben Computernetzwerke?

Jul 15, 2022 pm 04:29 PM

Welche Funktionen zur gemeinsamen Nutzung von Ressourcen haben Computernetzwerke?

Jul 15, 2022 pm 04:29 PM

Zu den Funktionen zur gemeinsamen Nutzung von Ressourcen in Computernetzwerken gehören: 1. Gemeinsame Nutzung von Hardware-Ressourcen, wodurch die Geräteauslastung verbessert und wiederholte Investitionen in Geräte vermieden werden können. 2. Gemeinsame Nutzung von Software-Ressourcen und Datenressourcen, wodurch vorhandene Informationsressourcen vollständig genutzt und die Software reduziert werden kann Entwicklungsprozess, um den wiederholten Aufbau großer Datenbanken zu vermeiden. 3. Die gemeinsame Nutzung von Kommunikationskanalressourcen bedeutet, dass derselbe Kanal von mehreren Benutzern gleichzeitig verwendet werden kann, was die Nutzung der Kanalressourcen verbessern kann.

Ist das Stadtgebietsnetz ein öffentliches Netz?

Aug 31, 2022 am 10:53 AM

Ist das Stadtgebietsnetz ein öffentliches Netz?

Aug 31, 2022 am 10:53 AM

Das Metropolitan Area Network ist ein öffentliches Netzwerk; das Metropolitan Area Network ist ein innerhalb einer Stadt eingerichtetes Computerkommunikationsnetzwerk, das als MAN bezeichnet wird, und ist aufgrund der Verwendung lokaler Netzwerktechnologie mit aktiven Vermittlungselementen ein Breitbandnetzwerk. Die Übertragungsverzögerung im Netzwerk ist gering. Es kann als Backbone-Netzwerk verwendet werden, um Hosts, Datenbanken und LANs an verschiedenen Standorten in derselben Stadt miteinander zu verbinden.

Wozu gehört ein Computernetzwerksystem in einer Schule?

Jul 13, 2022 pm 04:43 PM

Wozu gehört ein Computernetzwerksystem in einer Schule?

Jul 13, 2022 pm 04:43 PM

Ein Computernetzwerksystem innerhalb einer Schule ist ein lokales Netzwerk (LAN). Ein lokales Netzwerk ist ein Netzwerk, das aus mehreren Computern besteht, die in einem kleinen Bereich verwendet werden. Die Reichweite ist normalerweise auf 10 Kilometer begrenzt. Es gehört zu einem kleinen Netzwerk, das von einer Einheit oder Abteilung eingerichtet wird. LAN kann in WLAN und kabelgebundenes LAN unterteilt werden. Mittlerweile nutzen viele Unternehmen und Campusstandorte WLAN.

Was sind die herausragendsten Merkmale von Computernetzwerken?

Jan 13, 2021 pm 03:13 PM

Was sind die herausragendsten Merkmale von Computernetzwerken?

Jan 13, 2021 pm 03:13 PM

Das herausragendste Merkmal von Computernetzwerken ist die gemeinsame Nutzung von Ressourcen. Die gemeinsame Nutzung von Ressourcen ist einer der Hauptzwecke für den Aufbau von Computernetzwerken. Normalerweise übersteigen die von mehreren Benutzern gleichzeitig benötigten Ressourcen immer die Anzahl der tatsächlichen physischen Ressourcen des Systems. Durch die Verwendung einer logischen (oder virtuellen) Ressourcenzuweisung zur gemeinsamen Nutzung von Ressourcen kann dieser Widerspruch jedoch besser gelöst und dadurch die Effizienz verbessert werden der Computernutzung.

Was sind die Topologien von Computernetzwerken?

Feb 22, 2023 am 11:30 AM

Was sind die Topologien von Computernetzwerken?

Feb 22, 2023 am 11:30 AM

Die Topologie eines Computernetzwerks bezieht sich auf die physische Struktur von Knoten und Leitungen, die von Computern oder Geräten und Übertragungsmedien im Internet gebildet werden. Sie umfasst hauptsächlich Sterntopologie, Bustopologie, Ringtopologie und Hybridtopologie. Schaltnetzteiltopologie; unter diesen ist die Sternnetzwerktopologie die am weitesten verbreitete Netzwerktopologie.

So beheben Sie den Computernetzwerkverbindungsfehler 711 im Win7-System

Jul 17, 2023 am 08:41 AM

So beheben Sie den Computernetzwerkverbindungsfehler 711 im Win7-System

Jul 17, 2023 am 08:41 AM

Viele Freunde, die das Win7-System verwenden, müssen auf das Problem des Netzwerkverbindungsfehlers 711 gestoßen sein. Wie kann das Problem des Netzwerkverbindungsfehlers 711 im Win7-System gelöst werden? Heute bietet Ihnen der Editor eine Lösung für den Netzwerkverbindungsfehler 711 auf Windows 7-Computern. So beheben Sie den Computer-Netzwerkverbindungsfehler 711 im Win7-System: 1. Öffnen Sie „Computer“, suchen Sie den Ordner „C:\Windows\System32\LogFiles“, klicken Sie mit der rechten Maustaste und wählen Sie „Eigenschaften“. 2. Klicken Sie auf „Sicherheitsoptionen“ und wählen Sie „Erweitert“. "; 3. Klicken Sie auf „Eigentümer“, wählen Sie „Bearbeiten“; 4. Wählen Sie das aktuell verwendete Konto „aaa“ und klicken Sie auf OK; 5.

Warum nutzt ein Unternehmen ein Intranet?

Aug 22, 2022 pm 03:57 PM

Warum nutzt ein Unternehmen ein Intranet?

Aug 22, 2022 pm 03:57 PM

Gründe für die Nutzung eines Intranets: 1. Ressourcenfreigabe, die eine bequeme gemeinsame Nutzung von Software- und Hardwareressourcen ermöglichen kann, insbesondere im Hinblick auf die vollständige Auslastung von Büroautomatisierungsgeräten wie Druckern und Scannern. 2. Erleichtern Sie die Teamarbeit. Die meisten modernen LANs bieten eine Plattform, die es mehreren Benutzern ermöglicht, an derselben Datei zu arbeiten und immer die neueste Version zu verwenden. 3. Informationen sind leicht zu finden und das Intranet kann als Ort für die Speicherung aller vertrauenswürdigen Informationen genutzt werden. 4. Reduzieren Sie die Verwaltungskosten. Mit Hilfe des Intranets können Online-Formulare einfach bereitgestellt werden, wodurch der Arbeitsprozess von Anfang an rationalisiert und die Arbeitseffizienz erheblich verbessert wird.