Betrieb und Instandhaltung

Betrieb und Instandhaltung

Betrieb und Wartung von Linux

Betrieb und Wartung von Linux

Zusammenfassung der Linux-bezogenen Befehle

Zusammenfassung der Linux-bezogenen Befehle

Zusammenfassung der Linux-bezogenen Befehle

Ich habe eine Weile studiert und möchte das, was ich zuvor geschrieben habe, klären. Wenn es Unvollständigkeiten gibt, werde ich es später hinzufügen

[1]Hinweise zu Linux:

Strikte Berücksichtigung der Groß- und Kleinschreibung

Bei Dateinamen wird ebenfalls strikt zwischen Groß- und Kleinschreibung unterschieden.

Linux ist alles in Kleinbuchstaben

Linux wird der gesamte Inhalt in Dateiform gespeichert, einschließlich Hardware

Hardware-Datei/Entwickler/ sd[a-p]

Die CD-Datei ist /dev/sr0

Linux hat keine Erweiterung

Komprimiertes Paket: .gz, .bz, .tar.bz2,

Skript: .sh

Konfigurationsdatei: .conf

Webdateien: .html, .php

Webdateien: .html, .php

Alle Linux-Speichergeräte müssen gemountet werden, bevor sie verwendet werden können, einschließlich Festplatten, USB-Festplatten und optischen Datenträgern

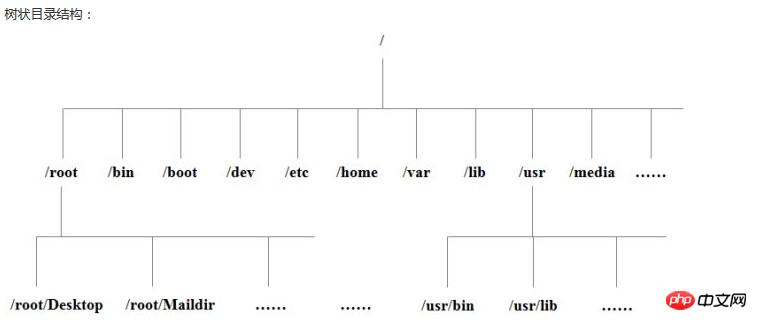

【2】Linux-Verzeichnis:

/bin:

bin ist Abkürzung für Binary. In diesem Verzeichnis werden die am häufigsten verwendeten Befehle gespeichert./boot:

Hier sind einige Kerndateien, die beim Starten von Linux verwendet werden, einschließlich einiger Verbindungsdateien und Bilddateien./dev:

dev ist die Abkürzung für Device. In diesem Verzeichnis werden externe Linux-Geräte gespeichert. Der Zugriff auf Dateien erfolgt über Dasselbe./etc:

In diesem Verzeichnis werden alle für die Systemverwaltung erforderlichen Konfigurationsdateien und Unterverzeichnisse gespeichert./home:

Das Home-Verzeichnis des Benutzers. Unter Linux hat jeder Benutzer sein eigenes Verzeichnis das Konto./lib:

In diesem Verzeichnis wird die grundlegendste gemeinsam genutzte dynamische Linkbibliothek des Systems gespeichert. Ihre Funktion ähnelt der DLL-Datei in Windows. Fast alle Anwendungen erfordern die Verwendung dieser gemeinsam genutzten Bibliotheken./lost+found:

Dieses Verzeichnis ist normalerweise leer, wenn das System illegal heruntergefahren wird, werden einige Dateien hier gespeichert./media:

Das Linux-System erkennt automatisch einige Geräte, wie z. B. U-Festplatten, optische Laufwerke usw. Nach der Erkennung wird Linux sie mounten in diesem Verzeichnis./mnt:

Das System stellt dieses Verzeichnis bereit, damit Benutzer vorübergehend andere Dateisysteme mounten können. Wir können das optische Laufwerk in /mnt/ mounten. Geben Sie dann das Verzeichnis ein, um den Inhalt des CD-ROM-Laufwerks anzuzeigen./opt:

Dies ist das Verzeichnis, in dem zusätzliche Software für den Host installiert wird. Wenn Sie beispielsweise eine ORACLE-Datenbank installieren, können Sie diese in diesem Verzeichnis ablegen. Der Standardwert ist leer.-

/proc:

Dieses Verzeichnis ist ein virtuelles Verzeichnis, das eine Zuordnung des Systemspeichers darstellt. Wir können Systeminformationen erhalten, indem wir direkt auf dieses Verzeichnis zugreifen.

Der Inhalt dieses Verzeichnisses befindet sich nicht auf der Festplatte, sondern im Speicher. Einige Dateien darin können wir beispielsweise auch direkt ändern, um den Ping-Befehl des Hosts zu blockieren Pingen Sie Ihren Computer:echo 1 > /proc/sys/net/ipv4/icmp_echo_ignore_all

Nach dem Login kopieren /root:

Dieses Verzeichnis ist das Benutzer-Home-Verzeichnis des Systemadministrators, auch bekannt als Person mit Superprivilegien ./sbin:

s bedeutet Super User, in dem das von Systemadministratoren verwendete Systemverwaltungsprogramm gespeichert ist./selinux:

Dieses Verzeichnis ist einzigartig für Redhat/CentOS. Selinux ist ein Sicherheitsmechanismus, ähnlich der Windows-Firewall, aber dieser Mechanismus ist komplizierter. In diesem Verzeichnis werden Selinux-bezogene Dateien gespeichert./srv:

In diesem Verzeichnis werden einige Daten gespeichert, die nach dem Start des Dienstes extrahiert werden müssen.-

/sys:

Dies ist eine große Änderung im Linux2.6-Kernel. In diesem Verzeichnis wird ein neues Dateisystem sysfs installiert, das im 2.6-Kernel erschien.Das sysfs-Dateisystem integriert die Informationen der folgenden drei Dateisysteme: das proc-Dateisystem für Prozessinformationen, das devfs-Dateisystem für Geräte und das devpts-Dateisystem für Pseudoterminals.

Dieses Dateisystem ist eine visuelle Widerspiegelung des Kernel-Gerätebaums.

Wenn ein Kernelobjekt erstellt wird, werden auch die entsprechenden Dateien und Verzeichnisse im Kernelobjektsubsystem erstellt.

/tmp:

Dieses Verzeichnis wird zum Speichern einiger temporärer Dateien verwendet./usr:

Dies ist ein sehr wichtiges Verzeichnis, ähnlich wie bei Windows Verzeichnis./usr/bin:

Von Systembenutzern verwendete Anwendung./usr/sbin:

Ein relativ fortschrittliches Verwaltungsprogramm und System-Daemon, der von Superbenutzern verwendet wird./usr/src: Das Standardplatzierungsverzeichnis für Kernel-Quellcode.

/var:

In diesem Verzeichnis werden Dinge gespeichert, die ständig erweitert werden. Enthält verschiedene Protokolldateien.

Im Linux-System gibt es mehrere Verzeichnisse, die relativ wichtig sind. Sie müssen darauf achten, dass Sie interne Dateien nicht versehentlich löschen oder ändern.

/etc: Wie oben erwähnt, ist dies die Konfigurationsdatei im System. Wenn Sie eine Datei in diesem Verzeichnis ändern, startet das System möglicherweise nicht.

/bin, /sbin, /usr/bin, /usr/sbin: Dies ist das Standardverzeichnis des Systems zum Platzieren ausführbarer Dateien. Beispielsweise befindet sich ls im Verzeichnis /bin/ls.

Es ist erwähnenswert, dass /bin und /usr/bin Befehle für Systembenutzer sind (normale Benutzer außer Root), während /sbin und /usr/sbin Befehle für Root sind.

/var: Dies ist ein sehr wichtiges Verzeichnis. Da auf dem System viele Programme ausgeführt werden, verfügt jedes Programm über entsprechende Protokolle. Diese Protokolle werden in diesem Verzeichnis aufgezeichnet, insbesondere im Verzeichnis /var/log Hier finden Sie auch die Standardplatzierung von E-Mails.

【3】lsBefehl

ls Aktuelle anzeigen Datei

ls -a Alle Dateien anzeigen, einschließlich .. Datei

ls -A Alle Dateien anzeigen, außer .- und ..-Dateien

ls -l Dateien anzeigen, um Dateiattribute anzuzeigen, einschließlich Dateibesitzer, alle Gruppen, Berechtigungen, Erstellungszeit usw.

Beispiel: -rw------- 1 root root 1191 21. Mai 17:45 anaconda-ks .cfg

-: stellt eine gewöhnliche Datei dar

d: Dateiverzeichnis

l: Soft Link

| rw- | r-- | r-- |

| u 所有者user | g 所属组group | o 其他人other |

Der Unterschied zwischen ls -lh und ls -l ist die Größe der Datei

-

ls -i query File i node, eindeutige Dateikennung

mkdir erstellt Verzeichnis

mkdir -p erstellt mehrstufige Verzeichnisse

Touch erstellt Dateien

rmdir Verzeichnis löschen

rm -r Verzeichnis löschen

rm Datei löschen

rm -rf Löschung erzwingen, keine Bestätigung erforderlich

cp copy file: cp to Das Zielverzeichnis, in das die kopierten Dateien kopiert werden sollen

-

cp -r kopiert die Datei und benennt sie um

mv Datei wechseln mv Datei zum Wechselziel wechseln

pwd aktuelles Verzeichnis anzeigen

Datei: Lesen Sie r: Katze, mehr, weniger, Kopf, Schwanz

Write w: vim

Execute x: scrip, command

directory Read: ls

Schreiben: touch, mkdir, rmdir, rm

Ausführung: cd

chmod [ugoa +-=] [Datei oder Verzeichnis]

chmod 777-Dateiname

- chgrp ändert die Gruppe, zu der die Datei gehört. chgrp [Benutzergruppe] [Datei oder Verzeichnis]

umsk -S zeigt die Standardberechtigungen der Datei an

u:Benutzerbesitzer

g: Die Gruppe, zu der die Gruppe gehört

o:otherOthers

a:allEveryone

Verwenden Sie Zahlen, um Berechtigungen darzustellen: r--4 w--2 x--1 rwx:[421]:7 rw-[420]:6 r-- [400]:4

find /etc -name init: Nur init

find /etc -name *init*: Die Datei Name enthält init

find /etc -name init*: Der Dateiname beginnt mit init

find /etc -name init??? : Der Dateiname beginnt mit init und wird von drei Zeichen gefolgt

find /etc -iname init???: Bei der Suche nach Dateinamen wird die Groß-/Kleinschreibung nicht beachtet

find /etc -size +204800: Suche nach Dateinamengröße + bedeutet, dass das Suchelement größer ist als - bedeutet, dass die Suche kleiner als die Dateigröße ist. Gemäß Datenblöcken ist ein Datenblock 0,5 KB und dann 100 MB = 102400k = 204800 Datenblöcke

man [Befehls- oder Konfigurationsdatei]

man ls

/Konfigurationsoptionen

mehr /etc/services: Konfigurationsdatei anzeigen

Man Services

Whatis-Befehl: Vermögen prüfen

Apropos Konfigurationsdatei: Nur den Inhalt der Konfigurationsdatei anzeigen

Befehl --help

【8】Systemzeit ändern

1. Datum: Systemzeit anzeigen

2 ,[root@localhost ~]# Datum 020612214317.33

Dienstag, 6. Februar, 12:21:33 CST 4317

[root@ localhost ~]# date 0612214317.33//////Monat, Tag, Stunde, Minute, Jahr.Sekunde

Mon. 12. Juni 21:43:33 CST 2017

【9】Dateikomprimierungsformat

1.gz-Komprimierungsformat

Komprimierte Datei: gzip-Dateiname

Dekomprimierte Datei: gunzip-Dateiname

gzip -d-Datei

Komprimiertes Verzeichnis: tar -cvf generiertes Verzeichnis Zu packendes Verzeichnis

Das obige ist der detaillierte Inhalt vonZusammenfassung der Linux-bezogenen Befehle. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1377

1377

52

52

Ich kann mich nicht als Stamm bei MySQL anmelden

Apr 08, 2025 pm 04:54 PM

Ich kann mich nicht als Stamm bei MySQL anmelden

Apr 08, 2025 pm 04:54 PM

Die Hauptgründe, warum Sie sich bei MySQL nicht als Root anmelden können, sind Berechtigungsprobleme, Konfigurationsdateifehler, Kennwort inkonsistent, Socket -Dateiprobleme oder Firewall -Interception. Die Lösung umfasst: Überprüfen Sie, ob der Parameter Bind-Address in der Konfigurationsdatei korrekt konfiguriert ist. Überprüfen Sie, ob die Root -Benutzerberechtigungen geändert oder gelöscht und zurückgesetzt wurden. Stellen Sie sicher, dass das Passwort korrekt ist, einschließlich Fall- und Sonderzeichen. Überprüfen Sie die Einstellungen und Pfade der Socket -Dateiberechtigte. Überprüfen Sie, ob die Firewall Verbindungen zum MySQL -Server blockiert.

C Sprache Bedingte Zusammenstellung: Ein detaillierter Leitfaden für Anfänger zu praktischen Anwendungen

Apr 04, 2025 am 10:48 AM

C Sprache Bedingte Zusammenstellung: Ein detaillierter Leitfaden für Anfänger zu praktischen Anwendungen

Apr 04, 2025 am 10:48 AM

C-Sprachbedingungskompilation ist ein Mechanismus zum selektiven Kompilieren von Codeblöcken, die auf Kompilierungszeitbedingungen basieren. Zu den Einführungsmethoden gehören: Verwenden von #IF- und #else -Direktiven, um Codeblöcke basierend auf den Bedingungen auszuwählen. Zu den häufig verwendeten bedingten Ausdrücken gehören STDC, _win32 und Linux. Praktischer Fall: Drucken Sie verschiedene Nachrichten entsprechend dem Betriebssystem. Verwenden Sie unterschiedliche Datentypen gemäß der Anzahl der Ziffern des Systems. Verschiedene Header -Dateien werden gemäß dem Compiler unterstützt. Die bedingte Kompilierung verbessert die Portabilität und Flexibilität des Codes und macht es an den Compiler-, Betriebssystem- und CPU -Architekturänderungen anpassbar.

【Rost-Selbststudie】 Einführung

Apr 04, 2025 am 08:03 AM

【Rost-Selbststudie】 Einführung

Apr 04, 2025 am 08:03 AM

1.0.1 Vorwort Dieses Projekt (einschließlich Code und Kommentare) wurde während meines Autodidakt-Rostes aufgezeichnet. Es kann ungenaue oder unklare Aussagen geben. Bitte entschuldigen Sie sich. Wenn Sie davon profitieren, ist es noch besser. 1.0.2 Warum ist Rustrust zuverlässig und effizient? Rost kann C und C mit ähnlicher Leistung, aber höherer Sicherheit ersetzen, und erfordert keine häufige Neukompilation, um auf Fehler wie C und C zu prüfen. Thread-Safe (stellen Sie sicher, dass Multi-Thread-Code vor der Ausführung sicher ist). Vermeiden Sie undefiniertes Verhalten (z. B. Array aus Grenzen, nicht initialisierte Variablen oder Zugriff auf den freien Speicher). Rust bietet moderne Sprachmerkmale wie Generika

Was sind die 5 grundlegenden Komponenten von Linux?

Apr 06, 2025 am 12:05 AM

Was sind die 5 grundlegenden Komponenten von Linux?

Apr 06, 2025 am 12:05 AM

Die fünf grundlegenden Komponenten von Linux sind: 1. Der Kernel, Verwaltung von Hardware -Ressourcen; 2. Die Systembibliothek, die Funktionen und Dienste bereitstellt; 3. Shell, die Schnittstelle, in der Benutzer mit dem System interagieren können; 4. Das Dateisystem, das Daten speichert und organisiert; 5. Anwendungen, die Systemressourcen verwenden, um Funktionen zu implementieren.

Wie man MySQL löst, kann nicht gestartet werden

Apr 08, 2025 pm 02:21 PM

Wie man MySQL löst, kann nicht gestartet werden

Apr 08, 2025 pm 02:21 PM

Es gibt viele Gründe, warum MySQL Startup fehlschlägt und durch Überprüfung des Fehlerprotokolls diagnostiziert werden kann. Zu den allgemeinen Ursachen gehören Portkonflikte (prüfen Portbelegung und Änderung der Konfiguration), Berechtigungsprobleme (Überprüfen Sie den Dienst Ausführen von Benutzerberechtigungen), Konfigurationsdateifehler (Überprüfung der Parametereinstellungen), Datenverzeichniskorruption (Wiederherstellung von Daten oder Wiederaufbautabellenraum), InnoDB-Tabellenraumprobleme (prüfen IBDATA1-Dateien), Plug-in-Ladeversagen (Überprüfen Sie Fehlerprotokolle). Wenn Sie Probleme lösen, sollten Sie sie anhand des Fehlerprotokolls analysieren, die Hauptursache des Problems finden und die Gewohnheit entwickeln, Daten regelmäßig zu unterstützen, um Probleme zu verhindern und zu lösen.

Lösungen für die von MySQL auf einer bestimmten Systemversion gemeldeten Fehler

Apr 08, 2025 am 11:54 AM

Lösungen für die von MySQL auf einer bestimmten Systemversion gemeldeten Fehler

Apr 08, 2025 am 11:54 AM

Die Lösung für den MySQL -Installationsfehler ist: 1. Überprüfen Sie die Systemumgebung sorgfältig, um sicherzustellen, dass die Anforderungen der MySQL -Abhängigkeitsbibliothek erfüllt werden. Unterschiedliche Betriebssysteme und Versionsanforderungen sind unterschiedlich. 2. Lesen Sie die Fehlermeldung sorgfältig durch und ergreifen Sie entsprechende Maßnahmen gemäß den Eingabeaufforderungen (z. B. fehlende Bibliotheksdateien oder unzureichende Berechtigungen), z. B. die Installation von Abhängigkeiten oder die Verwendung von SUDO -Befehlen; 3. Versuchen Sie bei Bedarf, den Quellcode zu installieren und das Kompilierungsprotokoll sorgfältig zu überprüfen. Dies erfordert jedoch eine bestimmte Menge an Linux -Kenntnissen und -erfahrung. Der Schlüssel zur letztendlichen Lösung des Problems besteht darin, die Systemumgebung und Fehlerinformationen sorgfältig zu überprüfen und auf die offiziellen Dokumente zu verweisen.

Kann MySQL auf Android laufen?

Apr 08, 2025 pm 05:03 PM

Kann MySQL auf Android laufen?

Apr 08, 2025 pm 05:03 PM

MySQL kann nicht direkt auf Android ausgeführt werden, kann jedoch indirekt mit den folgenden Methoden implementiert werden: Die Verwendung der Leichtgewichtsdatenbank SQLite, die auf dem Android -System basiert, benötigt keinen separaten Server und verfügt über eine kleine Ressourcennutzung, die für Anwendungen für Mobilgeräte sehr geeignet ist. Stellen Sie sich remote eine Verbindung zum MySQL -Server her und stellen Sie über das Netzwerk zum Lesen und Schreiben von Daten über das Netzwerk eine Verbindung zur MySQL -Datenbank auf dem Remote -Server her. Es gibt jedoch Nachteile wie starke Netzwerkabhängigkeiten, Sicherheitsprobleme und Serverkosten.

Wo ist die C -Sprachfunktionsbibliothek? Wie füge ich die C -Sprachfunktionsbibliothek hinzu?

Apr 03, 2025 pm 11:39 PM

Wo ist die C -Sprachfunktionsbibliothek? Wie füge ich die C -Sprachfunktionsbibliothek hinzu?

Apr 03, 2025 pm 11:39 PM

Die C -Sprachfunktionsbibliothek ist eine Toolbox mit verschiedenen Funktionen, die in verschiedenen Bibliotheksdateien organisiert sind. Durch das Hinzufügen einer Bibliothek muss sie über die Befehlszeilenoptionen des Compiler angeben. Der GCC -Compiler verwendet beispielsweise die Option -L -Option, gefolgt von der Abkürzung des Bibliotheksnamens. Wenn sich die Bibliotheksdatei nicht unter dem Standard -Suchpfad befindet, müssen Sie die Option -L verwenden, um den Bibliotheksdateipfad anzugeben. Die Bibliothek kann in statische Bibliotheken und dynamische Bibliotheken unterteilt werden. Statische Bibliotheken sind direkt mit dem Programm zur Kompilierung verbunden, während dynamische Bibliotheken zur Laufzeit geladen werden.