Betrieb und Instandhaltung

Betrieb und Instandhaltung

Betrieb und Wartung von Linux

Betrieb und Wartung von Linux

Detaillierte Erläuterung von Beispielen für die Konstruktion von HTTP-Diensten

Detaillierte Erläuterung von Beispielen für die Konstruktion von HTTP-Diensten

Detaillierte Erläuterung von Beispielen für die Konstruktion von HTTP-Diensten

Wir müssen das Zertifikat (test.crt), das wir selbst im Browser erstellt haben, manuell in die „Vertrauenswürdige Stammzertifizierungsstelle“ und „Vertrauenswürdiger Herausgeber“ importieren. Nimmt man Google Chrome als Spalte, lauten die Schritte wie folgt:

". Das ist in Ordnung.

Öffnen Sie zu diesem Zeitpunkt mit einem Browser unsere Website und überprüfen Sie den Status des Zertifikats „Es gibt kein Problem mit diesem Zertifikat“.

Öffnen Sie zu diesem Zeitpunkt mit einem Browser unsere Website und überprüfen Sie den Status des Zertifikats „Es gibt kein Problem mit diesem Zertifikat“. Das obige ist der detaillierte Inhalt vonDetaillierte Erläuterung von Beispielen für die Konstruktion von HTTP-Diensten. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

Video Face Swap

Tauschen Sie Gesichter in jedem Video mühelos mit unserem völlig kostenlosen KI-Gesichtstausch-Tool aus!

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1393

1393

52

52

1207

1207

24

24

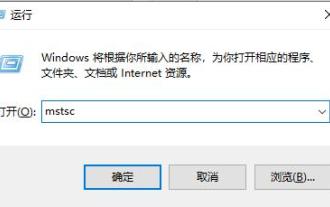

So öffnen Sie den Remotedesktopverbindungsdienst mit einem Befehl

Dec 31, 2023 am 10:38 AM

So öffnen Sie den Remotedesktopverbindungsdienst mit einem Befehl

Dec 31, 2023 am 10:38 AM

Die Remote-Desktop-Verbindung hat das tägliche Leben vieler Benutzer erleichtert. Einige Leute möchten Befehle verwenden, um eine Remote-Verbindung herzustellen, was bequemer ist. Der Remotedesktopverbindungsdienst kann Ihnen bei der Lösung dieses Problems helfen, indem er einen Befehl zum Öffnen verwendet. So richten Sie den Remote-Desktop-Verbindungsbefehl ein: Methode 1. Stellen Sie eine Remote-Verbindung her, indem Sie den Befehl ausführen. 1. Drücken Sie „Win+R“, um „Ausführen“ zu öffnen, geben Sie mstsc2 ein und klicken Sie dann auf „Optionen anzeigen“. 3. Geben Sie die IP-Adresse ein und klicken Sie "Verbinden". 4. Es wird angezeigt, dass eine Verbindung hergestellt wird. Methode 2: Remote-Verbindung über die Eingabeaufforderung 1. Drücken Sie „Win+R“, um „Ausführen“ zu öffnen, und geben Sie cmd2 ein. Geben Sie in der „Eingabeaufforderung“ mstsc/v:192.168.1.250/console ein

Was ist der richtige Weg, einen Dienst unter Linux neu zu starten?

Mar 15, 2024 am 09:09 AM

Was ist der richtige Weg, einen Dienst unter Linux neu zu starten?

Mar 15, 2024 am 09:09 AM

Was ist der richtige Weg, einen Dienst unter Linux neu zu starten? Wenn wir ein Linux-System verwenden, stoßen wir häufig auf Situationen, in denen wir einen bestimmten Dienst neu starten müssen, aber manchmal können beim Neustart des Dienstes Probleme auftreten, z. B. wenn der Dienst nicht tatsächlich gestoppt oder gestartet wird. Daher ist es sehr wichtig, die richtige Methode zum Neustarten von Diensten zu beherrschen. Unter Linux können Sie normalerweise den Befehl systemctl verwenden, um Systemdienste zu verwalten. Der Befehl systemctl ist Teil des systemd-Systemmanagers

Verstehen Sie gängige Anwendungsszenarien der Webseitenumleitung und verstehen Sie den HTTP-301-Statuscode

Feb 18, 2024 pm 08:41 PM

Verstehen Sie gängige Anwendungsszenarien der Webseitenumleitung und verstehen Sie den HTTP-301-Statuscode

Feb 18, 2024 pm 08:41 PM

Verstehen Sie die Bedeutung des HTTP 301-Statuscodes: Häufige Anwendungsszenarien der Webseitenumleitung. Mit der rasanten Entwicklung des Internets werden die Anforderungen der Menschen an die Webseiteninteraktion immer höher. Im Bereich Webdesign ist die Webseitenumleitung eine gängige und wichtige Technologie, die über den HTTP-301-Statuscode implementiert wird. In diesem Artikel werden die Bedeutung des HTTP 301-Statuscodes und häufige Anwendungsszenarien bei der Webseitenumleitung untersucht. Der HTTP-Statuscode 301 bezieht sich auf eine permanente Weiterleitung (PermanentRedirect). Wenn der Server die des Clients empfängt

HTTP 200 OK: Verstehen Sie die Bedeutung und den Zweck einer erfolgreichen Antwort

Dec 26, 2023 am 10:25 AM

HTTP 200 OK: Verstehen Sie die Bedeutung und den Zweck einer erfolgreichen Antwort

Dec 26, 2023 am 10:25 AM

HTTP-Statuscode 200: Erkunden Sie die Bedeutung und den Zweck erfolgreicher Antworten. HTTP-Statuscodes sind numerische Codes, die den Status einer Serverantwort angeben. Darunter zeigt der Statuscode 200 an, dass die Anfrage vom Server erfolgreich verarbeitet wurde. In diesem Artikel wird die spezifische Bedeutung und Verwendung des HTTP-Statuscodes 200 untersucht. Lassen Sie uns zunächst die Klassifizierung von HTTP-Statuscodes verstehen. Statuscodes sind in fünf Kategorien unterteilt, nämlich 1xx, 2xx, 3xx, 4xx und 5xx. Unter diesen zeigt 2xx eine erfolgreiche Antwort an. Und 200 ist der häufigste Statuscode in 2xx

http-Anfrage 415-Fehlerlösung

Nov 14, 2023 am 10:49 AM

http-Anfrage 415-Fehlerlösung

Nov 14, 2023 am 10:49 AM

Lösung: 1. Überprüfen Sie den Inhaltstyp im Anforderungsheader. 3. Verwenden Sie das entsprechende Codierungsformat. 5. Überprüfen Sie die serverseitige Unterstützung.

Können im Mistlock Kingdom Gebäude in freier Wildbahn gebaut werden?

Mar 07, 2024 pm 08:28 PM

Können im Mistlock Kingdom Gebäude in freier Wildbahn gebaut werden?

Mar 07, 2024 pm 08:28 PM

Spieler können beim Spielen im Mistlock-Königreich verschiedene Materialien sammeln. Viele Spieler möchten wissen, ob Gebäude im Mistlock-Königreich nicht in der Wildnis gebaut werden können. . Können im Mistlock Kingdom Gebäude in freier Wildbahn gebaut werden? 1. In den wilden Gebieten des Mist Lock Kingdom können keine Gebäude gebaut werden. 2. Das Gebäude muss im Rahmen des Altars errichtet werden. 3. Spieler können den Geisterfeueraltar selbst errichten, aber sobald sie den Bereich verlassen, können sie keine Gebäude mehr errichten. 4. Wir können als Zuhause auch direkt ein Loch in den Berg graben, sodass wir keine Baumaterialien verbrauchen müssen. 5. In den von den Spielern selbst gebauten Gebäuden gibt es einen Komfortmechanismus, d. h. je besser die Innenausstattung, desto höher der Komfort. 6. Hoher Komfort bringt den Spielern Attributsboni, wie z

Lösung dafür, dass der Ubuntu-PHP-Dienst nicht normal startet

Feb 28, 2024 am 10:48 AM

Lösung dafür, dass der Ubuntu-PHP-Dienst nicht normal startet

Feb 28, 2024 am 10:48 AM

Titel: Methoden und spezifische Codebeispiele zur Lösung des Problems, dass der PHP-Dienst unter Ubuntu nicht normal starten kann. Wenn Sie Ubuntu zum Erstellen einer Website oder Anwendung verwenden, tritt häufig das Problem auf, dass der PHP-Dienst nicht normal starten kann, was dazu führt, dass die Website nicht normal startet Es kann nicht normal darauf zugegriffen werden oder die Anwendung kann nicht normal ausgeführt werden. In diesem Artikel wird erläutert, wie das Problem gelöst werden kann, dass der PHP-Dienst unter Ubuntu nicht normal gestartet werden kann, und es werden spezifische Codebeispiele bereitgestellt, die den Lesern helfen, solche Fehler schnell zu beheben. 1. Überprüfen Sie die PHP-Konfigurationsdatei. Zuerst müssen wir die PHP-Konfigurationsdatei überprüfen

Wie implementiert man HTTP-Streaming mit C++?

May 31, 2024 am 11:06 AM

Wie implementiert man HTTP-Streaming mit C++?

May 31, 2024 am 11:06 AM

Wie implementiert man HTTP-Streaming in C++? Erstellen Sie einen SSL-Stream-Socket mit Boost.Asio und der asiohttps-Clientbibliothek. Stellen Sie eine Verbindung zum Server her und senden Sie eine HTTP-Anfrage. Empfangen Sie HTTP-Antwortheader und drucken Sie sie aus. Empfängt den HTTP-Antworttext und gibt ihn aus.