MD5-Verschlüsselungsmethode in JS

1

/* 2 * A JavaScript implementation of the RSA Data Security, Inc. MD5 Message 3 * Digest Algorithm, as defined in RFC 1321. 4 * Version 2.1 Copyright (C) Paul Johnston 1999 - 2002. 5 * Other contributors: Greg Holt, Andrew Kepert, Ydnar, Lostinet 6 * Distributed under the BSD License 7 * See http://pajhome.org.uk/crypt/md5 for more info. 8*/

9 10

/* 11 * Configurable variables. You may need to tweak these to be compatible with 12 * the server-side, but the defaults work in most cases. 13*/

14 var hexcase = 0;

/* hex output format. 0 - lowercase;

1 - uppercase*/

15 var b64pad = "";

/* base-64 pad character. "=" for strict RFC compliance*/

16 var chrsz = 8;

/* bits per input character. 8 - ASCII;

16 - Unicode*/

17 18

/* 19 * These are the functions you'll usually want to call 20 * They take string arguments and return either hex or base-64 encoded strings 21*/

22 function hex_md5(s) {

return binl2hex(core_md5(str2binl(s), s.length * chrsz));

}

23 function b64_md5(s) {

return binl2b64(core_md5(str2binl(s), s.length * chrsz));

}

24 function str_md5(s) {

return binl2str(core_md5(str2binl(s), s.length * chrsz));

}

25 function hex_hmac_md5(key, data) {

return binl2hex(core_hmac_md5(key, data));

}

26 function b64_hmac_md5(key, data) {

return binl2b64(core_hmac_md5(key, data));

}

27 function str_hmac_md5(key, data) {

return binl2str(core_hmac_md5(key, data));

}

28 29

/* 30 * Perform a simple self-test to see if the VM is working 31*/

32 function md5_vm_test() 33 {

34 return hex_md5("abc") == "900150983cd24fb0d6963f7d28e17f72";

35 }

36 37

/* 38 * Calculate the MD5 of an array of little-endian words, and a bit length 39*/

40 function core_md5(x, len) 41 {

42

/* append padding*/

43 x[len >> 5] |= 0x80 << ((len) % 32);

44 x[(((len + 64) >>> 9) << 4) + 14] = len;

45 46 var a = 1732584193;

47 var b = -271733879;

48 var c = -1732584194;

49 var d = 271733878;

50 51 for(var i = 0;

i < x.length;

i += 16) 52 {

53 var olda = a;

54 var oldb = b;

55 var oldc = c;

56 var oldd = d;

57 58 a = md5_ff(a, b, c, d, x[i+ 0], 7 , -680876936);

59 d = md5_ff(d, a, b, c, x[i+ 1], 12, -389564586);

60 c = md5_ff(c, d, a, b, x[i+ 2], 17, 606105819);

61 b = md5_ff(b, c, d, a, x[i+ 3], 22, -1044525330);

62 a = md5_ff(a, b, c, d, x[i+ 4], 7 , -176418897);

63 d = md5_ff(d, a, b, c, x[i+ 5], 12, 1200080426);

64 c = md5_ff(c, d, a, b, x[i+ 6], 17, -1473231341);

65 b = md5_ff(b, c, d, a, x[i+ 7], 22, -45705983);

66 a = md5_ff(a, b, c, d, x[i+ 8], 7 , 1770035416);

67 d = md5_ff(d, a, b, c, x[i+ 9], 12, -1958414417);

68 c = md5_ff(c, d, a, b, x[i+10], 17, -42063);

69 b = md5_ff(b, c, d, a, x[i+11], 22, -1990404162);

70 a = md5_ff(a, b, c, d, x[i+12], 7 , 1804603682);

71 d = md5_ff(d, a, b, c, x[i+13], 12, -40341101);

72 c = md5_ff(c, d, a, b, x[i+14], 17, -1502002290);

73 b = md5_ff(b, c, d, a, x[i+15], 22, 1236535329);

74 75 a = md5_gg(a, b, c, d, x[i+ 1], 5 , -165796510);

76 d = md5_gg(d, a, b, c, x[i+ 6], 9 , -1069501632);

77 c = md5_gg(c, d, a, b, x[i+11], 14, 643717713);

78 b = md5_gg(b, c, d, a, x[i+ 0], 20, -373897302);

79 a = md5_gg(a, b, c, d, x[i+ 5], 5 , -701558691);

80 d = md5_gg(d, a, b, c, x[i+10], 9 , 38016083);

81 c = md5_gg(c, d, a, b, x[i+15], 14, -660478335);

82 b = md5_gg(b, c, d, a, x[i+ 4], 20, -405537848);

83 a = md5_gg(a, b, c, d, x[i+ 9], 5 , 568446438);

84 d = md5_gg(d, a, b, c, x[i+14], 9 , -1019803690);

85 c = md5_gg(c, d, a, b, x[i+ 3], 14, -187363961);

86 b = md5_gg(b, c, d, a, x[i+ 8], 20, 1163531501);

87 a = md5_gg(a, b, c, d, x[i+13], 5 , -1444681467);

88 d = md5_gg(d, a, b, c, x[i+ 2], 9 , -51403784);

89 c = md5_gg(c, d, a, b, x[i+ 7], 14, 1735328473);

90 b = md5_gg(b, c, d, a, x[i+12], 20, -1926607734);

91 92 a = md5_hh(a, b, c, d, x[i+ 5], 4 , -378558);

93 d = md5_hh(d, a, b, c, x[i+ 8], 11, -2022574463);

94 c = md5_hh(c, d, a, b, x[i+11], 16, 1839030562);

95 b = md5_hh(b, c, d, a, x[i+14], 23, -35309556);

96 a = md5_hh(a, b, c, d, x[i+ 1], 4 , -1530992060);

97 d = md5_hh(d, a, b, c, x[i+ 4], 11, 1272893353);

98 c = md5_hh(c, d, a, b, x[i+ 7], 16, -155497632);

99 b = md5_hh(b, c, d, a, x[i+10], 23, -1094730640);

100 a = md5_hh(a, b, c, d, x[i+13], 4 , 681279174);

101 d = md5_hh(d, a, b, c, x[i+ 0], 11, -358537222);

102 c = md5_hh(c, d, a, b, x[i+ 3], 16, -722521979);

103 b = md5_hh(b, c, d, a, x[i+ 6], 23, 76029189);

104 a = md5_hh(a, b, c, d, x[i+ 9], 4 , -640364487);

105 d = md5_hh(d, a, b, c, x[i+12], 11, -421815835);

106 c = md5_hh(c, d, a, b, x[i+15], 16, 530742520);

107 b = md5_hh(b, c, d, a, x[i+ 2], 23, -995338651);

108 109 a = md5_ii(a, b, c, d, x[i+ 0], 6 , -198630844);

110 d = md5_ii(d, a, b, c, x[i+ 7], 10, 1126891415);

111 c = md5_ii(c, d, a, b, x[i+14], 15, -1416354905);

112 b = md5_ii(b, c, d, a, x[i+ 5], 21, -57434055);

113 a = md5_ii(a, b, c, d, x[i+12], 6 , 1700485571);

114 d = md5_ii(d, a, b, c, x[i+ 3], 10, -1894986606);

115 c = md5_ii(c, d, a, b, x[i+10], 15, -1051523);

116 b = md5_ii(b, c, d, a, x[i+ 1], 21, -2054922799);

117 a = md5_ii(a, b, c, d, x[i+ 8], 6 , 1873313359);

118 d = md5_ii(d, a, b, c, x[i+15], 10, -30611744);

119 c = md5_ii(c, d, a, b, x[i+ 6], 15, -1560198380);

120 b = md5_ii(b, c, d, a, x[i+13], 21, 1309151649);

121 a = md5_ii(a, b, c, d, x[i+ 4], 6 , -145523070);

122 d = md5_ii(d, a, b, c, x[i+11], 10, -1120210379);

123 c = md5_ii(c, d, a, b, x[i+ 2], 15, 718787259);

124 b = md5_ii(b, c, d, a, x[i+ 9], 21, -343485551);

125 126 a = safe_add(a, olda);

127 b = safe_add(b, oldb);

128 c = safe_add(c, oldc);

129 d = safe_add(d, oldd);

130 }

131 return Array(a, b, c, d);

132

133 }

134

135 /*

136 * These functions implement the four basic operations the algorithm uses.137*/

138 function md5_cmn(q, a, b, x, s, t)139 {

140 return safe_add(bit_rol(safe_add(safe_add(a, q), safe_add(x, t)), s),b);

141 }

142 function md5_ff(a, b, c, d, x, s, t)143 {

144 return md5_cmn((b & c) | ((~b) & d), a, b, x, s, t);

145 }

146 function md5_gg(a, b, c, d, x, s, t)147 {

148 return md5_cmn((b & d) | (c & (~d)), a, b, x, s, t);

149 }

150 function md5_hh(a, b, c, d, x, s, t)

151 {

152 return md5_cmn(b ^ c ^ d, a, b, x, s, t);

153 }

154 function md5_ii(a, b, c, d, x, s, t)

155 {

156 return md5_cmn(c ^ (b | (~d)), a, b, x, s, t);

157 }

158

159

/*160 * Calculate the HMAC-MD5, of a key and some data161*/

162 function core_hmac_md5(key, data)163 {

164 var bkey = str2binl(key);

165 if(bkey.length > 16) bkey = core_md5(bkey, key.length * chrsz);

166 167 var ipad = Array(16), opad = Array(16);

168 for(var i = 0;

i < 16;

i++)169 {

170 ipad[i] = bkey[i] ^ 0x36363636;

171 opad[i] = bkey[i] ^ 0x5C5C5C5C;

172 }

173

174 var hash = core_md5(ipad.concat(str2binl(data)), 512 + data.length * chrsz);

175 return core_md5(opad.concat(hash), 512 + 128);

176 }

177

178

/*179 * Add integers, wrapping at 2^32. This uses 16-bit operations internally180 * to work around bugs in some JS interpreters.181*/

182 function safe_add(x, y)183 {

184 var lsw = (x & 0xFFFF) + (y & 0xFFFF);

185 var msw = (x >> 16) + (y >> 16) + (lsw >> 16);

186 return (msw << 16) | (lsw & 0xFFFF);

187 }

188

189

/*190 * Bitwise rotate a 32-bit number to the left.191*/

192 function bit_rol(num, cnt)193 {

194 return (num << cnt) | (num >>> (32 - cnt));

195 }

196

197

/*198 * Convert a string to an array of little-endian words199 * If chrsz is ASCII, characters >255 have their hi-byte silently ignored.200*/

201 function str2binl(str)202 {

203 var bin = Array();

204 var mask = (1 << chrsz) - 1;

205 for(var i = 0;

i < str.length * chrsz;

i += chrsz)206 bin[i>>5] |= (str.charCodeAt(i / chrsz) & mask) << (i%32);

207 return bin;

208 }

209

210

/*211 * Convert an array of little-endian words to a string212*/

213 function binl2str(bin)214 {

215 var str = "";

216 var mask = (1 << chrsz) - 1;

217 for(var i = 0;

i < bin.length * 32;

i += chrsz)218 str += String.fromCharCode((bin[i>>5] >>> (i % 32)) & mask);

219 return str;

220 }

221 222

/*223 * Convert an array of little-endian words to a hex string.224*/

225 function binl2hex(binarray)226 {

227 var hex_tab = hexcase ? "0123456789ABCDEF" : "0123456789abcdef";

228 var str = "";

229 for(var i = 0;

i < binarray.length * 4;

i++)230 {

231 str += hex_tab.charAt((binarray[i>>2] >> ((i%4)*8+4)) & 0xF) +232 hex_tab.charAt((binarray[i>>2] >> ((i%4)*8 )) & 0xF);

233 }

234 return str;

235 }

236 237

/*238 * Convert an array of little-endian words to a base-64 string239*/

240 function binl2b64(binarray)241 {

242 var tab = "ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz0123456789+/";

243 var str = "";

244 for(var i = 0;

i < binarray.length * 4;

i += 3)245 {

246 var triplet = (((binarray[i >> 2] >> 8 * ( i %4)) & 0xFF) << 16)247 | (((binarray[i+1 >> 2] >> 8 * ((i+1)%4)) & 0xFF) << 8 )248 | ((binarray[i+2 >> 2] >> 8 * ((i+2)%4)) & 0xFF);

249 for(var j = 0;

j < 4;

j++)250 {

251 if(i * 8 + j * 6 > binarray.length * 32) str += b64pad;

252 else str += tab.charAt((triplet >> 6*(3-j)) & 0x3F);

253 }

254 }

255 return str;

256 }Das obige ist der detaillierte Inhalt vonMD5-Verschlüsselungsmethode in JS. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1376

1376

52

52

So schreiben Sie einen Roman in der Tomato Free Novel-App. Teilen Sie das Tutorial zum Schreiben eines Romans in der Tomato Novel-App

Mar 28, 2024 pm 12:50 PM

So schreiben Sie einen Roman in der Tomato Free Novel-App. Teilen Sie das Tutorial zum Schreiben eines Romans in der Tomato Novel-App

Mar 28, 2024 pm 12:50 PM

Tomato Novel ist eine sehr beliebte Roman-Lesesoftware. Jeder Roman und Comic ist sehr interessant und möchte auch Romane schreiben Also, wie schreiben wir den Roman darin? Meine Freunde wissen es nicht, also lasst uns gemeinsam auf diese Seite gehen und uns eine Einführung zum Schreiben eines Romans ansehen. Teilen Sie das Tomato-Roman-Tutorial zum Schreiben eines Romans. 1. Öffnen Sie zunächst die kostenlose Tomato-Roman-App auf Ihrem Mobiltelefon und klicken Sie auf „Personal Center – Writer Center“. 2. Gehen Sie zur Seite „Tomato Writer Assistant“ – klicken Sie auf „Neues Buch erstellen“. am Ende des Romans.

So stellen Sie gelöschte Kontakte auf WeChat wieder her (ein einfaches Tutorial erklärt Ihnen, wie Sie gelöschte Kontakte wiederherstellen)

May 01, 2024 pm 12:01 PM

So stellen Sie gelöschte Kontakte auf WeChat wieder her (ein einfaches Tutorial erklärt Ihnen, wie Sie gelöschte Kontakte wiederherstellen)

May 01, 2024 pm 12:01 PM

Leider löschen Menschen aus bestimmten Gründen oft versehentlich bestimmte Kontakte. WeChat ist eine weit verbreitete soziale Software. Um Benutzern bei der Lösung dieses Problems zu helfen, wird in diesem Artikel erläutert, wie gelöschte Kontakte auf einfache Weise wiederhergestellt werden können. 1. Verstehen Sie den WeChat-Kontaktlöschmechanismus. Dies bietet uns die Möglichkeit, gelöschte Kontakte wiederherzustellen. Der Kontaktlöschmechanismus in WeChat entfernt sie aus dem Adressbuch, löscht sie jedoch nicht vollständig. 2. Nutzen Sie die integrierte „Kontaktbuch-Wiederherstellung“-Funktion von WeChat, um Zeit und Energie zu sparen. Mit dieser Funktion können Benutzer schnell gelöschte Kontakte wiederherstellen. 3. Rufen Sie die WeChat-Einstellungsseite auf und klicken Sie auf die untere rechte Ecke, öffnen Sie die WeChat-Anwendung „Me“ und klicken Sie auf das Einstellungssymbol in der oberen rechten Ecke, um die Einstellungsseite aufzurufen.

Das Geheimnis des Ausbrütens mobiler Dracheneier wird gelüftet (Schritt für Schritt erfahren Sie, wie Sie mobile Dracheneier erfolgreich ausbrüten)

May 04, 2024 pm 06:01 PM

Das Geheimnis des Ausbrütens mobiler Dracheneier wird gelüftet (Schritt für Schritt erfahren Sie, wie Sie mobile Dracheneier erfolgreich ausbrüten)

May 04, 2024 pm 06:01 PM

Mobile Spiele sind mit der Entwicklung der Technologie zu einem festen Bestandteil des Lebens der Menschen geworden. Mit seinem niedlichen Drachenei-Bild und dem interessanten Schlüpfvorgang hat es die Aufmerksamkeit vieler Spieler auf sich gezogen, und eines der Spiele, das viel Aufmerksamkeit erregt hat, ist die mobile Version von Dragon Egg. Um den Spielern dabei zu helfen, ihre eigenen Drachen im Spiel besser zu kultivieren und zu züchten, erfahren Sie in diesem Artikel, wie Sie Dracheneier in der mobilen Version ausbrüten. 1. Wählen Sie den geeigneten Drachenei-Typ aus, der Ihnen gefällt und zu Ihnen passt, basierend auf den verschiedenen Arten von Drachenei-Attributen und -Fähigkeiten, die im Spiel zur Verfügung stehen. 2. Verbessern Sie die Stufe der Brutmaschine, indem Sie Aufgaben erledigen und Requisiten sammeln. Die Stufe der Brutmaschine bestimmt die Schlüpfgeschwindigkeit und die Erfolgsquote beim Schlüpfen. 3. Sammeln Sie die Ressourcen, die die Spieler zum Schlüpfen benötigen

Schneller Meister: So eröffnen Sie zwei WeChat-Konten auf Huawei-Handys!

Mar 23, 2024 am 10:42 AM

Schneller Meister: So eröffnen Sie zwei WeChat-Konten auf Huawei-Handys!

Mar 23, 2024 am 10:42 AM

In der heutigen Gesellschaft sind Mobiltelefone zu einem unverzichtbaren Bestandteil unseres Lebens geworden. Als wichtiges Werkzeug für unsere tägliche Kommunikation, Arbeit und unser Leben wird WeChat häufig genutzt. Allerdings kann es bei der Abwicklung unterschiedlicher Transaktionen erforderlich sein, zwei WeChat-Konten zu trennen, was erfordert, dass das Mobiltelefon die gleichzeitige Anmeldung bei zwei WeChat-Konten unterstützt. Als bekannte inländische Marke werden Huawei-Mobiltelefone von vielen Menschen genutzt. Wie können also zwei WeChat-Konten auf Huawei-Mobiltelefonen eröffnet werden? Lassen Sie uns das Geheimnis dieser Methode lüften. Zunächst müssen Sie zwei WeChat-Konten gleichzeitig auf Ihrem Huawei-Mobiltelefon verwenden. Der einfachste Weg ist

So stellen Sie die Schriftgröße auf dem Mobiltelefon ein (Schriftgröße auf dem Mobiltelefon einfach anpassen)

May 07, 2024 pm 03:34 PM

So stellen Sie die Schriftgröße auf dem Mobiltelefon ein (Schriftgröße auf dem Mobiltelefon einfach anpassen)

May 07, 2024 pm 03:34 PM

Das Festlegen der Schriftgröße ist zu einer wichtigen Personalisierungsanforderung geworden, da Mobiltelefone zu einem wichtigen Werkzeug im täglichen Leben der Menschen geworden sind. Um den Bedürfnissen verschiedener Benutzer gerecht zu werden, wird in diesem Artikel erläutert, wie Sie das Nutzungserlebnis Ihres Mobiltelefons verbessern und die Schriftgröße des Mobiltelefons durch einfache Vorgänge anpassen können. Warum müssen Sie die Schriftgröße Ihres Mobiltelefons anpassen? Durch Anpassen der Schriftgröße kann der Text klarer und leichter lesbar werden. Geeignet für die Lesebedürfnisse von Benutzern unterschiedlichen Alters. Praktisch für Benutzer mit Sehbehinderung, die Schriftgröße zu verwenden Einstellungsfunktion des Mobiltelefonsystems – So rufen Sie die Systemeinstellungsoberfläche auf – Suchen und geben Sie die Option „Anzeige“ in der Einstellungsoberfläche ein – suchen Sie die Option „Schriftgröße“ und passen Sie sie mit einem Drittanbieter an Anwendung – Laden Sie eine Anwendung herunter und installieren Sie sie, die die Anpassung der Schriftgröße unterstützt – öffnen Sie die Anwendung und rufen Sie die entsprechende Einstellungsoberfläche auf – je nach Person

Der Unterschied zwischen Methoden und Funktionen der Go-Sprache und Analyse von Anwendungsszenarien

Apr 04, 2024 am 09:24 AM

Der Unterschied zwischen Methoden und Funktionen der Go-Sprache und Analyse von Anwendungsszenarien

Apr 04, 2024 am 09:24 AM

Der Unterschied zwischen Methoden und Funktionen der Go-Sprache liegt in ihrer Verknüpfung mit Strukturen: Methoden sind mit Strukturen verknüpft und werden zum Betrieb von Strukturdaten verwendet, oder Methodenfunktionen sind unabhängig von Typen und werden zum Ausführen allgemeiner Operationen verwendet.

So wählen Sie eine Handy-Displayschutzfolie zum Schutz Ihres Handy-Displays aus (einige wichtige Punkte und Tipps zum Kauf von Handy-Displayschutzfolien)

May 07, 2024 pm 05:55 PM

So wählen Sie eine Handy-Displayschutzfolie zum Schutz Ihres Handy-Displays aus (einige wichtige Punkte und Tipps zum Kauf von Handy-Displayschutzfolien)

May 07, 2024 pm 05:55 PM

Handyfolie ist mit der Beliebtheit von Smartphones zu einem unverzichtbaren Zubehör geworden. Um die Lebensdauer zu verlängern, wählen Sie eine geeignete Handyfolie zum Schutz des Handydisplays. Um den Lesern die Auswahl der am besten geeigneten Handyfolie zu erleichtern, werden in diesem Artikel einige wichtige Punkte und Tipps zum Kauf von Handyfolien vorgestellt. Machen Sie sich mit den Materialien und Arten von Mobiltelefonfolien vertraut: PET-Folie, TPU usw. Mobiltelefonfolien bestehen aus einer Vielzahl von Materialien, einschließlich gehärtetem Glas. PET-Folie ist relativ weich, Hartglasfolie weist eine gute Kratzfestigkeit auf und TPU weist eine gute Stoßfestigkeit auf. Bei der Auswahl kann auf der Grundlage persönlicher Vorlieben und Bedürfnisse entschieden werden. Berücksichtigen Sie den Grad des Displayschutzes. Verschiedene Arten von Handyfolien haben unterschiedliche Grade des Displayschutzes. PET-Folie spielt hauptsächlich eine kratzfeste Rolle, während Hartglasfolie eine bessere Fallfestigkeit aufweist. Sie können sich dafür entscheiden, besser zu sein

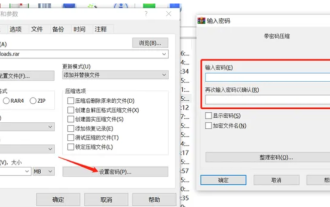

So verschlüsseln Sie das komprimierte Paket mit der Methode „winrar-winrar-verschlüsseltes komprimiertes Paket'.

Mar 23, 2024 pm 12:10 PM

So verschlüsseln Sie das komprimierte Paket mit der Methode „winrar-winrar-verschlüsseltes komprimiertes Paket'.

Mar 23, 2024 pm 12:10 PM

Der Editor stellt Ihnen drei Methoden zur Verschlüsselung und Komprimierung vor: Methode 1: Verschlüsselung Die einfachste Verschlüsselungsmethode besteht darin, beim Verschlüsseln der Datei das Kennwort einzugeben, das Sie festlegen möchten, und die Verschlüsselung und Komprimierung sind abgeschlossen. Methode 2: Automatische Verschlüsselung Bei der gewöhnlichen Verschlüsselungsmethode müssen wir beim Verschlüsseln jeder Datei ein Passwort eingeben. Wenn Sie eine große Anzahl komprimierter Pakete verschlüsseln möchten und die Passwörter gleich sind, können wir in WinRAR die automatische Verschlüsselung festlegen und dann nur „Wann“. Beim normalen Komprimieren von Dateien fügt WinRAR jedem komprimierten Paket ein Passwort hinzu. Die Methode ist wie folgt: Öffnen Sie WinRAR, klicken Sie in der Einstellungsoberfläche auf Optionen-Einstellungen, wechseln Sie zu [Komprimierung], klicken Sie auf Standardkonfiguration erstellen – Kennwort festlegen. Geben Sie hier das Kennwort ein, das wir festlegen möchten, und klicken Sie auf OK, um die Einstellung abzuschließen. Wir benötigen nur korrigieren