Backend-Entwicklung

Backend-Entwicklung

PHP-Tutorial

PHP-Tutorial

Implementierung von RSA-Verschlüsselungs- und Entschlüsselungsalgorithmusfunktionen

Implementierung von RSA-Verschlüsselungs- und Entschlüsselungsalgorithmusfunktionen

Implementierung von RSA-Verschlüsselungs- und Entschlüsselungsalgorithmusfunktionen

Dieses Mal werde ich Ihnen die Implementierung der RSA-Verschlüsselungs- und Entschlüsselungsalgorithmusfunktion vorstellen. Was sind die Vorsichtsmaßnahmen für die Implementierung der RSA-Verschlüsselungs- und Entschlüsselungsalgorithmusfunktion? Schauen Sie mal rein.

Sie können zunächst die Website http://web.chacuo.net/netrsakeypair besuchen, um öffentliche und private Schlüssel online zu generieren

Asymmetrischer RSA-Verschlüsselungsalgorithmus, wenn es sich um eine Verschlüsselung mit öffentlichem Schlüssel handelt, einfach Sie müssen den privaten Schlüssel zum Entschlüsseln verwenden und umgekehrt. Wenn der private Schlüssel verschlüsselt ist, verwenden Sie den öffentlichen Schlüssel zum Entschlüsseln. Im Folgenden sind die relevanten Implementierungsfunktionen aufgeführt

Ich glaube, Sie haben den Fall in diesem Artikel gelesen. Sie beherrschen die Methode. Weitere spannende Informationen finden Sie in anderen verwandten Artikeln auf der chinesischen PHP-Website!/**

* RSA私钥加密

* @param string $private_key 私钥

* @param string $data 要加密的字符串

* @return string $encrypted 返回加密后的字符串

* @author mosishu

*/

function privateEncrypt($private_key,$data){

$encrypted = '';

$pi_key = openssl_pkey_get_private($private_key);//这个函数可用来判断私钥是否是可用的,可用返回资源id Resource id

//最大允许加密长度为117,得分段加密

$plainData = str_split($data, 100);//生成密钥位数 1024 bit key

foreach($plainData as $chunk){

$partialEncrypted = '';

$encryptionOk = openssl_private_encrypt($chunk,$partialEncrypted,$pi_key);//私钥加密

if($encryptionOk === false){

return false;

}

$encrypted .= $partialEncrypted;

}

$encrypted = base64_encode($encrypted);//加密后的内容通常含有特殊字符,需要编码转换下,在网络间通过url传输时要注意base64编码是否是url安全的

return $encrypted;

}/**

* RSA公钥解密(私钥加密的内容通过公钥可以解密出来)

* @param string $public_key 公钥

* @param string $data 私钥加密后的字符串

* @return string $decrypted 返回解密后的字符串

* @author mosishu

*/

function publicDecrypt($public_key,$data){

$decrypted = '';

$pu_key = openssl_pkey_get_public($public_key);//这个函数可用来判断公钥是否是可用的

$plainData = str_split(base64_decode($data), 128);//生成密钥位数 1024 bit key

foreach($plainData as $chunk){

$str = '';

$decryptionOk = openssl_public_decrypt($chunk,$str,$pu_key);//公钥解密

if($decryptionOk === false){

return false;

}

$decrypted .= $str;

}

return $decrypted;

}//RSA公钥加密

function publicEncrypt($public_key,$data){

$encrypted = '';

$pu_key = openssl_pkey_get_public($public_key);

$plainData = str_split($data, 100);

foreach($plainData as $chunk){

$partialEncrypted = '';

$encryptionOk = openssl_public_encrypt($chunk,$partialEncrypted,$pu_key);//公钥加密

if($encryptionOk === false){

return false;

}

$encrypted .= $partialEncrypted;

}

$encrypted = base64_encode($encrypted);

return $encrypted;

}//RSA私钥解密

function privateDecrypt($private_key,$data){

$decrypted = '';

$pi_key = openssl_pkey_get_private($private_key);

$plainData = str_split(base64_decode($data), 128);

foreach($plainData as $chunk){

$str = '';

$decryptionOk = openssl_private_decrypt($chunk,$str,$pi_key);//私钥解密

if($decryptionOk === false){

return false;

}

$decrypted .= $str;

}

return $decrypted;

}So verwenden Sie den PHP-Generator

Installationsanleitung von phpStudy2018

Das obige ist der detaillierte Inhalt vonImplementierung von RSA-Verschlüsselungs- und Entschlüsselungsalgorithmusfunktionen. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

Video Face Swap

Tauschen Sie Gesichter in jedem Video mühelos mit unserem völlig kostenlosen KI-Gesichtstausch-Tool aus!

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1664

1664

14

14

1423

1423

52

52

1317

1317

25

25

1268

1268

29

29

1243

1243

24

24

Der Unterschied zwischen vivox100s und x100: Leistungsvergleich und Funktionsanalyse

Mar 23, 2024 pm 10:27 PM

Der Unterschied zwischen vivox100s und x100: Leistungsvergleich und Funktionsanalyse

Mar 23, 2024 pm 10:27 PM

Sowohl die Mobiltelefone vivox100s als auch x100 sind repräsentative Modelle der Mobiltelefonproduktlinie von vivo. Sie repräsentieren jeweils das High-End-Technologieniveau von vivo in unterschiedlichen Zeiträumen. Daher weisen diese beiden Mobiltelefone gewisse Unterschiede in Design, Leistung und Funktionen auf. In diesem Artikel wird ein detaillierter Vergleich dieser beiden Mobiltelefone im Hinblick auf Leistungsvergleich und Funktionsanalyse durchgeführt, um Verbrauchern dabei zu helfen, das für sie geeignete Mobiltelefon besser auszuwählen. Schauen wir uns zunächst den Leistungsvergleich zwischen vivox100s und x100 an. vivox100s ist mit dem Neusten ausgestattet

Wie implementiert man die doppelte WeChat-Anmeldung auf Huawei-Mobiltelefonen?

Mar 24, 2024 am 11:27 AM

Wie implementiert man die doppelte WeChat-Anmeldung auf Huawei-Mobiltelefonen?

Mar 24, 2024 am 11:27 AM

Wie implementiert man die doppelte WeChat-Anmeldung auf Huawei-Mobiltelefonen? Mit dem Aufkommen der sozialen Medien ist WeChat zu einem unverzichtbaren Kommunikationsmittel im täglichen Leben der Menschen geworden. Viele Menschen können jedoch auf ein Problem stoßen: Sie können sich gleichzeitig auf demselben Mobiltelefon bei mehreren WeChat-Konten anmelden. Für Huawei-Mobiltelefonbenutzer ist es nicht schwierig, eine doppelte WeChat-Anmeldung zu erreichen. In diesem Artikel wird erläutert, wie eine doppelte WeChat-Anmeldung auf Huawei-Mobiltelefonen erreicht wird. Erstens bietet das EMUI-System, das mit Huawei-Mobiltelefonen geliefert wird, eine sehr praktische Funktion – das doppelte Öffnen von Anwendungen. Durch die doppelte Öffnungsfunktion der Anwendung können Benutzer gleichzeitig

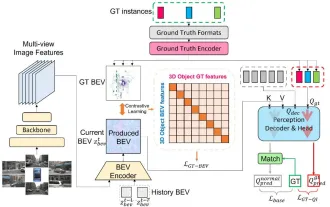

CLIP-BEVFormer: Überwacht explizit die BEVFormer-Struktur, um die Leistung der Long-Tail-Erkennung zu verbessern

Mar 26, 2024 pm 12:41 PM

CLIP-BEVFormer: Überwacht explizit die BEVFormer-Struktur, um die Leistung der Long-Tail-Erkennung zu verbessern

Mar 26, 2024 pm 12:41 PM

Oben geschrieben und das persönliche Verständnis des Autors: Derzeit spielt das Wahrnehmungsmodul im gesamten autonomen Fahrsystem eine entscheidende Rolle Das Steuermodul im autonomen Fahrsystem trifft zeitnahe und korrekte Urteile und Verhaltensentscheidungen. Derzeit sind Autos mit autonomen Fahrfunktionen in der Regel mit einer Vielzahl von Dateninformationssensoren ausgestattet, darunter Rundumsichtkamerasensoren, Lidar-Sensoren und Millimeterwellenradarsensoren, um Informationen in verschiedenen Modalitäten zu sammeln und so genaue Wahrnehmungsaufgaben zu erfüllen. Der auf reinem Sehen basierende BEV-Wahrnehmungsalgorithmus wird von der Industrie aufgrund seiner geringen Hardwarekosten und einfachen Bereitstellung bevorzugt, und seine Ausgabeergebnisse können problemlos auf verschiedene nachgelagerte Aufgaben angewendet werden.

Implementierung von Algorithmen für maschinelles Lernen in C++: Häufige Herausforderungen und Lösungen

Jun 03, 2024 pm 01:25 PM

Implementierung von Algorithmen für maschinelles Lernen in C++: Häufige Herausforderungen und Lösungen

Jun 03, 2024 pm 01:25 PM

Zu den häufigsten Herausforderungen, mit denen Algorithmen für maschinelles Lernen in C++ konfrontiert sind, gehören Speicherverwaltung, Multithreading, Leistungsoptimierung und Wartbarkeit. Zu den Lösungen gehören die Verwendung intelligenter Zeiger, moderner Threading-Bibliotheken, SIMD-Anweisungen und Bibliotheken von Drittanbietern sowie die Einhaltung von Codierungsstilrichtlinien und die Verwendung von Automatisierungstools. Praktische Fälle zeigen, wie man die Eigen-Bibliothek nutzt, um lineare Regressionsalgorithmen zu implementieren, den Speicher effektiv zu verwalten und leistungsstarke Matrixoperationen zu nutzen.

Entdecken Sie die zugrunde liegenden Prinzipien und die Algorithmusauswahl der C++-Sortierfunktion

Apr 02, 2024 pm 05:36 PM

Entdecken Sie die zugrunde liegenden Prinzipien und die Algorithmusauswahl der C++-Sortierfunktion

Apr 02, 2024 pm 05:36 PM

Die unterste Ebene der C++-Sortierfunktion verwendet die Zusammenführungssortierung, ihre Komplexität beträgt O(nlogn) und bietet verschiedene Auswahlmöglichkeiten für Sortieralgorithmen, einschließlich schneller Sortierung, Heap-Sortierung und stabiler Sortierung.

Was genau ist Self-Media? Was sind seine Hauptmerkmale und Funktionen?

Mar 21, 2024 pm 08:21 PM

Was genau ist Self-Media? Was sind seine Hauptmerkmale und Funktionen?

Mar 21, 2024 pm 08:21 PM

Mit der rasanten Entwicklung des Internets ist das Konzept der Selbstmedien tief in den Herzen der Menschen verankert. Was genau ist Self-Media? Was sind seine Hauptmerkmale und Funktionen? Als nächstes werden wir diese Probleme einzeln untersuchen. 1. Was genau ist Self-Media? Wir-Medien bedeuten, wie der Name schon sagt, dass Sie die Medien sind. Dabei handelt es sich um einen Informationsträger, über den Einzelpersonen oder Teams selbstständig Inhalte erstellen, bearbeiten, veröffentlichen und über die Internetplattform verbreiten können. Anders als traditionelle Medien wie Zeitungen, Fernsehen, Radio usw. sind Selbstmedien interaktiver und personalisierter und ermöglichen es jedem, zum Produzenten und Verbreiter von Informationen zu werden. 2. Was sind die Hauptmerkmale und Funktionen von Self-Media? 1. Niedrige Hemmschwelle: Der Aufstieg der Selbstmedien hat die Hemmschwelle für den Einstieg in die Medienbranche gesenkt und es werden keine professionellen Teams mehr benötigt.

PHP-Programmierhandbuch: Methoden zur Implementierung der Fibonacci-Folge

Mar 20, 2024 pm 04:54 PM

PHP-Programmierhandbuch: Methoden zur Implementierung der Fibonacci-Folge

Mar 20, 2024 pm 04:54 PM

Die Programmiersprache PHP ist ein leistungsstarkes Werkzeug für die Webentwicklung, das eine Vielzahl unterschiedlicher Programmierlogiken und Algorithmen unterstützen kann. Unter diesen ist die Implementierung der Fibonacci-Folge ein häufiges und klassisches Programmierproblem. In diesem Artikel stellen wir vor, wie Sie die Fibonacci-Folge mit der Programmiersprache PHP implementieren, und fügen spezifische Codebeispiele bei. Die Fibonacci-Folge ist eine mathematische Folge, die wie folgt definiert ist: Das erste und das zweite Element der Folge sind 1, und ab dem dritten Element ist der Wert jedes Elements gleich der Summe der beiden vorherigen Elemente. Die ersten paar Elemente der Sequenz

Kann künstliche Intelligenz Kriminalität vorhersagen? Entdecken Sie die Möglichkeiten von CrimeGPT

Mar 22, 2024 pm 10:10 PM

Kann künstliche Intelligenz Kriminalität vorhersagen? Entdecken Sie die Möglichkeiten von CrimeGPT

Mar 22, 2024 pm 10:10 PM

Die Konvergenz von künstlicher Intelligenz (KI) und Strafverfolgung eröffnet neue Möglichkeiten zur Kriminalprävention und -aufdeckung. Die Vorhersagefähigkeiten künstlicher Intelligenz werden häufig in Systemen wie CrimeGPT (Crime Prediction Technology) genutzt, um kriminelle Aktivitäten vorherzusagen. Dieser Artikel untersucht das Potenzial künstlicher Intelligenz bei der Kriminalitätsvorhersage, ihre aktuellen Anwendungen, die Herausforderungen, denen sie gegenübersteht, und die möglichen ethischen Auswirkungen der Technologie. Künstliche Intelligenz und Kriminalitätsvorhersage: Die Grundlagen CrimeGPT verwendet Algorithmen des maschinellen Lernens, um große Datensätze zu analysieren und Muster zu identifizieren, die vorhersagen können, wo und wann Straftaten wahrscheinlich passieren. Zu diesen Datensätzen gehören historische Kriminalstatistiken, demografische Informationen, Wirtschaftsindikatoren, Wettermuster und mehr. Durch die Identifizierung von Trends, die menschliche Analysten möglicherweise übersehen, kann künstliche Intelligenz Strafverfolgungsbehörden stärken