Backend-Entwicklung

Backend-Entwicklung

PHP-Tutorial

PHP-Tutorial

Implementierung der Sicherheitsüberprüfungsfunktion der API-Schnittstelle

Implementierung der Sicherheitsüberprüfungsfunktion der API-Schnittstelle

Implementierung der Sicherheitsüberprüfungsfunktion der API-Schnittstelle

Dieses Mal werde ich Ihnen die Implementierung der API-Schnittstellen-Sicherheitsüberprüfungsfunktion vorstellen. Was sind die Vorsichtsmaßnahmen für die Implementierung der API-Schnittstellen-Sicherheitsüberprüfungsfunktion? Das Folgende ist ein praktischer Fall.

PHP-API-Schnittstelle

In der tatsächlichen Arbeit ist es üblich, PHP zum Schreiben von API-Schnittstellen zu verwenden Rezeption Sie können die von der Schnittstelle bereitgestellten Daten über den Link abrufen. Die zurückgegebenen Daten werden im Allgemeinen in XML und JSON unterteilt. Bei diesem Vorgang kennt der Server möglicherweise nicht die Quelle der Anforderung else ruft illegal unsere Schnittstelle auf, um Daten abzurufen, daher muss eine Sicherheitsüberprüfung durchgeführt werden.

Verifizierungsprinzip

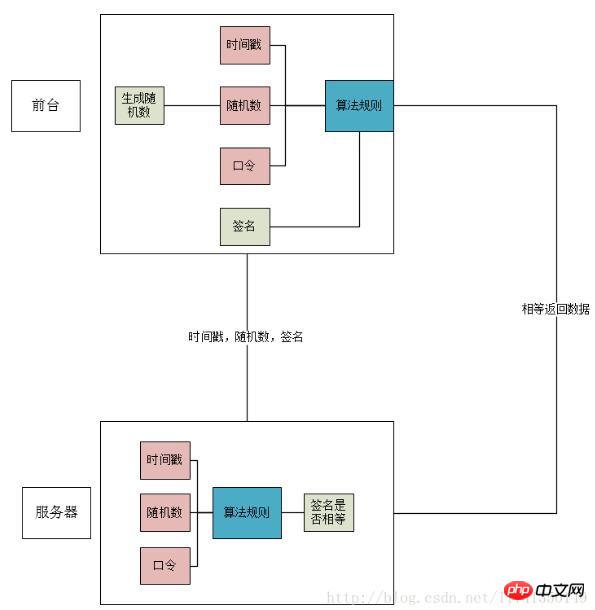

Schematische Darstellung

Prinzip

Auf dem Bild ist deutlich zu erkennen, dass die Rezeption, wenn sie die Schnittstelle aufrufen möchte, mehrere Parameter verwenden muss, um eine Signatur zu generieren.

Zeitstempel: aktuelle Zeit

Zufallszahl: zufällig generierte Zufallszahl

Passwort: Während der Front-End- und Backend-Entwicklung eine Kennung beiden Parteien bekannt, entspricht dem Geheimcode

Algorithmusregeln: Die vereinbarten Betriebsregeln, die oben genannten drei Parameter können die Algorithmusregeln verwenden, um eine Signatur zu generieren.

Das Frontend generiert eine Signatur. Wenn ein Zugriff auf die Schnittstelle erforderlich ist, werden der Zeitstempel, die Zufallszahl und die Signatur über die URL an das Backend übergeben. Nachdem der Zeitstempel und die Zufallszahl im Hintergrund abgerufen wurden, berechnet er die Signatur anhand derselben Algorithmusregeln und vergleicht sie dann mit der übergebenen Signatur. Wenn sie identisch sind, werden die Daten zurückgegeben.

Algorithmusregeln

Bei Front-End- und Back-End-Interaktionen sind Algorithmusregeln sowohl im Front-End als auch im Back-End sehr wichtig Sie müssen Signaturen anhand von Algorithmusregeln berechnen. Wie Sie die Regeln festlegen, hängt davon ab, wie Sie es möchten.

Die Regeln meines Algorithmus sind

1. Der Zeitstempel, die Zufallszahl und das Passwort werden in Groß-/Kleinschreibung sortiert

2 und dann in eine Zeichenfolge gespleißt

3 Sha1-Verschlüsselung durchführen

4 Anschließend MD5-Verschlüsselung durchführen

5 In Großbuchstaben umwandeln.

Frontend

Ich habe hier kein eigentliches Frontend, ich verwende direkt eine PHP-Datei anstelle des Frontends und simuliere dann ein GET-Anfrage über CURL. Ich verwende das TP-Framework und das URL-Format ist das Pathinfo-Format.

Quellcode

<?php

/**

* Created by PhpStorm.

* User: Administrator

* Date: 2017/3/16 0016

* Time: 15:56

*/

namespace Client\Controller;

use Think\Controller;

class ClientController extends Controller{

const TOKEN = 'API';

//模拟前台请求服务器api接口

public function getDataFromServer(){

//时间戳

$timeStamp = time();

//随机数

$randomStr = $this -> createNonceStr();

//生成签名

$signature = $this -> arithmetic($timeStamp,$randomStr);

//url地址

$url = "http://www.apitest.com/Server/Server/respond/t/{$timeStamp}/r/{$randomStr}/s/{$signature}";

$result = $this -> httpGet($url);

dump($result);

}

//curl模拟get请求。

private function httpGet($url){

$curl = curl_init();

//需要请求的是哪个地址

curl_setopt($curl,CURLOPT_URL,$url);

//表示把请求的数据已文件流的方式输出到变量中

curl_setopt($curl,CURLOPT_RETURNTRANSFER,1);

$result = curl_exec($curl);

curl_close($curl);

return $result;

}

//随机生成字符串

private function createNonceStr($length = 8) {

$chars = "abcdefghijklmnopqrstuvwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ0123456789";

$str = "";

for ($i = 0; $i < $length; $i++) {

$str .= substr($chars, mt_rand(0, strlen($chars) - 1), 1);

}

return "z".$str;

}

/**

* @param $timeStamp 时间戳

* @param $randomStr 随机字符串

* @return string 返回签名

*/

private function arithmetic($timeStamp,$randomStr){

$arr['timeStamp'] = $timeStamp;

$arr['randomStr'] = $randomStr;

$arr['token'] = self::TOKEN;

//按照首字母大小写顺序排序

sort($arr,SORT_STRING);

//拼接成字符串

$str = implode($arr);

//进行加密

$signature = sha1($str);

$signature = md5($signature);

//转换成大写

$signature = strtoupper($signature);

return $signature;

}

}Serverseitig

Frontend-Daten zur Überprüfung akzeptieren

Quellcode

<?php

/**

* Created by PhpStorm.

* User: Administrator

* Date: 2017/3/16 0016

* Time: 16:01

*/

namespace Server\Controller;

use Think\Controller;

class ServerController extends Controller{

const TOKEN = 'API';

//响应前台的请求

public function respond(){

//验证身份

$timeStamp = $_GET['t'];

$randomStr = $_GET['r'];

$signature = $_GET['s'];

$str = $this -> arithmetic($timeStamp,$randomStr);

if($str != $signature){

echo "-1";

exit;

}

//模拟数据

$arr['name'] = 'api';

$arr['age'] = 15;

$arr['address'] = 'zz';

$arr['ip'] = "192.168.0.1";

echo json_encode($arr);

}

/**

* @param $timeStamp 时间戳

* @param $randomStr 随机字符串

* @return string 返回签名

*/

public function arithmetic($timeStamp,$randomStr){

$arr['timeStamp'] = $timeStamp;

$arr['randomStr'] = $randomStr;

$arr['token'] = self::TOKEN;

//按照首字母大小写顺序排序

sort($arr,SORT_STRING);

//拼接成字符串

$str = implode($arr);

//进行加密

$signature = sha1($str);

$signature = md5($signature);

//转换成大写

$signature = strtoupper($signature);

return $signature;

}

}Ergebnisse

string(57) "{"name":"api","age":15,"address":"zz","ip":"192.168.0.1"}"Zusammenfassung

Diese Methode ist nur eine davon. Tatsächlich gibt es viele Methoden, die zur Sicherheitsüberprüfung verwendet werden können.

Ich glaube, dass Sie die Methode beherrschen, nachdem Sie den Fall in diesem Artikel gelesen haben. Weitere spannende Informationen finden Sie in anderen verwandten Artikeln auf der chinesischen PHP-Website.

Empfohlene Lektüre:

Detaillierte Erläuterung der Verwendung von PHP-Rückruffunktionen und anonymen Funktionen

Zugriff auf Verzeichnisdienstberechtigungen von phpstudy2018

Das obige ist der detaillierte Inhalt vonImplementierung der Sicherheitsüberprüfungsfunktion der API-Schnittstelle. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1381

1381

52

52

Der Unterschied zwischen vivox100s und x100: Leistungsvergleich und Funktionsanalyse

Mar 23, 2024 pm 10:27 PM

Der Unterschied zwischen vivox100s und x100: Leistungsvergleich und Funktionsanalyse

Mar 23, 2024 pm 10:27 PM

Sowohl die Mobiltelefone vivox100s als auch x100 sind repräsentative Modelle der Mobiltelefonproduktlinie von vivo. Sie repräsentieren jeweils das High-End-Technologieniveau von vivo in unterschiedlichen Zeiträumen. Daher weisen diese beiden Mobiltelefone gewisse Unterschiede in Design, Leistung und Funktionen auf. In diesem Artikel wird ein detaillierter Vergleich dieser beiden Mobiltelefone im Hinblick auf Leistungsvergleich und Funktionsanalyse durchgeführt, um Verbrauchern dabei zu helfen, das für sie geeignete Mobiltelefon besser auszuwählen. Schauen wir uns zunächst den Leistungsvergleich zwischen vivox100s und x100 an. vivox100s ist mit dem Neusten ausgestattet

Wie implementiert man die doppelte WeChat-Anmeldung auf Huawei-Mobiltelefonen?

Mar 24, 2024 am 11:27 AM

Wie implementiert man die doppelte WeChat-Anmeldung auf Huawei-Mobiltelefonen?

Mar 24, 2024 am 11:27 AM

Wie implementiert man die doppelte WeChat-Anmeldung auf Huawei-Mobiltelefonen? Mit dem Aufkommen der sozialen Medien ist WeChat zu einem unverzichtbaren Kommunikationsmittel im täglichen Leben der Menschen geworden. Viele Menschen können jedoch auf ein Problem stoßen: Sie können sich gleichzeitig auf demselben Mobiltelefon bei mehreren WeChat-Konten anmelden. Für Huawei-Mobiltelefonbenutzer ist es nicht schwierig, eine doppelte WeChat-Anmeldung zu erreichen. In diesem Artikel wird erläutert, wie eine doppelte WeChat-Anmeldung auf Huawei-Mobiltelefonen erreicht wird. Erstens bietet das EMUI-System, das mit Huawei-Mobiltelefonen geliefert wird, eine sehr praktische Funktion – das doppelte Öffnen von Anwendungen. Durch die doppelte Öffnungsfunktion der Anwendung können Benutzer gleichzeitig

Was genau ist Self-Media? Was sind seine Hauptmerkmale und Funktionen?

Mar 21, 2024 pm 08:21 PM

Was genau ist Self-Media? Was sind seine Hauptmerkmale und Funktionen?

Mar 21, 2024 pm 08:21 PM

Mit der rasanten Entwicklung des Internets ist das Konzept der Selbstmedien tief in den Herzen der Menschen verankert. Was genau ist Self-Media? Was sind seine Hauptmerkmale und Funktionen? Als nächstes werden wir diese Probleme einzeln untersuchen. 1. Was genau ist Self-Media? Wir-Medien bedeuten, wie der Name schon sagt, dass Sie die Medien sind. Dabei handelt es sich um einen Informationsträger, über den Einzelpersonen oder Teams selbstständig Inhalte erstellen, bearbeiten, veröffentlichen und über die Internetplattform verbreiten können. Anders als traditionelle Medien wie Zeitungen, Fernsehen, Radio usw. sind Selbstmedien interaktiver und personalisierter und ermöglichen es jedem, zum Produzenten und Verbreiter von Informationen zu werden. 2. Was sind die Hauptmerkmale und Funktionen von Self-Media? 1. Niedrige Hemmschwelle: Der Aufstieg der Selbstmedien hat die Hemmschwelle für den Einstieg in die Medienbranche gesenkt und es werden keine professionellen Teams mehr benötigt.

PHP-Programmierhandbuch: Methoden zur Implementierung der Fibonacci-Folge

Mar 20, 2024 pm 04:54 PM

PHP-Programmierhandbuch: Methoden zur Implementierung der Fibonacci-Folge

Mar 20, 2024 pm 04:54 PM

Die Programmiersprache PHP ist ein leistungsstarkes Werkzeug für die Webentwicklung, das eine Vielzahl unterschiedlicher Programmierlogiken und Algorithmen unterstützen kann. Unter diesen ist die Implementierung der Fibonacci-Folge ein häufiges und klassisches Programmierproblem. In diesem Artikel stellen wir vor, wie Sie die Fibonacci-Folge mit der Programmiersprache PHP implementieren, und fügen spezifische Codebeispiele bei. Die Fibonacci-Folge ist eine mathematische Folge, die wie folgt definiert ist: Das erste und das zweite Element der Folge sind 1, und ab dem dritten Element ist der Wert jedes Elements gleich der Summe der beiden vorherigen Elemente. Die ersten paar Elemente der Sequenz

Welche Funktionen bietet die Kontoverwaltungssoftware Xiaohongshu? Wie betreibe ich ein Xiaohongshu-Konto?

Mar 21, 2024 pm 04:16 PM

Welche Funktionen bietet die Kontoverwaltungssoftware Xiaohongshu? Wie betreibe ich ein Xiaohongshu-Konto?

Mar 21, 2024 pm 04:16 PM

Da Xiaohongshu bei jungen Menschen immer beliebter wird, beginnen immer mehr Menschen, diese Plattform zu nutzen, um verschiedene Aspekte ihrer Erfahrungen und Lebenseinblicke auszutauschen. Die effektive Verwaltung mehrerer Xiaohongshu-Konten ist zu einem zentralen Thema geworden. In diesem Artikel werden wir einige Funktionen der Xiaohongshu-Kontoverwaltungssoftware besprechen und untersuchen, wie Sie Ihr Xiaohongshu-Konto besser verwalten können. Da die sozialen Medien wachsen, müssen viele Menschen mehrere soziale Konten verwalten. Dies ist auch eine Herausforderung für Xiaohongshu-Benutzer. Einige Xiaohongshu-Kontoverwaltungssoftware kann Benutzern dabei helfen, mehrere Konten einfacher zu verwalten, einschließlich automatischer Inhaltsveröffentlichung, geplanter Veröffentlichung, Datenanalyse und anderen Funktionen. Mithilfe dieser Tools können Benutzer ihre Konten effizienter verwalten und die Bekanntheit und Aufmerksamkeit ihres Kontos erhöhen. Darüber hinaus verfügt Xiaohongshu über eine Kontoverwaltungssoftware

So implementieren Sie die WeChat-Klonfunktion auf Huawei-Mobiltelefonen

Mar 24, 2024 pm 06:03 PM

So implementieren Sie die WeChat-Klonfunktion auf Huawei-Mobiltelefonen

Mar 24, 2024 pm 06:03 PM

So implementieren Sie die WeChat-Klonfunktion auf Huawei-Mobiltelefonen Mit der Popularität sozialer Software und der zunehmenden Bedeutung von Datenschutz und Sicherheit rückt die WeChat-Klonfunktion allmählich in den Mittelpunkt der Aufmerksamkeit der Menschen. Die WeChat-Klonfunktion kann Benutzern helfen, sich gleichzeitig bei mehreren WeChat-Konten auf demselben Mobiltelefon anzumelden, was die Verwaltung und Nutzung erleichtert. Es ist nicht schwierig, die WeChat-Klonfunktion auf Huawei-Mobiltelefonen zu implementieren. Sie müssen lediglich die folgenden Schritte ausführen. Schritt 1: Stellen Sie sicher, dass die Version Ihres Mobiltelefonsystems und die WeChat-Version den Anforderungen entsprechen. Stellen Sie zunächst sicher, dass die Version Ihres Huawei-Mobiltelefonsystems sowie die WeChat-App auf die neueste Version aktualisiert wurden.

Meistern Sie, wie Golang Möglichkeiten für die Spieleentwicklung eröffnet

Mar 16, 2024 pm 12:57 PM

Meistern Sie, wie Golang Möglichkeiten für die Spieleentwicklung eröffnet

Mar 16, 2024 pm 12:57 PM

Im heutigen Bereich der Softwareentwicklung wird Golang (Go-Sprache) als effiziente, prägnante und hochgradig parallele Programmiersprache von Entwicklern zunehmend bevorzugt. Seine umfangreiche Standardbibliothek und die effizienten Parallelitätsfunktionen machen es zu einer hochkarätigen Wahl im Bereich der Spieleentwicklung. In diesem Artikel wird untersucht, wie man Golang für die Spieleentwicklung verwendet, und seine leistungsstarken Möglichkeiten anhand spezifischer Codebeispiele demonstriert. 1. Golangs Vorteile bei der Spieleentwicklung: Als statisch typisierte Sprache wird Golang beim Aufbau großer Spielsysteme verwendet.

Implementierungshandbuch für PHP-Spielanforderungen

Mar 11, 2024 am 08:45 AM

Implementierungshandbuch für PHP-Spielanforderungen

Mar 11, 2024 am 08:45 AM

Implementierungsleitfaden für PHP-Spielanforderungen Mit der Popularität und Entwicklung des Internets erfreut sich der Markt für Webspiele immer größerer Beliebtheit. Viele Entwickler hoffen, die PHP-Sprache zur Entwicklung ihrer eigenen Webspiele nutzen zu können, und die Umsetzung der Spielanforderungen ist ein wichtiger Schritt. In diesem Artikel wird erläutert, wie Sie mithilfe der PHP-Sprache allgemeine Spielanforderungen implementieren und spezifische Codebeispiele bereitstellen. 1. Spielfiguren erstellen In Webspielen sind Spielfiguren ein sehr wichtiges Element. Wir müssen die Attribute des Spielcharakters wie Name, Level, Erfahrungswert usw. definieren und Methoden für deren Bedienung bereitstellen