tägliche Programmierung

tägliche Programmierung

MySQL-Kenntnisse

MySQL-Kenntnisse

Was ist ein MySQL-Fremdschlüssel? Welche Verwendungsmöglichkeiten gibt es? (Bilder + Videos)

Was ist ein MySQL-Fremdschlüssel? Welche Verwendungsmöglichkeiten gibt es? (Bilder + Videos)

Was ist ein MySQL-Fremdschlüssel? Welche Verwendungsmöglichkeiten gibt es? (Bilder + Videos)

Dieser Artikel stellt Ihnen hauptsächlich vor Was ist ein MySQL-Fremdschlüssel und Die Rolle des Fremdschlüssels in der MySQL-Datenbank.

Zuerst müssen wir kurz verstehen, was MySQL?

MySQL ist ein relationales Datenbankverwaltungssystem und eines der beliebtesten relationalen Datenbankverwaltungssysteme. In Bezug auf WEB-Anwendungen ist MySQL die beste RDBMS-Software (Relational Database Management System).

Die Definitionen von „Schlüssel“ und Index in MySQL sind gleich, daher sind Fremdschlüssel und Primärschlüssel ebenfalls eine Art Index.

Und das Konzept des MySQL-Fremdschlüssels ist für Anfänger möglicherweise nicht besonders leicht zu verstehen.

Lassen Sie uns ein einfaches Beispiel zur Einführung geben Was ist ein MySQL-Fremdschlüssel?

Fremdschlüssel ist relativ zum Primärschlüssel und eine notwendige Voraussetzung für die Herstellung einer Verbindung zwischen Tabellen.

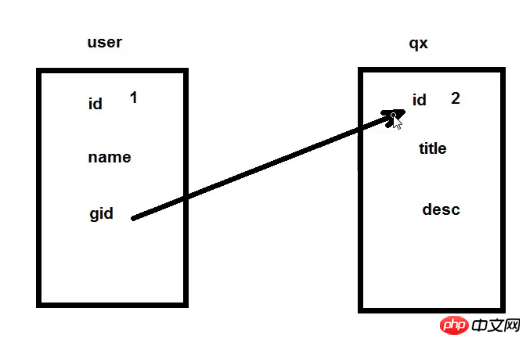

Zum Beispiel gibt es hier zwei Tabellen, die Benutzertabelle (Benutzer) und die QX-Tabelle (Berechtigung). GID in Benutzer ist die Benutzerberechtigungs-ID, und GID hängt von der ID in QX ab. Dann ist die ID in qx der Fremdschlüssel des Benutzers.

Das heißt, wenn wir einen Fremdschlüssel für gid erstellen und dieser Fremdschlüssel die ID in qx ist, muss die GID mit der ID in qx übereinstimmen. Wir können die beiden Tabellen über den Fremdschlüssel verknüpfen.

Hinweis: MySQL indiziert automatisch die Primärschlüssel aller Tabellen, Fremdschlüsselfelder müssen jedoch explizit vom Benutzer indiziert werden

Was ist also der Zweck der Erstellung eines Fremdschlüssels?

kann zwei Tabellen verknüpfen, um die Datenkonsistenz sicherzustellen und einige kaskadierende Vorgänge zu implementieren.

Der Hauptzweck der Aufrechterhaltung der Datenkonsistenz und -integrität besteht darin, die in Fremdschlüsseltabellen gespeicherten Daten zu kontrollieren. Um zwei Tabellen zu verknüpfen, können Fremdschlüssel nur auf die Werte der Spalten in der Tabelle verweisen! Sie können zwei Tabellen verknüpfen, um die Datenkonsistenz sicherzustellen und einige kaskadierende Vorgänge zu implementieren.

Eine kurze Zusammenfassung seiner Funktionen:

1. Machen Sie die in einer Tabelle aufgezeichneten Daten nicht zu redundant.

2. Bewahren Sie die Datenkonsistenz und -integrität.

In diesem Artikel geht es um Was ist ein MySQL-Fremdschlüssel und Die Rolle des Fremdschlüssels in der MySQL-DatenbankEs ist auch sehr leicht zu verstehen nützlich für Freunde, die es brauchen!

Wenn Sie mehr über MySQL erfahren möchten, können Sie der chinesischen PHP-Website MySQL-Video-Tutorial folgen. Jeder ist herzlich willkommen, sich darauf zu beziehen und zu lernen!

Das obige ist der detaillierte Inhalt vonWas ist ein MySQL-Fremdschlüssel? Welche Verwendungsmöglichkeiten gibt es? (Bilder + Videos). Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1377

1377

52

52

Was sind gespeicherte Verfahren und Funktionen in MySQL?

Mar 20, 2025 pm 03:04 PM

Was sind gespeicherte Verfahren und Funktionen in MySQL?

Mar 20, 2025 pm 03:04 PM

In dem Artikel werden gespeicherte Verfahren und Funktionen in MySQL erläutert und sich auf ihre Definitionen, Leistungsvorteile und Nutzungsszenarien konzentrieren. Zu den wichtigsten Unterschieden gehören Rückgabewerte und Aufrufmethoden.

Wie sichern Sie Ihren MySQL -Server vor unbefugtem Zugriff?

Mar 20, 2025 pm 03:20 PM

Wie sichern Sie Ihren MySQL -Server vor unbefugtem Zugriff?

Mar 20, 2025 pm 03:20 PM

In dem Artikel wird beschrieben, dass MySQL -Server gegen den unbefugten Zugriff über das Kennwortverwaltung, die Begrenzung des Remotezugriffs, die Verschlüsselung und regelmäßige Aktualisierungen sichergestellt werden. Es deckt auch die Überwachung und Erkennung verdächtiger Aktivitäten ab, um die Sicherheit zu verbessern.

Wie verwenden Sie Rollen, um Benutzerberechtigungen zu verwalten?

Mar 20, 2025 pm 03:19 PM

Wie verwenden Sie Rollen, um Benutzerberechtigungen zu verwalten?

Mar 20, 2025 pm 03:19 PM

In dem Artikel wird die Verwendung von Rollen zur effizienten Verwaltung von Benutzerberechtigungen erörtert, wobei die Rollendefinition, die Zuweisung von Berechtigungen und dynamische Anpassungen detailliert werden. Es betont die Best Practices für die rollenbasierte Zugriffskontrolle und die Funktionsweise von Rollen die Benutzerverwaltung ACR

Wie setzen Sie Passwörter für Benutzerkonten in MySQL fest?

Mar 20, 2025 pm 03:18 PM

Wie setzen Sie Passwörter für Benutzerkonten in MySQL fest?

Mar 20, 2025 pm 03:18 PM

In dem Artikel werden Methoden zum Festlegen und Sicherungsversicherungsmodus für MySQL -Benutzerkennwörter, Best Practices für Kennwortsicherheit, Remote -Kennwortänderungen und Gewährleistung der Einhaltung der Kennwortrichtlinien erläutert.

Wie gewähren Sie einem Benutzer einen Benutzer, der die Grant -Anweisung verwendet?

Mar 20, 2025 pm 03:15 PM

Wie gewähren Sie einem Benutzer einen Benutzer, der die Grant -Anweisung verwendet?

Mar 20, 2025 pm 03:15 PM

Der Artikel erläutert die Verwendung der Grant -Anweisung in SQL, verschiedene Berechtigungen wie Auswahl, Einfügen und Aktualisieren von Benutzern oder Rollen in bestimmten Datenbankobjekten zuzuweisen. Es deckt auch die widerruflichen Privilegien mit der Revoke -Erklärung und der Gewährung von Privilegs ab

Wie erteilen Sie Berechtigungen, um gespeicherte Verfahren und Funktionen auszuführen?

Mar 20, 2025 pm 03:12 PM

Wie erteilen Sie Berechtigungen, um gespeicherte Verfahren und Funktionen auszuführen?

Mar 20, 2025 pm 03:12 PM

In Artikel wird die Gewährung von Ausführungsberechtigungen zu gespeicherten Verfahren und Funktionen erörtert, wobei der Schwerpunkt auf SQL-Befehlen und Best Practices für eine sichere Verwaltung von Multi-User-Datenbank-Verwaltung liegt.

Was sind die verschiedenen Arten von Privilegien in MySQL?

Mar 20, 2025 pm 03:16 PM

Was sind die verschiedenen Arten von Privilegien in MySQL?

Mar 20, 2025 pm 03:16 PM

Artikel werden in MySQL -Berechtigungen erörtert: Globale, Datenbank-, Tabellen-, Spalten-, Routine- und Proxy -Benutzer -Typen. Es erklärt, Gewährung, Widerruf von Privilegien und Best Practices für Secure Management. Überprivilgingrisiken werden hervorgehoben.

Wie verwenden Sie Variablen in gespeicherten Prozeduren und Funktionen?

Mar 20, 2025 pm 03:08 PM

Wie verwenden Sie Variablen in gespeicherten Prozeduren und Funktionen?

Mar 20, 2025 pm 03:08 PM

In dem Artikel werden Variablen in SQL gespeicherten Verfahren und Funktionen unter Verwendung von Variablen erörtert, um die Flexibilität und Wiederverwendbarkeit zu verbessern, Deklaration, Zuordnung, Verwendung, Umfang und Ausgabe zu detaillieren. Es deckt auch Best Practices und gemeinsame Fallstricke ab, um bei der Verwendung von VA zu vermeiden