Java

Java

javaLernprogramm

javaLernprogramm

So implementieren Sie schnell die Spring-Sicherheitsberechtigungsauthentifizierungsverwaltung (detaillierte Schritte)

So implementieren Sie schnell die Spring-Sicherheitsberechtigungsauthentifizierungsverwaltung (detaillierte Schritte)

So implementieren Sie schnell die Spring-Sicherheitsberechtigungsauthentifizierungsverwaltung (detaillierte Schritte)

Der Inhalt dieses Artikels befasst sich mit der schnellen Implementierung der Spring-Sicherheitsberechtigungsauthentifizierung (detaillierte Schritte). Ich hoffe, dass er für Sie hilfreich ist.

1. Aufbau des Projekts

Lassen Sie uns ohne weitere Umschweife beginnen.

pom.xml:

Die Kernabhängigkeiten von Spring Security sind wie folgt

<!-- spring security --> <dependency> <groupid>org.springframework.boot</groupid> <artifactid>spring-boot-starter-security</artifactid> </dependency> <!-- spring security data --> <dependency> <groupid>org.springframework.security</groupid> <artifactid>spring-security-data</artifactid> </dependency>

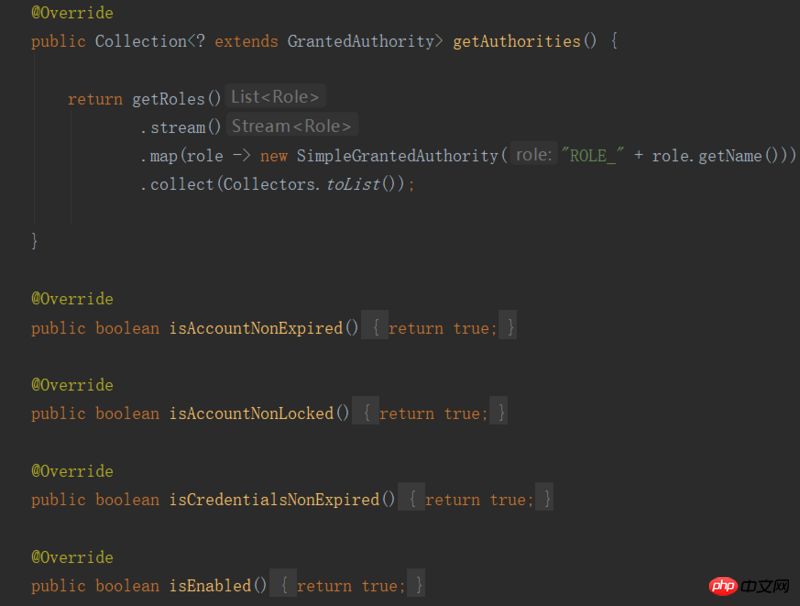

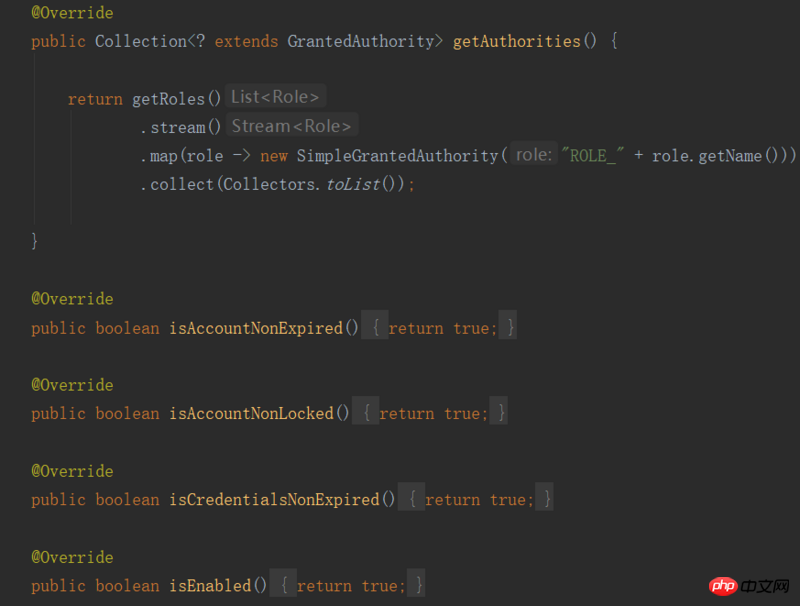

Konfigurieren Sie die Benutzerhauptklasse: Benutzer und implementieren Sie die Benutzerdetails der Sicherheit

Schreiben Sie mehrere seiner Methoden neu. Die Standardkonfiguration ist falsch und muss in wahr geändert werden.

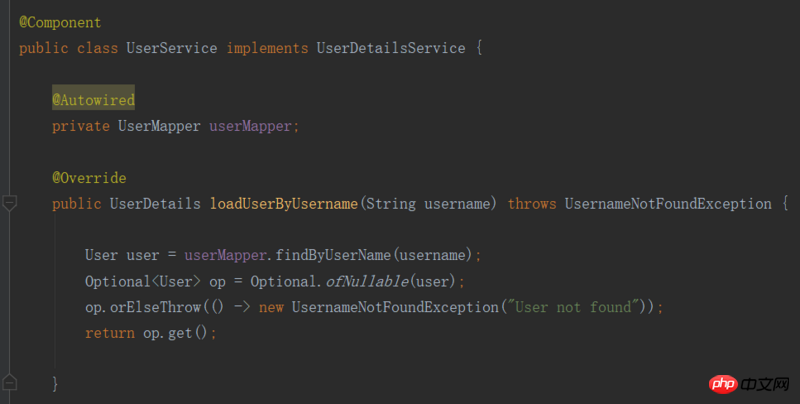

Konfigurieren Sie UserService, um die UserDetailsService-Schnittstelle zu implementieren und die Methode „loadUserByUsername“ zu überschreiben.

Diese Methode wird bei der Sicherheitsanmeldung verwendet. Die abgefragten Informationen müssen Benutzerinformationen und Rolleninformationen enthalten.

2. Test

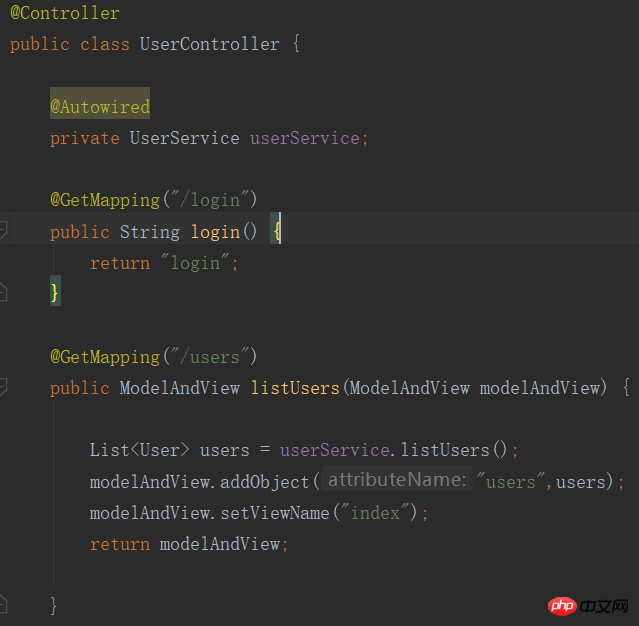

Erstellen Sie einen UserController, da wir .antMatchers("/login","/register oben") konfiguriert haben. Ermöglicht den Zugriff nur auf diese beiden Schnittstellen, wenn Sie nicht angemeldet sind.

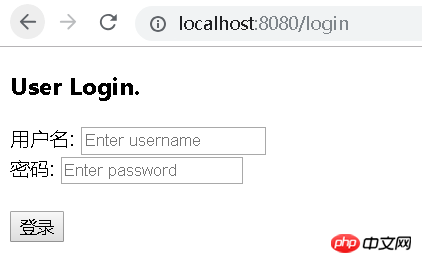

Wenn Sie nicht angemeldet sind, wird der Zugriff auf nicht zugelassene Schnittstellen zur Anmeldung umgeleitet.

Der Effekt ist wie folgt:

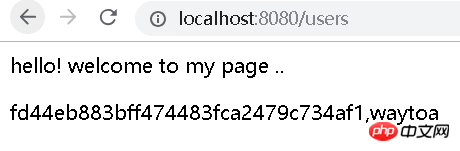

Besuchen Sie nach erfolgreicher Anmeldung /users

Wir haben die Login-Autorisierung einfach implementiert, sodass unsere API geschützt ist.

Wenn Sie die Zugriffsberechtigungen für verschiedene Rollen angeben müssen, fügen Sie einfach eine Anmerkung zum Controller hinzu.

@PreAuthorize("hasRole('ROLE_ADMIN')")//Erfordert Administratoridentität

@PreAuthorize("hasRole('ROLE_USER')")//Erfordert Benutzeridentität

3. Ende

Durch die obige kurze Beschreibung haben wir die Integration von Spring Boot + Mybatis mit Spring Security abgeschlossen.

Aus Zeitgründen werde ich in diesem Artikel nur eine kurze Beschreibung geben. Besuchen Sie meinen Github, um die vollständige Demo anzusehen.

URL: https://github.com/admin79/SecurityDemo

Das obige ist der detaillierte Inhalt vonSo implementieren Sie schnell die Spring-Sicherheitsberechtigungsauthentifizierungsverwaltung (detaillierte Schritte). Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1377

1377

52

52

Perfekte Zahl in Java

Aug 30, 2024 pm 04:28 PM

Perfekte Zahl in Java

Aug 30, 2024 pm 04:28 PM

Leitfaden zur perfekten Zahl in Java. Hier besprechen wir die Definition, Wie prüft man die perfekte Zahl in Java?, Beispiele mit Code-Implementierung.

Zufallszahlengenerator in Java

Aug 30, 2024 pm 04:27 PM

Zufallszahlengenerator in Java

Aug 30, 2024 pm 04:27 PM

Leitfaden zum Zufallszahlengenerator in Java. Hier besprechen wir Funktionen in Java anhand von Beispielen und zwei verschiedene Generatoren anhand ihrer Beispiele.

Weka in Java

Aug 30, 2024 pm 04:28 PM

Weka in Java

Aug 30, 2024 pm 04:28 PM

Leitfaden für Weka in Java. Hier besprechen wir die Einführung, die Verwendung von Weka Java, die Art der Plattform und die Vorteile anhand von Beispielen.

Smith-Nummer in Java

Aug 30, 2024 pm 04:28 PM

Smith-Nummer in Java

Aug 30, 2024 pm 04:28 PM

Leitfaden zur Smith-Zahl in Java. Hier besprechen wir die Definition: Wie überprüft man die Smith-Nummer in Java? Beispiel mit Code-Implementierung.

Fragen zum Java Spring-Interview

Aug 30, 2024 pm 04:29 PM

Fragen zum Java Spring-Interview

Aug 30, 2024 pm 04:29 PM

In diesem Artikel haben wir die am häufigsten gestellten Fragen zu Java Spring-Interviews mit ihren detaillierten Antworten zusammengestellt. Damit Sie das Interview knacken können.

Brechen oder aus Java 8 Stream foreach zurückkehren?

Feb 07, 2025 pm 12:09 PM

Brechen oder aus Java 8 Stream foreach zurückkehren?

Feb 07, 2025 pm 12:09 PM

Java 8 führt die Stream -API ein und bietet eine leistungsstarke und ausdrucksstarke Möglichkeit, Datensammlungen zu verarbeiten. Eine häufige Frage bei der Verwendung von Stream lautet jedoch: Wie kann man von einem Foreach -Betrieb brechen oder zurückkehren? Herkömmliche Schleifen ermöglichen eine frühzeitige Unterbrechung oder Rückkehr, aber die Stream's foreach -Methode unterstützt diese Methode nicht direkt. In diesem Artikel werden die Gründe erläutert und alternative Methoden zur Implementierung vorzeitiger Beendigung in Strahlverarbeitungssystemen erforscht. Weitere Lektüre: Java Stream API -Verbesserungen Stream foreach verstehen Die Foreach -Methode ist ein Terminalbetrieb, der einen Vorgang für jedes Element im Stream ausführt. Seine Designabsicht ist

Zeitstempel für Datum in Java

Aug 30, 2024 pm 04:28 PM

Zeitstempel für Datum in Java

Aug 30, 2024 pm 04:28 PM

Anleitung zum TimeStamp to Date in Java. Hier diskutieren wir auch die Einführung und wie man Zeitstempel in Java in ein Datum konvertiert, zusammen mit Beispielen.

Gestalten Sie die Zukunft: Java-Programmierung für absolute Anfänger

Oct 13, 2024 pm 01:32 PM

Gestalten Sie die Zukunft: Java-Programmierung für absolute Anfänger

Oct 13, 2024 pm 01:32 PM

Java ist eine beliebte Programmiersprache, die sowohl von Anfängern als auch von erfahrenen Entwicklern erlernt werden kann. Dieses Tutorial beginnt mit grundlegenden Konzepten und geht dann weiter zu fortgeschrittenen Themen. Nach der Installation des Java Development Kit können Sie das Programmieren üben, indem Sie ein einfaches „Hello, World!“-Programm erstellen. Nachdem Sie den Code verstanden haben, verwenden Sie die Eingabeaufforderung, um das Programm zu kompilieren und auszuführen. Auf der Konsole wird „Hello, World!“ ausgegeben. Mit dem Erlernen von Java beginnt Ihre Programmierreise, und wenn Sie Ihre Kenntnisse vertiefen, können Sie komplexere Anwendungen erstellen.