Betrieb und Instandhaltung

Betrieb und Instandhaltung

Betrieb und Wartung von Linux

Betrieb und Wartung von Linux

Was sind die Unterschiede zwischen Unix und Linux?

Was sind die Unterschiede zwischen Unix und Linux?

Was sind die Unterschiede zwischen Unix und Linux?

Was ist der Unterschied zwischen Linux- und UNIX-Betriebssystemen?

UNIX ist ein urheberrechtlich geschützter Name, und nur große Unternehmen dürfen das UNIX-Urheberrecht und den UNIX-Namen verwenden, daher sind IBM AIX, Sun Solaris und HP-UX allesamt UNIX-Betriebssysteme. Die Open Group ist Inhaberin der UNIX-Marke, des Vertrauens der Branche, und verwaltet das UNIX-Markenlizenzprogramm.

Die meisten UNIX-Systeme sind kommerzieller Natur.

Linux ist ein UNIX-Klon

Wenn jedoch der Portable Operating System Interface (POSIX)-Standard berücksichtigt wird, kann Linux als UNIX betrachtet werden. Zitat aus der offiziellen Linux-Kernel-Readme-Datei:

Linux ist ein Unix-Klon, der von Linus Torvalds mit Hilfe einer losen Gruppe von Hackern im Internet von Grund auf geschrieben wurde. Es ist auf POSIX-Konformität ausgelegt.

Allerdings missbilligt die „Open Group“ den Aufbau „Unix-like“ und betrachtet dies als Missbrauch ihrer UNIX-Marke.

Linux ist nur ein Kernel

Linux ist nur ein Kernel. Alle Linux-Distributionen enthalten ein GUI-System + GNU-Dienstprogramme (wie cp, mv, ls, date, bash usw.) + Installations- und Verwaltungstools + GNU c/c++-Compiler + Editor (vi) + und verschiedene Anwendungsprogramme (wie OpenOffice, Firefox). Allerdings gelten die meisten UNIX-Betriebssysteme als vollständige Betriebssysteme, da alle Betriebssysteme von einer einzigen Quelle oder einem einzigen Anbieter stammen.

Wie ich bereits sagte, ist Linux nur ein Kernel und Linux-Distributionen machen daraus ein vollständig nutzbares Betriebssystem, indem sie verschiedene Anwendungen hinzufügen. Die meisten UNIX-Betriebssysteme werden mit AZ-Programmen wie Editoren, Compilern usw. geliefert. HP-UX oder Solaris werden beispielsweise mit dem AZ-Programm geliefert.

Lizenz und Gebühren

Linux ist kostenlos. Sie können es aus dem Internet herunterladen oder unter der GNU-Lizenz weiterverbreiten. Der beste Community-Support, den Sie jemals für Linux sehen werden. Die meisten UNIX-ähnlichen Betriebssysteme sind nicht kostenlos (dies ändert sich jedoch schnell, z. B. OpenSolaris UNIX). Einige Linux-Distributionen (z. B. Redhat/Novell) bieten jedoch gegen eine zusätzliche Gebühr zusätzlichen Linux-Support, Beratung, Fehlerbehebungen und Schulungen an.

Einfach zu bedienen

Linux gilt als das benutzerfreundlichste UNIX-Betriebssystem. Es kann problemlos Soundkarten, Flash-Player und andere Desktop-Geräte installieren. Allerdings ist Apple OS X das beliebteste UNIX-Betriebssystem für den Desktop-Einsatz.

Sichere Firewall-Software

Linux wird mit einem Open-Source-Firewall-Tool auf Netfilter/iptables-Basis geliefert, das Ihren Server und Desktop vor Crackern und Hackern schützen kann. UNIX-Betriebssysteme verfügen über eigene Firewall-Produkte (Solaris UNIX verfügt beispielsweise über eine IPfilter-basierte Firewall), oder Sie müssen Software von Drittanbietern erwerben, z. B. Checkpoint UNIX Firewall.

Sicherungs- und Wiederherstellungssoftware

UNIX und Linux verfügen über unterschiedliche Tools zum Sichern von Daten auf Band und anderen Sicherungsmedien. Allerdings haben sie alle einige gemeinsame Tools wie tar, dump/restore und cpio usw. gemeinsam.

Dateisystem

Linux unterstützt und verwendet standardmäßig das Dateisystem ext3 oder ext4.

UNIX wird mit verschiedenen Dateisystemen wie jfs, gpfs (AIX), jfs, gpfs (HP-UX), jfs, gpfs (Solaris) geliefert.

Systemverwaltungstools

1.UNIX verfügt über eigene Tools auf HP-UX, wie z. B. SAM.

2.Suse Linux kommt mit Yast

3.Redhat Linux kommt mit seinem eigenen GUI-Tool redhat-config-*.

Das Bearbeiten von Textkonfigurationsdateien und das Eingeben von Befehlen sind jedoch die häufigsten Optionen für die Systemverwaltung unter UNIX und Linux.

Systemstartskript

Fast jede Version von UNIX und Linux verfügt über Systeminitialisierungsskripte, diese befinden sich jedoch in verschiedenen Verzeichnissen:

HP-UX - /sbin/init.d AIX - /etc/rc.d/init.d Linux - /etc/init.d

Endbenutzerperspektive

Für den durchschnittlichen Endbenutzer ist der Unterschied nicht so groß. Sie verwenden dieselbe Shell (z. B. Bash oder KSH) und andere Entwicklungstools wie Perl- oder Eclipse-Entwicklungstools.

Systemadministrator-Perspektive

Auch hier ist der Unterschied zwischen Systemadministratoren nicht groß. Bei der Ausführung der folgenden Vorgänge können jedoch verschiedene Unterschiede auftreten:

1. Software-Installationsprogramm

2. Verschiedene Verwaltungsbefehle oder Dienstprogramme

4. Software-RAID-Geräte und Spiegel

6. Paketverwaltung

Name des UNIX-Betriebssystems

HP-UX IBM AIX Sun Solairs Mac OS X. IRIX

Name der Linux-Distribution (Betriebssystem)

Redhat Enterprise Linux Fedora Linux Debian Linux Suse Enterprise Linux Ubuntu Linux

FAQ zwischen Linux und UNIX

Beide teilen viele gemeinsame Anwendungen, wie zum Beispiel:

2.Shells (ksh, csh, bash)

3. Verschiedene Office-Anwendungen, wie z. B. OpenOffice.org4. Entwicklungstools (Perl, PHP, Python, GNU c/c++-Compiler) 5.Posix-SchnittstelleUNIX-Desktop-Screenshot

Abbildung 01: UNIX-Desktop – IRIX 6.5 Desktop

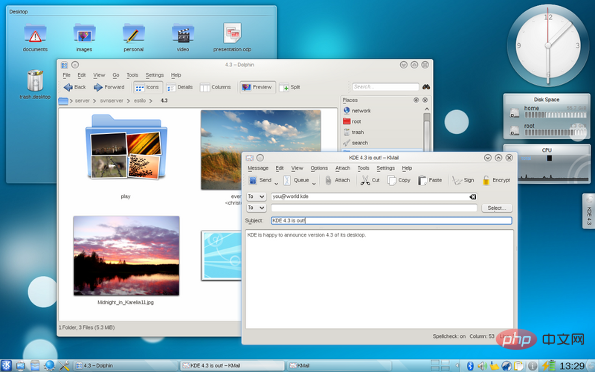

Linux-Desktop-Screenshot

Abbildung 02: Linux KDE-Desktopumgebung

UNIX- und Linux-Hardware

Kommerzielle UNIX-Hardware verfügt über erweiterte Optionen für den Erststart wie zum Beispiel:

Bestimmen Sie, wie gestartet werden soll

Überprüfen Sie den Systemzustand

Festlegen von Hardwareparametern usw.

Das von Linux verwendete PC-Standard-BIOS verfügt über wenige davon diese Funktionen. UNIX-Hardware bzw. -Server sind im Vergleich zu Linux-Serversystemen recht teuer.

Das obige ist der detaillierte Inhalt vonWas sind die Unterschiede zwischen Unix und Linux?. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1376

1376

52

52

Wie verwende ich reguläre Ausdrücke (REGEX) unter Linux für das Musteranpassung?

Mar 17, 2025 pm 05:25 PM

Wie verwende ich reguläre Ausdrücke (REGEX) unter Linux für das Musteranpassung?

Mar 17, 2025 pm 05:25 PM

In dem Artikel wird erläutert, wie reguläre Ausdrücke (REGEX) unter Linux für Musteranpassung, Dateisuche und Textmanipulation, Detailsyntax, Befehle und Tools wie Grep, SED und awk detailliert werden.

Wie überwache ich die Systemleistung unter Linux mithilfe von Tools wie Top, HTOP und VMSTAT?

Mar 17, 2025 pm 05:28 PM

Wie überwache ich die Systemleistung unter Linux mithilfe von Tools wie Top, HTOP und VMSTAT?

Mar 17, 2025 pm 05:28 PM

In dem Artikel werden die Leistung von Top, HTOP und VMSTAT zur Überwachung der Systemleistung der Linux -Systeme erläutert und deren eindeutige Funktionen und Anpassungsoptionen für eine effektive Systemverwaltung beschrieben.

Wie implementiere ich die Zwei-Faktor-Authentifizierung (2FA) für SSH in Linux?

Mar 17, 2025 pm 05:31 PM

Wie implementiere ich die Zwei-Faktor-Authentifizierung (2FA) für SSH in Linux?

Mar 17, 2025 pm 05:31 PM

Der Artikel enthält eine Anleitung zum Einrichten der Zwei-Faktor-Authentifizierung (2FA) für SSH unter Linux unter Verwendung von Google Authenticator, Detaillierung der Installations-, Konfigurations- und Fehlerbehebungsschritte. Es unterstreicht die Sicherheitsvorteile von 2FA, wie z. B. die verstärkte SEC

Wie konfiguriere ich Selinux oder Apparmor, um die Sicherheit unter Linux zu verbessern?

Mar 12, 2025 pm 06:59 PM

Wie konfiguriere ich Selinux oder Apparmor, um die Sicherheit unter Linux zu verbessern?

Mar 12, 2025 pm 06:59 PM

Dieser Artikel vergleicht Selinux und Apparmor, Linux -Kernel -Sicherheitsmodule, die eine obligatorische Zugriffskontrolle bieten. Es beschreibt ihre Konfiguration und zeigt die Unterschiede im Ansatz (politisch basierte vs. profilbasierte) und potenzielle Leistungsauswirkungen auf

Wie kann ich ein Linux -System wieder herstellen?

Mar 12, 2025 pm 07:01 PM

Wie kann ich ein Linux -System wieder herstellen?

Mar 12, 2025 pm 07:01 PM

In diesem Artikel werden Linux -System -Sicherungs- und Restaurierungsmethoden beschrieben. Es vergleicht die volle Sicherungsbackups von Systembilds mit inkrementellen Sicherungen, diskutiert optimale Sicherungsstrategien (Regelmäßigkeit, mehrere Standorte, Versioning, Tests, Sicherheit, Rotation) und DA

Wie benutze ich Sudo, um Benutzern in Linux erhöhte Berechtigungen zu gewähren?

Mar 17, 2025 pm 05:32 PM

Wie benutze ich Sudo, um Benutzern in Linux erhöhte Berechtigungen zu gewähren?

Mar 17, 2025 pm 05:32 PM

In dem Artikel wird erläutert, wie die Sudo -Privilegien in Linux verwaltet werden, einschließlich Gewährung, Widerruf und Best Practices für Sicherheitsvorschriften. Der Hauptaugenmerk liegt auf der sicheren Bearbeitung /etc /sudoers und der Begrenzung des Zugangs. Charakterzahl: 159

Wie richte ich mit Firewall oder iptables eine Firewall in Linux ein?

Mar 12, 2025 pm 06:58 PM

Wie richte ich mit Firewall oder iptables eine Firewall in Linux ein?

Mar 12, 2025 pm 06:58 PM

Dieser Artikel vergleicht die Linux -Firewall -Konfiguration mit Firewalld und Iptables. Firewalld bietet eine benutzerfreundliche Schnittstelle zum Verwalten von Zonen und Diensten, während Iptables über die Befehlszeilenmanipulation des Netfilter FRA auf niedriger Ebene steuert

Wie verwalte ich Softwarepakete unter Linux mithilfe von Paketmanagern (APT, YUM, DNF)?

Mar 17, 2025 pm 05:26 PM

Wie verwalte ich Softwarepakete unter Linux mithilfe von Paketmanagern (APT, YUM, DNF)?

Mar 17, 2025 pm 05:26 PM

In Artikel werden die Verwaltung von Softwarepaketen unter Linux mithilfe von APT, YUM und DNF besprochen, wobei die Installation, Updates und Entfernungen behandelt werden. Es vergleicht ihre Funktionen und Eignung für verschiedene Verteilungen.