Der weltweit am weitesten verbreitete Verschlüsselungsalgorithmus

Ein epochaler Algorithmus, weltbewegend; ein Verschlüsselungsalgorithmus, der nur mit Rechenleistung geknackt werden kann

RSA-Algorithmus Das historische Stadium verlassen (empfohlenes Lernen: Web-Frontend-Video-Tutorial)

Im Jahr 1976 kamen die beiden amerikanischen Informatiker Whitfield Diffie und Martin He Martin Hellman, erstmals bewiesen, dass die Entschlüsselung ohne direkte Übermittlung des Schlüssels durchgeführt werden kann. Dies wird als „Diffie-Hellman-Schlüsselaustauschalgorithmus“ bezeichnet.

Die Entstehung des DH-Algorithmus hat epochale Bedeutung: Von diesem Moment an zeigt sich, dass für die Ver- und Entschlüsselung unterschiedliche Regeln verwendet werden können, sofern eine gewisse Übereinstimmung zwischen den Regeln besteht.

Dieser neue Modus wird auch „asymmetrischer Verschlüsselungsalgorithmus“ genannt:

(1) Partei B generiert zwei Schlüssel, einen öffentlichen Schlüssel und einen privaten Schlüssel. Der öffentliche Schlüssel ist öffentlich und für jedermann zugänglich, während der private Schlüssel geheim gehalten wird.

(2) Partei A erhält den öffentlichen Schlüssel von Partei B und verwendet ihn zum Verschlüsseln von Informationen.

(3) Partei B erhält die verschlüsselten Informationen und entschlüsselt sie mit dem privaten Schlüssel.

Die mit dem öffentlichen Schlüssel verschlüsselten Informationen können nur mit dem privaten Schlüssel entschlüsselt werden. Solange der private Schlüssel nicht durchgesickert ist, ist die Kommunikation sicher.

Nur ein Jahr nach der Erfindung des DH-Algorithmus, im Jahr 1977, schlugen Ron Rivest, Adi Shamir und Leonard Adleman gemeinsam am MIT den RSA-Algorithmus vor, der aus den Anfangsbuchstaben ihrer Nachnamen zusammengesetzt ist .

Der neu geborene RSA-Algorithmus verfügt über leistungsfähigere Funktionen als der DH-Algorithmus, da der DH-Algorithmus nur für die Schlüsselverteilung verwendet wird, während der RSA-Algorithmus für die Informationsverschlüsselung und digitale Signaturen verwendet werden kann. Darüber hinaus steigt die Schwierigkeit des Knackens exponentiell, je länger der Schlüssel des RSA-Algorithmus ist.

Aufgrund seiner leistungsstarken Leistung kann man ohne Übertreibung sagen, dass es überall dort, wo es ein Computernetzwerk gibt, einen RSA-Algorithmus gibt.

So funktioniert der RSA-Algorithmus

Der RSA-Algorithmus ist auf der ganzen Welt bekannt, also wie funktioniert er?

Wählen Sie im ersten Schritt zufällig zwei ungleiche Primzahlen p und q aus.

Der zweite Schritt besteht darin, das Produkt n von p und q zu berechnen. Die Länge von n ist die Schlüssellänge, die im Allgemeinen binär ausgedrückt wird, und die allgemeine Länge beträgt 2048 Bit. Je länger die Ziffernzahl ist, desto schwieriger ist es, sie zu knacken.

Der dritte Schritt besteht darin, die Euler-Funktion φ(n) von n zu berechnen.

Der vierte Schritt besteht darin, eine ganze Zahl e zufällig auszuwählen, wobei 1< φ(n) und e und φ(n) teilerfremd sind.

Der fünfte Schritt besteht darin, das modulare Umkehrelement d von e in Bezug auf φ(n) zu berechnen. Das sogenannte „Modulo-Inverse-Element“ bedeutet, dass es eine ganze Zahl d gibt, die den Rest von ed dividiert durch φ(n) gleich 1 machen kann.

Der sechste Schritt besteht darin, n und e in den öffentlichen Schlüssel (n, e) und n und d in den privaten Schlüssel (n, d) zu kapseln.

Angenommen, Benutzer A möchte verschlüsselte Informationen m an Benutzer B senden und m mit dem öffentlichen Schlüssel (n,e) verschlüsseln. Der Verschlüsselungsprozess ist eigentlich eine Formel:

Nachdem Benutzer B die Informationen c erhalten hat, verwendet er den privaten Schlüssel (n, d), um sie zu entschlüsseln. Der Entschlüsselungsprozess ist ebenfalls eine Formel:

Auf diese Weise weiß Benutzer B, dass die von Benutzer A gesendete Nachricht m ist.

Solange Benutzer B die Nummer d geheim hält, können andere aufgrund der übermittelten Informationen c nicht an die verschlüsselten Informationen m gelangen.

Der RSA-Algorithmus verwendet (n, e) als öffentlichen Schlüssel. Ist es möglich, d abzuleiten, wenn n und e bekannt sind?

(1)ed≡1 (mod φ(n)). Nur wenn wir e und φ(n) kennen, können wir d berechnen.

(2)φ(n)=(p-1)(q-1). Nur wenn wir p und q kennen, können wir φ(n) berechnen.

(3) n=pq. Nur durch Faktorisieren von n können wir p und q berechnen.

Wenn also n sehr einfach zerlegt werden kann, ist es einfach, d zu berechnen, was bedeutet, dass die Informationen geknackt sind.

Aber derzeit ist die Faktorisierung großer ganzer Zahlen eine sehr schwierige Sache. Derzeit wurde außer dem Brute-Force-Cracking keine andere wirksame Methode gefunden. Mit anderen Worten: Solange die Schlüssellänge lang genug ist, können mit RSA verschlüsselte Informationen nicht tatsächlich entschlüsselt werden.

Der RSA-Algorithmus wird nach und nach auf alle Aspekte des Menschen angewendet.

Aufgrund der Zuverlässigkeit des RSA-Algorithmus wird diese Technologie mittlerweile an vielen Orten angewendet.

Die wichtigste Anwendung ist der Schutz der Informationsübertragung im Internet. Bei Verwendung des RSA-Algorithmus ist die Entschlüsselung schwierig, selbst wenn er während des Übertragungsprozesses abgefangen wird, wodurch die Sicherheit der Informationsübertragung gewährleistet wird. Nur wer über den privaten Schlüssel verfügt, kann die Informationen interpretieren.

Das USB-Schutzschild für Banktransaktionen ist der einzige Nachweis der Benutzeridentität. Bei der ersten Verwendung des USB-Shields wird der RSA-Algorithmus verwendet, um den privaten Schlüssel zu generieren und ihn im USB-Shield zu speichern. Bei der zukünftigen Verwendung muss der private Schlüssel zum Entschlüsseln der Transaktionsinformationen verwendet werden, um nachfolgende Transaktionsvorgänge durchzuführen und die Interessen des Benutzers zu schützen.

Heutzutage gibt es viele gefälschte und minderwertige Produkte, und Unternehmen müssen einige Maßnahmen zur Fälschungsbekämpfung ergreifen. Derzeit ist die QR-Code-Fälschungssicherheit die am weitesten verbreitete Methode, die es Verbrauchern ermöglicht, Produkte durch einen einfachen Scanvorgang zu überprüfen. Wenn der QR-Code jedoch im Klartext angezeigt wird, kann er leicht von Kriminellen verwendet werden. Derzeit verwenden einige Leute den RSA-Algorithmus, um den Klartext des QR-Codes zu verschlüsseln, um die Interessen der Verbraucher zu schützen.

Das obige ist der detaillierte Inhalt vonDer weltweit am weitesten verbreitete Verschlüsselungsalgorithmus. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1382

1382

52

52

Aktivieren Sie die 256-Bit-Bitlocker-Verschlüsselung unter Windows 11 für mehr Sicherheit

Nov 26, 2023 am 11:21 AM

Aktivieren Sie die 256-Bit-Bitlocker-Verschlüsselung unter Windows 11 für mehr Sicherheit

Nov 26, 2023 am 11:21 AM

Bitlocker ist die Standardverschlüsselungstechnologie für Windows-Betriebssysteme. Es wird häufig unter Windows verwendet, einige Benutzer bevorzugen jedoch Lösungen von Drittanbietern wie VeraCrypt. Was viele Benutzer von Bitlocker nicht wissen, ist, dass es standardmäßig eine 128-Bit-Verschlüsselung verwendet, obwohl 256-Bit verfügbar ist. Ohne zu sehr auf die Unterschiede einzugehen; der Hauptunterschied zwischen der AES-128-Bit- und der 256-Bit-Verschlüsselung ist die Länge des Sicherheitsschlüssels. Längere Tasten erschweren Brute-Force-Angriffe. Während der Standardwert 128-Bit ist, empfiehlt sogar Microsoft 256-Bit für mehr Sicherheit. Das Problem besteht darin, dass die meisten Benutzer wahrscheinlich nichts über die schwächeren Standardeinstellungen wissen oder wissen, wie sie diese ändern können. Zuerst möchten Sie vielleicht W. kennen lernen

Detailliertes Tutorial zu Win11-verschlüsseltem DNS

Dec 25, 2023 am 10:13 AM

Detailliertes Tutorial zu Win11-verschlüsseltem DNS

Dec 25, 2023 am 10:13 AM

Microsoft hat zuvor DNS-Verschlüsselungsdienste für Win11 bereitgestellt, aber viele Benutzer wissen nicht, wie man mit Win11 verschlüsselte DNS verwendet. Tatsächlich müssen wir nur die DNS-Einstellungen unter den Netzwerkeinstellungen öffnen. Ausführliches Tutorial zu Win11-verschlüsselten DNS: 1. Geben Sie zuerst die Festplatte ein und suchen Sie den Ordner, den Sie verschlüsseln möchten. 2. Öffnen Sie dann „Ethernet“ auf der rechten Seite. 3. Suchen Sie dann unten die DNS-Serverzuordnung und klicken Sie auf „Bearbeiten“. 4. Nachdem Sie „Auto (DHCP)“ auf „Manuell“ geändert haben, öffnen Sie „IPv4“ unten. 5. Nach dem Einschalten , geben Sie „8.8.8.8“ in das bevorzugte DNS ein. 6. Ändern Sie dann die bevorzugte DNS-Verschlüsselung in „Nur Verschlüsselung (DNS über HTTPS)“. 7. Nachdem die Änderungen abgeschlossen sind, klicken Sie auf „Speichern“ und Sie finden

Unterstützt Win10 Home Edition die Ordnerverschlüsselung?

Jan 09, 2024 am 08:58 AM

Unterstützt Win10 Home Edition die Ordnerverschlüsselung?

Jan 09, 2024 am 08:58 AM

Ziel der Dateiverschlüsselung ist es, Daten auf professionellem Niveau zu verschlüsseln, um die Datensicherheit effektiver zu gewährleisten! Nur durch die Beherrschung des richtigen Verschlüsselungsschlüssels kann der Entschlüsselungsvorgang durchgeführt werden, wodurch die Sicherheit der Informationsressourcen gewährleistet wird. Allerdings verfügt die Dateiverschlüsselungsfunktion von Win10 Home Edition noch nicht über diese Funktion. Kann Win10 Home Edition Ordner verschlüsseln? Antwort: Win10 Home Edition kann keine Ordner verschlüsseln. Tutorial zum Verschlüsseln von Dateien im Windows-System 1. Klicken Sie mit der rechten Maustaste auf die Datei oder den Ordner, die Sie verschlüsseln möchten (oder halten Sie die Taste eine Weile gedrückt) und wählen Sie dann die Funktion „Eigenschaften“. 2. Suchen Sie in der neuen erweiterten Benutzeroberfläche nach der Option „Erweitert“. Denken Sie nach dem Klicken zur Eingabe daran, die Option „Inhalt verschlüsseln, um Daten zu schützen“ unten zu aktivieren. 3. Nachdem die Einstellung abgeschlossen ist, klicken Sie auf „OK“.

So richten Sie die Verschlüsselung des Fotoalbums auf einem Apple-Mobiltelefon ein

Mar 02, 2024 pm 05:31 PM

So richten Sie die Verschlüsselung des Fotoalbums auf einem Apple-Mobiltelefon ein

Mar 02, 2024 pm 05:31 PM

In Apple-Handys können Benutzer Fotoalben nach ihren eigenen Bedürfnissen verschlüsseln. Einige Benutzer wissen nicht, wie sie es einrichten sollen. Sie können dem Memo die zu verschlüsselnden Bilder hinzufügen und das Memo dann sperren. Als nächstes stellt der Herausgeber die Methode zum Einrichten der Verschlüsselung mobiler Fotoalben für Benutzer vor. Schauen Sie sich das an. Apple-Handy-Tutorial So richten Sie die iPhone-Fotoalbum-Verschlüsselung ein A: Nachdem Sie dem Memo die Bilder hinzugefügt haben, die verschlüsselt werden müssen, gehen Sie zum Sperren des Memos, um eine detaillierte Einführung zu erhalten: 1. Öffnen Sie das Fotoalbum und wählen Sie das Bild aus, das verschlüsselt werden soll verschlüsselt, und klicken Sie dann unten auf [Hinzufügen zu]. 2. Wählen Sie [Zu Notizen hinzufügen]. 3. Geben Sie das Memo ein, suchen Sie das gerade erstellte Memo, geben Sie es ein und klicken Sie auf das Symbol [Senden] in der oberen rechten Ecke. 4. Klicken Sie unten auf [Gerät sperren].

Häufige Netzwerkkommunikations- und Sicherheitsprobleme und Lösungen in C#

Oct 09, 2023 pm 09:21 PM

Häufige Netzwerkkommunikations- und Sicherheitsprobleme und Lösungen in C#

Oct 09, 2023 pm 09:21 PM

Häufige Netzwerkkommunikations- und Sicherheitsprobleme und Lösungen in C# Im heutigen Internetzeitalter ist Netzwerkkommunikation zu einem unverzichtbaren Bestandteil der Softwareentwicklung geworden. In C# treten normalerweise einige Netzwerkkommunikationsprobleme auf, z. B. die Sicherheit der Datenübertragung, die Stabilität der Netzwerkverbindung usw. In diesem Artikel werden häufig auftretende Netzwerkkommunikations- und Sicherheitsprobleme in C# ausführlich erläutert und entsprechende Lösungen und Codebeispiele bereitgestellt. 1. Netzwerkkommunikationsprobleme Unterbrechung der Netzwerkverbindung: Während des Netzwerkkommunikationsprozesses kann die Netzwerkverbindung unterbrochen werden, was zu Problemen führen kann

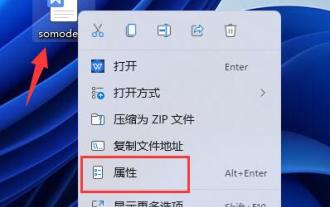

So legen Sie ein Passwort für die Ordnerverschlüsselung ohne Komprimierung fest

Feb 20, 2024 pm 03:27 PM

So legen Sie ein Passwort für die Ordnerverschlüsselung ohne Komprimierung fest

Feb 20, 2024 pm 03:27 PM

Die Ordnerverschlüsselung ist eine gängige Datenschutzmethode, die den Inhalt eines Ordners verschlüsselt, sodass nur diejenigen auf die Dateien zugreifen können, die über das Entschlüsselungskennwort verfügen. Beim Verschlüsseln eines Ordners gibt es einige gängige Möglichkeiten, ein Passwort festzulegen, ohne die Datei zu komprimieren. Zunächst können wir die Verschlüsselungsfunktion des Betriebssystems nutzen, um ein Ordnerkennwort festzulegen. Für Windows-Benutzer können Sie es einrichten, indem Sie die folgenden Schritte ausführen: Wählen Sie den zu verschlüsselnden Ordner aus, klicken Sie mit der rechten Maustaste auf den Ordner und wählen Sie „Eigenschaften“.

Vollständige Anleitung zur Win11-Dateiverschlüsselung

Jan 09, 2024 pm 02:50 PM

Vollständige Anleitung zur Win11-Dateiverschlüsselung

Jan 09, 2024 pm 02:50 PM

Einige Freunde möchten ihre Dateien schützen, wissen aber nicht, wie sie Win11-Dokumente verschlüsseln sollen. Tatsächlich können wir die Ordnerverschlüsselung direkt verwenden oder Software von Drittanbietern zum Verschlüsseln von Dateien verwenden. Ausführliches Tutorial zur Win11-Dokumentenverschlüsselung: 1. Suchen Sie zunächst die Datei, die Sie verschlüsseln möchten, klicken Sie mit der rechten Maustaste, um sie auszuwählen, und öffnen Sie „Eigenschaften“. 2. Klicken Sie dann in der Eigenschaftenspalte auf „Erweitert“. 3. Wählen Sie „Inhalt verschlüsseln, um Daten zu schützen“. " in „Erweitert“ und klicken Sie auf „OK“ 4. Klicken Sie dann zum Speichern auf „OK“. 5. Wählen Sie abschließend den gewünschten Verschlüsselungsmodus und klicken Sie auf „OK“, um das Dokument zu speichern und das Dokument zu verschlüsseln.

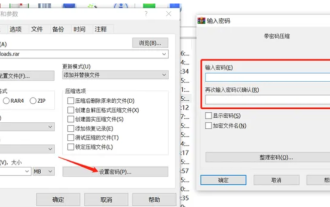

So verschlüsseln Sie das komprimierte Paket mit der Methode „winrar-winrar-verschlüsseltes komprimiertes Paket'.

Mar 23, 2024 pm 12:10 PM

So verschlüsseln Sie das komprimierte Paket mit der Methode „winrar-winrar-verschlüsseltes komprimiertes Paket'.

Mar 23, 2024 pm 12:10 PM

Der Editor stellt Ihnen drei Methoden zur Verschlüsselung und Komprimierung vor: Methode 1: Verschlüsselung Die einfachste Verschlüsselungsmethode besteht darin, beim Verschlüsseln der Datei das Kennwort einzugeben, das Sie festlegen möchten, und die Verschlüsselung und Komprimierung sind abgeschlossen. Methode 2: Automatische Verschlüsselung Bei der gewöhnlichen Verschlüsselungsmethode müssen wir beim Verschlüsseln jeder Datei ein Passwort eingeben. Wenn Sie eine große Anzahl komprimierter Pakete verschlüsseln möchten und die Passwörter gleich sind, können wir in WinRAR die automatische Verschlüsselung festlegen und dann nur „Wann“. Beim normalen Komprimieren von Dateien fügt WinRAR jedem komprimierten Paket ein Passwort hinzu. Die Methode ist wie folgt: Öffnen Sie WinRAR, klicken Sie in der Einstellungsoberfläche auf Optionen-Einstellungen, wechseln Sie zu [Komprimierung], klicken Sie auf Standardkonfiguration erstellen – Kennwort festlegen. Geben Sie hier das Kennwort ein, das wir festlegen möchten, und klicken Sie auf OK, um die Einstellung abzuschließen. Wir benötigen nur korrigieren