Betrieb und Instandhaltung

Betrieb und Instandhaltung

Windows-Betrieb und -Wartung

Windows-Betrieb und -Wartung

Fügen Sie Sicherheitsgruppenregeln zum Alibaba Cloud ECS-Server hinzu

Fügen Sie Sicherheitsgruppenregeln zum Alibaba Cloud ECS-Server hinzu

Fügen Sie Sicherheitsgruppenregeln zum Alibaba Cloud ECS-Server hinzu

Sicherheitsgruppenregeln hinzufügen

Sie können Sicherheitsgruppen zulassen oder deaktivieren, indem Sie Sicherheitsgruppenregeln ECS hinzufügen Instanzen innerhalb des Systems greifen auf das öffentliche Netzwerk oder das private Netzwerk zu.

Voraussetzungen

Bevor Sie Sicherheitsgruppenregeln hinzufügen, bestätigen Sie bitte die folgenden Informationen:

1. Sie haben eine Sicherheitsgruppe erstellt. Informationen zu bestimmten Vorgängen finden Sie unter Erstellen einer Sicherheitsgruppe.

2. Sie wissen bereits, welcher öffentliche oder Intranet-Zugriff auf die ECS-Instanz erlaubt oder verboten werden muss. Weitere Anwendungsfälle zu Sicherheitsgruppenregeleinstellungen finden Sie unter Anwendungsfälle für Sicherheitsgruppen.

Hintergrundinformationen

Die Sicherheitsgruppe ist dafür verantwortlich, zu verwalten, ob Zugriffsanfragen aus dem öffentlichen Netzwerk oder dem Intranet zugelassen werden. Aus Sicherheitsgründen verwenden die meisten eingehenden Sicherheitsgruppenanweisungen eine Zugriffsverweigerungsrichtlinie. Wenn Sie die Standardsicherheitsgruppe verwenden oder beim Erstellen der Sicherheitsgruppe die Vorlage „Webserver-Linux“ oder „Webserver-Windows“ ausgewählt haben, fügt das System einigen Kommunikationsports automatisch Sicherheitsgruppenregeln hinzu. Weitere Einzelheiten finden Sie unter Übersicht über Sicherheitsgruppen. Der Inhalt dieses Artikels gilt für die folgenden Szenarien:

1. Wenn Ihre Anwendung mit einem Netzwerk außerhalb der Sicherheitsgruppe kommunizieren muss, in der sich die ECS-Instanz befindet, die Anforderung jedoch nach der Initiierung in einen langen Wartezustand gerät , müssen Sie zuerst die Sicherheitsgruppenregeln festlegen.

2. Wenn Sie feststellen, dass einige Anforderungsquellen während des Betriebs Ihrer Anwendung böswillige Angriffe erfahren, können Sie Sicherheitsgruppenregeln hinzufügen, die den Zugriff verweigern, um Isolationsrichtlinien zu implementieren.

Bevor Sie Sicherheitsgruppenregeln hinzufügen, beachten Sie bitte Folgendes:

1. Sicherheitsgruppenregeln unterscheiden sich in den Netzwerkkarteneinstellungen.

#Klassische Sicherheitsgruppenregeln für Netzwerktypen unterscheiden zwischen Intranet-Netzwerkkarten und öffentlichen Netzwerkkarten.

# Sicherheitsgruppenregeln vom Typ VPC für private Netzwerke unterscheiden nicht zwischen Intranet-Netzwerkkarten und öffentlichen Netzwerkkarten.

Der öffentliche Netzwerkzugriff auf ECS-Instanzen vom Typ VPC im privaten Netzwerk wird über die Intranet-Netzwerkkartenzuordnung weitergeleitet. Daher können Sie die öffentliche Netzwerkkarte nicht innerhalb der ECS-Instanz sehen und nur Intranet-Sicherheitsgruppenregeln festlegen. Die Sicherheitsgruppenregeln werden jedoch sowohl im Intranet als auch im öffentlichen Netzwerk wirksam.

2. Bevor Sie Sicherheitsgruppenregeln zu der von Ihnen erstellten Sicherheitsgruppe hinzufügen, wird jeglicher Zugriff in ausgehender Richtung zugelassen und jeglicher Zugriff in eingehender Richtung verweigert.

3. Sicherheitsgruppenregeln unterstützen IPv4-Sicherheitsgruppenregeln und IPv6-Sicherheitsgruppenregeln.

4. Die Gesamtzahl der eingehenden und ausgehenden Regeln für jede Sicherheitsgruppe darf 200 nicht überschreiten.

5. Unternehmenssicherheitsgruppen unterstützen nicht das Festlegen von Prioritäten, die Autorisierung von Sicherheitsgruppen und das Festlegen von Sicherheitsgruppenregeln, die den Zugriff verweigern. Weitere Einzelheiten finden Sie unter Übersicht über Unternehmenssicherheitsgruppen.

Bedienungsschritte

1. Melden Sie sich bei der ECS-Verwaltungskonsole an.

2. Wählen Sie in der linken Navigationsleiste Netzwerk & Sicherheit >

3. Wählen Sie in der oberen Statusleiste eine Region aus.

4. Suchen Sie die Sicherheitsgruppe, für die Sie Autorisierungsregeln konfigurieren möchten, und klicken Sie in der Operationsspalte auf Regeln konfigurieren.

5. Auf der Seite mit den Sicherheitsgruppenregeln können Sie eine der folgenden Methoden auswählen, um den Vorgang abzuschließen.

Methode 1:

Erstellen Sie schnell Regeln, ohne dass das ICMP- und GRE-Protokoll festgelegt werden muss Regeln und das Betriebsszenario kann durch die Überprüfung mehrerer Ports abgeschlossen werden. Die Schnellerstellungsregel stellt Anwendungsporteinstellungen für SSH 22, Telnet 23, HTTP 80, HTTPS 443, MS SQL 1433, Oracle 1521, MySQL 3306, RDP 3389, PostgreSQL 5432 und Redis 6379 bereit. Sie können einen oder mehrere Ports gleichzeitig überprüfen oder den TCP/UDP-Port anpassen.

Klicken Sie auf „Schnell erstellen“-Regel. Ausführliche Anleitungen zum Festlegen von Parametern wie Netzwerkkartentyp, Regelrichtung und Portbereich im Dialogfeld „Schnell erstellen“ finden Sie unter Methode 2 zum Hinzufügen von Sicherheitsgruppenregeln.

Methode 2:

Sicherheitsgruppenregeln hinzufügen, geeignet für Szenarien, die die Einrichtung mehrerer Kommunikationsprotokolle erfordern, wie z. B. ICMP- und GRE-Protokolle.

a. Klicken Sie hier, um eine Sicherheitsgruppenregel hinzuzufügen.

b. (Nur klassische Netzwerktyp-Sicherheitsgruppe) Wählen Sie den Netzwerkkartentyp aus.

Intranet: Ihre ECS-Instanz kann nicht auf das öffentliche Netzwerk/Internet zugreifen oder muss nicht auf das öffentliche Netzwerk zugreifen.

Öffentliches Netzwerk: Ihre ECS-Instanz kann auf das öffentliche Netzwerk zugreifen und stellt Internetzugangsanwendungen bereit.

c. Wählen Sie die Regelrichtung.

Ausgehende Richtung: Bezieht sich auf den Zugriff der ECS-Instanz auf andere ECS-Instanzen im Intranet oder auf Ressourcen im öffentlichen Netzwerk.

Eingehende Richtung: bezieht sich auf andere ECS-Instanzen im Intranet oder Ressourcen im öffentlichen Netzwerk, die auf die ECS-Instanz zugreifen.

d. Wählen Sie die Autorisierungsstrategie aus.

Zulassen: Zugriffsanfragen für diesen Port zulassen.

Ablehnen: Das Paket direkt verwerfen, ohne Antwortinformationen zurückzugeben. Wenn die Regeln der beiden Sicherheitsgruppen mit Ausnahme der Autorisierungsrichtlinie identisch sind, wird die Verweigerung der Autorisierung wirksam und die Zulassungsrichtlinie wird nicht wirksam.

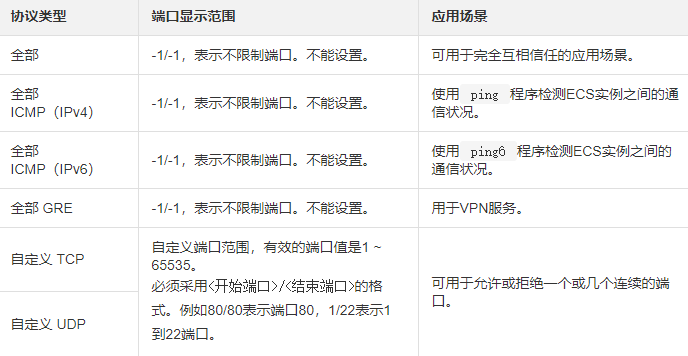

e. Wählen Sie den Protokolltyp und den Portbereich.

Die Einstellung des Portbereichs wird vom Protokolltyp beeinflusst. Die folgende Tabelle zeigt die Beziehung zwischen dem Protokolltyp und dem Portbereich, der auf der Erstellungsseite berücksichtigt wird. Weitere Informationen zu häufig verwendeten Ports finden Sie unter Typische Anwendungen gemeinsamer Ports.

Hinweis: Der STMP-Port 25 in der ausgehenden Richtung des öffentlichen Netzwerks ist standardmäßig eingeschränkt und kann nicht über Sicherheitsgruppenregeln geöffnet werden. Wenn Sie den STMP-Port 25 verwenden müssen, vermeiden Sie bitte selbst Sicherheitsrisiken und beantragen Sie dann die Freigabe von Port 25. Spezifische Vorgänge finden Sie unter „Anwenden auf Entsperren von Port 25“.

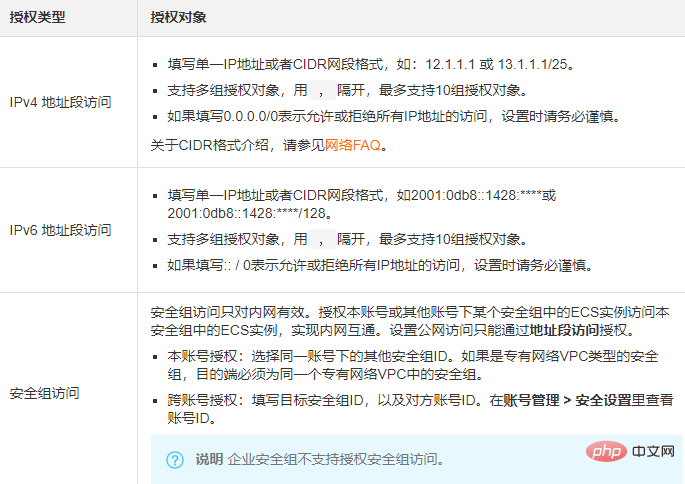

f. Wählen Sie den Berechtigungstyp und das Berechtigungsobjekt aus.

Die Einstellung des Autorisierungsobjekts wird durch den Autorisierungstyp beeinflusst. Das Folgende ist die Beziehung zwischen den beiden.

Hinweis: Aus Sicherheitsgründen wird für die Intranet-Eingangsregeln des klassischen Netzwerks der Sicherheitsgruppenzugriff als Autorisierungstyp bevorzugt. Wenn Sie den Adresssegmentzugriff wählen, können Sie nur eine einzelne IP-Adresse autorisieren. Das Format des Autorisierungsobjekts kann nur a.b.c.d/32 sein, nur IPv4 wird unterstützt und die Subnetzmaske muss /32 sein.

g Priorität: Der Wertebereich liegt zwischen 1 und 100.

Erklärung: Je kleiner der Prioritätswert, desto höher die Priorität. Nur gemeinsame Sicherheitsgruppen können Prioritäten festlegen. Unternehmenssicherheitsgruppen unterstützen das Festlegen von Prioritäten nicht. Weitere Einzelheiten finden Sie unter Regelpriorität.

h. Klicken Sie auf OK

Ausführungsergebnis

Klicken Sie auf das Aktualisierungssymbol, um die hinzugefügten Sicherheitsgruppenregeln anzuzeigen , bestätigen Sie, dass die Hinzufügung abgeschlossen wurde. Änderungen an Sicherheitsgruppenregeln werden automatisch auf ECS-Instanzen in der Sicherheitsgruppe angewendet. Es wird empfohlen, zu testen, ob sie sofort wirksam werden.

Nächste Schritte

Jede ECS-Instanz gehört zu mindestens einer Sicherheitsgruppe. Sie können ECS-Instanzen je nach Geschäftsanforderungen einer oder mehreren Sicherheitsgruppen hinzufügen. Informationen zu bestimmten Vorgängen finden Sie unter Hinzufügen einer ECS-Instanz zu einer Sicherheitsgruppe.

Zugehörige Dokumente

# AuthorizeSecurityGroup

# AuthorizeSecurityGroupEgress

Empfohlenes Tutorial: Windows-Tutorial

Das obige ist der detaillierte Inhalt vonFügen Sie Sicherheitsgruppenregeln zum Alibaba Cloud ECS-Server hinzu. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1386

1386

52

52

So lösen Sie das Problem, dass die eMule-Suche keine Verbindung zum Server herstellen kann

Jan 25, 2024 pm 02:45 PM

So lösen Sie das Problem, dass die eMule-Suche keine Verbindung zum Server herstellen kann

Jan 25, 2024 pm 02:45 PM

Lösung: 1. Überprüfen Sie die eMule-Einstellungen, um sicherzustellen, dass Sie die richtige Serveradresse und Portnummer eingegeben haben. 2. Überprüfen Sie die Netzwerkverbindung, stellen Sie sicher, dass der Computer mit dem Internet verbunden ist, und setzen Sie den Router zurück Wenn Ihre Einstellungen kein Problem mit der Netzwerkverbindung sind, müssen Sie überprüfen, ob der Server online ist. 4. Aktualisieren Sie die eMule-Version, besuchen Sie die offizielle Website von eMule und laden Sie die neueste Version der eMule-Software herunter. 5. Suchen Sie Hilfe.

Lösung für die Unfähigkeit, eine Verbindung zum RPC-Server herzustellen und den Desktop nicht aufzurufen

Feb 18, 2024 am 10:34 AM

Lösung für die Unfähigkeit, eine Verbindung zum RPC-Server herzustellen und den Desktop nicht aufzurufen

Feb 18, 2024 am 10:34 AM

Was soll ich tun, wenn der RPC-Server nicht verfügbar ist und auf dem Desktop nicht darauf zugegriffen werden kann? In den letzten Jahren sind Computer und das Internet in jeden Winkel unseres Lebens vorgedrungen. Als Technologie für zentralisierte Datenverarbeitung und gemeinsame Nutzung von Ressourcen spielt Remote Procedure Call (RPC) eine entscheidende Rolle in der Netzwerkkommunikation. Manchmal kann es jedoch vorkommen, dass der RPC-Server nicht verfügbar ist und der Desktop nicht aufgerufen werden kann. In diesem Artikel werden einige mögliche Ursachen für dieses Problem beschrieben und Lösungen bereitgestellt. Zuerst müssen wir verstehen, warum der RPC-Server nicht verfügbar ist. RPC-Server ist ein

Detaillierte Erläuterung der CentOS-Installationssicherung und des CentOS-Installationsservers

Feb 13, 2024 pm 08:40 PM

Detaillierte Erläuterung der CentOS-Installationssicherung und des CentOS-Installationsservers

Feb 13, 2024 pm 08:40 PM

Als LINUX-Benutzer müssen wir häufig verschiedene Software und Server unter CentOS installieren. In diesem Artikel wird detailliert beschrieben, wie Sie Fuse installieren und einen Server unter CentOS einrichten, damit Sie die entsprechenden Vorgänge reibungslos abschließen können. Die Installation von FuseFuse unter CentOS ist ein User-Space-Dateisystem-Framework, mit dem unprivilegierte Benutzer über ein benutzerdefiniertes Dateisystem auf das Dateisystem zugreifen und es bedienen können. Die Installation von Fuse unter CentOS ist sehr einfach. Befolgen Sie einfach die folgenden Schritte: 1. Öffnen Sie das Terminal und melden Sie sich an Root-Benutzer. 2. Verwenden Sie den folgenden Befehl, um das Sicherungspaket zu installieren: „yuminstallfuse3“. Bestätigen Sie die Eingabeaufforderungen während des Installationsvorgangs und geben Sie „y“ ein, um fortzufahren. 4. Installation abgeschlossen

So fügen Sie einen Fernseher zu Mijia hinzu

Mar 25, 2024 pm 05:00 PM

So fügen Sie einen Fernseher zu Mijia hinzu

Mar 25, 2024 pm 05:00 PM

Viele Benutzer bevorzugen im modernen Leben zunehmend das elektronische Ökosystem der Xiaomi-Smart-Home-Vernetzung. Nach der Verbindung mit der Mijia-APP können Sie die angeschlossenen Geräte problemlos mit Ihrem Mobiltelefon steuern. Viele Benutzer wissen jedoch immer noch nicht, wie sie Xiaomi hinzufügen können Wenn Sie die App zu Hause verwenden, erfahren Sie in diesem Tutorial die spezifischen Verbindungsmethoden und -schritte, in der Hoffnung, allen Bedürftigen zu helfen. 1. Nachdem Sie die Xiaomi-App heruntergeladen haben, erstellen Sie ein Xiaomi-Konto oder melden Sie sich an. 2. Methode zum Hinzufügen: Nachdem das neue Gerät eingeschaltet ist, bringen Sie das Telefon in die Nähe des Geräts und schalten Sie den Xiaomi-Fernseher ein. Unter normalen Umständen wird eine Verbindungsaufforderung angezeigt. Wählen Sie „OK“, um den Geräteverbindungsvorgang zu starten. Wenn keine Aufforderung erscheint, können Sie das Gerät auch manuell hinzufügen. Die Methode ist: Klicken Sie nach dem Aufrufen der Smart Home-App auf die 1. Schaltfläche unten links

Tutorial zum Hinzufügen einer neuen Festplatte in Win11

Jan 05, 2024 am 09:39 AM

Tutorial zum Hinzufügen einer neuen Festplatte in Win11

Jan 05, 2024 am 09:39 AM

Wenn wir einen Computer kaufen, entscheiden wir uns möglicherweise nicht unbedingt für eine große Festplatte. Wenn wir zu diesem Zeitpunkt eine neue Festplatte zu win11 hinzufügen möchten, können wir zuerst die neue Festplatte installieren, die wir gekauft haben, und dann Partitionen zum Computer hinzufügen. Anleitung zum Hinzufügen einer neuen Festplatte in Win11: 1. Zuerst zerlegen wir den Host und finden den Steckplatz der Festplatte. 2. Nachdem wir es gefunden haben, schließen wir zunächst das „Datenkabel“ an, das normalerweise eine narrensichere Konstruktion hat. Wenn es nicht eingeführt werden kann, kehren Sie einfach die Richtung um. 3. Anschließend stecken Sie die neue Festplatte in den Festplattenschacht. 4. Verbinden Sie nach dem Einstecken das andere Ende des Datenkabels mit der Hauptplatine des Computers. 5. Nachdem die Installation abgeschlossen ist, können Sie es wieder in den Host einsetzen und einschalten. 6. Nach dem Booten klicken wir mit der rechten Maustaste auf „Dieser Computer“ und öffnen „Computerverwaltung“. 7. Klicken Sie nach dem Öffnen in der unteren linken Ecke auf „Datenträgerverwaltung“. 8. Dann können Sie rechts klicken

So konfigurieren Sie Dnsmasq als DHCP-Relay-Server

Mar 21, 2024 am 08:50 AM

So konfigurieren Sie Dnsmasq als DHCP-Relay-Server

Mar 21, 2024 am 08:50 AM

Die Rolle eines DHCP-Relays besteht darin, empfangene DHCP-Pakete an einen anderen DHCP-Server im Netzwerk weiterzuleiten, auch wenn sich die beiden Server in unterschiedlichen Subnetzen befinden. Durch die Verwendung eines DHCP-Relays können Sie einen zentralen DHCP-Server im Netzwerkzentrum bereitstellen und ihn verwenden, um allen Netzwerksubnetzen/VLANs dynamisch IP-Adressen zuzuweisen. Dnsmasq ist ein häufig verwendeter DNS- und DHCP-Protokollserver, der als DHCP-Relay-Server konfiguriert werden kann, um die Verwaltung dynamischer Hostkonfigurationen im Netzwerk zu unterstützen. In diesem Artikel zeigen wir Ihnen, wie Sie dnsmasq als DHCP-Relay-Server konfigurieren. Inhaltsthemen: Netzwerktopologie Konfigurieren statischer IP-Adressen auf einem DHCP-Relay D auf einem zentralen DHCP-Server

Best-Practice-Leitfaden zum Erstellen von IP-Proxyservern mit PHP

Mar 11, 2024 am 08:36 AM

Best-Practice-Leitfaden zum Erstellen von IP-Proxyservern mit PHP

Mar 11, 2024 am 08:36 AM

Bei der Netzwerkdatenübertragung spielen IP-Proxyserver eine wichtige Rolle. Sie helfen Benutzern dabei, ihre echten IP-Adressen zu verbergen, ihre Privatsphäre zu schützen und die Zugriffsgeschwindigkeit zu verbessern. In diesem Artikel stellen wir den Best-Practice-Leitfaden zum Aufbau eines IP-Proxyservers mit PHP vor und stellen spezifische Codebeispiele bereit. Was ist ein IP-Proxyserver? Ein IP-Proxyserver ist ein Zwischenserver zwischen dem Benutzer und dem Zielserver. Er fungiert als Übertragungsstation zwischen dem Benutzer und dem Zielserver und leitet die Anforderungen und Antworten des Benutzers weiter. Durch die Verwendung eines IP-Proxyservers

Mar 18, 2024 pm 12:10 PM

Mar 18, 2024 pm 12:10 PM

Die Chrome-Erweiterung von Tampermonkey ist ein Plug-in zur Benutzerskriptverwaltung, das die Benutzereffizienz und das Surferlebnis durch Skripte verbessert. Wie fügt Tampermonkey neue Skripte hinzu? Wie lösche ich das Skript? Lassen Sie sich vom Editor unten die Antwort geben! So fügen Sie ein neues Skript zu Tampermonkey hinzu: 1. Öffnen Sie die GreasyFork-Webseite und geben Sie das Skript ein, dem Sie folgen möchten. 2. Wählen Sie ein Skript aus. Nachdem Sie die Skriptseite aufgerufen haben, wird die Schaltfläche zum Installieren dieses Skripts angezeigt. 3. Klicken Sie auf „Dieses Skript installieren“, um zur Installationsoberfläche zu gelangen. Klicken Sie einfach hier, um zu installieren. 4. Wir können die installierte Datei mit einem Klick im Installationsskript sehen.