Sicherheitseinstellungen des Apache-Servers

Die Sicherung Ihres Webservers ist sehr wichtig, was bedeutet, dass nur andere die Informationen sehen können, die Daten geschützt und der Zugriff eingeschränkt werden.

Dies sind häufige Dinge, die die Sicherheit Ihres Apache-Webservers erhöhen. (Empfohlenes Lernen: Apache Server)

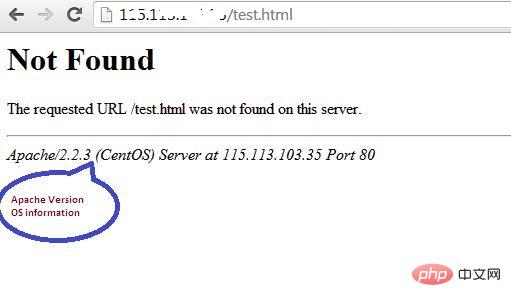

1. Apache-Versions- und Betriebssysteminformationen ausblenden Apache zeigt seine Versions- und Betriebssystemnamenfehler an , wie unten gezeigt Screenshot angezeigt.

Hacker können diese Informationen nutzen, um Angriffe zu starten und dabei öffentlich verfügbare Schwachstellen in bestimmten Versionen von Servern oder Betriebssystemen auszunutzen. Um zu verhindern, dass der Apache-Webserver diese Informationen anzeigt, können wir die in der Apache-Konfigurationsdatei bereitgestellte Serversignaturoption ändern. Standardmäßig ist es aktiviert. Stellen Sie es auf „Aus“.

vim /etc/httpd/conf/httpd.conf<br/>

Die Änderung ist:

ServerSignature Off<br/>ServerTokens Prod<br/>

Wir haben außerdem „ServerTokens Prod“ eingerichtet, das den Webserver anweist, nur Apache zurückzugeben, und die Haupt- und Nebenversionen des Betriebssystems deaktiviert. Nach der Änderung der Konfigurationsdatei muss der Apache-Webserver neu gestartet/neu geladen werden, damit sie wirksam wird.

service httpd restart<br/>

Nachdem Sie den Apache-Server geändert und neu gestartet haben, sollten Sie ähnliche Ergebnisse sehen -

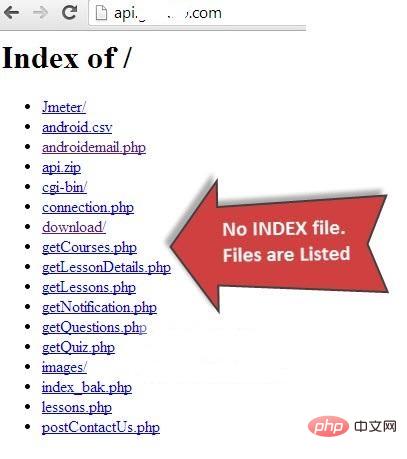

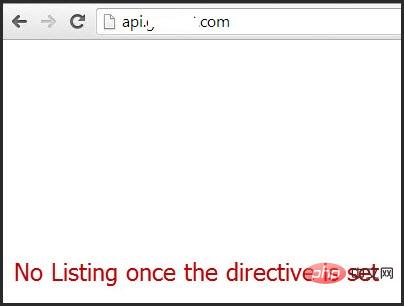

2. Verzeichnisliste deaktivieren

Wenn im Stammverzeichnis des Dokuments keine Indexdatei vorhanden ist (z. B. index.html, index.php, index.html usw.), zeigt der Apache-Webserver standardmäßig den gesamten Inhalt des Dokuments an Stammverzeichnis.

Diese Funktion kann für ein bestimmtes Verzeichnis über die Optionsdirektive in der Apache-Konfigurationsdatei deaktiviert werden.

<Directory /var/www/html><br/> Options -Indexes<br/></Directory><br/>

3. Deaktivieren Sie nicht benötigte Module

Deaktivieren Sie am besten alle nicht verwendeten unnötigen Module Liste der aktivierten Module in der Apache-Konfigurationsdatei –

[root@amsterdam ~]#httpd –M<br/>perl_module (shared)<br/>php5_module (shared)<br/>proxy_ajp_module (shared)<br/>python_module (shared)<br/>ssl_module (shared)<br/>

Viele der aufgelisteten Module wie mod_imap, mod_include, mod_info, mod_userdir, mod_autoindex können deaktiviert werden, da sie von keinem Produktions-Webserver verwendet werden.

vi /etc/httpd/conf/httpd.conf<br/>

Dann auskommentieren -

#LoadModule auth_digest_module modules/mod_auth_digest.so<br/>

Nachdem Sie das Modul kommentiert haben, speichern Sie die Datei. Verwenden Sie den folgenden Befehl, um den Apache-Dienst neu zu starten.

/etc/init.d/httpd restart/<br/>

4. Verwenden Sie mod_evasive, um DoS-Angriffen entgegenzuwirken

Wenn Sie Ihren Webserver vor DoS (d. h. Denial of Service) schützen möchten, müssen Sie das Modul mod_evasive aktivieren . Es handelt sich um ein Modul eines Drittanbieters, das DoS-Angriffe erkennt und verhindert, dass sie weitaus mehr Schaden anrichten, als sie gerade ausführen.

5. Anforderungsgröße begrenzen

Apache hat keine Begrenzung der Gesamtgröße von HTTP-Anfragen, die zu einem DoS-Angriff führen können. Die Anfragegröße der Apache-Direktive LimitRequestBody kann mithilfe von Verzeichnis-Tags begrenzt werden.

Je nach Anforderung kann der Wert von 0 bis 2GB (also 2147483647 Bytes) eingestellt werden.

<Directory "/var/www/html/uploads"><br/> LimitRequestBody 512000<br/></Directory><br/>

Das obige ist der detaillierte Inhalt vonSicherheitseinstellungen des Apache-Servers. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1378

1378

52

52

So führen Sie das H5 -Projekt aus

Apr 06, 2025 pm 12:21 PM

So führen Sie das H5 -Projekt aus

Apr 06, 2025 pm 12:21 PM

Ausführen des H5 -Projekts erfordert die folgenden Schritte: Installation der erforderlichen Tools wie Webserver, Node.js, Entwicklungstools usw. Erstellen Sie eine Entwicklungsumgebung, erstellen Sie Projektordner, initialisieren Sie Projekte und schreiben Sie Code. Starten Sie den Entwicklungsserver und führen Sie den Befehl mit der Befehlszeile aus. Vorschau des Projekts in Ihrem Browser und geben Sie die Entwicklungsserver -URL ein. Veröffentlichen Sie Projekte, optimieren Sie Code, stellen Sie Projekte bereit und richten Sie die Webserverkonfiguration ein.

So exportieren Sie PDF mit XML

Apr 03, 2025 am 06:45 AM

So exportieren Sie PDF mit XML

Apr 03, 2025 am 06:45 AM

Es gibt zwei Möglichkeiten, XML in PDF zu exportieren: Verwenden von XSLT und Verwendung von XML -Datenbindungsbibliotheken. XSLT: Erstellen Sie ein XSLT -Stylesheet und geben Sie das PDF -Format an, um XML -Daten mit dem XSLT -Prozessor zu konvertieren. XML -Datenbindungsbibliothek: XML -Datenbindungsbibliothek importieren PDF -Dokumentobjekt Lade XML -Daten Export PDF -Dateien. Welche Methode für PDF -Dateien besser ist, hängt von den Anforderungen ab. XSLT bietet Flexibilität, während die Datenbindungsbibliothek einfach zu implementieren ist. Bei einfachen Conversions ist die Datenbindungsbibliothek besser und für komplexe Conversions ist XSLT besser geeignet.

Apache -Fehlerbehebung: Diagnose und Lösung gemeinsamer Fehler

Apr 03, 2025 am 12:07 AM

Apache -Fehlerbehebung: Diagnose und Lösung gemeinsamer Fehler

Apr 03, 2025 am 12:07 AM

Apache -Fehler können durch Anzeigen von Protokolldateien diagnostiziert und behoben werden. 1) Zeigen Sie den Fehler an. Log -Datei, 2) Verwenden Sie den Befehl GREP, um Fehler in bestimmten Domänennamen zu filtern, 3) die Protokolldateien regelmäßig reinigen und die Konfiguration optimieren. Durch diese Schritte können Apache -Fehler effektiv diagnostiziert und gelöst werden.

Wie man pom.xml generiert

Apr 03, 2025 am 06:00 AM

Wie man pom.xml generiert

Apr 03, 2025 am 06:00 AM

Es gibt folgende Möglichkeiten, um eine POM.xml -Datei zu generieren: Verwenden Sie den Maven -Archetyp, um vordefinierte Projektvorlagen bereitzustellen, um pom.xml -Dateien für bestimmte Arten von Projekten automatisch zu generieren. Verwenden Sie das Maven -Helfer -Plugin, um Befehle zur Erstellung von pom.xml -Dateien bereitzustellen. Erstellen Sie manuell, um die Datei pom.xml für das Projekt anzupassen.

So setzen Sie die Charaktercodierung auf der Serverseite, um die Bootstrap -Tabelle zu lösen

Apr 07, 2025 pm 12:00 PM

So setzen Sie die Charaktercodierung auf der Serverseite, um die Bootstrap -Tabelle zu lösen

Apr 07, 2025 pm 12:00 PM

Um die Charaktercodierung auf der Serverseite festzulegen, um die durchgestellte Bootstrap -Tabelle zu lösen, müssen Sie die folgenden Schritte ausführen: Überprüfen Sie die Server -Zeichencodierung. Bearbeiten Sie die Serverkonfigurationsdatei; Setzen Sie die Zeichenkodierung auf UTF-8; Speichern und starten Sie den Server neu; Überprüfen Sie die Codierung.

Ich kann MySQL nicht in XAMPP starten

Apr 08, 2025 pm 03:15 PM

Ich kann MySQL nicht in XAMPP starten

Apr 08, 2025 pm 03:15 PM

Es gibt viele Gründe, warum XAMPP MySQL nicht startet, einschließlich Portkonflikten, Konfigurationsdateifehlern, nicht genügend Systemberechtigungen, Problemen mit Serviceabhängigkeit und Installationsproblemen. Die Schritte zur Fehlerbehebung lauten wie folgt: 1) Überprüfung von Hafenkonflikten; 2) Konfigurationsdateien prüfen; 3) Systemberechtigungen prüfen; 4) Serviceabhängigkeiten prüfen; 5) MySQL neu installieren. Befolgen Sie diese Schritte und Sie können Probleme finden und beheben, die dazu führen, dass MySQL -Startup fehlschlägt.

So überprüfen Sie die Debian OpenSSL -Konfiguration

Apr 12, 2025 pm 11:57 PM

So überprüfen Sie die Debian OpenSSL -Konfiguration

Apr 12, 2025 pm 11:57 PM

In diesem Artikel werden verschiedene Methoden eingeführt, um die OpenSSL -Konfiguration des Debian -Systems zu überprüfen, um den Sicherheitsstatus des Systems schnell zu erfassen. 1. Bestätigen Sie zuerst die OpenSSL -Version und stellen Sie sicher, ob OpenSSL installiert wurde und Versionsinformationen. Geben Sie den folgenden Befehl in das Terminal ein: Wenn OpenSslversion nicht installiert ist, fordert das System einen Fehler auf. 2. Zeigen Sie die Konfigurationsdatei an. Die Hauptkonfigurationsdatei von OpenSSL befindet sich normalerweise in /etc/ssl/opensl.cnf. Sie können einen Texteditor (z. B. Nano) verwenden: Sudonano/etc/ssl/openSSL.cnf Diese Datei enthält wichtige Konfigurationsinformationen wie Schlüssel-, Zertifikatpfad- und Verschlüsselungsalgorithmus. 3.. Verwenden Sie OPE

SO VERVORTIERUNG DER BOOTRAP -Seite

Apr 07, 2025 am 10:06 AM

SO VERVORTIERUNG DER BOOTRAP -Seite

Apr 07, 2025 am 10:06 AM

Die Vorschau -Methoden von Bootstrap -Seiten sind: Öffnen Sie die HTML -Datei direkt im Browser; Aktualisieren Sie den Browser automatisch mit dem Live-Server-Plug-In. und erstellen Sie einen lokalen Server, um eine Online -Umgebung zu simulieren.