Warum HTTPS sicherer ist als HTTP

HTTP (Hypertext Transfer Protocol) ist derzeit das am weitesten verbreitete Protokoll im Internet. Da das Bewusstsein der Menschen für Netzwerksicherheit zunimmt, wird HTTPS zunehmend übernommen. Egal, ob wir Shopping-Websites besuchen oder uns in Blogs, Foren usw. anmelden, wir sind alle durch HTTPS geschützt. Selbst gängige Browser wie Google Chrome und Firefox haben alle HTTP-basierten Websites als unsicher markiert.

Warum ist HTTPS sicherer als HTTP? Bevor wir diese Frage beantworten können, müssen wir zunächst verstehen, was HTTP und HTTPS sind.

Zugriffsprozess von HTTP und HTTPS

Seit der Entwicklung des Internets bis heute ist HTTP das Standardprotokoll zur Übertragung von Informationen im Internet. Bei den übertragenen Informationen kann es sich um Dokumente, Dateien, Bilder, Videos usw. zwischen Computern im Internet handeln.

Während des HTTP-Anfrageprozesses findet kein Identitätsbestätigungsprozess zwischen dem Client und dem Server statt. Alle Daten werden im Klartext und „Streifen“ im Internet übertragen Es ist leicht, von Hackern angegriffen zu werden.

Wie Sie auf dem Bild oben sehen können, kann die vom Client gesendete Anfrage leicht von Hackern abgefangen werden, wenn sich der Hacker zu diesem Zeitpunkt als Server ausgibt. Es kann dem Kunden beliebige Informationen zurückgeben, ohne dass der Kunde es bemerkt, weshalb wir oft das Wort „Hijacking“ hören.

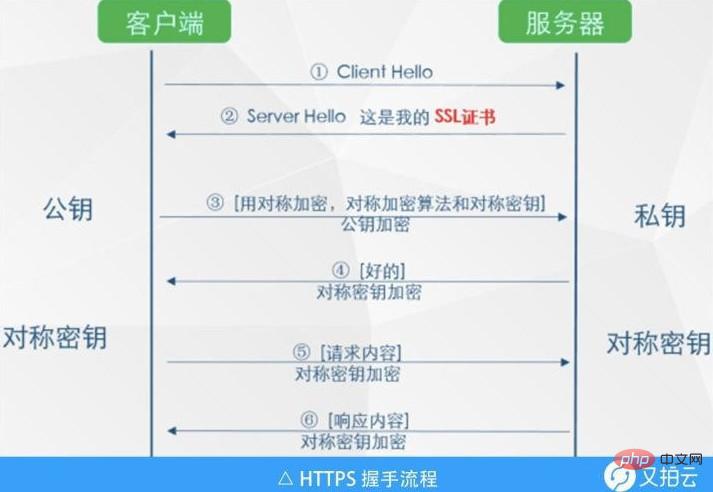

Und HTTPS ist eigentlich HTTP mit SSL (HTTP + SSL = HTTPS). Wenn in der Adressleiste Ihres Browsers HTTPS angezeigt wird, bedeutet dies, dass die gesamte Kommunikation mit der Website verschlüsselt wird, wodurch der gesamte Besuch sicherer wird.

Warum HTTPS sicherer ist als HTTP

Die Sicherheit von HTTPS spiegelt sich häufig in drei Aspekten wider:

Serverauthentifizierung durch Server Durch die Identitätsüberprüfung kann der Benutzer erkennen, dass er gerade mit dem entsprechenden Server kommuniziert.

Datenvertraulichkeit, andere Parteien können den Inhalt der gesendeten Daten nicht verstehen, da die übermittelten Daten verschlüsselt sind.

Datenintegrität: Bei der Übertragung wird der Message Authentication Code (MAC) zur Überprüfung verwendet, sodass die übertragenen Daten von der anderen Partei nicht geändert werden.

Sie können ein Beispiel zum Vergleich angeben. Eine HTTP-Anfrage besteht aus mehreren Textzeilen, die dem HTTP-Protokoll folgen, wie zum Beispiel die folgende GET-Anfrage:

GET /helloupyun.txt HTTP/1.1 User-Agent: curl/7.73.0 libcurl/7.73.0 OpenSSL/1.1.l zlib/1.2.11 Host: www.upyun.com Accept-Language: en

Die Anfrage wird direkt in Form von Klartext gesendet Protokollbefehle und Syntax Personen mit Grundkenntnissen können die Bedeutung der Anfrage verstehen und verstehen, solange sie den Prozess des Sendens der Anfrage überwachen. Daher ist die Sicherheit beim Senden von Daten wie Passwörtern über HTTP äußerst gering.

Im Gegensatz dazu verwendet HTTPS SSL (oder TLS), um HTTP-Anfragen und -Antworten zu verschlüsseln. Im obigen Beispiel sieht also jemand, der die Anfrage überwacht, eine Folge von Zufallszahlen, bei denen es sich um keinen lesbaren Text handelt.

GsERHg9YDMpYk0VVDiRvw1H5miNieJeJ/FNUjgH0BmVAWII6+T4MnDwmCMZUI/orxP3HGwYCSIvyzS3MpmmSe4iaWKCOHH==

Der Verschlüsselungsprozess verwendet SSL (Secure Socket Layer), eine Standard-Sicherheitstechnologie, die asymmetrische Schlüssel und symmetrische Schlüssel abdeckt.

Symmetrische Verschlüsselung

Symmetrische Verschlüsselung bezieht sich auf einen Verschlüsselungsalgorithmus, der denselben Schlüssel für die Ver- und Entschlüsselung verwendet.

Zu den derzeit gängigen Verschlüsselungsalgorithmen gehören: DES, AES, IDEA usw.

Asymmetrische Verschlüsselung

Asymmetrische Verschlüsselung verwendet zwei Schlüssel, einen öffentlichen Schlüssel und einen privaten Schlüssel verwenden wir den öffentlichen Schlüssel, um das Passwort des Website-Kontos und andere Daten zu verschlüsseln, und verwenden dann den privaten Schlüssel, um die Daten zu entschlüsseln. Dieser öffentliche Schlüssel wird an jeden gesendet, der die Website besucht, während der private Schlüssel nur dem Website-Server selbst gehört.

Derzeit gängige asymmetrische Verschlüsselungsalgorithmen: RSA, DSA, DH usw.

Häufig verwendete Suiten wie die ChaCha20-Poly1305-Verschlüsselungssuite verwenden diese beiden Algorithmen, wobei sich Chacha20 auf den symmetrischen Verschlüsselungsalgorithmus und Poly1305 auf den Identitätsauthentifizierungsalgorithmus bezieht.

Anhand des RFC-Dokuments können wir verstehen, dass ChaCha20 eine 256-Bit-Verschlüsselungsstärke bietet, die als symmetrischer Verschlüsselungsalgorithmus ausreicht, um HTTPS-Sicherheit zu gewährleisten.

Poly1305 bietet als Identitätsauthentifizierungsalgorithmus eine Authentifizierung, die verhindern kann, dass Angreifer während des TLS-Handshake-Prozesses falsche Informationen in sichere Datenströme einfügen. Der Poly1305-Algorithmus bietet eine Sicherheitsverschlüsselungsstärke Um diese Art von Angriff zu verhindern, reicht eine Größe von ca. 100 Bit aus.

Im Allgemeinen verschlüsselt HTTPS im Vergleich zu HTTP nicht nur Daten als Verschlüsselungsmethode, sondern verleiht der Website auch einen sicheren und vertrauenswürdigen Ausweis.

Lassen Sie uns über einige Vor- und Nachteile von HTTPS sprechen

Insgesamt hat HTTPS die folgenden fünf Vorteile:

● Maximal Maximieren Sie die Sicherheit von Daten und Transaktionen im Web.

● Verschlüsseln Sie sensible oder vertrauliche Informationen des Benutzers.

● Verbessern Sie das Ranking in Suchmaschinen. Die Meldung „unsicher“ wird angezeigt.

● Erhöhen Sie das Vertrauen der Benutzer in die Website.

Relativ gesehen sind auch die Nachteile wesentlich:

● Das HTTPS-Protokoll benötigt in der Handshake-Phase relativ viel Zeit, was sich auf die Gesamtgeschwindigkeit beim Laden der Seite auswirkt

● Das Verschlüsseln/Entschlüsseln von Daten erfordert mehr CPU-Zyklen im Browser und auf dem Server. ● Für den Erhalt von SSL-Zertifikaten ist im Allgemeinen eine Gebühr erforderlich.

● Im absoluten Sinne ist HTTPS nicht sicher, wenn die Website angegriffen und der Server gekapert wird.

Tutorials zu verwandten Artikeln:

Web-Sicherheits-TutorialDas obige ist der detaillierte Inhalt vonWarum HTTPS sicherer ist als HTTP. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1379

1379

52

52

Wie implementiert man HTTP-Streaming mit C++?

May 31, 2024 am 11:06 AM

Wie implementiert man HTTP-Streaming mit C++?

May 31, 2024 am 11:06 AM

Wie implementiert man HTTP-Streaming in C++? Erstellen Sie einen SSL-Stream-Socket mit Boost.Asio und der asiohttps-Clientbibliothek. Stellen Sie eine Verbindung zum Server her und senden Sie eine HTTP-Anfrage. Empfangen Sie HTTP-Antwortheader und drucken Sie sie aus. Empfängt den HTTP-Antworttext und gibt ihn aus.

Wie sollte das Design der Sicherheitsarchitektur des Java-Frameworks mit den Geschäftsanforderungen in Einklang gebracht werden?

Jun 04, 2024 pm 02:53 PM

Wie sollte das Design der Sicherheitsarchitektur des Java-Frameworks mit den Geschäftsanforderungen in Einklang gebracht werden?

Jun 04, 2024 pm 02:53 PM

Das Java-Framework-Design ermöglicht Sicherheit, indem es Sicherheitsanforderungen mit Geschäftsanforderungen in Einklang bringt: Identifizierung wichtiger Geschäftsanforderungen und Priorisierung relevanter Sicherheitsanforderungen. Entwickeln Sie flexible Sicherheitsstrategien, reagieren Sie schichtweise auf Bedrohungen und nehmen Sie regelmäßige Anpassungen vor. Berücksichtigen Sie architektonische Flexibilität, unterstützen Sie die Geschäftsentwicklung und abstrakte Sicherheitsfunktionen. Priorisieren Sie Effizienz und Verfügbarkeit, optimieren Sie Sicherheitsmaßnahmen und erhöhen Sie die Sichtbarkeit.

PHP-Mikroframework: Sicherheitsdiskussion von Slim und Phalcon

Jun 04, 2024 am 09:28 AM

PHP-Mikroframework: Sicherheitsdiskussion von Slim und Phalcon

Jun 04, 2024 am 09:28 AM

Im Sicherheitsvergleich zwischen Slim und Phalcon im PHP-Mikroframework verfügt Phalcon über integrierte Sicherheitsfunktionen wie CSRF- und XSS-Schutz, Formularvalidierung usw., während Slim keine sofort einsatzbereiten Sicherheitsfunktionen aufweist und eine manuelle Implementierung erfordert Sicherheitsmaßnahmen. Für sicherheitskritische Anwendungen bietet Phalcon einen umfassenderen Schutz und ist die bessere Wahl.

Sicherheitskonfiguration und Härtung des Struts 2-Frameworks

May 31, 2024 pm 10:53 PM

Sicherheitskonfiguration und Härtung des Struts 2-Frameworks

May 31, 2024 pm 10:53 PM

Um Ihre Struts2-Anwendung zu schützen, können Sie die folgenden Sicherheitskonfigurationen verwenden: Nicht verwendete Funktionen deaktivieren. Inhaltstypprüfung aktivieren. Eingaben validieren. Sicherheitstokens aktivieren. CSRF-Angriffe verhindern. Verwenden Sie RBAC, um den rollenbasierten Zugriff einzuschränken

Implementierung von Algorithmen für maschinelles Lernen in C++: Sicherheitsüberlegungen und Best Practices

Jun 01, 2024 am 09:26 AM

Implementierung von Algorithmen für maschinelles Lernen in C++: Sicherheitsüberlegungen und Best Practices

Jun 01, 2024 am 09:26 AM

Bei der Implementierung von Algorithmen für maschinelles Lernen in C++ sind Sicherheitsaspekte von entscheidender Bedeutung, einschließlich Datenschutz, Modellmanipulation und Eingabevalidierung. Zu den Best Practices gehören die Einführung sicherer Bibliotheken, die Minimierung von Berechtigungen, die Verwendung von Sandboxing und die kontinuierliche Überwachung. Der praktische Fall demonstriert die Verwendung der Botan-Bibliothek zum Ver- und Entschlüsseln des CNN-Modells, um sicheres Training und Vorhersage zu gewährleisten.

Welche Wallet ist sicherer für SHIB-Coins? (Muss für Neulinge gelesen werden)

Jun 05, 2024 pm 01:30 PM

Welche Wallet ist sicherer für SHIB-Coins? (Muss für Neulinge gelesen werden)

Jun 05, 2024 pm 01:30 PM

SHIB-Coin ist für Anleger kein Unbekannter mehr. Es handelt sich um einen konzeptionellen Token vom gleichen Typ wie Dogecoin. Mit der Entwicklung des Marktes ist SHIB auf Platz 12 gestiegen. Es ist ersichtlich, dass der SHIB-Markt heiß ist und unzählige Investitionen anzieht . Investoren beteiligen sich an der Investition. In der Vergangenheit kam es auf dem Markt häufig zu Transaktionen und Sicherheitsvorfällen bei Wallets. Viele Anleger waren besorgt über das Speicherproblem von SHIB. Sie fragen sich, welches Wallet derzeit sicherer für die Aufbewahrung von SHIB-Coins ist. Laut Marktdatenanalyse handelt es sich bei den relativ sicheren Wallets hauptsächlich um OKXWeb3Wallet-, imToken- und MetaMask-Wallets, die relativ sicher sein werden. Als Nächstes wird der Herausgeber ausführlich auf sie eingehen. Welche Wallet ist sicherer für SHIB-Coins? Derzeit werden SHIB-Münzen auf OKXWe platziert

So verbessern Sie die Sicherheit des Spring Boot-Frameworks

Jun 01, 2024 am 09:29 AM

So verbessern Sie die Sicherheit des Spring Boot-Frameworks

Jun 01, 2024 am 09:29 AM

So verbessern Sie die Sicherheit des SpringBoot-Frameworks Es ist von entscheidender Bedeutung, die Sicherheit von SpringBoot-Anwendungen zu verbessern, um Benutzerdaten zu schützen und Angriffe zu verhindern. Im Folgenden sind einige wichtige Schritte zur Verbesserung der SpringBoot-Sicherheit aufgeführt: 1. HTTPS aktivieren Verwenden Sie HTTPS, um eine sichere Verbindung zwischen dem Server und dem Client herzustellen und zu verhindern, dass Informationen abgehört oder manipuliert werden. In SpringBoot kann HTTPS aktiviert werden, indem in application.properties Folgendes konfiguriert wird: server.ssl.key-store=path/to/keystore.jksserver.ssl.k

Wie implementiert man die Sicherheit beim Hochladen von HTTP-Dateien mit Golang?

Jun 01, 2024 pm 02:45 PM

Wie implementiert man die Sicherheit beim Hochladen von HTTP-Dateien mit Golang?

Jun 01, 2024 pm 02:45 PM

Die Implementierung der HTTP-Datei-Upload-Sicherheit in Golang erfordert die folgenden Schritte: Überprüfen Sie den Dateityp. Begrenzen Sie die Dateigröße. Erkennen Sie Viren und Malware. Speichern Sie Dateien sicher.