Es besteht kein Zweifel daran, dass der Browser auf jedem Gerät am häufigsten installiert und verwendet wird, aber nicht alle Browser können Ihnen dabei helfen, ihn geheim zu halten. Daher stehen für diejenigen Studierenden, die großen Wert auf Anonymität legen, definitiv dunkle Webbrowser im Mittelpunkt ihrer Aufmerksamkeit.

Gewöhnliche Browser verfügen über Funktionen wie Cookies, personalisierte Werbung und die Verfolgung des Browserverlaufs. In diesem Fall kann die Privatsphäre der Menschen nicht gewährleistet werden, und nicht jeder ist bereit, sie an Dritte weiterzugeben die Bedeutung dunkler Webbrowser.

Über das Dark Web

Kurz gesagt, die Inhalte, die Sie direkt mit einem gewöhnlichen Browser anzeigen können, wie Websites, Blogs, Videos, Bilder, Anwendungen usw., zählen nur dazu Die gesamten 4 % des Internets und die restlichen 96 % befinden sich im Dark Web. Obwohl der Zugriff auf das Dark Web den Nutzern Anonymität und Schutz der Privatsphäre bieten kann, bringt dieses Verhalten auch große Probleme für die Aufsichtsbehörden mit sich. Es ist jedoch erwähnenswert, dass die Verwendung des Tor-Browsers für den Zugriff auf das Dark Web legal ist.

Aus bestimmten Gründen wird in diesem Artikel nicht allzu viel auf das Dark Web eingegangen. Unser Hauptzweck in diesem Artikel besteht darin, Ihnen mehrere anonyme Browser mit hervorragendem Datenschutz vorzustellen.

Tor Browser

Tor Browser ist der erste Browser auf dem Markt mit vollständigem Anonymitätsschutz und sein Erscheinungsbild ist besser als bei jedem anderen Browser, der derzeit auf dem Markt ist . Die Zahlung muss frühzeitig erfolgen. Vor dem mächtigen „Eingriff“ des FBI im Jahr 2014 war es in Bezug auf Anonymität und Sicherheitsschutz unübertroffen. Nach einem Hackerangriff durch das FBI hat Tor auch die damit verbundenen Schwachstellen behoben, um es robuster und sicherer zu machen.

Aber wenn es um das Tor-Framework geht, scheint es weniger sicher zu sein, da es lediglich den Benutzerverkehr über mehrere Knoten weiterleitet, anstatt eine direkte Verbindung zum physischen Gerät des Benutzers herzustellen. Es kann die Nachverfolgung nur einschränken, IP-Adressen jedoch nicht blockieren, aber dieser Ansatz bietet auch mehr Möglichkeiten.

Derzeit unterstützt Tor Browser macOS, Windows und Linux.

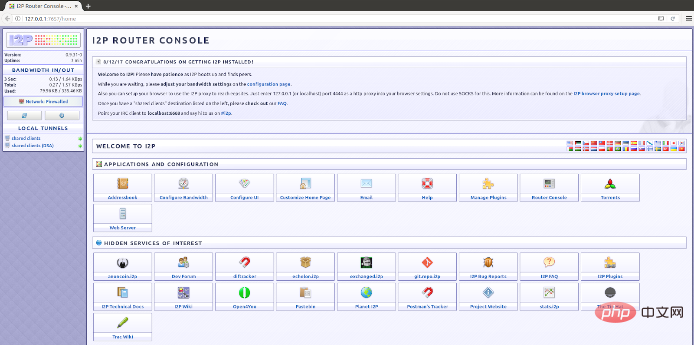

I2P

Der anonyme Browser I2P unterscheidet sich stark von Tor, da seine Anonymität auf zusammenarbeitenden mehrschichtigen Datenflüssen basiert und so die Privatsphäre der Benutzer schützt . Der Browser basiert auf einer zuverlässigen Kommunikationsbibliothek und implementiert eine Ende-zu-Ende-Verschlüsselung (vierschichtige Verschlüsselung). Das empfangende Ende der Nachricht verfügt über eine verschlüsselte Kennung und kann mithilfe öffentlicher und privater Schlüssel dekodiert werden.

I2P wird basierend auf dem Tunnelsystem implementiert. Der Sender muss einen Tunnel für ausgehende Daten erstellen, und der Empfänger muss auch einen Kommunikationstunnel für eingehende Daten erstellen. Der Sender-Client sendet seine Nachricht über den ausgehenden Datenverkehr Tunnel, und der Empfänger wird umgekehrt.

Diese Tunnel können über eine Netzwerkdatenbank identifiziert werden, die eher einer strukturierten verteilten Hash-Tabelle ähnelt, die auf dem Kademelia-Algorithmus basiert. I2P wird derzeit hauptsächlich zur Erstellung anonymer Websites verwendet, wobei Standard-Webserver verwendet und diese mit dem I2PTunnel-Server verbunden werden.

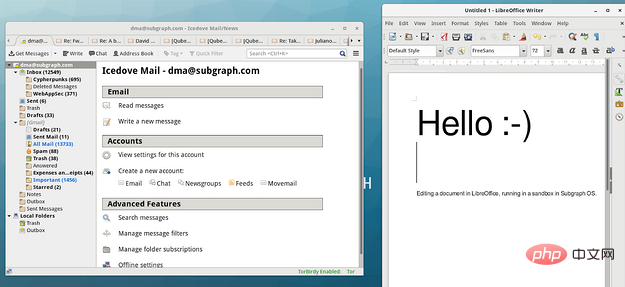

Subgraph OS

Subgraph ist ein anonymer Open-Source-Browser, der auf Tor oder I2P basiert. SubgraphOS ist ein Betriebssystem und kein separater Browser . Subgraph OS führt Kernel-Verbesserungen, MetaProxy, Sandboxing-System, Paketsicherheitsmechanismus, Anwendungsnetzwerkrichtlinie, Codeintegrität und Dateisystemverschlüsselung ein, um seinen starken Sicherheitsschutz aufzubauen.

Durch das Sandbox-System können wir eine vollständig isolierte Internetumgebung erstellen und die aktuelle Instanz verlassen, wenn Malware erkannt wird. Darüber hinaus verfügt Subgraph OS über eine Instant-Messaging-Funktion namens CoyIM und einen E-Mail-Client namens Icedove, um Sicherheitsrisiken in der Client-Kommunikation zu beseitigen.

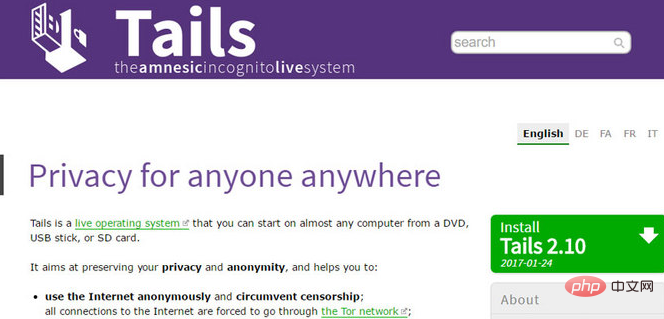

TAILS

Ähnlich wie andere anonyme Browser kann TAILS Benutzern auch beim Durchsuchen dunkler Webinhalte helfen, und TAILS ist ein Browser, der Benutzern vollständige Anonymität bietet Ein privates Echtzeitbetriebssystem, das über einen USB-Stick oder eine DVD auch direkt auf jedem Computergerät verwendet werden kann.

TAILS ist völlig kostenlos. Das ursprüngliche Standardbetriebssystem wird vorübergehend heruntergefahren und nach dem Herunterfahren von TAILS wiederhergestellt. Der gesamte Vorgang erfordert keinen zusätzlichen Speicherplatz, da er sich hauptsächlich im RAM befindet .damit keine Spuren zurückbleiben.

Whonix

Whonix ähnelt Subgraph OS, was bedeutet, dass es sich nicht um einen eigenständigen Browser, sondern um ein kostenloses Betriebssystem auf Basis von Tor handelt. Die meisten Tools, die auf dem Tor-Framework basieren, können Benutzern vollständigen Schutz der Privatsphäre und Anonymität bieten.

Whonix ist so mächtig, dass selbst Malware mit Root-Rechten die IP-Adresse eines Benutzers nicht über einen Tor-Link verfolgen kann. Da es sich bei Whonix um ein Betriebssystem handelt, kann es Benutzern auch vollständige Konfigurationsrechte einschließlich Serversichtbarkeit und mehr gewähren. Darüber hinaus bietet Whonix auch eine Funktion zur „Isolation des Datenflusses“, da nicht derselbe Tor-Exit-Knoten verwendet werden muss und es sich daher auch um einen sehr benutzerfreundlichen dunklen Webbrowser handelt.

Teilen verwandter Artikel und Tutorials: Tutorial zur Serversicherheit

Das obige ist der detaillierte Inhalt vonFünf Browser mit dem besten Datenschutz. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Der Computer hat Internetzugang, aber der Browser kann die Webseite nicht öffnen

Der Computer hat Internetzugang, aber der Browser kann die Webseite nicht öffnen

Was bedeutet Browser

Was bedeutet Browser

Browser-Kompatibilität

Browser-Kompatibilität

So lösen Sie das Problem verstümmelter Zeichen beim Öffnen einer Webseite

So lösen Sie das Problem verstümmelter Zeichen beim Öffnen einer Webseite

CAD-Zeilenbruchbefehl

CAD-Zeilenbruchbefehl

Was genau ist eine Fil-Münze?

Was genau ist eine Fil-Münze?

So registrieren Sie ein Bitcoin-Wallet

So registrieren Sie ein Bitcoin-Wallet

So reinigen Sie das zu volle Laufwerk C des Computers

So reinigen Sie das zu volle Laufwerk C des Computers