Warum wird der Datenverkehr auch nach der Verwendung von HTTPS immer noch gekapert?

Hallo, ich bin Xiaoxue von der Chrome-Browser-Firma. In letzter Zeit erscheinen auf den Webseiten, die wir besuchen, Qiandu.com und Taobei.com, über die wir uns beschwert haben vom Marktführer, dass 361 Herr Zhou von der Antiviren-Firma ein Experte auf diesem Gebiet ist. Ich möchte Sie bitten, bei der Diagnose zu helfen.

Lao Zhou, jemand sucht Für Sie wurde Lao Zhou von der Antivirenfirma 361 verhaftet. Die Sonne schien heute hell. Lao Zhou streckte seine Taille und ging dann in Richtung Studio.

Bild von Pexels

1, Werbung kommt wieder

„Wer kam frühmorgens, um Lärm zu machen und hat meine Schläfrigkeit ruiniert?“ Man konnte hören, dass Lao Zhou etwas unglücklich war.

„Dong dong~“ Lao Zhou hob leicht den Kopf und sah eine süße Frau vor der Studiotür erscheinen.

Empfohlen: „Web Server Security Tutorial“

Lao Zhou sprang von seinem Sitz auf und machte drei Schritte gleichzeitig Mit zwei Schritten ging er auf die Frau zu und machte eine einladende Geste: „Komm herein, Schönheit.“

Nachdem die beiden sich gesetzt hatten, hielt Lao Zhou den Rahmen des Spiegels hoch und strich sein kariertes Hemd sanft: „Ich frage mich, warum die Schönheit zu Besuch kam?“ 🎜>Die Frau sah besorgt aus: „Hallo, ich bin Xiaoxue von der Browser-Firma Chrome. In letzter Zeit erscheinen auf den Webseiten, die wir Qiandu.com und Taobei.com besuchen, oft viele seltsame Werbeanzeigen, über die wir uns beschwert haben. Hören Sie sich das an Führung. Er sagte, dass Herr Zhou von der 361 Antivirus Company ein Experte auf diesem Gebiet sei und Ihre Hilfe bei der Diagnose, wo diese Werbung herkomme, hätte!

Lao Zhou war ein Es war ihm etwas unangenehm, das zu hören. Verlegen wedelte er immer wieder mit den Händen: „Es stellt sich heraus, dass es Miss Xiaoxue ist, wo sind Sie? Der Kampf gegen Virentrojaner und die Beseitigung schädlicher Software ist meine Aufgabe bei 361 Company. Ich mache nur meinen kleinen Beitrag.“ "

Lao Zhou war ein Es war ihm etwas unangenehm, das zu hören. Verlegen wedelte er immer wieder mit den Händen: „Es stellt sich heraus, dass es Miss Xiaoxue ist, wo sind Sie? Der Kampf gegen Virentrojaner und die Beseitigung schädlicher Software ist meine Aufgabe bei 361 Company. Ich mache nur meinen kleinen Beitrag.“ "

„Lehrer Zhou, seien Sie nicht bescheiden. Ihre Geschichte über die Aufdeckung der Trojaner-Invasion des IE-Unternehmens hat sich im gesamten Windows-Imperium verbreitet. Jeder weiß, wie mächtig Sie sind. Ich lasse das Werbethema dieses Mal weg.“ „Xiaoxue sah Lao Zhou an, als ob Sterne in ihren Augen wären.

„Gern geschehen, es liegt an mir.“ Xiaoxue stand auf, sagte ein paar Dankesworte und ging.

2. Wer hat den HTTPS-Verkehr berührt? In diesem Moment die verantwortliche Person Dabai war damit beschäftigt, Netzwerkdaten zu filtern, als Dabai plötzlich eine Hand auf seine Schulter legte und sah, dass es Lao Zhou war.

„Alter Zhou, was hat Sie hierher geführt? Wenn Sie nicht gerade Schadcode im Sicherheitslabor analysieren, warum kommen Sie dann in unsere Netzwerkabteilung?“

Der alte Zhou hat ein Foto von Dabai gemacht . Schulter und sagte: „Dabai, ich muss Sie um Hilfe bitten. Können Sie mir helfen, zu überprüfen, ob Werbung in den Datenverkehr des Chrome-Browsers eingefügt wird?“ „Das ist es. Vor einiger Zeit.“ „Ich habe festgestellt, dass der Router ständig Werbung einfügt, also habe ich die Funktionen blockiert. Ich dachte, sie wären gestoppt, aber vor ein paar Tagen kamen sie wieder zurück?“ Nachdem Dabai zu Ende gesprochen hatte, rief er den Datenverkehr des Chrome-Unternehmens auf Schauen Sie mal rein.

Je mehr Dabai es betrachtete, desto enger runzelte er die Stirn: „Wahrscheinlich nicht. Ich sehe, dass das HTTPS-Protokoll für den Zugriff auf Qiandu.com und Taobei.com verwendet wird. Logischerweise ist das für den Router unmöglich.“ um Werbung einzufügen!“

„HTTPS-Protokoll? Warum kann man mit diesem Protokoll keine Werbung einfügen?“ fragte Lao Zhou.

„Ich weiß nicht, wie bist du zum Leiter des 361 Company Security Laboratory geworden?“ sagte Dabai mit sprachloser Miene.

Lao Zhou war ein wenig verlegen: „Hey, Bruder, mach dich nicht über mich lustig. Gibt es in dieser Branche eine Spezialisierung? Ich bin gut darin, Viren zu analysieren.“ und Trojaner-Code, und ich weiß nichts über Netzwerkprotokolle. Ich weiß wirklich nicht viel über Kuai, also sag es mir bitte, Bruder Dabai.“ Dabai schien seine Worte etwas hart zu finden, also sagte er auch: „Alter Zhou, ich habe nur mit dir gescherzt, nimm es nicht ernst.“

Dabai schien seine Worte etwas hart zu finden, also sagte er auch: „Alter Zhou, ich habe nur mit dir gescherzt, nimm es nicht ernst.“

„Es ist in Ordnung, es ist in Ordnung. Bitte erzählen Sie mir etwas über das HTTPS-Protokoll und helfen Sie mir, den Fall so schnell wie möglich zu lösen!“

„Okay, warten Sie einfach einen Moment, nachdem Sie das gesagt haben.“ Dabai begann, auf das darauf gemalte Whiteboard zu schreiben.

3. Was ist HTTPS

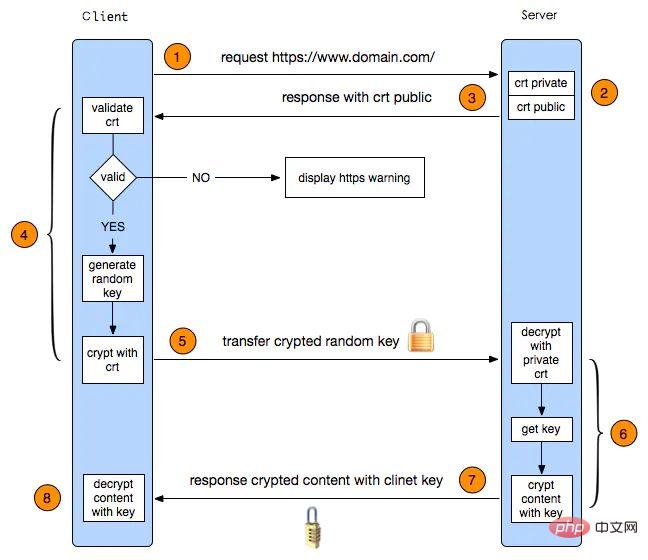

"HTTPS=HTTP+SSL/TLS, diese Technologie, „Man kann sagen, dass es einfach ist, man kann es als komplex bezeichnen.“ Vereinfacht gesagt geht es darum, den traditionellen Internet-HTTP-Verkehr durch verschlüsselte Übertragung aus Gründen der Netzwerkdatensicherheit zu schützen“, sagte Dabai zu Lao Zhou, während er das Bild zeichnete .

„Verstanden, dann stellt sich die Frage, welcher Verschlüsselungs- und Entschlüsselungsalgorithmus verwendet wird? Woher weiß die andere Partei, welchen Algorithmus sie verwenden soll und welchen Schlüssel sie für die Entschlüsselung verwenden soll?“ Lao Zhou erwischte ihn sofort.

„Oh, das ist der Punkt. Bevor die Daten offiziell übermittelt werden, müssen sich beide Parteien in einem Verhandlungsprozess auf den später gewählten Verschlüsselungsalgorithmus und den zu verwendenden Schlüssel einigen.“ Dann stellt sich erneut die Frage. Wenn der Inhalt dieser Verhandlung anderen bekannt ist, kann er dann nicht einfach dem Bild folgen und den übertragenen Inhalt entschlüsseln?“ Lao Zhou antwortete schnell.

"Lao Zhou ist in der Tat Lao Zhou! Es spielt keine Rolle, ob der Verschlüsselungsalgorithmus bekannt ist. Schließlich sind die Algorithmen öffentlich. Der Schlüssel liegt in dem Schlüssel, der für die spätere Verschlüsselung verwendet wird. Dies ist der Schlüssel, der Das muss geschützt werden. Lassen Sie es andere wissen.“ Danach zeichnete Dabai weiter.

„Also? Wie kann man diesen Schlüssel schützen? Du solltest mir sagen, dass Lao Zhou etwas besorgt war.“

„Also? Wie kann man diesen Schlüssel schützen? Du solltest mir sagen, dass Lao Zhou etwas besorgt war.“

„Achtung, es kommt hohe Energie. Beide Parteien verwenden zur Übertragung eine Methode namens asymmetrische Verschlüsselung …“

„Moment mal“, unterbrach Lao Zhou Dabai, „Asymmetrische Verschlüsselung, was?“ Bedeutet das? Für die Verschlüsselung und Entschlüsselung werden unterschiedliche Schlüssel verwendet. wie man diesen asymmetrischen Verschlüsselungsalgorithmus verwendet, um den später benötigten Schlüssel zu übertragen!“

Dabai fuhr fort: „Der Client generiert eine Zufallszahl, verschlüsselt sie mit dem öffentlichen Schlüssel und sendet sie an Auf der Serverseite die Der Server verwendet den privaten Schlüssel zum Entschlüsseln, um die Zufallszahl zu erhalten, und berechnet dann einen Schlüssel basierend auf der Zufallszahl und anderen Informationen, der als Schlüssel für die anschließende Verschlüsselung des Inhalts verwendet wird!“

„Warten Sie, Kunde Woher kommt der öffentliche Schlüssel des Clients?“

„Zu Beginn sendet der Client eine Anfrage und der Server teilt dem Client den öffentlichen Schlüssel in der Antwort mit. Okay, ich habe den gesamten Vorgang abgeschlossen.“ . Das ist es.“

Lao Zhou schaute es sich wiederholt an und Nach langer Zeit sagte er schließlich: „Ich verstehe den Prozess, aber ich habe immer das Gefühl, dass dies unnötig ist. Verwenden Sie einfach den asymmetrischen Verschlüsselungsalgorithmus direkt, so viel Ärger!“

Dabai wedelte wiederholt mit den Händen: „Was?“ Sie denken, dass die Ausführung des asymmetrischen Verschlüsselungs- und Entschlüsselungsalgorithmus viel schwieriger ist und ein Vielfaches mehr Zeit in Anspruch nehmen wird. Wenn der asymmetrische Verschlüsselungsalgorithmus während des gesamten Prozesses verwendet wird, wird dies das Interneterlebnis erheblich beeinträchtigen , aber es ist auch sehr teuer, daher gibt es einen Kompromiss, denn für die Klinge wird guter Stahl verwendet, und die anschließende formale Datenübertragung verwendet immer noch den herkömmlichen symmetrischen Verschlüsselungsalgorithmus ist wirtschaftlich und kostengünstig.“

Lao Zhou nickte. Er senkte den Kopf, um eine Weile nachzudenken, und blickte dann zum Flussdiagramm auf.

Nach einer langen Zeit zeigte Lao Zhou auf das Flussdiagramm und fragte erneut: „Ich sagte Dabai, wenn ich eine Rolle zwischen dem Client und dem Server einfüge, gebe ich vor, der Server für den Client zu sein, und tue so, als ob.“ um der Server für den Server zu sein Indem Sie vorgeben, ein Client zu sein, können Sie in ihn eingreifen, Datenpakete ändern und Werbung einfügen, oder? Nachdem ich das Wasser getrunken hatte, würgte und hustete ich: „Wir reden hier von einem Man-in-the-Middle-Angriff! Du denkst, HTTPS sei ein Spielzeug, es kann so leicht gekapert werden, was für ein Witz! Pass auf.“ Bild, es gibt einen Authentifizierungslink, nicht jeder kann ihn nachahmen!“

"In der Antwort des Servers befindet sich der öffentliche Schlüssel, den ich zuvor erwähnt habe, in einem sogenannten Zertifikat. Dieses Zertifikat wird zur Identifizierung der Identität des Servers verwendet und wird von einer maßgeblichen Organisation ausgestellt. Nachdem der Client das Zertifikat erhalten hat, Es wird geprüft, ob es vertrauenswürdig ist, und der nachfolgende Prozess wird rechtzeitig abgebrochen. „

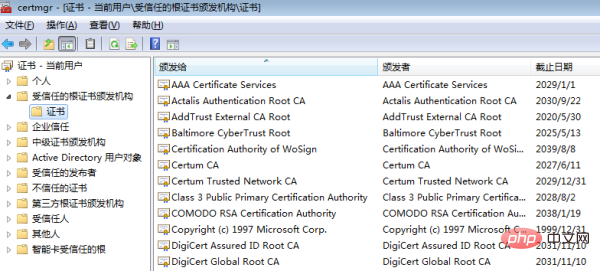

“Wie kann dann beurteilt werden, ob ein Zertifikat vertrauenswürdig ist? Empire hat es bereits installiert, und Sie müssen nur die API aufrufen, um es zu überprüfen!“

Lao Zhou hat immer wieder darüber nachgedacht wieder, aber er hatte immer das Gefühl, dass etwas nicht stimmte, aber er konnte es nicht herausfinden.

Lao Zhou hat immer wieder darüber nachgedacht wieder, aber er hatte immer das Gefühl, dass etwas nicht stimmte, aber er konnte es nicht herausfinden.

4. Es gibt nur eine Wahrheit Nach mehreren Tagen immer noch Lao Zhou Ohne eine Ahnung zu haben, wurde die Angelegenheit ad acta gelegt.

Segen kommen beispiellos und Unglück kommt nie alleine. Dieser Fall wurde noch nicht gelöst und es ist wieder etwas mit Firefox passiert.

Es stellte sich heraus, dass das Antivirenunternehmen 361 entdeckte, dass Firefox heimlich einen Prozess mit Trojaner-Eigenschaften startete. Lao Zhou leitete erneut ein Team zur Untersuchung, und Xiaohu vom Unternehmen Firefox war für die Bearbeitung der Angelegenheit verantwortlich .

Lao Zhou kam zum Firefox-Festplattenspeicherverzeichnis und wollte zunächst den Ursprung der Trojaner-Datei überprüfen.

„Was sind das für Daten?“ fragte Lao Zhou und zeigte auf einen Stapel Dokumente.

„Was sind das für Daten?“ fragte Lao Zhou und zeigte auf einen Stapel Dokumente.

„Lehrer Zhou, das sind die Cache-Daten der Webseite“, antwortete der kleine Fuchs an der Seite.

„Öffnen Sie es und sehen Sie nach, ob Sie einige Spuren des Angriffs finden können?“

Lao Zhou sah sich um, zeigte auf einen weiteren Aktenstapel und fragte: „Was für Daten sind das?“ „

„Lehrer Zhou, das sind eine Reihe von Zertifikatsinformationen, die zur Authentifizierung des Servers während des HTTPS-Handshakes verwendet werden. Das sollte nichts mit diesem Angriff zu tun haben“, erklärte Xiaohu weiter.

„Zur Authentifizierung? Speichert das Empire keine vertrauenswürdigen Zertifikate? Warum speichert man die Zertifikatsinformationen immer noch?“

„Zur Authentifizierung? Speichert das Empire keine vertrauenswürdigen Zertifikate? Warum speichert man die Zertifikatsinformationen immer noch?“

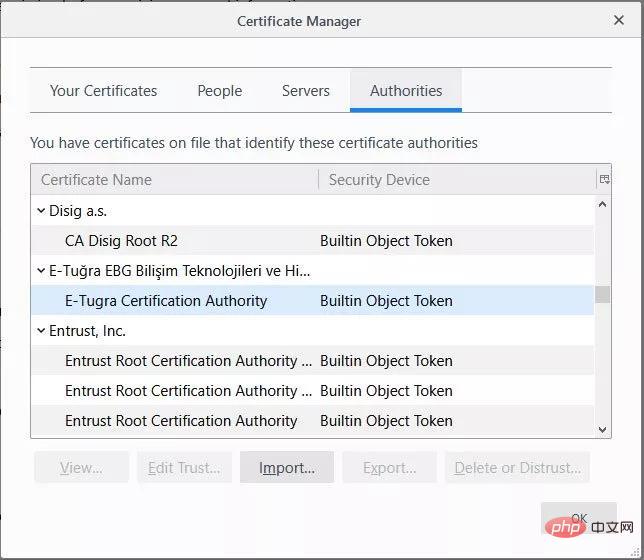

„Wir erkennen die im Imperium gespeicherten vertrauenswürdigen Zertifikate nicht. Es ist zu unzuverlässig. Unser Firefox-Browser führt seine eigene Zertifizierung durch, also verwenden wir sie nicht.“ Xiaohu sagte, dass zwischen ihnen ein wenig Stolz herrschte.

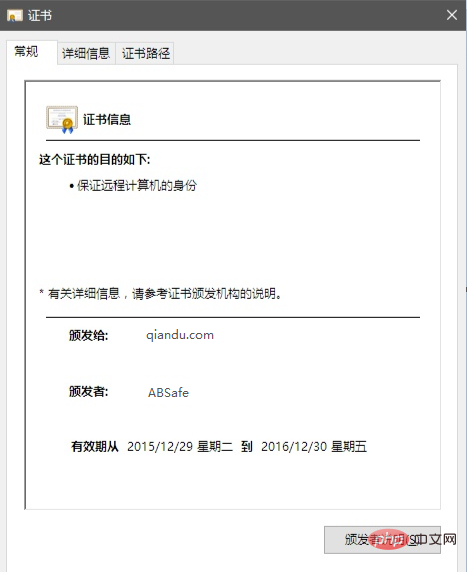

Nachdem er sich Xiaohus Antwort angehört hatte, war Lao Zhou plötzlich fassungslos. Nach ein paar Millisekunden reagierte er und holte das Qiandu.net-Zertifikat hervor, das er von der Firma Chrome erhalten hatte, mit der Absicht, Xiaohu zu bitten, einen Blick darauf zu werfen.

Xiaohu nahm das Zertifikat, schaute es sich genau an und sagte nach einem Moment bestimmt: „Mit diesem Zertifikat stimmt etwas nicht!“

Ein helles Licht blitzte vor Lao Zhous Augen auf. und er fragte: „Wo liegt das Problem?“ Qiandu.com hat hier zwischengespeichert, was überhaupt nicht der Fall ist, das muss eine Fälschung sein!“

Lao Zhou nahm die beiden Zertifikate und überprüfte sie wiederholt, wobei er von Zeit zu Zeit nickte das ihn schon lange beschäftigt hatte, hatte endlich die Antwort.

„Ich verstehe, es gibt nur eine Wahrheit! Jemand muss diese ABSafe-Autorität in die Vertrauensliste des Imperiums aufgenommen und damit das Chrome-Unternehmen getäuscht haben! HTTPS-Man-in-the-Middle-Hijacking! JA!“, Laos Nachdem Zhou gesprochen hatte, wedelte er heftig mit der Faust.

In dieser Nacht erschienen zwei schwarze Gestalten im vertrauenswürdigen Stammzertifikatlager des Imperiums.

„Es stellt sich heraus, dass jemand das von uns installierte Stammzertifikat gelöscht hat. Kein Wunder, dass der Chrome-Browser beim Besuch von Qiandu.com eine Warnung gemeldet hat“, sagte eine der dicken schwarzen Gestalten.

Der dünne schwarze Schatten bedeckte den Mund des dicken Mannes. „Shh, gib mir etwas Wind, ich bringe ihn wieder an!“

„Nicht bewegen! Sicherheitskontrolle!“ Plötzlich stellte sich heraus, dass Lao Zhou und sein Team schon lange hier lauerten .

„Sie sind es, Meister Banguang! Sie haben auch die Anzeigen auf Qiandu.com und Taobei.com hinzugefügt, oder?“ fragte Lao Zhou laut.

Die dicken und dünnen Schatten schauten sich an und erklärten alles ehrlich.

Osterei: „Lao Qi, hast du etwas über den Firefox-Fall herausgefunden?“ „Lao Zhou, komm besser noch einmal hierher, die Situation ist etwas kompliziert.“ Wenn Sie wissen möchten, was als nächstes passiert ist, achten Sie bitte auf die Folgenachrichten...

Für mehr Sicherheit und Einführung in die Programmierung achten Sie bitte auf die chinesische PHP-Website !

Dieser Artikel wurde reproduziert von: https://netsecurity.51cto.com/art/202002/610987.htm

Das obige ist der detaillierte Inhalt vonWarum wird der Datenverkehr immer noch gekapert, obwohl ich HTTPS verwende?. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Werbung bewerben

Werbung bewerben

HTML-Webseitenproduktion

HTML-Webseitenproduktion

Die Webseite öffnet sich langsam

Die Webseite öffnet sich langsam

Die Webseite kann nicht geöffnet werden

Die Webseite kann nicht geöffnet werden

Was tun, wenn die Webseite nicht aufgerufen werden kann?

Was tun, wenn die Webseite nicht aufgerufen werden kann?

So richten Sie die automatische Aktualisierung einer Webseite ein

So richten Sie die automatische Aktualisierung einer Webseite ein

HTML zum Erstellen von Webseiten

HTML zum Erstellen von Webseiten

So öffnen Sie PHP auf einer Webseite

So öffnen Sie PHP auf einer Webseite