Betrieb und Instandhaltung

Betrieb und Instandhaltung

CentOS

CentOS

So sperren Sie den Benutzer nach dreimaliger falscher Passworteingabe unter Centos7

So sperren Sie den Benutzer nach dreimaliger falscher Passworteingabe unter Centos7

So sperren Sie den Benutzer nach dreimaliger falscher Passworteingabe unter Centos7

Die spezifische Methode ist wie folgt:

1. Benutzer von der Remote-Anmeldung einschränken

Inhalt unter #%PAM-1.0 hinzufügen, d. h. Die zweite Zeile muss vorne stehen. Wenn sie hinten steht, kann sich der Benutzer zwar sperren, solange er das richtige Passwort eingibt!

# vim /etc/pam.d/sshd #%PAM-1.0 auth required pam_tally2.so deny=3 unlock_time=300 even_deny_root root_unlock_time=10

Parametererklärung:

even_deny_root schränkt auch Root-Benutzer ein;

deny legt die maximale Anzahl aufeinanderfolgender falscher Anmeldungen für normale Benutzer und Root-Benutzer fest ;

unlock_time legt fest, wie lange es in Sekunden dauert, bis ein normaler Benutzer entsperrt ist.

root_unlock_time legt fest, wie lange es dauert, bis ein Root-Benutzer entsperrt ist Sekunden;

Das Modul pam_tally2 wird hier verwendet. Wenn pam_tally2 nicht unterstützt wird, können Sie das Modul pam_tally verwenden. Darüber hinaus können verschiedene PAM-Versionen unterschiedliche Einstellungen haben. Informationen zu bestimmten Verwendungsmethoden finden Sie in den Verwendungsregeln der entsprechenden Module.

(Empfohlenes Tutorial: Centos-Tutorial )

2. Beschränken Sie Benutzer von der TTY-Anmeldung

Unter #%PAM-1.0 , die zweite Zeile, der hinzugefügte Inhalt, muss vorne geschrieben werden, obwohl der Benutzer gesperrt ist, kann er sich trotzdem anmelden, solange er das richtige Passwort eingibt!

# vim /etc/pam.d/login #%PAM-1.0 auth required pam_tally2.so deny=3 lock_time=300 even_deny_root root_unlock_time=10

wird auch in Zeile 2 hinzugefügt!

3. Überprüfen Sie die Anzahl der fehlgeschlagenen Benutzeranmeldungen

Der Befehl lautet wie folgt:

#cd /etc/pam.d/ [root@node100 pam.d]# pam_tally2 --user root Login Failures Latest failure From root 7 07/16/12 15:18:22 tty1

4. Den angegebenen Benutzer entsperren

Der Befehl lautet wie folgt folgt:

[root@node100 pam.d]# pam_tally2 -r -u root Login Failures Latest failure From

Empfohlene verwandte Video-Tutorials: Linux-Video-Tutorial

Das obige ist der detaillierte Inhalt vonSo sperren Sie den Benutzer nach dreimaliger falscher Passworteingabe unter Centos7. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1382

1382

52

52

Wie verwende ich das Xiaohongshu-Konto, um Benutzer zu finden? Kann ich meine Handynummer finden?

Mar 22, 2024 am 08:40 AM

Wie verwende ich das Xiaohongshu-Konto, um Benutzer zu finden? Kann ich meine Handynummer finden?

Mar 22, 2024 am 08:40 AM

Mit der rasanten Entwicklung der sozialen Medien hat sich Xiaohongshu zu einer der beliebtesten sozialen Plattformen entwickelt. Benutzer können ein Xiaohongshu-Konto erstellen, um ihre persönliche Identität zu zeigen und mit anderen Benutzern zu kommunizieren und zu interagieren. Wenn Sie die Xiaohongshu-Nummer eines Benutzers finden müssen, können Sie diese einfachen Schritte befolgen. 1. Wie verwende ich das Xiaohongshu-Konto, um Benutzer zu finden? 1. Öffnen Sie die Xiaohongshu-App, klicken Sie auf die Schaltfläche „Entdecken“ in der unteren rechten Ecke und wählen Sie dann die Option „Notizen“. 2. Suchen Sie in der Notizenliste nach der Notiz, die von dem Benutzer gepostet wurde, den Sie suchen möchten. Klicken Sie hier, um die Seite mit den Notizdetails aufzurufen. 3. Klicken Sie auf der Seite mit den Notizdetails auf die Schaltfläche „Folgen“ unter dem Avatar des Benutzers, um zur persönlichen Homepage des Benutzers zu gelangen. 4. Klicken Sie in der oberen rechten Ecke der persönlichen Homepage des Benutzers auf die Schaltfläche mit den drei Punkten und wählen Sie „Persönliche Informationen“.

Wie lässt sich das Problem lösen, dass Windows 11 Sie auffordert, den Administrator-Benutzernamen und das Passwort einzugeben, um fortzufahren?

Apr 11, 2024 am 09:10 AM

Wie lässt sich das Problem lösen, dass Windows 11 Sie auffordert, den Administrator-Benutzernamen und das Passwort einzugeben, um fortzufahren?

Apr 11, 2024 am 09:10 AM

Wenn Sie ein Win11-System verwenden, werden Sie manchmal aufgefordert, den Benutzernamen und das Passwort des Administrators einzugeben. In diesem Artikel wird erläutert, wie Sie mit dieser Situation umgehen. Methode 1: 1. Klicken Sie auf [Windows-Logo] und drücken Sie dann [Umschalt+Neustart], um in den abgesicherten Modus zu wechseln, oder gehen Sie folgendermaßen in den abgesicherten Modus: Klicken Sie auf das Startmenü und wählen Sie „Einstellungen“. Wählen Sie „Update und Sicherheit“; wählen Sie „Jetzt neu starten“ unter „Wiederherstellung“ und geben Sie die Optionen ein. Wählen Sie „Fehlerbehebung“ – „Erweiterte Optionen“ – „Starteinstellungen“.

Melden Sie sich als Superuser bei Ubuntu an

Mar 20, 2024 am 10:55 AM

Melden Sie sich als Superuser bei Ubuntu an

Mar 20, 2024 am 10:55 AM

In Ubuntu-Systemen ist der Root-Benutzer normalerweise deaktiviert. Um den Root-Benutzer zu aktivieren, können Sie mit dem Befehl passwd ein Passwort festlegen und sich dann mit dem Befehl su- als Root anmelden. Der Root-Benutzer ist ein Benutzer mit uneingeschränkten Systemadministratorrechten. Er verfügt über Berechtigungen zum Zugriff auf und zum Ändern von Dateien, zur Benutzerverwaltung, zum Installieren und Entfernen von Software sowie zum Ändern der Systemkonfiguration. Es gibt offensichtliche Unterschiede zwischen dem Root-Benutzer und normalen Benutzern. Der Root-Benutzer verfügt über die höchste Autorität und umfassendere Kontrollrechte im System. Der Root-Benutzer kann wichtige Systembefehle ausführen und Systemdateien bearbeiten, was normale Benutzer nicht können. In dieser Anleitung werde ich den Ubuntu-Root-Benutzer untersuchen, wie man sich als Root anmeldet und wie er sich von einem normalen Benutzer unterscheidet. Beachten

So legen Sie das WLAN-Passwort des Routers mit dem Mobiltelefon fest (mit dem Mobiltelefon als Werkzeug)

Apr 24, 2024 pm 06:04 PM

So legen Sie das WLAN-Passwort des Routers mit dem Mobiltelefon fest (mit dem Mobiltelefon als Werkzeug)

Apr 24, 2024 pm 06:04 PM

Drahtlose Netzwerke sind in der heutigen digitalen Welt zu einem unverzichtbaren Bestandteil des Lebens der Menschen geworden. Besonders wichtig ist jedoch der Schutz der Sicherheit persönlicher drahtloser Netzwerke. Das Festlegen eines sicheren Passworts ist der Schlüssel, um sicherzustellen, dass Ihr WLAN-Netzwerk nicht von anderen gehackt werden kann. Um die Sicherheit Ihres Netzwerks zu gewährleisten, erfahren Sie in diesem Artikel ausführlich, wie Sie mit Ihrem Mobiltelefon das WLAN-Passwort des Routers ändern. 1. Öffnen Sie die Router-Verwaltungsseite – Öffnen Sie die Router-Verwaltungsseite im mobilen Browser und geben Sie die Standard-IP-Adresse des Routers ein. 2. Geben Sie den Administrator-Benutzernamen und das Passwort ein. Um Zugriff zu erhalten, geben Sie auf der Anmeldeseite den korrekten Administrator-Benutzernamen und das richtige Passwort ein. 3. Navigieren Sie zur Seite mit den WLAN-Einstellungen – suchen Sie auf der Router-Verwaltungsseite nach der Seite mit den WLAN-Einstellungen und klicken Sie darauf, um sie aufzurufen. 4. Finden Sie das aktuelle WLAN

Download-Adressen und Versionsbeschreibungen für verschiedene Versionen von CentOS7-Images (einschließlich der Everything-Version)

Feb 29, 2024 am 09:20 AM

Download-Adressen und Versionsbeschreibungen für verschiedene Versionen von CentOS7-Images (einschließlich der Everything-Version)

Feb 29, 2024 am 09:20 AM

Beim Laden von CentOS-7.0-1406 gibt es viele optionale Versionen. Für normale Benutzer wissen sie nicht, welche sie wählen sollen. Hier ist eine kurze Einführung: (1) CentOS-xxxx-LiveCD.ios und CentOS-xxxx-Was ist der Unterschied zwischen bin-DVD.iso? Ersteres hat nur 700 MB und letzteres 3,8 GB. Der Unterschied besteht nicht nur in der Größe, sondern der wesentlichere Unterschied besteht darin, dass CentOS-xxxx-LiveCD.ios nur in den Speicher geladen und ausgeführt und nicht installiert werden kann. Auf der Festplatte kann nur CentOS-xxx-bin-DVD1.iso installiert werden. (2) CentOS-xxx-bin-DVD1.iso, Ce

Was ist Sudo und warum ist es wichtig?

Feb 21, 2024 pm 07:01 PM

Was ist Sudo und warum ist es wichtig?

Feb 21, 2024 pm 07:01 PM

sudo (Superuser-Ausführung) ist ein Schlüsselbefehl in Linux- und Unix-Systemen, der es normalen Benutzern ermöglicht, bestimmte Befehle mit Root-Rechten auszuführen. Die Funktion von sudo spiegelt sich hauptsächlich in den folgenden Aspekten wider: Bereitstellung von Berechtigungskontrolle: sudo erreicht eine strikte Kontrolle über Systemressourcen und sensible Vorgänge, indem es Benutzern erlaubt, vorübergehend Superuser-Berechtigungen zu erhalten. Normale Benutzer können über sudo bei Bedarf nur vorübergehende Berechtigungen erhalten und müssen sich nicht ständig als Superuser anmelden. Verbesserte Sicherheit: Durch die Verwendung von sudo können Sie die Verwendung des Root-Kontos bei Routinevorgängen vermeiden. Die Verwendung des Root-Kontos für alle Vorgänge kann zu unerwarteten Systemschäden führen, da für jeden fehlerhaften oder nachlässigen Vorgang die vollen Berechtigungen gewährt werden. Und

So verwenden Sie Passkey für Ihr Microsoft-Konto

Feb 19, 2024 am 11:03 AM

So verwenden Sie Passkey für Ihr Microsoft-Konto

Feb 19, 2024 am 11:03 AM

Passkey ist eine fortschrittlichere und sicherere Methode zur Anmeldung und kann mit einem Microsoft-Konto verwendet werden. In diesem Artikel erfahren Sie, wie Sie Passkey in Ihrem Microsoft-Konto verwenden, welche Vorteile es bietet und welche Unterschiede es zu Passwörtern gibt. Bevor wir auf die Details eingehen, möchten wir betonen, dass Passkey im Allgemeinen besser für Sie geeignet ist, wenn Sie Ihre Passwörter häufig vergessen oder sich schnell anmelden müssen. Was ist Passkey? Wie unterscheiden sie sich von Passwörtern? Passwörter sind eine fortschrittliche und sichere Authentifizierungsmethode, die herkömmliche Passwortanmeldungen ersetzen kann. Jede Anwendung verfügt über einen eindeutigen Schlüssel, der die Sicherheit gewährleistet und Bedrohungen wie Phishing verhindert. Benutzer können ihre Identität per E-Mail und Passwort bestätigen oder Gesichtserkennung, Fingerabdruck oder Sicherheitsschlüssel verwenden

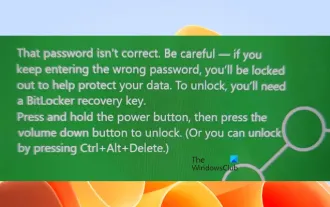

Falsches Passwort, Vorsicht BitLocker-Warnung

Mar 26, 2024 am 09:41 AM

Falsches Passwort, Vorsicht BitLocker-Warnung

Mar 26, 2024 am 09:41 AM

In diesem Artikel erfahren Sie, wie Sie das Problem eines falschen Passworts lösen können, insbesondere wie Sie beim Umgang mit BitLocker-Warnungen vorsichtig sein müssen. Diese Warnung wird ausgelöst, wenn in BitLocker mehrmals ein falsches Passwort eingegeben wird, um das Laufwerk zu entsperren. Normalerweise tritt diese Warnung auf, weil das System über eine Richtlinie verfügt, die fehlerhafte Anmeldeversuche begrenzt (normalerweise sind drei Anmeldeversuche zulässig). In diesem Fall erhält der Nutzer eine entsprechende Warnmeldung. Die vollständige Warnmeldung lautet wie folgt: Das eingegebene Passwort ist falsch. Bitte beachten Sie, dass die fortlaufende Eingabe falscher Passwörter zur Sperrung des Kontos führt. Dies dient dem Schutz Ihrer Daten. Wenn Sie Ihr Konto entsperren müssen, müssen Sie einen BitLocker-Wiederherstellungsschlüssel verwenden. Das Passwort ist falsch. Achten Sie auf die BitLocker-Warnung, die Sie erhalten, wenn Sie sich an Ihrem Computer anmelden