Detailliertes Beispiel eines geschützten Schlüsselworts in Java

Schauen wir uns zunächst die folgenden beiden Beispiele an:

Beispiel 1:

//包A中有一个动物类

package testa;

public class Animal {

protected void crowl(String c){

System.out.println(c);

}

}(Empfohlenes Video-Tutorial: java Video)

Beispiel 2:

package testb;

import testa.Animal;

class Cat extends Animal

{

}

public class Rat extends Animal{

public void crowl(){

this.crowl("zhi zhi"); //没有问题,继承了Animal中的protected方法——crowl(String)

Animal ani=new Animal();

ani.crowl("animail jiaojiao"); //wrong, The method crowl(String) from the type Animal is not visible

Cat cat=new Cat();

cat.crowl("miao miao"); //wrong, The method crowl(String) from the type Animal is not visible

}

}Da sowohl Katzen als auch Mäuse die Tierklasse erben, kann die Vererbung der Katze im Rahmen der Mausklasse nicht erfolgen gesehen werden Was ist mit der crow()-Methode?

Fragen und Antworten:

geschützt Zugriffsschutzregeln sind sehr subtil. Obwohl die geschützte Domäne für alle Unterklassen sichtbar ist. Aber eines ist sehr wichtig. Wenn sich in verschiedenen Paketen befinden, können -Unterklassen nur auf die geschützte Domäne der übergeordneten Klasse zugreifen, die sie innerhalb ihres eigenen Bereichs erben, aber nicht auf andere Unterklassen (mit derselben übergeordneten Klasse). ). Die vom biologischen Bruder der Klasse geerbte geschützte Domäne und die geschützte Domäne ani.crow1() des übergeordneten Klassenobjekts. Um es ganz klar auszudrücken: Mäuse können nur „zhi, zhi“ rufen. Selbst wenn er die Katze sehen kann (er kann in seinem eigenen Bereich ein Katzenobjekt erstellen), wird er nie miauen lernen.

Mit anderen Worten, die von cat geerbte Crowl-Methode ist im Rahmen der Cat-Klasse sichtbar. Im Rahmen der Rattenklasse ist es jedoch nicht sichtbar, auch wenn Ratte und Katze Brüder sind.

Außerdem: Aus diesem Grund können wir das Objekt aObject.clone() nicht einfach direkt klonen, wenn wir die Methode clone verwenden. Es muss in aObject.bObject=(Bobject)this.bObject.clone();

Zusammenfassung:

Wenn B A erweitert, kann es im Rahmen der Unterklasse B nur aufrufen die geschützte Methode des durch diese Unterklasse B definierten Objekts (diese Methode wird von der übergeordneten Klasse A geerbt). Die geschützten Methoden anderer Objekte der Klasse A (A selbst und von A geerbt) können nicht aufgerufen werden.

Empfohlenes Tutorial: Java-Einstiegsprogramm

Das obige ist der detaillierte Inhalt vonDetailliertes Beispiel eines geschützten Schlüsselworts in Java. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1382

1382

52

52

Perfekte Zahl in Java

Aug 30, 2024 pm 04:28 PM

Perfekte Zahl in Java

Aug 30, 2024 pm 04:28 PM

Leitfaden zur perfekten Zahl in Java. Hier besprechen wir die Definition, Wie prüft man die perfekte Zahl in Java?, Beispiele mit Code-Implementierung.

Weka in Java

Aug 30, 2024 pm 04:28 PM

Weka in Java

Aug 30, 2024 pm 04:28 PM

Leitfaden für Weka in Java. Hier besprechen wir die Einführung, die Verwendung von Weka Java, die Art der Plattform und die Vorteile anhand von Beispielen.

Smith-Nummer in Java

Aug 30, 2024 pm 04:28 PM

Smith-Nummer in Java

Aug 30, 2024 pm 04:28 PM

Leitfaden zur Smith-Zahl in Java. Hier besprechen wir die Definition: Wie überprüft man die Smith-Nummer in Java? Beispiel mit Code-Implementierung.

Fragen zum Java Spring-Interview

Aug 30, 2024 pm 04:29 PM

Fragen zum Java Spring-Interview

Aug 30, 2024 pm 04:29 PM

In diesem Artikel haben wir die am häufigsten gestellten Fragen zu Java Spring-Interviews mit ihren detaillierten Antworten zusammengestellt. Damit Sie das Interview knacken können.

Brechen oder aus Java 8 Stream foreach zurückkehren?

Feb 07, 2025 pm 12:09 PM

Brechen oder aus Java 8 Stream foreach zurückkehren?

Feb 07, 2025 pm 12:09 PM

Java 8 führt die Stream -API ein und bietet eine leistungsstarke und ausdrucksstarke Möglichkeit, Datensammlungen zu verarbeiten. Eine häufige Frage bei der Verwendung von Stream lautet jedoch: Wie kann man von einem Foreach -Betrieb brechen oder zurückkehren? Herkömmliche Schleifen ermöglichen eine frühzeitige Unterbrechung oder Rückkehr, aber die Stream's foreach -Methode unterstützt diese Methode nicht direkt. In diesem Artikel werden die Gründe erläutert und alternative Methoden zur Implementierung vorzeitiger Beendigung in Strahlverarbeitungssystemen erforscht. Weitere Lektüre: Java Stream API -Verbesserungen Stream foreach verstehen Die Foreach -Methode ist ein Terminalbetrieb, der einen Vorgang für jedes Element im Stream ausführt. Seine Designabsicht ist

Zeitstempel für Datum in Java

Aug 30, 2024 pm 04:28 PM

Zeitstempel für Datum in Java

Aug 30, 2024 pm 04:28 PM

Anleitung zum TimeStamp to Date in Java. Hier diskutieren wir auch die Einführung und wie man Zeitstempel in Java in ein Datum konvertiert, zusammen mit Beispielen.

Java -Programm, um das Kapselvolumen zu finden

Feb 07, 2025 am 11:37 AM

Java -Programm, um das Kapselvolumen zu finden

Feb 07, 2025 am 11:37 AM

Kapseln sind dreidimensionale geometrische Figuren, die aus einem Zylinder und einer Hemisphäre an beiden Enden bestehen. Das Volumen der Kapsel kann berechnet werden, indem das Volumen des Zylinders und das Volumen der Hemisphäre an beiden Enden hinzugefügt werden. In diesem Tutorial wird erörtert, wie das Volumen einer bestimmten Kapsel in Java mit verschiedenen Methoden berechnet wird. Kapselvolumenformel Die Formel für das Kapselvolumen lautet wie folgt: Kapselvolumen = zylindrisches Volumenvolumen Zwei Hemisphäre Volumen In, R: Der Radius der Hemisphäre. H: Die Höhe des Zylinders (ohne die Hemisphäre). Beispiel 1 eingeben Radius = 5 Einheiten Höhe = 10 Einheiten Ausgabe Volumen = 1570,8 Kubikeinheiten erklären Berechnen Sie das Volumen mithilfe der Formel: Volumen = π × R2 × H (4

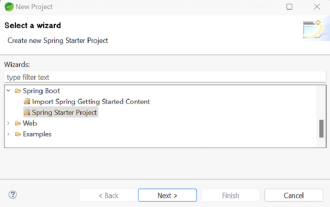

Wie führe ich Ihre erste Spring -Boot -Anwendung in der Spring Tool Suite aus?

Feb 07, 2025 pm 12:11 PM

Wie führe ich Ihre erste Spring -Boot -Anwendung in der Spring Tool Suite aus?

Feb 07, 2025 pm 12:11 PM

Spring Boot vereinfacht die Schaffung robuster, skalierbarer und produktionsbereiteter Java-Anwendungen, wodurch die Java-Entwicklung revolutioniert wird. Der Ansatz "Übereinkommen über Konfiguration", der dem Feder -Ökosystem inhärent ist, minimiert das manuelle Setup, Allo