Betrieb und Instandhaltung

Betrieb und Instandhaltung

Sicherheit

Sicherheit

Einführung in die Sicherheitslücke bei der Eskalation lokaler Rechte unter Linux

Einführung in die Sicherheitslücke bei der Eskalation lokaler Rechte unter Linux

Einführung in die Sicherheitslücke bei der Eskalation lokaler Rechte unter Linux

Am 20. Juli 2019 hat Linux offiziell eine Schwachstelle bezüglich der Eskalation lokaler Kernelrechte behoben. Ein Angreifer kann diese Schwachstelle ausnutzen, um Benutzern mit normalen Rechten Root-Rechte zu verleihen.

(Empfohlenes Tutorial: Website-Sicherheits-Tutorial)

Beschreibung der Sicherheitslücke

Wenn PTRACE_TRACEME aufgerufen wird, ruft die Funktion ptrace_link eine RCU-Referenz auf die Anmeldeinformationen des übergeordneten Prozesses ab und verweist diesen Zeiger dann auf die Funktion get_cred. Die Lebensdauerregeln der Objektstruktur cred erlauben jedoch keine bedingungslose Umwandlung einer RCU-Referenz in eine stabile Referenz.

PTRACE_TRACEME ruft die Anmeldeinformationen des übergeordneten Prozesses ab und ermöglicht es ihm, verschiedene Vorgänge wie den übergeordneten Prozess auszuführen, die der übergeordnete Prozess ausführen kann. Wenn ein böswilliger untergeordneter Prozess mit niedrigen Berechtigungen PTRACE_TRACEME verwendet und der übergeordnete Prozess des untergeordneten Prozesses über hohe Berechtigungen verfügt, kann der untergeordnete Prozess die Kontrolle über seinen übergeordneten Prozess erlangen und die Execve-Funktion mithilfe der Berechtigungen des übergeordneten Prozesses aufrufen, um einen neuen Prozess mit hohen Berechtigungen zu erstellen. Der Angreifer kontrolliert letztendlich die Ptrace-Beziehung zwischen zwei Prozessen mit hohen Privilegien, die zum Ptrace genutzt werden können.

suid-Binärdatei und Root-Zugriff erhalten.

Wiederkehrende Sicherheitslücke

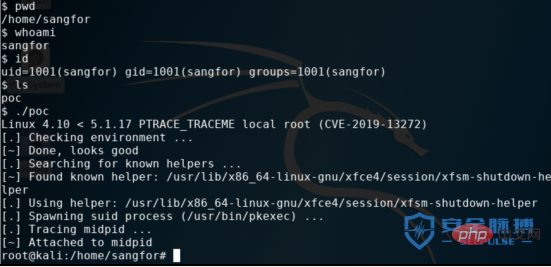

Es gibt einen hochgradig ausnutzbaren Exploit für diese Sicherheitslücke im Internet. Der Exploit-Effekt ist wie folgt:

Auswirkungsbereich:

Linux-Kernel

Reparaturvorschläge

1. Patch-Reparaturlink:

https://git.kernel.org/pub/scm/linux/kernel/git/torvalds/linux.git/commit/?id=6994eefb0053799d2e07cd140df6c2ea106c41ee

2. Aktualisieren Sie den Linux-Kernel auf die neueste Version.

Referenzlink

https://github.com/torvalds/linux/commit/6994eefb0053799d2e07cd140df6c2ea106c41ee

Das obige ist der detaillierte Inhalt vonEinführung in die Sicherheitslücke bei der Eskalation lokaler Rechte unter Linux. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1377

1377

52

52

Wofür ist Linux eigentlich gut?

Apr 12, 2025 am 12:20 AM

Wofür ist Linux eigentlich gut?

Apr 12, 2025 am 12:20 AM

Linux eignet sich für Server, Entwicklungsumgebungen und eingebettete Systeme. 1. Als Serverbetriebssystem ist Linux stabil und effizient und wird häufig zur Bereitstellung von Anwendungen mit hoher Konreise verwendet. 2. Als Entwicklungsumgebung bietet Linux effiziente Befehlszeilen -Tools und Paketmanagementsysteme, um die Entwicklungseffizienz zu verbessern. 3. In eingebetteten Systemen ist Linux leicht und anpassbar und für Umgebungen mit begrenzten Ressourcen geeignet.

So sehen Sie den Instanznamen von Oracle

Apr 11, 2025 pm 08:18 PM

So sehen Sie den Instanznamen von Oracle

Apr 11, 2025 pm 08:18 PM

Es gibt drei Möglichkeiten, Instanznamen in Oracle anzuzeigen: Verwenden Sie den "SQLPLUS" und "Instance_name aus v $ Instance". Befehle in der Befehlszeile. Verwenden Sie den "show Instance_name;" Befehl in SQL*Plus. Überprüfen Sie die Umgebungsvariablen (Oracle_sid unter Linux) über den Task -Manager des Betriebssystems, den Oracle Enterprise Manager oder über das Betriebssystem.

Verwenden von Docker mit Linux: eine umfassende Anleitung

Apr 12, 2025 am 12:07 AM

Verwenden von Docker mit Linux: eine umfassende Anleitung

Apr 12, 2025 am 12:07 AM

Die Verwendung von Docker unter Linux kann die Entwicklung und die Bereitstellungseffizienz verbessern. 1. Installieren Sie Docker: Verwenden Sie Skripte, um Docker auf Ubuntu zu installieren. 2. Überprüfen Sie die Installation: Führen Sie die Sudodockerrunhello-Welt aus. 3. Basisnutzung: Erstellen Sie einen Nginx-Container-Dockerrun-Namemy-Nginx-P8080: 80-DNGinx. 4. Erweiterte Verwendung: Erstellen Sie ein benutzerdefiniertes Bild, erstellen und führen Sie mit Dockerfile aus. 5. Optimierung und Best Practices: Befolgen Sie Best Practices zum Schreiben von Dockerfiles mit mehrstufigen Builds und DockerComponpose.

Was tun, wenn der Port Apache80 belegt ist

Apr 13, 2025 pm 01:24 PM

Was tun, wenn der Port Apache80 belegt ist

Apr 13, 2025 pm 01:24 PM

Wenn der Port -80 -Port der Apache 80 besetzt ist, lautet die Lösung wie folgt: Finden Sie den Prozess, der den Port einnimmt, und schließen Sie ihn. Überprüfen Sie die Firewall -Einstellungen, um sicherzustellen, dass Apache nicht blockiert ist. Wenn die obige Methode nicht funktioniert, konfigurieren Sie Apache bitte so, dass Sie einen anderen Port verwenden. Starten Sie den Apache -Dienst neu.

So starten Sie Apache

Apr 13, 2025 pm 01:06 PM

So starten Sie Apache

Apr 13, 2025 pm 01:06 PM

Die Schritte zum Starten von Apache sind wie folgt: Installieren Sie Apache (Befehl: sudo apt-Get-Get-Installieren Sie Apache2 oder laden Sie ihn von der offiziellen Website herunter). (Optional, Linux: sudo systemctl

So überwachen Sie die NGINX SSL -Leistung auf Debian

Apr 12, 2025 pm 10:18 PM

So überwachen Sie die NGINX SSL -Leistung auf Debian

Apr 12, 2025 pm 10:18 PM

In diesem Artikel wird beschrieben, wie die SSL -Leistung von NGINX -Servern auf Debian -Systemen effektiv überwacht wird. Wir werden Nginxexporter verwenden, um Nginx -Statusdaten in Prometheus zu exportieren und sie dann visuell über Grafana anzeigen. Schritt 1: Konfigurieren von Nginx Erstens müssen wir das Modul stub_status in der nginx -Konfigurationsdatei aktivieren, um die Statusinformationen von Nginx zu erhalten. Fügen Sie das folgende Snippet in Ihre Nginx -Konfigurationsdatei hinzu (normalerweise in /etc/nginx/nginx.conf oder deren inklusive Datei): location/nginx_status {stub_status

So beginnen Sie mit der Überwachung von Oracle

Apr 12, 2025 am 06:00 AM

So beginnen Sie mit der Überwachung von Oracle

Apr 12, 2025 am 06:00 AM

Die Schritte zum Starten eines Oracle -Listeners sind wie folgt: Überprüfen

So richten Sie im Debian -System einen Recyclingbehälter ein

Apr 12, 2025 pm 10:51 PM

So richten Sie im Debian -System einen Recyclingbehälter ein

Apr 12, 2025 pm 10:51 PM

In diesem Artikel werden zwei Methoden zur Konfiguration eines Recycling -Bin in einem Debian -System eingeführt: eine grafische Schnittstelle und eine Befehlszeile. Methode 1: Verwenden Sie die grafische Schnittstelle Nautilus, um den Dateimanager zu öffnen: Suchen und starten Sie den Nautilus -Dateimanager (normalerweise als "Datei") im Menü Desktop oder Anwendungen. Suchen Sie den Recycle Bin: Suchen Sie nach dem Ordner recycelner Behälter in der linken Navigationsleiste. Wenn es nicht gefunden wird, klicken Sie auf "Andere Speicherort" oder "Computer", um sie zu suchen. Konfigurieren Sie Recycle Bin-Eigenschaften: Klicken Sie mit der rechten Maustaste auf "Recycle Bin" und wählen Sie "Eigenschaften". Im Eigenschaftenfenster können Sie die folgenden Einstellungen einstellen: Maximale Größe: Begrenzen Sie den im Recycle -Behälter verfügbaren Speicherplatz. Aufbewahrungszeit: Legen Sie die Erhaltung fest, bevor die Datei automatisch im Recyclingbehälter gelöscht wird