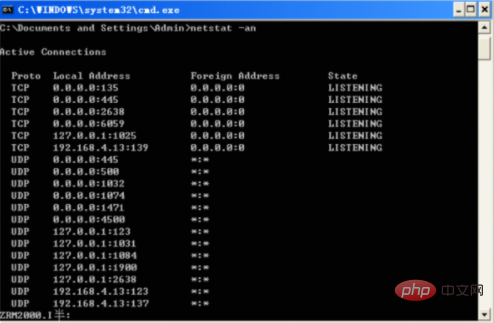

Was macht der Befehl netstat?

Der Befehl netstat wird verwendet, um Netzwerkverbindungen, Routing-Tabellen und Netzwerkschnittstelleninformationen anzuzeigen. Bei Verwendung ohne Parameter zeigt netstat aktive TCP-Verbindungen an.

Die Betriebsumgebung dieses Tutorials: Linux7.3-System, Dell G3-Computer.

Die Rolle des Befehls netstat: Die Funktion des Befehls

netstat besteht darin, Netzwerkverbindungen, Routing-Tabellen und Netzwerkschnittstelleninformationen anzuzeigen, damit Benutzer wissen, welche Netzwerkverbindungen aktiv sind. Bei Verwendung ohne Parameter zeigt netstat aktive TCP-Verbindungen an.

Das allgemeine Format dieses Befehls ist:

netstat [-a][-e][-n][-o][-p Protocol][-r][-s][Interval][1]

Spaltenkopf:

Name Der Name der Schnittstelle

Mtu Die maximale Übertragungseinheit der Schnittstelle

Net/Dest Das Netzwerk, in dem sich die Schnittstelle befindet

Adresse Die IP-Adresse der Schnittstelle

Ipkts empfangene Anzahl der Datenpakete

Ierrs Anzahl der beschädigt empfangenen Datenpakete

Opkts Anzahl der gesendeten Datenpakete

Oeers Anzahl der beschädigten gesendeten Datenpakete

Collisions Anzahl der von dieser Schnittstelle aufgezeichneten Netzwerkkonflikte

Erweiterte Informationen

Netstat ist ein Konsolenbefehl und ein sehr nützliches Tool zur Überwachung von TCP/IP-Netzwerken. Es kann die Routing-Tabelle, aktuelle Netzwerkverbindungen und Statusinformationen jedes Netzwerkschnittstellengeräts anzeigen.

Netstat wird verwendet, um statistische Daten zu den Protokollen IP, TCP, UDP und ICMP anzuzeigen. Es wird im Allgemeinen verwendet, um die Netzwerkverbindung jedes Ports der Maschine zu überprüfen.

Empfohlene verwandte Artikel: Linux-Tutorial

Das obige ist der detaillierte Inhalt vonWas macht der Befehl netstat?. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1377

1377

52

52

Wie verwende ich reguläre Ausdrücke (REGEX) unter Linux für das Musteranpassung?

Mar 17, 2025 pm 05:25 PM

Wie verwende ich reguläre Ausdrücke (REGEX) unter Linux für das Musteranpassung?

Mar 17, 2025 pm 05:25 PM

In dem Artikel wird erläutert, wie reguläre Ausdrücke (REGEX) unter Linux für Musteranpassung, Dateisuche und Textmanipulation, Detailsyntax, Befehle und Tools wie Grep, SED und awk detailliert werden.

Wie überwache ich die Systemleistung unter Linux mithilfe von Tools wie Top, HTOP und VMSTAT?

Mar 17, 2025 pm 05:28 PM

Wie überwache ich die Systemleistung unter Linux mithilfe von Tools wie Top, HTOP und VMSTAT?

Mar 17, 2025 pm 05:28 PM

In dem Artikel werden die Leistung von Top, HTOP und VMSTAT zur Überwachung der Systemleistung der Linux -Systeme erläutert und deren eindeutige Funktionen und Anpassungsoptionen für eine effektive Systemverwaltung beschrieben.

Wie implementiere ich die Zwei-Faktor-Authentifizierung (2FA) für SSH in Linux?

Mar 17, 2025 pm 05:31 PM

Wie implementiere ich die Zwei-Faktor-Authentifizierung (2FA) für SSH in Linux?

Mar 17, 2025 pm 05:31 PM

Der Artikel enthält eine Anleitung zum Einrichten der Zwei-Faktor-Authentifizierung (2FA) für SSH unter Linux unter Verwendung von Google Authenticator, Detaillierung der Installations-, Konfigurations- und Fehlerbehebungsschritte. Es unterstreicht die Sicherheitsvorteile von 2FA, wie z. B. die verstärkte SEC

Wie benutze ich Sudo, um Benutzern in Linux erhöhte Berechtigungen zu gewähren?

Mar 17, 2025 pm 05:32 PM

Wie benutze ich Sudo, um Benutzern in Linux erhöhte Berechtigungen zu gewähren?

Mar 17, 2025 pm 05:32 PM

In dem Artikel wird erläutert, wie die Sudo -Privilegien in Linux verwaltet werden, einschließlich Gewährung, Widerruf und Best Practices für Sicherheitsvorschriften. Der Hauptaugenmerk liegt auf der sicheren Bearbeitung /etc /sudoers und der Begrenzung des Zugangs. Charakterzahl: 159

Wie verwalte ich Softwarepakete unter Linux mithilfe von Paketmanagern (APT, YUM, DNF)?

Mar 17, 2025 pm 05:26 PM

Wie verwalte ich Softwarepakete unter Linux mithilfe von Paketmanagern (APT, YUM, DNF)?

Mar 17, 2025 pm 05:26 PM

In Artikel werden die Verwaltung von Softwarepaketen unter Linux mithilfe von APT, YUM und DNF besprochen, wobei die Installation, Updates und Entfernungen behandelt werden. Es vergleicht ihre Funktionen und Eignung für verschiedene Verteilungen.

Wie erstelle ich eine Linux -Verteilung?

Mar 14, 2025 pm 04:45 PM

Wie erstelle ich eine Linux -Verteilung?

Mar 14, 2025 pm 04:45 PM

Der Artikel beschreibt den Prozess des Erstellens und Anpassens einer Linux-Verteilung, die Auswahl eines Basissystems, mithilfe von Build-Tools wie LFS und Debian-basierten Systemen, Anpassungspakete und Änderungen des Kernels. Es wird auch die Verwaltung von Softwar erläutert

Wie konfiguriere ich das Netzwerk unter Linux (statisches IP, DHCP, DNS)?

Mar 14, 2025 pm 04:55 PM

Wie konfiguriere ich das Netzwerk unter Linux (statisches IP, DHCP, DNS)?

Mar 14, 2025 pm 04:55 PM

Der Artikel enthält eine Anleitung zum Konfigurieren von Linux -Netzwerken und konzentriert sich auf die Einrichtung statischer IP-, DHCP- und DNS -Konfigurationen. Es werden Schritte für die Bearbeitung von Konfigurationsdateien und das Neustart von Netzwerkdiensten beschrieben, um Änderungen anzuwenden.

Was sind die beliebtesten Linux -Verteilungen (Ubuntu, Debian, Fedora, Centos)?

Mar 14, 2025 pm 04:50 PM

Was sind die beliebtesten Linux -Verteilungen (Ubuntu, Debian, Fedora, Centos)?

Mar 14, 2025 pm 04:50 PM

In dem Artikel werden beliebte Linux -Verteilungen erörtert: Ubuntu, Debian, Fedora und CentOS, die sich auf ihre einzigartigen Funktionen und ihre Eignung für verschiedene Benutzer konzentrieren. Es vergleicht Ubuntu und Debian's Release -Zyklen, Softwareverfügbarkeit und -unterstützung und hoch