Wie werden Computerviren nach ihrer Infektionsart klassifiziert?

Computerviren können nach ihren Infektionsmethoden klassifiziert werden: 1. Bootviren beziehen sich auf Computerviren, die im Bootbereich oder Hauptbootbereich von Festplatten parasitieren. 2. Systemviren verwenden ihre eigenen Programme, um dem Betriebssystem hinzuzufügen oder ersetzen Sie einen Teil des Betriebssystems, was sehr zerstörerisch ist und dazu führen kann, dass das gesamte System lahmgelegt wird. 3. Anwendungsartige Viren.

Boot-Virus

Boot-Virus bezieht sich auf einen Computervirus, der im Boot-Sektor oder Haupt-Boot-Sektor einer Festplatte lebt. Diese Art von Virus macht sich den Nachteil zunutze, dass er beim Booten des Systems nicht beurteilen kann, ob der Inhalt des Haupt-Boot-Bereichs korrekt ist oder nicht. Er dringt während des Boot-Vorgangs in das System ein, bleibt im Speicher und überwacht den Systembetrieb wartet auf Infektion und Zerstörung. Abhängig von der parasitären Position der Boot-Viren auf der Festplatte können sie in Haupt-Boot-Record-Viren und Partition-Boot-Record-Viren unterteilt werden. Der Master-Boot-Record-Virus infiziert den Haupt-Boot-Bereich der Festplatte, z. B. Marihuana-Virus, 2708-Virus, Torch-Virus usw.; der Partition-Boot-Record-Virus infiziert den aktiven Partition-Boot-Record der Festplatte, z. B. Small Ballvirus, Girlvirus usw.

Systemvirus

Der Betriebssystemvirus verwendet ein eigenes Programm, um sich dem Betriebssystem anzuschließen oder einen Teil des Betriebssystems zu ersetzen. Dies ist sehr zerstörerisch und kann dazu führen, dass das gesamte System lahmgelegt wird. Und da dieser Virus das Betriebssystem infiziert hat, ersetzt er bei der Ausführung die legitimen Programmmodule des Betriebssystems durch seine eigenen Programmfragmente. Die Zerstörung des Betriebssystems basiert auf den Eigenschaften des Virus selbst, dem Status und der Rolle des legalen Programmmoduls im zu ersetzenden Betriebssystem und der Art und Weise, wie der Virus das Betriebssystem ersetzt. Gleichzeitig ist dieser Virus auch für Dateien im System hochinfektiös.

Anwendungsvirus

Anwendungsvirus wird auch als Quellcodevirus bezeichnet, der in Hochsprachen geschriebene Programme angreift Nach erfolgreicher Zusammenstellung wird es Teil des rechtlichen Prozesses.

Das obige ist der detaillierte Inhalt vonWie werden Computerviren nach ihrer Infektionsart klassifiziert?. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1376

1376

52

52

Die CSRankings National Computer Science Rankings 2024 sind veröffentlicht! CMU dominiert die Liste, MIT fällt aus den Top 5

Mar 25, 2024 pm 06:01 PM

Die CSRankings National Computer Science Rankings 2024 sind veröffentlicht! CMU dominiert die Liste, MIT fällt aus den Top 5

Mar 25, 2024 pm 06:01 PM

Die 2024CSRankings National Computer Science Major Rankings wurden gerade veröffentlicht! In diesem Jahr gehört die Carnegie Mellon University (CMU) im Ranking der besten CS-Universitäten in den Vereinigten Staaten zu den Besten des Landes und im Bereich CS, während die University of Illinois at Urbana-Champaign (UIUC) einen der besten Plätze belegt sechs Jahre in Folge den zweiten Platz belegt. Georgia Tech belegte den dritten Platz. Dann teilten sich die Stanford University, die University of California in San Diego, die University of Michigan und die University of Washington den vierten Platz weltweit. Es ist erwähnenswert, dass das Ranking des MIT zurückgegangen ist und aus den Top 5 herausgefallen ist. CSRankings ist ein globales Hochschulrankingprojekt im Bereich Informatik, das von Professor Emery Berger von der School of Computer and Information Sciences der University of Massachusetts Amherst initiiert wurde. Die Rangfolge erfolgt objektiv

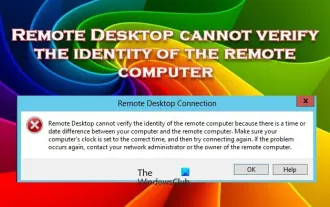

Remotedesktop kann die Identität des Remotecomputers nicht authentifizieren

Feb 29, 2024 pm 12:30 PM

Remotedesktop kann die Identität des Remotecomputers nicht authentifizieren

Feb 29, 2024 pm 12:30 PM

Mit dem Windows-Remotedesktopdienst können Benutzer aus der Ferne auf Computer zugreifen, was für Personen, die aus der Ferne arbeiten müssen, sehr praktisch ist. Es können jedoch Probleme auftreten, wenn Benutzer keine Verbindung zum Remotecomputer herstellen können oder Remotedesktop die Identität des Computers nicht authentifizieren kann. Dies kann durch Netzwerkverbindungsprobleme oder einen Fehler bei der Zertifikatsüberprüfung verursacht werden. In diesem Fall muss der Benutzer möglicherweise die Netzwerkverbindung überprüfen, sicherstellen, dass der Remote-Computer online ist, und versuchen, die Verbindung wiederherzustellen. Außerdem ist es wichtig, sicherzustellen, dass die Authentifizierungsoptionen des Remotecomputers richtig konfiguriert sind, um das Problem zu lösen. Solche Probleme mit den Windows-Remotedesktopdiensten können normalerweise durch sorgfältiges Überprüfen und Anpassen der Einstellungen behoben werden. Aufgrund eines Zeit- oder Datumsunterschieds kann Remote Desktop die Identität des Remotecomputers nicht überprüfen. Bitte stellen Sie Ihre Berechnungen sicher

Was ist e im Computer?

Aug 31, 2023 am 09:36 AM

Was ist e im Computer?

Aug 31, 2023 am 09:36 AM

Das „e“ von Computer ist das Symbol der wissenschaftlichen Notation. Der Buchstabe „e“ wird als Exponententrennzeichen in der wissenschaftlichen Notation verwendet, was „multipliziert mit der Zehnerpotenz“ bedeutet. In der wissenschaftlichen Notation wird eine Zahl normalerweise als M × geschrieben 10^E, wobei M eine Zahl zwischen 1 und 10 ist und E den Exponenten darstellt.

Fix: Microsoft Teams-Fehlercode 80090016 Das Trusted Platform-Modul Ihres Computers ist ausgefallen

Apr 19, 2023 pm 09:28 PM

Fix: Microsoft Teams-Fehlercode 80090016 Das Trusted Platform-Modul Ihres Computers ist ausgefallen

Apr 19, 2023 pm 09:28 PM

<p>MSTeams ist die vertrauenswürdige Plattform zum Kommunizieren, Chatten oder Telefonieren mit Teamkollegen und Kollegen. Der Fehlercode 80090016 auf MSTeams und die Meldung <strong>Das Trusted Platform Module Ihres Computers ist fehlgeschlagen</strong> kann zu Schwierigkeiten beim Anmelden führen. Die App erlaubt Ihnen keine Anmeldung, bis der Fehlercode behoben ist. Wenn Sie beim Öffnen von MS Teams oder einer anderen Microsoft-Anwendung auf solche Meldungen stoßen, kann Ihnen dieser Artikel bei der Lösung des Problems helfen. </p><h2&

Was bedeutet Computer-Cu?

Aug 15, 2023 am 09:58 AM

Was bedeutet Computer-Cu?

Aug 15, 2023 am 09:58 AM

Die Bedeutung von cu in einem Computer hängt vom Kontext ab: 1. Steuereinheit, im Zentralprozessor eines Computers, CU ist die Komponente, die für die Koordinierung und Steuerung des gesamten Rechenprozesses verantwortlich ist. 2. Recheneinheit, in einem Grafikprozessor oder einem anderen Beschleunigter Prozessor, CU ist die Grundeinheit zur Verarbeitung paralleler Rechenaufgaben.

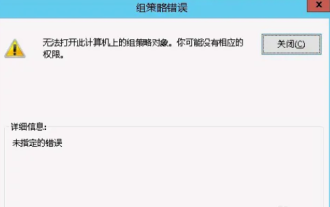

Das Gruppenrichtlinienobjekt kann auf diesem Computer nicht geöffnet werden

Feb 07, 2024 pm 02:00 PM

Das Gruppenrichtlinienobjekt kann auf diesem Computer nicht geöffnet werden

Feb 07, 2024 pm 02:00 PM

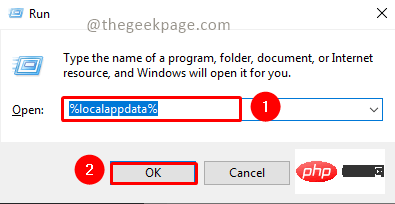

Gelegentlich kann es bei der Verwendung eines Computers zu Fehlfunktionen des Betriebssystems kommen. Das Problem, auf das ich heute gestoßen bin, bestand darin, dass das System beim Zugriff auf gpedit.msc mitteilte, dass das Gruppenrichtlinienobjekt nicht geöffnet werden könne, weil möglicherweise die richtigen Berechtigungen fehlten. Das Gruppenrichtlinienobjekt auf diesem Computer konnte nicht geöffnet werden: 1. Beim Zugriff auf gpedit.msc meldet das System, dass das Gruppenrichtlinienobjekt auf diesem Computer aufgrund fehlender Berechtigungen nicht geöffnet werden kann. Details: Das System kann den angegebenen Pfad nicht finden. 2. Nachdem der Benutzer auf die Schaltfläche „Schließen“ geklickt hat, wird das folgende Fehlerfenster angezeigt. 3. Überprüfen Sie sofort die Protokolleinträge und kombinieren Sie die aufgezeichneten Informationen, um festzustellen, dass das Problem in der Datei C:\Windows\System32\GroupPolicy\Machine\registry.pol liegt

So entfernen Sie Viren vollständig von Mobiltelefonen. Empfohlene Methoden zum Umgang mit Viren in Mobiltelefonen

Feb 29, 2024 am 10:52 AM

So entfernen Sie Viren vollständig von Mobiltelefonen. Empfohlene Methoden zum Umgang mit Viren in Mobiltelefonen

Feb 29, 2024 am 10:52 AM

Nachdem ein Mobiltelefon mit einem bestimmten Trojaner infiziert wurde, kann es von einer Antivirensoftware nicht erkannt und abgetötet werden. Dieses Prinzip ähnelt einem Computer, der mit einem hartnäckigen Virus infiziert ist. Der Virus kann nur durch Formatieren des Laufwerks C vollständig entfernt werden Nach der Neuinstallation des Systems erkläre ich Ihnen, wie Sie den Virus vollständig entfernen, nachdem das Mobiltelefon mit einem hartnäckigen Virus infiziert ist. Methode 1: Öffnen Sie das Telefon und klicken Sie auf „Einstellungen“ – „Andere Einstellungen“ – „Telefon wiederherstellen“, um das Telefon auf die Werkseinstellungen zurückzusetzen. Hinweis: Bevor Sie die Werkseinstellungen wiederherstellen, müssen Sie die wichtigen Daten im Telefon sichern zu denen des Computers. „Es ist dasselbe wie das Formatieren und Neuinstallieren des Systems.“ Methode 2 (1) Schalten Sie zuerst das Telefon aus und halten Sie dann die „Einschalttaste“ gedrückt „ + „Lautstärke +-Taste oder Lautstärke –-Taste“ am Telefon gleichzeitig drücken.

Was soll ich tun, wenn der Edge-Browser einen Virus erkennt und ihn nicht herunterladen kann?

Jan 31, 2024 pm 06:51 PM

Was soll ich tun, wenn der Edge-Browser einen Virus erkennt und ihn nicht herunterladen kann?

Jan 31, 2024 pm 06:51 PM

Was soll ich tun, wenn der Edge-Browser einen Virus erkennt und ihn nicht herunterladen kann? Der Edge-Browser ist die Standardbrowsersoftware für unsere Microsoft-Systemcomputer und wird auch von vielen Freunden verwendet. Wenn Sie eine Datei im Edge-Browser herunterladen, wird sie vom Standardsicherheitsschutz des Computers gescannt. Wenn festgestellt wird, dass es sich um eine riskante Datei handelt, kann sie nicht normal heruntergeladen werden. Wenn Sie die Datei herunterladen müssen, befolgen Sie die Anweisungen des Editors kann nicht heruntergeladen werden. Lassen Sie uns die Lösung der Datei vorstellen. Was soll ich tun, wenn der Edge-Browser einen Virus erkennt und nicht herunterladen kann? 1. Öffnen Sie die Edge-Browser-Einstellungen und suchen Sie nach der privaten Suche und den Diensten. Scrollen Sie nach unten, um „Sicherheit“ zu finden. Schalten Sie dann Microsoft Defender Smartscreen aus