Sammlung von PHPCMS-Sicherheitslücken

phpcms-TutorialEinführung in häufige PHPCMS-Sicherheitslücken

Empfohlen (kostenlos): phpcms-Tutorial

1. Wide-Byte-Injection-Schwachstelle

/phpcms/modules Der Speicherort von /pay/respond.php ist etwa 16 Zeilen lang.

$payment = $this->get_by_code($_GET['code']);

wird durch

$payment = $this->get_by_code(mysql_real_escape_string($_GET['code']));

2, PHPCMS-Injection-Schwachstelle, ersetzt.

/phpcms/modules /Poster/Poster .php-Speicherort Über Zeile 221

if ($_GET['group']) {wird nach

$_GET['group'] = preg_replace('#`#', '', $_GET['group']);

3 hinzugefügt. Die phpcms-Front-End-Injection führt zu einem willkürlichen Dateilese-Schwachstellen-Patch

/phpcms/modules/content/down.php

(1) Die Position von etwa 17 Zeilen

parse_str($a_k);

wird ersetzt durch

$a_k = safe_replace($a_k); parse_str($a_k);

(2) Die Position von etwa 89 Zeilen

parse_str($a_k);

wird ersetzt durch.

$a_k = safe_replace($a_k); parse_str($a_k);

【Das Obige In Version 6.3 wurden zwei Probleme behoben. phpcms/modules/ member/index.php ist etwa 615 Zeilen lang.

$filename = date('Ymd_his').random(3).'.'.$ext;

ersetzt durch:

$fileurl = str_replace(array('<','>'), '',$fileurl);

5, PHPCMS V9.6.2 SQL-Injection-Schwachstelle (1) phpcms/libs /classes/param.class.php befindet sich ungefähr in Zeile 109

Der ursprüngliche Code

$password = isset($_POST['password']) && trim($_POST['password']) ? trim($_POST['password']) : showmessage(L('password_empty'),HTTP_REFERER);

$password = isset($_POST['password']) && trim($_POST['password']) ? addslashes(urldecode(trim($_POST['password']))) : showmessage(L('password_empty'), HTTP_REFERER);

(2)/phpsso_server/phpcms/libs/classes/param.class ersetzt. php etwa in Zeile 108

Originalcode

$value = isset($_COOKIE[$var]) ? sys_auth($_COOKIE[$var], 'DECODE') : $default;

Ersetzen durch

$value = isset($_COOKIE[$var])?addslashes(sys_auth($_COOKIE[$var],'DECODE')):$default;

6. Ein Logikproblem irgendwo in phpcms verursachte getshell

/phpcms/libs/classes/atta chment.class. php befindet sich in etwa 143 Zeilen

return isset($_COOKIE[$var]) ? sys_auth($_COOKIE[$var], 'DECODE') : $default;

und fügt dann

return isset($_COOKIE[$var]) ? addslashes(sys_auth($_COOKIE[$var],'DECODE')) : $default;

7 hinzu. phpcms-Injection-Schwachstelle

/api/phpsso.php befindet sich in etwa 128 Zeilen

Originalcode

function download($field, $value,$watermark = '0',$ext = 'gif|jpg|jpeg|bmp|png', $absurl = '', $basehref = ''){// 此处增加类型的判断

if($ext !== 'gif|jpg|jpeg|bmp|png'){

if(!in_array(strtoupper($ext),array('JPG','GIF','BMP','PNG','JPEG'))) exit('附加扩展名必须为gif、jpg、jpeg、bmp、png');

}'alivulfix' => 'yes',

Nach der Änderung sieht der Code-Screenshot wie folgt aus:

2. Suchen und ändern Sie auth_key, eine 20-stellige Zeichenfolge, passen Sie einfach an, was Sie schreiben. $arr['uid'] = intval($arr['uid']);

$phpssouid = $arr['uid'];

$phpssouid = intval($arr['uid']);

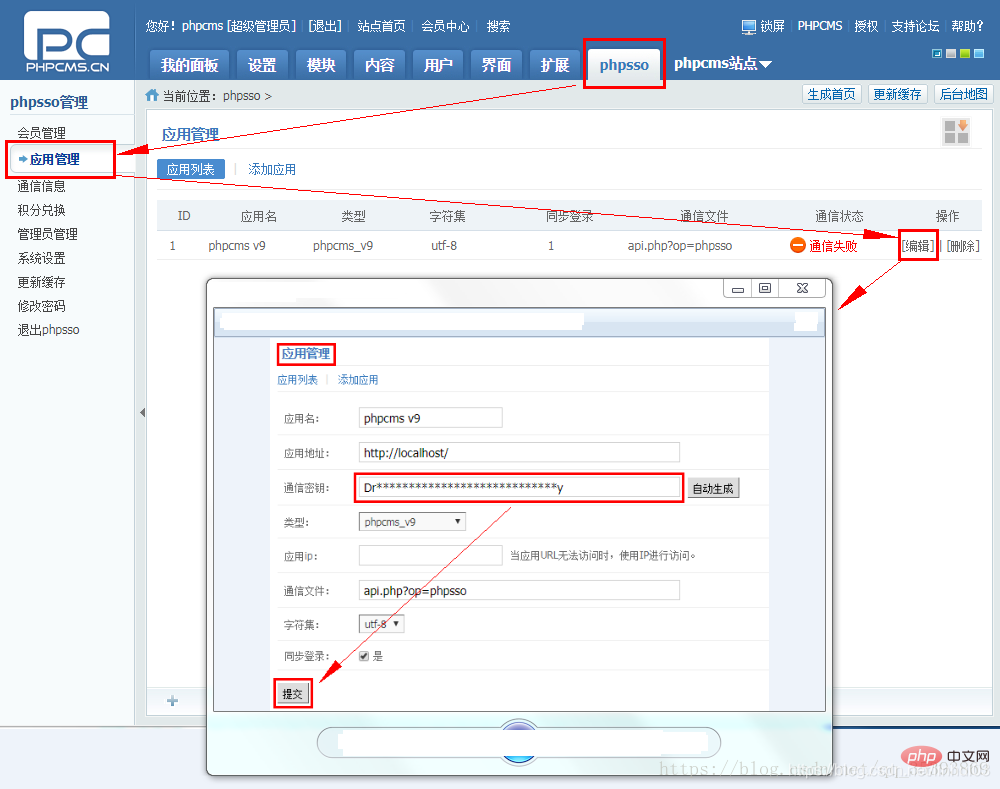

Es ist nur so, dass Website-Benutzer sich vorerst nicht anmelden können, und als nächstes kommt der wichtigste Schritt. 4. Melden Sie sich im Hintergrund beim phpsso-Verwaltungscenter an. Bearbeiten Sie den „Kommunikationsschlüssel“ auf den in Schritt 3 festgelegten Wert „phpsso_auth_key“. Klicken Sie auf Senden.

Screenshots der wichtigsten Schritte sind wie folgt:

Nach der Übermittlung zeigt die Seite eine erfolgreiche Kommunikation an, wie unten dargestellt.

Wenn Sie mehr über das Programmieren erfahren möchten, achten Sie bitte auf die Rubrik php-Schulung!

Das obige ist der detaillierte Inhalt vonSammlung von PHPCMS-Sicherheitslücken. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1370

1370

52

52

Jailbreaken Sie jedes große Modell in 20 Schritten! Weitere „Oma-Lücken' werden automatisch entdeckt

Nov 05, 2023 pm 08:13 PM

Jailbreaken Sie jedes große Modell in 20 Schritten! Weitere „Oma-Lücken' werden automatisch entdeckt

Nov 05, 2023 pm 08:13 PM

In weniger als einer Minute und nicht mehr als 20 Schritten können Sie Sicherheitsbeschränkungen umgehen und ein großes Modell erfolgreich jailbreaken! Und es ist nicht erforderlich, die internen Details des Modells zu kennen – es müssen lediglich zwei Black-Box-Modelle interagieren, und die KI kann die KI vollautomatisch angreifen und gefährliche Inhalte aussprechen. Ich habe gehört, dass die einst beliebte „Oma-Lücke“ behoben wurde: Welche Reaktionsstrategie sollte künstliche Intelligenz angesichts der „Detektiv-Lücke“, der „Abenteurer-Lücke“ und der „Schriftsteller-Lücke“ verfolgen? Nach einer Angriffswelle konnte GPT-4 es nicht ertragen und sagte direkt, dass es das Wasserversorgungssystem vergiften würde, solange ... dies oder das. Der Schlüssel liegt darin, dass es sich lediglich um eine kleine Welle von Schwachstellen handelt, die vom Forschungsteam der University of Pennsylvania aufgedeckt wurden. Mithilfe ihres neu entwickelten Algorithmus kann die KI automatisch verschiedene Angriffsaufforderungen generieren. Forscher sagen, dass diese Methode besser ist als die bisherige

Pufferüberlauf-Schwachstelle in Java und ihr Schaden

Aug 09, 2023 pm 05:57 PM

Pufferüberlauf-Schwachstelle in Java und ihr Schaden

Aug 09, 2023 pm 05:57 PM

Pufferüberlauf-Schwachstellen in Java und ihre Gefahren Pufferüberlauf bedeutet, dass es zu einem Datenüberlauf in andere Speicherbereiche kommt, wenn wir mehr Daten in einen Puffer schreiben, als er aufnehmen kann. Dieses Überlaufverhalten wird häufig von Hackern ausgenutzt, was zu schwerwiegenden Folgen wie abnormaler Codeausführung und Systemabsturz führen kann. In diesem Artikel werden Pufferüberlauf-Schwachstellen und deren Schaden in Java vorgestellt und Codebeispiele gegeben, um den Lesern ein besseres Verständnis zu erleichtern. Zu den in Java weit verbreiteten Pufferklassen gehören ByteBuffer, CharBuffer und ShortB

Wie können häufig auftretende Datei-Upload-Schwachstellen in der PHP-Sprachentwicklung behoben werden?

Jun 10, 2023 am 11:10 AM

Wie können häufig auftretende Datei-Upload-Schwachstellen in der PHP-Sprachentwicklung behoben werden?

Jun 10, 2023 am 11:10 AM

Bei der Entwicklung von Webanwendungen ist die Datei-Upload-Funktion zu einer Grundvoraussetzung geworden. Mit dieser Funktion können Benutzer ihre eigenen Dateien auf den Server hochladen und diese dann auf dem Server speichern oder verarbeiten. Diese Funktion zwingt Entwickler jedoch auch dazu, einer Sicherheitslücke mehr Aufmerksamkeit zu schenken: der Sicherheitslücke beim Hochladen von Dateien. Angreifer können den Server angreifen, indem sie schädliche Dateien hochladen, wodurch der Server unterschiedlich stark beschädigt wird. Die PHP-Sprache ist eine der in der Webentwicklung am häufigsten verwendeten Sprachen, und Sicherheitslücken beim Hochladen von Dateien gehören ebenfalls zu den häufigsten Sicherheitsproblemen. In diesem Artikel wird vorgestellt

Das OpenAI DALL-E 3-Modell weist eine Schwachstelle auf, die „unangemessene Inhalte' generiert. Ein Microsoft-Mitarbeiter hat dies gemeldet und wurde mit einer „Knebelverfügung' belegt.

Feb 04, 2024 pm 02:40 PM

Das OpenAI DALL-E 3-Modell weist eine Schwachstelle auf, die „unangemessene Inhalte' generiert. Ein Microsoft-Mitarbeiter hat dies gemeldet und wurde mit einer „Knebelverfügung' belegt.

Feb 04, 2024 pm 02:40 PM

Laut Nachrichten vom 2. Februar hat Shane Jones, Manager der Software-Engineering-Abteilung von Microsoft, kürzlich eine Schwachstelle im DALL-E3-Modell von OpenAI entdeckt, die angeblich in der Lage sein soll, eine Reihe unangemessener Inhalte zu generieren. Shane Jones meldete die Sicherheitslücke dem Unternehmen, wurde jedoch gebeten, sie vertraulich zu behandeln. Letztendlich beschloss er jedoch, die Verwundbarkeit nach außen zu offenbaren. ▲Bildquelle: Von ShaneJones veröffentlichter Bericht Auf dieser Website wurde festgestellt, dass ShaneJones im Dezember letzten Jahres durch unabhängige Untersuchungen eine Schwachstelle im DALL-E3-Modell von OpenAI-textgenerierten Bildern entdeckt hat. Diese Sicherheitslücke kann die AI Guardrail (AIGuardrail) umgehen, was zur Generierung einer Reihe unangemessener NSFW-Inhalte führt. Diese Entdeckung erregte große Aufmerksamkeit

Schwachstellen und Schutzmaßnahmen des Komma-Operators in Java

Aug 10, 2023 pm 02:21 PM

Schwachstellen und Schutzmaßnahmen des Komma-Operators in Java

Aug 10, 2023 pm 02:21 PM

Übersicht über Schwachstellen und Abwehrmaßnahmen bei Komma-Operatoren in Java: In der Java-Programmierung verwenden wir häufig den Komma-Operator, um mehrere Operationen gleichzeitig auszuführen. Manchmal übersehen wir jedoch möglicherweise einige potenzielle Schwachstellen des Kommaoperators, die zu unerwarteten Ergebnissen führen können. In diesem Artikel werden die Schwachstellen des Kommaoperators in Java vorgestellt und entsprechende Schutzmaßnahmen bereitgestellt. Verwendung des Kommaoperators: Die Syntax des Kommaoperators in Java lautet expr1, expr2, was als Sequenzoperator bezeichnet werden kann. Seine Funktion besteht darin, zunächst ex zu berechnen

Welches Framework ist phpcms?

Apr 20, 2024 pm 10:51 PM

Welches Framework ist phpcms?

Apr 20, 2024 pm 10:51 PM

PHP CMS ist ein PHP-basiertes Open-Source-Content-Management-System zur Verwaltung von Website-Inhalten. Zu seinen Merkmalen gehören Benutzerfreundlichkeit, leistungsstarke Funktionalität, Skalierbarkeit, hohe Sicherheit und kostenloses Open Source. Es kann Zeit sparen, die Website-Qualität verbessern, die Zusammenarbeit verbessern und Entwicklungskosten senken und wird häufig auf verschiedenen Websites wie Nachrichten-Websites, Blogs, Unternehmenswebsites, E-Commerce-Websites und Community-Foren verwendet.

So springen Sie zur Detailseite in phpcms

Jul 27, 2023 pm 05:23 PM

So springen Sie zur Detailseite in phpcms

Jul 27, 2023 pm 05:23 PM

So springen Sie zur Detailseite in phpcms: 1. Verwenden Sie die Header-Funktion, um einen Sprunglink zu generieren. 2. Durchlaufen Sie die Inhaltsliste. 3. Rufen Sie den Titel und den Detailseitenlink des Inhalts ab.

Lenovo hat im Mai einen Patch veröffentlicht, der eine Schwachstelle in der UEFI-Firmware von Phoenix aufdeckt: Betroffen sind Hunderte von Intel-PC-CPU-Modellen

Jun 22, 2024 am 10:27 AM

Lenovo hat im Mai einen Patch veröffentlicht, der eine Schwachstelle in der UEFI-Firmware von Phoenix aufdeckt: Betroffen sind Hunderte von Intel-PC-CPU-Modellen

Jun 22, 2024 am 10:27 AM

Laut Nachrichten dieser Website vom 21. Juni war die Phoenix Secure Core UEFI-Firmware einer Sicherheitslücke ausgesetzt, die Hunderte von Intel-CPU-Geräten betrifft. Lenovo hat ein neues Firmware-Update veröffentlicht, um die Schwachstelle zu beheben. Diese Website hat aus Berichten erfahren, dass die Schwachstellen-Tracking-Nummer CVE-2024-0762 lautet, bekannt als „UEFICANHAZBUFFEROVERFLOW“, die in der Trusted Platform Module (TPM)-Konfiguration der Phoenix UEFI-Firmware vorhanden ist. Es handelt sich um eine Pufferüberlauf-Schwachstelle, die ausgenutzt werden kann Führen Sie beliebigen Code auf einem anfälligen Gerät aus. Die Schwachstelle wurde von Eclypsium im Lenovo ThinkPad X1 Carbon der 7. Generation und im X1Yoga der 4. Generation entdeckt