häufiges Problem

häufiges Problem

In welcher Form werden die Daten zur Übertragung, Speicherung und Verarbeitung im Computer genutzt?

In welcher Form werden die Daten zur Übertragung, Speicherung und Verarbeitung im Computer genutzt?

In welcher Form werden die Daten zur Übertragung, Speicherung und Verarbeitung im Computer genutzt?

Die Daten oder Anweisungen, die zur Übertragung, Speicherung und Verarbeitung im Computer verwendet werden, liegen alle in „binärer“ Form vor. Da der Computer zwei Zustände elektronischer Komponenten verwendet, um die Zahlen 0 und 1 darzustellen, erfolgen die Übertragung, Speicherung und Verarbeitung von Daten alle in binärer Form.

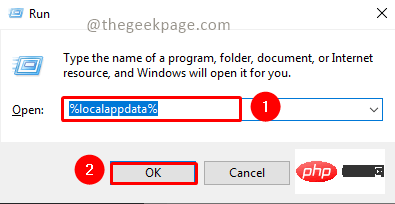

Die Betriebsumgebung dieses Artikels: Windows 7-System, Dell G3-Computer.

In welcher Form werden die Daten im Computer übertragen, gespeichert und verarbeitet?

Die Daten oder Anweisungen, die zur Übertragung, Speicherung und Verarbeitung im Computer verwendet werden, liegen alle in „binärer“ Form vor.

Binär bezieht sich in der Mathematik und in digitalen Schaltkreisen auf ein Notationssystem, das auf der Basis 2 basiert. Die Verwendung der Basis 2 bedeutet, dass das System binär ist. In diesem System wird es normalerweise durch zwei verschiedene Symbole dargestellt: 0 (für Null) und 1 (für Eins).

Da der Computer zwei Zustände elektronischer Komponenten verwendet, um die Zahlen 0 und 1 darzustellen, erfolgen die Übertragung, Speicherung und Verarbeitung von Daten alle in binärer Form.

In digitalen elektronischen Schaltkreisen werden bei der Implementierung von Logikgattern direkt Binärdaten verwendet, sodass moderne Computer und computerabhängige Geräte alle Binärdaten verwenden.

Die Gründe, warum Computer binäre Systeme verwenden

Erstens verwendet das binäre Notationssystem nur zwei Ziffern. 0 und 1, sodass jede Komponente mit zwei verschiedenen stabilen Zuständen verwendet werden kann, um ein bestimmtes Bit der Zahl darzustellen. Tatsächlich gibt es viele Komponenten mit offensichtlich zwei stabilen Zuständen. Zum Beispiel das „Ein“ und „Aus“ der Neonlampe; das „Hoch“ und „Niedrig“, „Positiv“ und „Negativ“ der Spannung; Loch“ und „Loch“ auf dem Papierband „Keine Löcher“, „Signal“ und „kein Signal“ in Schaltkreisen, Nord- und Südpole magnetischer Materialien, die Liste geht weiter. Es ist einfach, diese unterschiedlichen Zustände zur Darstellung von Zahlen zu verwenden. Darüber hinaus sind die beiden völlig unterschiedlichen Zustände nicht nur quantitativ, sondern auch qualitativ unterschiedlich. Dies kann die Entstörungsfähigkeit der Maschine erheblich verbessern und die Zuverlässigkeit verbessern. Es ist viel schwieriger, ein einfaches und zuverlässiges Gerät zu finden, das mehr als zwei Zustände darstellen kann [8].

Zweitens sind die vier arithmetischen Regeln des binären Notationssystems sehr einfach. Darüber hinaus lassen sich die vier Rechenoperationen letztlich auf Additionen und Verschiebungen reduzieren. Dadurch sind die Rechenschaltungen in elektronischen Computern sehr einfach geworden. Darüber hinaus wird die Linie vereinfacht und die Geschwindigkeit kann erhöht werden. Auch dies ist mit dem dezimalen Zählsystem [8] nicht vergleichbar.

Drittens kann durch die binäre Darstellung von Zahlen in elektronischen Computern Ausrüstung eingespart werden. Es lässt sich theoretisch beweisen, dass das ternäre System die meiste Ausrüstung einspart, gefolgt vom binären System. Da das Binärsystem jedoch Vorteile bietet, die andere Binärsysteme, einschließlich des Ternärsystems, nicht bieten, verwenden die meisten elektronischen Computer immer noch das Binärsystem. Da außerdem nur zwei Symbole „0“ und „1“ im Binärformat verwendet werden, kann die Boolesche Algebra zur Analyse und Synthese der logischen Schaltkreise in der Maschine verwendet werden. Dies stellt ein sehr nützliches Werkzeug für den Entwurf elektronischer Computerschaltungen dar [8].

Viertens entsprechen die Binärsymbole „1“ und „0“ bei logischen Operationen genau „wahr“ und „falsch“, was es für Computer einfacher macht, logische Operationen durchzuführen.

Weitere verwandte Artikel finden Sie auf der Chinesischen PHP-Website! !

Das obige ist der detaillierte Inhalt vonIn welcher Form werden die Daten zur Übertragung, Speicherung und Verarbeitung im Computer genutzt?. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1378

1378

52

52

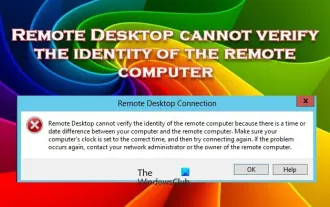

Remotedesktop kann die Identität des Remotecomputers nicht authentifizieren

Feb 29, 2024 pm 12:30 PM

Remotedesktop kann die Identität des Remotecomputers nicht authentifizieren

Feb 29, 2024 pm 12:30 PM

Mit dem Windows-Remotedesktopdienst können Benutzer aus der Ferne auf Computer zugreifen, was für Personen, die aus der Ferne arbeiten müssen, sehr praktisch ist. Es können jedoch Probleme auftreten, wenn Benutzer keine Verbindung zum Remotecomputer herstellen können oder Remotedesktop die Identität des Computers nicht authentifizieren kann. Dies kann durch Netzwerkverbindungsprobleme oder einen Fehler bei der Zertifikatsüberprüfung verursacht werden. In diesem Fall muss der Benutzer möglicherweise die Netzwerkverbindung überprüfen, sicherstellen, dass der Remote-Computer online ist, und versuchen, die Verbindung wiederherzustellen. Außerdem ist es wichtig, sicherzustellen, dass die Authentifizierungsoptionen des Remotecomputers richtig konfiguriert sind, um das Problem zu lösen. Solche Probleme mit den Windows-Remotedesktopdiensten können normalerweise durch sorgfältiges Überprüfen und Anpassen der Einstellungen behoben werden. Aufgrund eines Zeit- oder Datumsunterschieds kann Remote Desktop die Identität des Remotecomputers nicht überprüfen. Bitte stellen Sie Ihre Berechnungen sicher

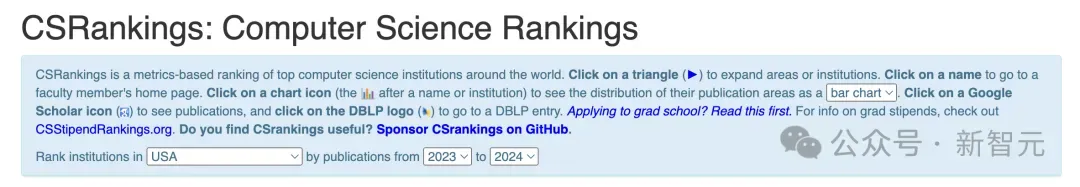

Die CSRankings National Computer Science Rankings 2024 sind veröffentlicht! CMU dominiert die Liste, MIT fällt aus den Top 5

Mar 25, 2024 pm 06:01 PM

Die CSRankings National Computer Science Rankings 2024 sind veröffentlicht! CMU dominiert die Liste, MIT fällt aus den Top 5

Mar 25, 2024 pm 06:01 PM

Die 2024CSRankings National Computer Science Major Rankings wurden gerade veröffentlicht! In diesem Jahr gehört die Carnegie Mellon University (CMU) im Ranking der besten CS-Universitäten in den Vereinigten Staaten zu den Besten des Landes und im Bereich CS, während die University of Illinois at Urbana-Champaign (UIUC) einen der besten Plätze belegt sechs Jahre in Folge den zweiten Platz belegt. Georgia Tech belegte den dritten Platz. Dann teilten sich die Stanford University, die University of California in San Diego, die University of Michigan und die University of Washington den vierten Platz weltweit. Es ist erwähnenswert, dass das Ranking des MIT zurückgegangen ist und aus den Top 5 herausgefallen ist. CSRankings ist ein globales Hochschulrankingprojekt im Bereich Informatik, das von Professor Emery Berger von der School of Computer and Information Sciences der University of Massachusetts Amherst initiiert wurde. Die Rangfolge erfolgt objektiv

Was ist e im Computer?

Aug 31, 2023 am 09:36 AM

Was ist e im Computer?

Aug 31, 2023 am 09:36 AM

Das „e“ von Computer ist das Symbol der wissenschaftlichen Notation. Der Buchstabe „e“ wird als Exponententrennzeichen in der wissenschaftlichen Notation verwendet, was „multipliziert mit der Zehnerpotenz“ bedeutet. In der wissenschaftlichen Notation wird eine Zahl normalerweise als M × geschrieben 10^E, wobei M eine Zahl zwischen 1 und 10 ist und E den Exponenten darstellt.

Fix: Microsoft Teams-Fehlercode 80090016 Das Trusted Platform-Modul Ihres Computers ist ausgefallen

Apr 19, 2023 pm 09:28 PM

Fix: Microsoft Teams-Fehlercode 80090016 Das Trusted Platform-Modul Ihres Computers ist ausgefallen

Apr 19, 2023 pm 09:28 PM

<p>MSTeams ist die vertrauenswürdige Plattform zum Kommunizieren, Chatten oder Telefonieren mit Teamkollegen und Kollegen. Der Fehlercode 80090016 auf MSTeams und die Meldung <strong>Das Trusted Platform Module Ihres Computers ist fehlgeschlagen</strong> kann zu Schwierigkeiten beim Anmelden führen. Die App erlaubt Ihnen keine Anmeldung, bis der Fehlercode behoben ist. Wenn Sie beim Öffnen von MS Teams oder einer anderen Microsoft-Anwendung auf solche Meldungen stoßen, kann Ihnen dieser Artikel bei der Lösung des Problems helfen. </p><h2&

Was bedeutet Computer-Cu?

Aug 15, 2023 am 09:58 AM

Was bedeutet Computer-Cu?

Aug 15, 2023 am 09:58 AM

Die Bedeutung von cu in einem Computer hängt vom Kontext ab: 1. Steuereinheit, im Zentralprozessor eines Computers, CU ist die Komponente, die für die Koordinierung und Steuerung des gesamten Rechenprozesses verantwortlich ist. 2. Recheneinheit, in einem Grafikprozessor oder einem anderen Beschleunigter Prozessor, CU ist die Grundeinheit zur Verarbeitung paralleler Rechenaufgaben.

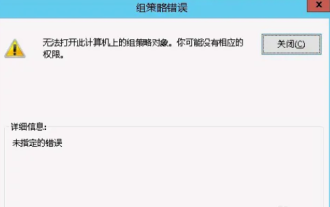

Das Gruppenrichtlinienobjekt kann auf diesem Computer nicht geöffnet werden

Feb 07, 2024 pm 02:00 PM

Das Gruppenrichtlinienobjekt kann auf diesem Computer nicht geöffnet werden

Feb 07, 2024 pm 02:00 PM

Gelegentlich kann es bei der Verwendung eines Computers zu Fehlfunktionen des Betriebssystems kommen. Das Problem, auf das ich heute gestoßen bin, bestand darin, dass das System beim Zugriff auf gpedit.msc mitteilte, dass das Gruppenrichtlinienobjekt nicht geöffnet werden könne, weil möglicherweise die richtigen Berechtigungen fehlten. Das Gruppenrichtlinienobjekt auf diesem Computer konnte nicht geöffnet werden: 1. Beim Zugriff auf gpedit.msc meldet das System, dass das Gruppenrichtlinienobjekt auf diesem Computer aufgrund fehlender Berechtigungen nicht geöffnet werden kann. Details: Das System kann den angegebenen Pfad nicht finden. 2. Nachdem der Benutzer auf die Schaltfläche „Schließen“ geklickt hat, wird das folgende Fehlerfenster angezeigt. 3. Überprüfen Sie sofort die Protokolleinträge und kombinieren Sie die aufgezeichneten Informationen, um festzustellen, dass das Problem in der Datei C:\Windows\System32\GroupPolicy\Machine\registry.pol liegt

Was soll ich tun, wenn Steam keine Verbindung zum Remote-Computer herstellen kann?

Mar 01, 2023 pm 02:20 PM

Was soll ich tun, wenn Steam keine Verbindung zum Remote-Computer herstellen kann?

Mar 01, 2023 pm 02:20 PM

Lösung für das Problem, dass Steam keine Verbindung zum Remote-Computer herstellen kann: 1. Klicken Sie in der Spieleplattform auf die Option „Steam“ in der oberen linken Ecke. 2. Öffnen Sie das Menü und wählen Sie die Option „Einstellungen“. Option „Remote Play“; 4. Aktivieren Sie die Funktion „Remote Play“ und klicken Sie auf die Schaltfläche „OK“.

Python-Skript zum Abmelden vom Computer

Sep 05, 2023 am 08:37 AM

Python-Skript zum Abmelden vom Computer

Sep 05, 2023 am 08:37 AM

Im heutigen digitalen Zeitalter spielt die Automatisierung eine entscheidende Rolle bei der Rationalisierung und Vereinfachung verschiedener Aufgaben. Eine dieser Aufgaben besteht darin, sich vom Computer abzumelden, was normalerweise manuell durch Auswahl der Abmeldeoption auf der Benutzeroberfläche des Betriebssystems erfolgt. Aber was wäre, wenn wir diesen Prozess mithilfe eines Python-Skripts automatisieren könnten? In diesem Blogbeitrag erfahren Sie, wie Sie mit nur wenigen Codezeilen ein Python-Skript erstellen, mit dem Sie sich von Ihrem Computer abmelden können. In diesem Artikel führen wir Sie Schritt für Schritt durch die Erstellung eines Python-Skripts zum Abmelden von Ihrem Computer. Wir behandeln die notwendigen Voraussetzungen, besprechen verschiedene Möglichkeiten zum programmgesteuerten Abmelden und stellen eine Schritt-für-Schritt-Anleitung zum Schreiben des Skripts bereit. Darüber hinaus gehen wir auf plattformspezifische Überlegungen ein und beleuchten Best Practices