häufiges Problem

häufiges Problem

Computer bestehen im Allgemeinen aus drei Teilen: Booten, Infektion und Leistung?

Computer bestehen im Allgemeinen aus drei Teilen: Booten, Infektion und Leistung?

Computer bestehen im Allgemeinen aus drei Teilen: Booten, Infektion und Leistung?

Computer-„Viren“ bestehen im Allgemeinen aus drei Teilen: Anleitung, Infektion und Manifestation. Ein Computervirus ist eine Reihe von Computeranweisungen oder Programmcodes, die der Compiler in ein Computerprogramm einfügt, um Computerfunktionen oder -daten zu zerstören, die Nutzung des Computers zu beeinträchtigen und sich selbst zu reproduzieren. Er ist ansteckend, verborgen, infektiös, latent und kann Provokativ, ausdrucksstark oder destruktiv.

Die Betriebsumgebung dieses Tutorials: Windows 7-System, Dell G3-Computer.

Computer-„Virus“ besteht im Allgemeinen aus drei Teilen: Anleitung, Infektion und Manifestation.

Computervirus ist eine Reihe von Computeranweisungen oder Programmcodes, die der Programmierer in ein Computerprogramm einfügt, um Computerfunktionen oder -daten zu zerstören. Er kann die Nutzung des Computers beeinträchtigen und sich selbst reproduzieren.

Computerviren sind ansteckend, verdeckt, infektiös, latent, erregbar, ausdrucksstark oder zerstörerisch. Der Lebenszyklus eines Computervirus: Entwicklungsperiode → Infektionsperiode → Inkubationszeit → Angriffsperiode → Entdeckungsperiode → Verdauungsperiode → Aussterbeperiode.

Computerviren können je nach vorhandenem Medium in drei Typen unterteilt werden: Bootviren, Dateiviren und Hybridviren;

Gemäß der Linkmethode können sie in Quellcodeviren, eingebettete Viren und Betriebsviren unterteilt werden Systemtypen 3 Arten von Viren;

Gemäß der Systemklassifizierung von Computervirenangriffen werden sie in Viren unterteilt, die DOS-Systeme angreifen, Viren, die Windows-Systeme angreifen, und Viren, die UNIX-Systeme angreifen.

Heutige Computerviren führen ständig neue Viren ein, darunter einige einzigartige neue Viren, die derzeit nicht in herkömmliche Typen eingeteilt werden können, wie z. B. Internetviren (die sich über das Netzwerk verbreiten, und es gibt immer mehr datentragende Viren). ), E-Mail-Viren usw.

Übertragungswege:

Computerviren haben ihre eigenen Übertragungswege und unterschiedliche Übertragungswege. Die Hauptfunktion des Computers selbst ist seine eigene Replikation und Verbreitung, was bedeutet, dass sich Computerviren sehr leicht verbreiten können, und Viren können normalerweise in einer Umgebung verbreitet werden, in der Daten ausgetauscht werden können. Es gibt drei Haupttypen der Übertragung von Computerviren:

(1) Die Übertragung von Viren über mobile Speichergeräte: U-Disks, CDs, Disketten, mobile Festplatten usw. können allesamt Wege für die Verbreitung von Viren sein, und das ist auch häufig der Fall bewegt und verwendet werden, sodass sie eher zum Ziel von Computerviren werden und zu Trägern von Computerviren werden.

(2) Verbreitung über das Internet: Die hier beschriebenen Netzwerkmethoden sind ebenfalls unterschiedliche Wege für die Verbreitung von Computerviren im Internet Netzwerktechnik und Internet Die Häufigkeit von Computerviren nimmt immer zu und ihr Verbreitungsgebiet nimmt sukzessive zu.

(3) Verbreitung durch Ausnutzung der Schwächen von Computersystemen und Anwendungssoftware: In den letzten Jahren verbreiten sich immer mehr Computerviren durch Ausnutzung der Mängel von Anwendungssystemen und Softwareanwendungen. Daher wird diese Methode auch als Basismodus eingestuft der Verbreitung von Computerviren.

Wissen erweitern:

Computerviren gelten seit 1987 als größter Feind der Datensicherheit. Computerviren wurden in meinem Land erstmals 1989 entdeckt. Derzeit entwickeln sich neue Viren in Richtungen, die zerstörerischer und geheimnisvoller sind, höhere Infektionsraten aufweisen und sich schneller verbreiten. Daher ist es notwendig, die Grundkenntnisse über Computerviren gründlich zu erlernen und die Prävention von Computerviren zu stärken.

Verwandte Empfehlungen: „Programmierunterricht“

Das obige ist der detaillierte Inhalt vonComputer bestehen im Allgemeinen aus drei Teilen: Booten, Infektion und Leistung?. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1379

1379

52

52

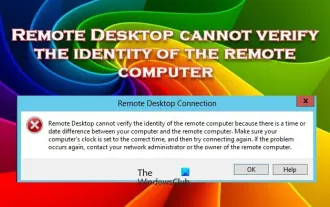

Remotedesktop kann die Identität des Remotecomputers nicht authentifizieren

Feb 29, 2024 pm 12:30 PM

Remotedesktop kann die Identität des Remotecomputers nicht authentifizieren

Feb 29, 2024 pm 12:30 PM

Mit dem Windows-Remotedesktopdienst können Benutzer aus der Ferne auf Computer zugreifen, was für Personen, die aus der Ferne arbeiten müssen, sehr praktisch ist. Es können jedoch Probleme auftreten, wenn Benutzer keine Verbindung zum Remotecomputer herstellen können oder Remotedesktop die Identität des Computers nicht authentifizieren kann. Dies kann durch Netzwerkverbindungsprobleme oder einen Fehler bei der Zertifikatsüberprüfung verursacht werden. In diesem Fall muss der Benutzer möglicherweise die Netzwerkverbindung überprüfen, sicherstellen, dass der Remote-Computer online ist, und versuchen, die Verbindung wiederherzustellen. Außerdem ist es wichtig, sicherzustellen, dass die Authentifizierungsoptionen des Remotecomputers richtig konfiguriert sind, um das Problem zu lösen. Solche Probleme mit den Windows-Remotedesktopdiensten können normalerweise durch sorgfältiges Überprüfen und Anpassen der Einstellungen behoben werden. Aufgrund eines Zeit- oder Datumsunterschieds kann Remote Desktop die Identität des Remotecomputers nicht überprüfen. Bitte stellen Sie Ihre Berechnungen sicher

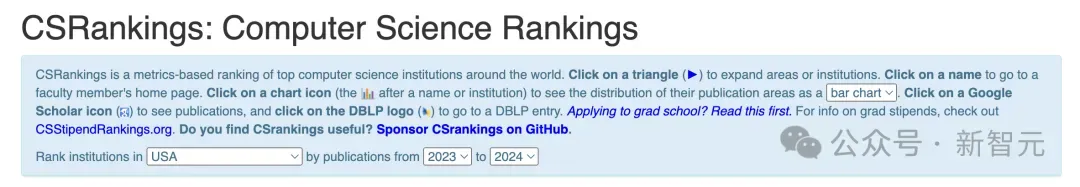

Die CSRankings National Computer Science Rankings 2024 sind veröffentlicht! CMU dominiert die Liste, MIT fällt aus den Top 5

Mar 25, 2024 pm 06:01 PM

Die CSRankings National Computer Science Rankings 2024 sind veröffentlicht! CMU dominiert die Liste, MIT fällt aus den Top 5

Mar 25, 2024 pm 06:01 PM

Die 2024CSRankings National Computer Science Major Rankings wurden gerade veröffentlicht! In diesem Jahr gehört die Carnegie Mellon University (CMU) im Ranking der besten CS-Universitäten in den Vereinigten Staaten zu den Besten des Landes und im Bereich CS, während die University of Illinois at Urbana-Champaign (UIUC) einen der besten Plätze belegt sechs Jahre in Folge den zweiten Platz belegt. Georgia Tech belegte den dritten Platz. Dann teilten sich die Stanford University, die University of California in San Diego, die University of Michigan und die University of Washington den vierten Platz weltweit. Es ist erwähnenswert, dass das Ranking des MIT zurückgegangen ist und aus den Top 5 herausgefallen ist. CSRankings ist ein globales Hochschulrankingprojekt im Bereich Informatik, das von Professor Emery Berger von der School of Computer and Information Sciences der University of Massachusetts Amherst initiiert wurde. Die Rangfolge erfolgt objektiv

Was ist e im Computer?

Aug 31, 2023 am 09:36 AM

Was ist e im Computer?

Aug 31, 2023 am 09:36 AM

Das „e“ von Computer ist das Symbol der wissenschaftlichen Notation. Der Buchstabe „e“ wird als Exponententrennzeichen in der wissenschaftlichen Notation verwendet, was „multipliziert mit der Zehnerpotenz“ bedeutet. In der wissenschaftlichen Notation wird eine Zahl normalerweise als M × geschrieben 10^E, wobei M eine Zahl zwischen 1 und 10 ist und E den Exponenten darstellt.

Fix: Microsoft Teams-Fehlercode 80090016 Das Trusted Platform-Modul Ihres Computers ist ausgefallen

Apr 19, 2023 pm 09:28 PM

Fix: Microsoft Teams-Fehlercode 80090016 Das Trusted Platform-Modul Ihres Computers ist ausgefallen

Apr 19, 2023 pm 09:28 PM

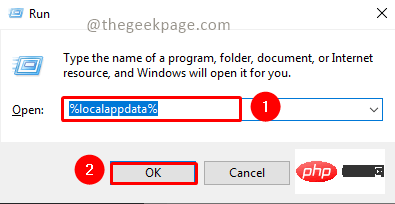

<p>MSTeams ist die vertrauenswürdige Plattform zum Kommunizieren, Chatten oder Telefonieren mit Teamkollegen und Kollegen. Der Fehlercode 80090016 auf MSTeams und die Meldung <strong>Das Trusted Platform Module Ihres Computers ist fehlgeschlagen</strong> kann zu Schwierigkeiten beim Anmelden führen. Die App erlaubt Ihnen keine Anmeldung, bis der Fehlercode behoben ist. Wenn Sie beim Öffnen von MS Teams oder einer anderen Microsoft-Anwendung auf solche Meldungen stoßen, kann Ihnen dieser Artikel bei der Lösung des Problems helfen. </p><h2&

Was bedeutet Computer-Cu?

Aug 15, 2023 am 09:58 AM

Was bedeutet Computer-Cu?

Aug 15, 2023 am 09:58 AM

Die Bedeutung von cu in einem Computer hängt vom Kontext ab: 1. Steuereinheit, im Zentralprozessor eines Computers, CU ist die Komponente, die für die Koordinierung und Steuerung des gesamten Rechenprozesses verantwortlich ist. 2. Recheneinheit, in einem Grafikprozessor oder einem anderen Beschleunigter Prozessor, CU ist die Grundeinheit zur Verarbeitung paralleler Rechenaufgaben.

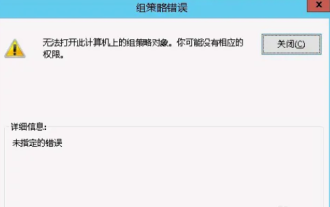

Das Gruppenrichtlinienobjekt kann auf diesem Computer nicht geöffnet werden

Feb 07, 2024 pm 02:00 PM

Das Gruppenrichtlinienobjekt kann auf diesem Computer nicht geöffnet werden

Feb 07, 2024 pm 02:00 PM

Gelegentlich kann es bei der Verwendung eines Computers zu Fehlfunktionen des Betriebssystems kommen. Das Problem, auf das ich heute gestoßen bin, bestand darin, dass das System beim Zugriff auf gpedit.msc mitteilte, dass das Gruppenrichtlinienobjekt nicht geöffnet werden könne, weil möglicherweise die richtigen Berechtigungen fehlten. Das Gruppenrichtlinienobjekt auf diesem Computer konnte nicht geöffnet werden: 1. Beim Zugriff auf gpedit.msc meldet das System, dass das Gruppenrichtlinienobjekt auf diesem Computer aufgrund fehlender Berechtigungen nicht geöffnet werden kann. Details: Das System kann den angegebenen Pfad nicht finden. 2. Nachdem der Benutzer auf die Schaltfläche „Schließen“ geklickt hat, wird das folgende Fehlerfenster angezeigt. 3. Überprüfen Sie sofort die Protokolleinträge und kombinieren Sie die aufgezeichneten Informationen, um festzustellen, dass das Problem in der Datei C:\Windows\System32\GroupPolicy\Machine\registry.pol liegt

So entfernen Sie Viren vollständig von Mobiltelefonen. Empfohlene Methoden zum Umgang mit Viren in Mobiltelefonen

Feb 29, 2024 am 10:52 AM

So entfernen Sie Viren vollständig von Mobiltelefonen. Empfohlene Methoden zum Umgang mit Viren in Mobiltelefonen

Feb 29, 2024 am 10:52 AM

Nachdem ein Mobiltelefon mit einem bestimmten Trojaner infiziert wurde, kann es von einer Antivirensoftware nicht erkannt und abgetötet werden. Dieses Prinzip ähnelt einem Computer, der mit einem hartnäckigen Virus infiziert ist. Der Virus kann nur durch Formatieren des Laufwerks C vollständig entfernt werden Nach der Neuinstallation des Systems erkläre ich Ihnen, wie Sie den Virus vollständig entfernen, nachdem das Mobiltelefon mit einem hartnäckigen Virus infiziert ist. Methode 1: Öffnen Sie das Telefon und klicken Sie auf „Einstellungen“ – „Andere Einstellungen“ – „Telefon wiederherstellen“, um das Telefon auf die Werkseinstellungen zurückzusetzen. Hinweis: Bevor Sie die Werkseinstellungen wiederherstellen, müssen Sie die wichtigen Daten im Telefon sichern zu denen des Computers. „Es ist dasselbe wie das Formatieren und Neuinstallieren des Systems.“ Methode 2 (1) Schalten Sie zuerst das Telefon aus und halten Sie dann die „Einschalttaste“ gedrückt „ + „Lautstärke +-Taste oder Lautstärke –-Taste“ am Telefon gleichzeitig drücken.

Was soll ich tun, wenn Steam keine Verbindung zum Remote-Computer herstellen kann?

Mar 01, 2023 pm 02:20 PM

Was soll ich tun, wenn Steam keine Verbindung zum Remote-Computer herstellen kann?

Mar 01, 2023 pm 02:20 PM

Lösung für das Problem, dass Steam keine Verbindung zum Remote-Computer herstellen kann: 1. Klicken Sie in der Spieleplattform auf die Option „Steam“ in der oberen linken Ecke. 2. Öffnen Sie das Menü und wählen Sie die Option „Einstellungen“. Option „Remote Play“; 4. Aktivieren Sie die Funktion „Remote Play“ und klicken Sie auf die Schaltfläche „OK“.