Unterschiede: 1. Bei der symmetrischen Verschlüsselung wird derselbe geheime Schlüssel zur Verschlüsselung und Entschlüsselung verwendet; bei der asymmetrischen Verschlüsselung werden im Allgemeinen zwei Schlüssel zur Verschlüsselung und der private Schlüssel zur Entschlüsselung verwendet. 2. Die symmetrische Ver- und Entschlüsselung ist relativ schnell, während die asymmetrische Ver- und Entschlüsselung lange dauert und relativ langsam ist. 3. Die symmetrische Verschlüsselung weist eine relativ geringe Sicherheit auf, während die asymmetrische Verschlüsselung eine hohe Sicherheit aufweist.

Die Betriebsumgebung dieses Tutorials: Windows 7-System, Dell G3-Computer.

Verwandte Empfehlungen: „Einführung in die Programmierung“

Was ist symmetrische Verschlüsselungstechnologie?

Symmetrische Verschlüsselung verwendet die symmetrische Kryptografie-Verschlüsselungstechnologie. Ihr Merkmal ist, dass derselbe Schlüssel für die Dateiverschlüsselung und -entschlüsselung verwendet wird.

Das heißt, diese Methode wird in der Kryptografie als symmetrische Verschlüsselung verwendet Algorithmus, symmetrischer Verschlüsselungsalgorithmus, ist einfach und schnell zu verwenden, hat einen kurzen Schlüssel und ist schwer zu entschlüsseln. Neben dem Data Encryption Standard (DES) ist der International Data Encryption Algorithm (IDEA) ein weiteres Verschlüsselungssystem mit symmetrischem Schlüssel. das über eine bessere Verschlüsselung als DES verfügt und die Anforderungen an die Computerfunktionen nicht so hoch sind. Bei E-Commerce-Transaktionen gibt es mehrere Probleme:

1. Es ist erforderlich, einen sicheren Kanal bereitzustellen, um die kommunizierenden Parteien zu ermöglichen bei der ersten Kommunikation einen gemeinsamen Schlüssel auszuhandeln. Eine direkte Verhandlung von Angesicht zu Angesicht kann unrealistisch und schwierig umzusetzen sein, sodass beide Parteien möglicherweise auf andere relativ unsichere Mittel wie E-Mails und Telefonanrufe zurückgreifen müssen, um zu verhandeln

2. Die Anzahl der Schlüssel ist schwer zu verwalten. Da jeder Mitarbeiter einen anderen Schlüssel verwenden muss, ist es schwierig, sich an den großen Informationsaustausch in einer offenen Gesellschaft anzupassen

3. Symmetrische Verschlüsselungsalgorithmen können im Allgemeinen keine Identifizierung der Informationsintegrität ermöglichen. Die Identität des Absenders und Empfängers kann nicht überprüft werden.

4. Die Verwaltung und Verteilung symmetrischer Schlüssel ist ein potenziell gefährlicher und umständlicher Prozess. Die symmetrische Verschlüsselung basiert auf der gemeinsamen Geheimhaltung. Beide Handelsparteien, die die symmetrische Verschlüsselungstechnologie verwenden, müssen sicherstellen, dass sie den gleichen Schlüssel verwenden und sicherstellen, dass der Austausch der Schlüssel des anderen sicher und zuverlässig ist. Gleichzeitig müssen sie Einstellungen vornehmen, um dies zu verhindern Schlüssellecks und Änderungen.

Unter der Annahme, dass zwei Benutzer eine symmetrische Verschlüsselungsmethode zum Verschlüsseln und Austauschen von Daten verwenden müssen, benötigen die Benutzer mindestens 2 Schlüssel und tauschen diese aus. Wenn es n Benutzer im Unternehmen gibt, benötigt das gesamte Unternehmen insgesamt n×(n -1) Schlüssel Die Generierung und Verteilung von Schlüsseln wird für die Informationsabteilungen von Unternehmen zum Albtraum.

Zu den gängigen symmetrischen Verschlüsselungsalgorithmen gehören DES, 3DES, Blowfish, IDEA, RC4, RC5, RC6 und AES.

Was ist asymmetrische Verschlüsselungstechnologie?Im Gegensatz zu symmetrischen Verschlüsselungsalgorithmen erfordern asymmetrische Verschlüsselungsalgorithmen zwei Schlüssel: Öffentlicher Schlüssel (publickey) und privater Schlüssel (privatekey).

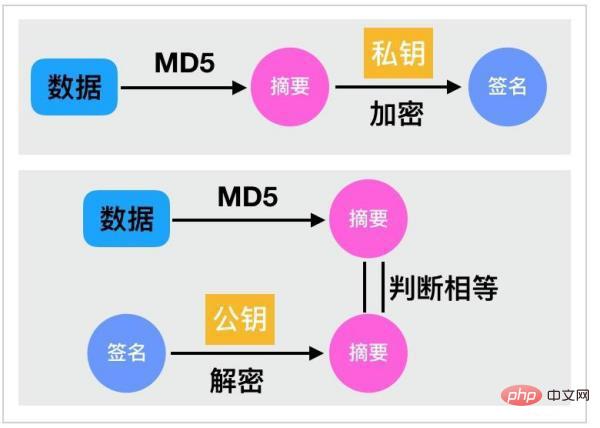

Der öffentliche Schlüssel und der private Schlüssel sind ein Paar. Wenn der öffentliche Schlüssel zum Verschlüsseln der Daten verwendet wird, kann nur der entsprechende private Schlüssel zum Entschlüsseln verwendet werden, wenn der private Schlüssel zum Verschlüsseln der Daten verwendet wird Der öffentliche Schlüssel kann nur zum Entschlüsseln der zu entschlüsselnden Daten verwendet werden. Da für die Verschlüsselung und Entschlüsselung zwei unterschiedliche Schlüssel verwendet werden, wird dieser Algorithmus als asymmetrischer Verschlüsselungsalgorithmus bezeichnet.

Der grundlegende Prozess des asymmetrischen Verschlüsselungsalgorithmus zum Austausch vertraulicher Informationen ist: Partei A generiert ein Schlüsselpaar und gibt einen davon als öffentlichen Schlüssel an andere Parteien weiter. Partei B, die den öffentlichen Schlüssel erhält, verwendet den Schlüssel, um die Informationen zu verschlüsseln und dann an Partei A gesendet; Partei A verwendet dann einen anderen privaten Schlüssel, der von ihr selbst gespeichert wurde, um die verschlüsselten Informationen zu entschlüsseln. Partei A kann ihren privaten Schlüssel nur zum Entschlüsseln aller mit ihrem öffentlichen Schlüssel verschlüsselten Informationen verwenden.

Der Unterschied zwischen symmetrischer Verschlüsselung und asymmetrischer Verschlüsselung1. Die Verschlüsselungs- und Entschlüsselungsverfahren sind unterschiedlich.

Der Verschlüsselungsprozess und der Entschlüsselungsprozess der symmetrischen Verschlüsselung verwenden denselben Schlüssel. Der Verschlüsselungsprozess entspricht der Verwendung des Originaltextes Schlüssel zum Übertragen von Chiffretext, während der Entschlüsselungsprozess den Chiffretext-Schlüssel verwendet, um den Originaltext abzuleiten.

Aber bei der asymmetrischen Verschlüsselung werden zwei Schlüssel verwendet. Im Allgemeinen wird der öffentliche Schlüssel zur Verschlüsselung und der private Schlüssel zur Entschlüsselung verwendet.

2. Die Verschlüsselungs- und Entschlüsselungsgeschwindigkeiten sind unterschiedlich.

Symmetrische Verschlüsselung und Entschlüsselung sind schneller und für die langfristige Datennutzung geeignet. Die asymmetrische Ver- und Entschlüsselung dauert lange, ist relativ langsam und eignet sich nur für den Einsatz bei kleinen Datenmengen.

3. Die Sicherheit der Übertragung ist unterschiedlich. Bei der symmetrischen Verschlüsselung kann nicht gewährleistet werden, dass der Schlüsseltext während des Übertragungsvorgangs abgefangen wird Das Codebuch wird auch von Dritten abgefangen. Dann werden die übertragenen Passwortinformationen von Dritten geknackt, und die Sicherheit ist relativ gering.

3. Die Sicherheit der Übertragung ist unterschiedlich. Bei der symmetrischen Verschlüsselung kann nicht gewährleistet werden, dass der Schlüsseltext während des Übertragungsvorgangs abgefangen wird Das Codebuch wird auch von Dritten abgefangen. Dann werden die übertragenen Passwortinformationen von Dritten geknackt, und die Sicherheit ist relativ gering.

Beim asymmetrischen Verschlüsselungsalgorithmus generiert der private Schlüssel unterschiedliche Zufallszahlen basierend auf unterschiedlichen Algorithmen. Der private Schlüssel leitet den öffentlichen Schlüssel über einen bestimmten Verschlüsselungsalgorithmus ab, aber der Ableitungsprozess vom privaten Schlüssel zum öffentlichen Schlüssel ist einseitig. Das heißt, der öffentliche Schlüssel Der private Schlüssel kann nicht aus dem Schlüssel abgeleitet werden. Die Sicherheit ist also höher.

Weitere verwandte Artikel finden Sie auf der

Chinesischen PHP-Website! !

Das obige ist der detaillierte Inhalt vonWas ist der Unterschied zwischen symmetrischer und asymmetrischer Verschlüsselung?. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Was beinhaltet die Datenverschlüsselungsspeicherung?

Was beinhaltet die Datenverschlüsselungsspeicherung?

Was beinhaltet die Datenverschlüsselungsspeicherung?

Was beinhaltet die Datenverschlüsselungsspeicherung?

Verschlüsselungsmethoden für die Datenspeicherung

Verschlüsselungsmethoden für die Datenspeicherung

MySQL-Datenbank wiederherstellen

MySQL-Datenbank wiederherstellen

Was bedeutet js

Was bedeutet js

Lösung zur Aufteilung der Worttabelle in zwei Seiten

Lösung zur Aufteilung der Worttabelle in zwei Seiten

Was ist mit der Auslösung des Luftschalters falsch?

Was ist mit der Auslösung des Luftschalters falsch?

Der Unterschied zwischen k8s und Docker

Der Unterschied zwischen k8s und Docker