Detaillierte Analyse der Datenstruktur und Datenoperationen von Redis

Empfohlen (kostenlos): redis

Redis kann Datenoperationen auf Mikrosekundenebene durchführen. Es gibt zwei Hauptgründe, warum Redis eine so herausragende Leistung erzielen kann:

- Redis ist eine In-Memory-Datenbank. Alle Vorgänge werden im Speicher ausgeführt und die Speicherzugriffsgeschwindigkeit selbst ist sehr hoch.

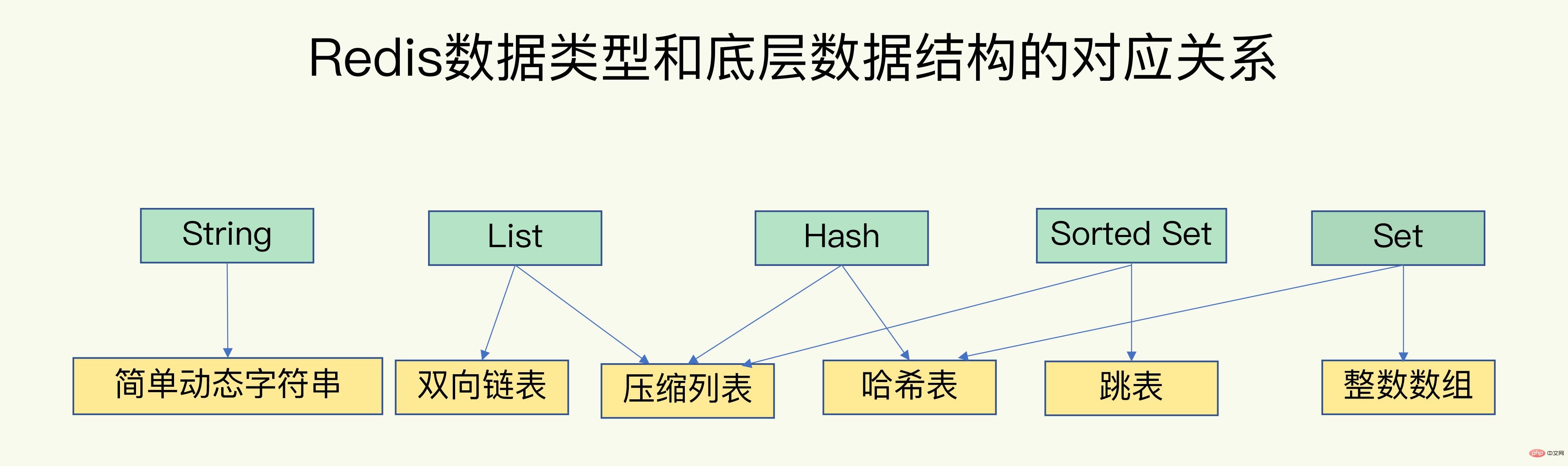

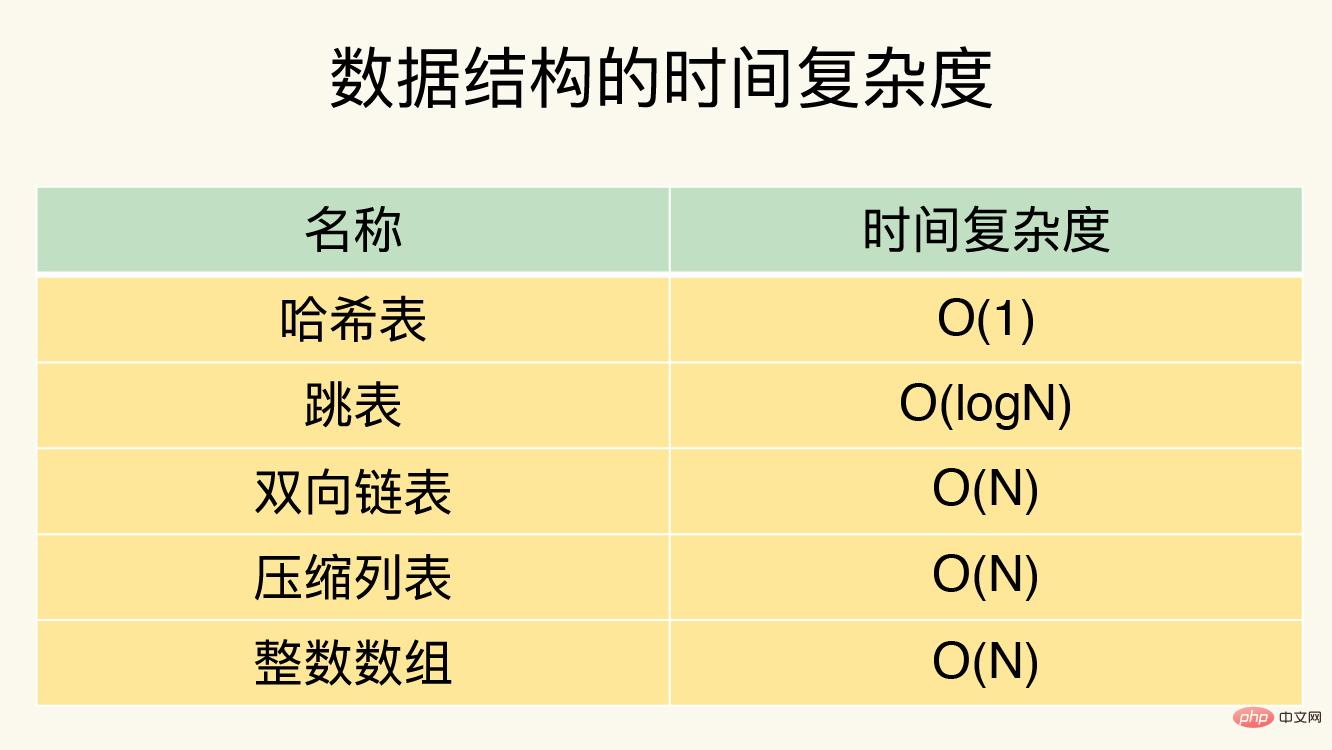

- Redis verfügt über effiziente Datentypen und Datenstrukturen.

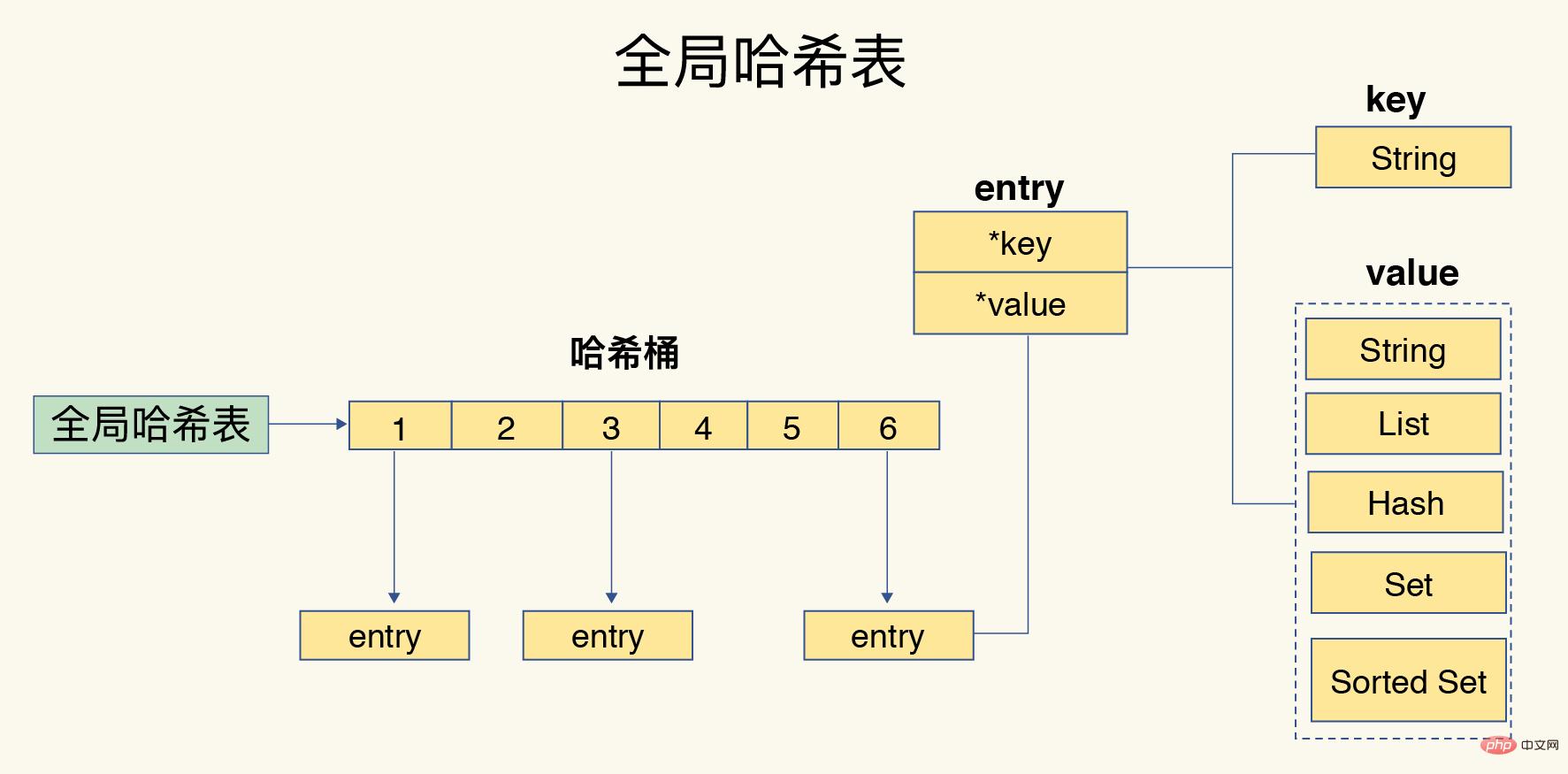

Um einen schnellen Zugriff vom Schlüssel auf den Wert zu erreichen, verwendet Redis eine Hash-Tabelle zum Speichern von Schlüssel-Wert-Paaren. Der Eintrag im Hash-Bucket speichert Zeiger auf den tatsächlichen Schlüssel und Wert. Der Wertzeiger kann auch verwendet werden Gefunden.

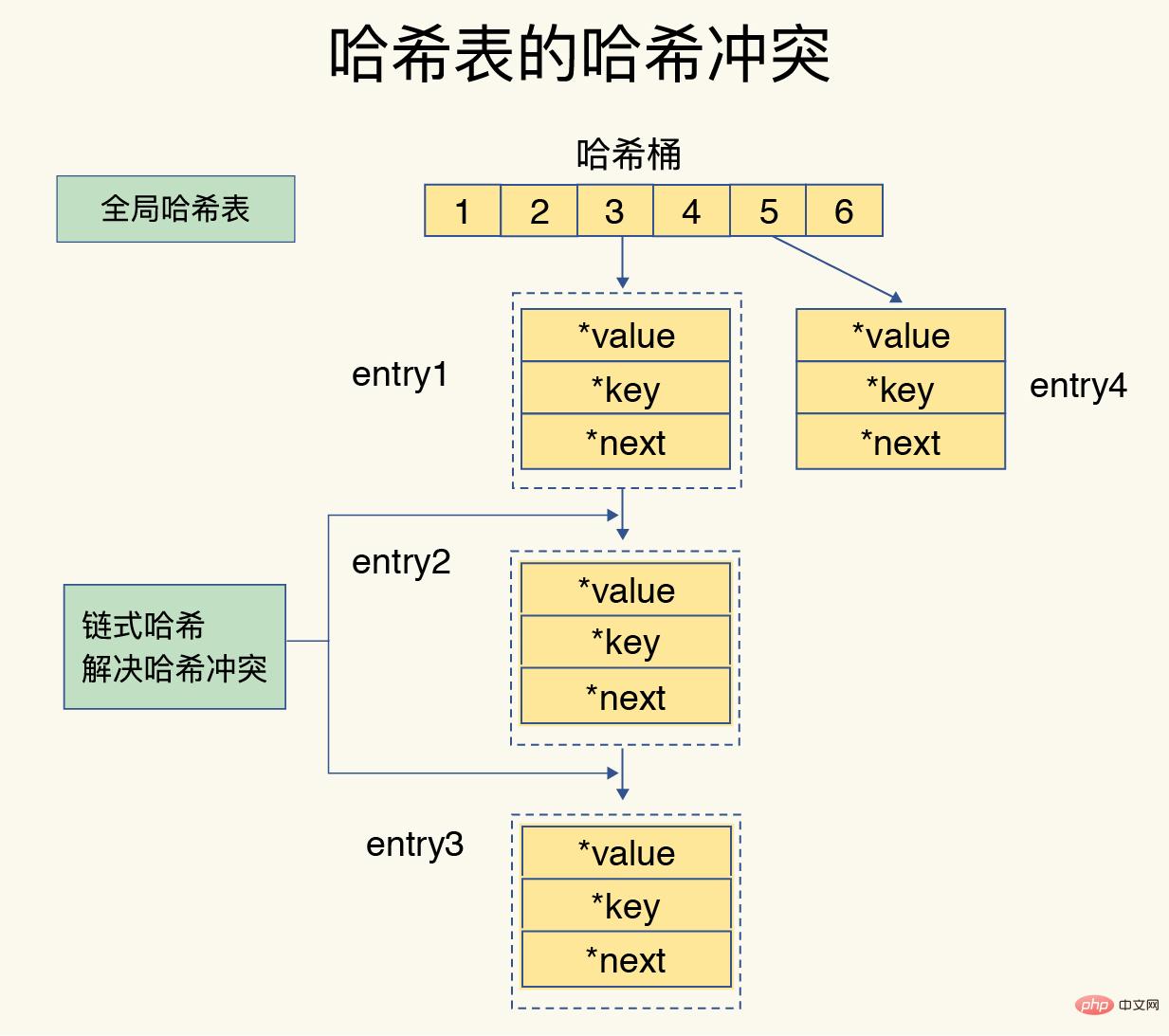

Wenn die Hash-Tabelle immer mehr Daten enthält, kommt es zu Hash-Konflikten, dh die Hash-Werte mehrerer Schlüssel können demselben Hash-Bucket entsprechen. Redis verwendet verkettetes Hashing, um Hash-Konflikte zu lösen. Dies bedeutet, dass mehrere Elemente im selben Hash-Bucket in einer verknüpften Liste gespeichert werden und die Elemente nacheinander durch Zeiger verknüpft werden.

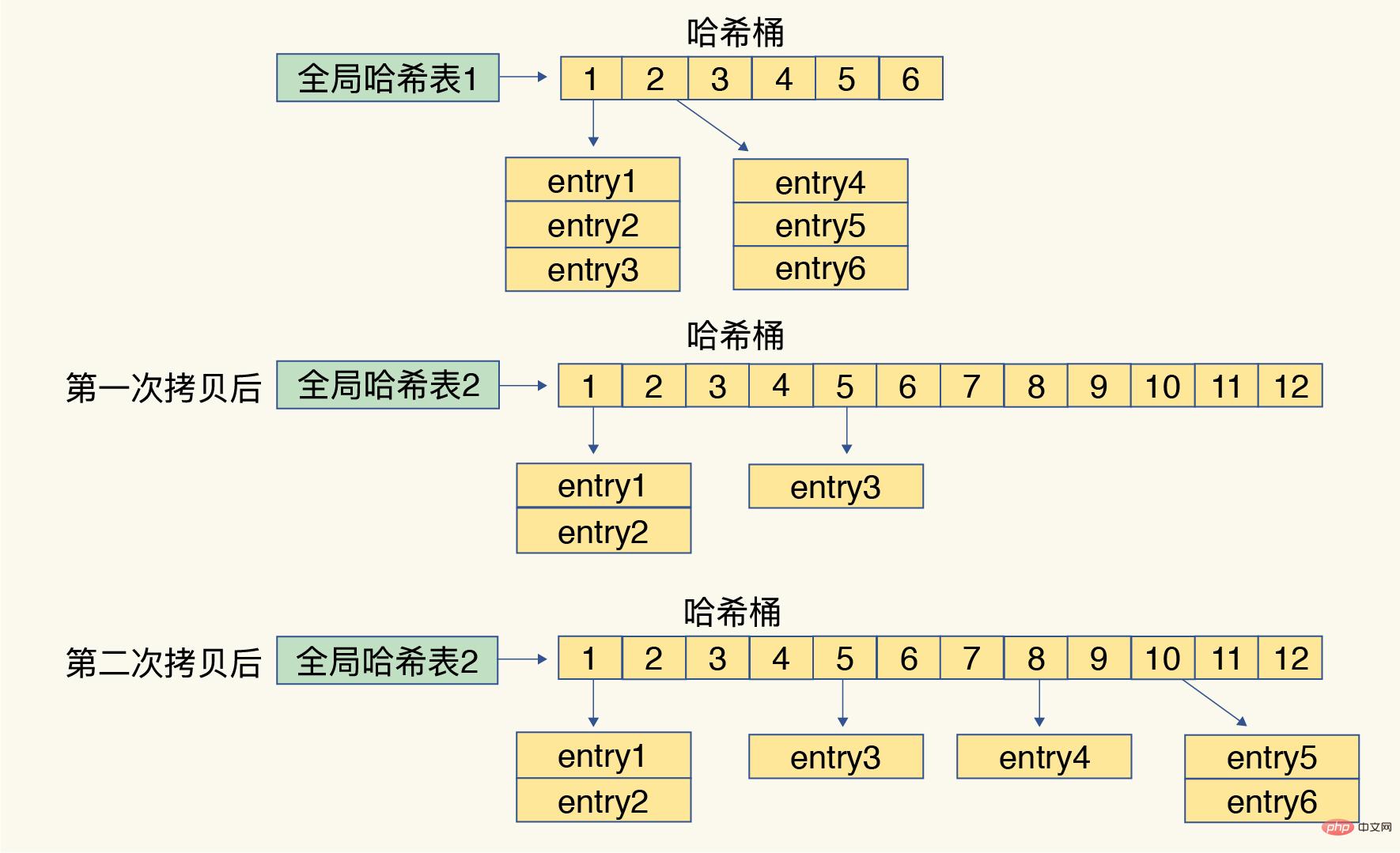

Wenn es immer mehr Hash-Konflikte gibt, führt dies dazu, dass die Hash-Konfliktkette zu lang wird, was zu langer Zeit und geringer Effizienz bei der Suche nach Elementen führt. Um dieses Problem zu lösen, führt Redis einen Rehash-Vorgang für die Hash-Tabelle durch, um mehrere Eintragselemente verteilt zu speichern, wodurch die Anzahl der Elemente in einem einzelnen Hash-Bucket reduziert und dadurch Konflikte in einem einzelnen Bucket reduziert werden.

Redis verwendet standardmäßig zwei globale Hash-Tabellen für effizientes Rehash. Hash-Tabelle 1 wird standardmäßig zu Beginn verwendet, und Hash-Tabelle 2 weist keinen Speicherplatz zu. Wenn die Daten weiter zunehmen, führt Redis das Rehash durch die folgenden Schritte durch:

- Geben Sie Hash-Tabelle 2 größeren Speicherplatz zu.

- Kopieren Sie die Daten in Hash-Tabelle 1 in Hash-Tabelle 2.

- Geben Sie den Speicherplatz von Hash-Tabelle 1 frei und reservieren Sie ihn für die nächste Rehash-Erweiterung. Schritt 2: Wenn eine große Menge vorhanden ist Wenn Daten auf einmal kopiert werden, ist der Redis-Thread möglicherweise blockiert und kann keine anderen Anforderungen mehr bedienen. Daher verwendet Redis progressives Rehash, was bedeutet, dass bei jeder Verarbeitung einer Anforderung alle Einträge an dieser Indexposition kopiert werden.

Für den Wert vom Typ String kann der CRUD-Vorgang direkt nach dem Finden des Hash-Buckets ausgeführt werden. Bei Sammlungen wird CRUD in der Sammlung ausgeführt, nachdem der entsprechende Hash-Bucket über die globale Hash-Tabelle gefunden wurde. Die Betriebseffizienz einer Sammlung hängt von der zugrunde liegenden Datenstruktur und der Betriebskomplexität ab.

Einzelelementoperation ist die Basis, und die Operationskomplexität ist O(1);

Einzelelementoperation ist die Basis, und die Operationskomplexität ist O(1);

- Hash: HGET, HSET, HDEL;

- Set-Typ SADD, SREM, SRANDMEMBER usw.

- Range-Operationen sind sehr zeitaufwändig und die Operationskomplexität beträgt O(N).

Hash: HGETALL; - Set: SMEMBERS;

- List: LRANGE

- ZSet: ZRANGE

- Statistische Operationen sind normalerweise effizient, mit einer Operationskomplexität von O(1).

Es gibt nur wenige Ausnahmen und die Operationskomplexität beträgt O(1). - Liste: LPOP, RPOP, LPUSH, RPUSH

Das obige ist der detaillierte Inhalt vonDetaillierte Analyse der Datenstruktur und Datenoperationen von Redis. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1379

1379

52

52

So erstellen Sie den Redis -Clustermodus

Apr 10, 2025 pm 10:15 PM

So erstellen Sie den Redis -Clustermodus

Apr 10, 2025 pm 10:15 PM

Der Redis -Cluster -Modus bietet Redis -Instanzen durch Sharding, die Skalierbarkeit und Verfügbarkeit verbessert. Die Bauschritte sind wie folgt: Erstellen Sie ungerade Redis -Instanzen mit verschiedenen Ports; Erstellen Sie 3 Sentinel -Instanzen, Monitor -Redis -Instanzen und Failover; Konfigurieren von Sentinel -Konfigurationsdateien, Informationen zur Überwachung von Redis -Instanzinformationen und Failover -Einstellungen hinzufügen. Konfigurieren von Redis -Instanzkonfigurationsdateien, aktivieren Sie den Cluster -Modus und geben Sie den Cluster -Informationsdateipfad an. Erstellen Sie die Datei nodes.conf, die Informationen zu jeder Redis -Instanz enthält. Starten Sie den Cluster, führen Sie den Befehl erstellen aus, um einen Cluster zu erstellen und die Anzahl der Replikate anzugeben. Melden Sie sich im Cluster an, um den Befehl cluster info auszuführen, um den Clusterstatus zu überprüfen. machen

So löschen Sie Redis -Daten

Apr 10, 2025 pm 10:06 PM

So löschen Sie Redis -Daten

Apr 10, 2025 pm 10:06 PM

So löschen Sie Redis -Daten: Verwenden Sie den Befehl Flushall, um alle Schlüsselwerte zu löschen. Verwenden Sie den Befehl flushdb, um den Schlüsselwert der aktuell ausgewählten Datenbank zu löschen. Verwenden Sie SELECT, um Datenbanken zu wechseln, und löschen Sie dann FlushDB, um mehrere Datenbanken zu löschen. Verwenden Sie den Befehl del, um einen bestimmten Schlüssel zu löschen. Verwenden Sie das Redis-Cli-Tool, um die Daten zu löschen.

So verwenden Sie den Befehl Redis

Apr 10, 2025 pm 08:45 PM

So verwenden Sie den Befehl Redis

Apr 10, 2025 pm 08:45 PM

Die Verwendung der REDIS -Anweisung erfordert die folgenden Schritte: Öffnen Sie den Redis -Client. Geben Sie den Befehl ein (Verbschlüsselwert). Bietet die erforderlichen Parameter (variiert von der Anweisung bis zur Anweisung). Drücken Sie die Eingabetaste, um den Befehl auszuführen. Redis gibt eine Antwort zurück, die das Ergebnis der Operation anzeigt (normalerweise in Ordnung oder -err).

So verwenden Sie ein einzelnes Gewinde -Redis

Apr 10, 2025 pm 07:12 PM

So verwenden Sie ein einzelnes Gewinde -Redis

Apr 10, 2025 pm 07:12 PM

Redis verwendet eine einzelne Gewindearchitektur, um hohe Leistung, Einfachheit und Konsistenz zu bieten. Es wird E/A-Multiplexing, Ereignisschleifen, nicht blockierende E/A und gemeinsame Speicher verwendet, um die Parallelität zu verbessern, jedoch mit Einschränkungen von Gleichzeitbeschränkungen, einem einzelnen Ausfallpunkt und ungeeigneter Schreib-intensiver Workloads.

So lesen Sie den Quellcode von Redis

Apr 10, 2025 pm 08:27 PM

So lesen Sie den Quellcode von Redis

Apr 10, 2025 pm 08:27 PM

Der beste Weg, um Redis -Quellcode zu verstehen, besteht darin, Schritt für Schritt zu gehen: Machen Sie sich mit den Grundlagen von Redis vertraut. Wählen Sie ein bestimmtes Modul oder eine bestimmte Funktion als Ausgangspunkt. Beginnen Sie mit dem Einstiegspunkt des Moduls oder der Funktion und sehen Sie sich die Codezeile nach Zeile an. Zeigen Sie den Code über die Funktionsaufrufkette an. Kennen Sie die von Redis verwendeten Datenstrukturen. Identifizieren Sie den von Redis verwendeten Algorithmus.

So implementieren Sie die zugrunde liegenden Redis

Apr 10, 2025 pm 07:21 PM

So implementieren Sie die zugrunde liegenden Redis

Apr 10, 2025 pm 07:21 PM

Redis verwendet Hash -Tabellen, um Daten zu speichern und unterstützt Datenstrukturen wie Zeichenfolgen, Listen, Hash -Tabellen, Sammlungen und geordnete Sammlungen. Ernähren sich weiterhin über Daten über Snapshots (RDB) und appendiert Mechanismen nur Schreibmechanismen. Redis verwendet die Master-Slave-Replikation, um die Datenverfügbarkeit zu verbessern. Redis verwendet eine Ereignisschleife mit einer Thread, um Verbindungen und Befehle zu verarbeiten, um die Datenatomizität und Konsistenz zu gewährleisten. Redis legt die Ablaufzeit für den Schlüssel fest und verwendet den faulen Löschmechanismus, um den Ablaufschlüssel zu löschen.

So lesen Sie Redis -Warteschlange

Apr 10, 2025 pm 10:12 PM

So lesen Sie Redis -Warteschlange

Apr 10, 2025 pm 10:12 PM

Um eine Warteschlange aus Redis zu lesen, müssen Sie den Warteschlangenname erhalten, die Elemente mit dem Befehl LPOP lesen und die leere Warteschlange verarbeiten. Die spezifischen Schritte sind wie folgt: Holen Sie sich den Warteschlangenname: Nennen Sie ihn mit dem Präfix von "Warteschlange:" wie "Warteschlangen: My-Queue". Verwenden Sie den Befehl LPOP: Wischen Sie das Element aus dem Kopf der Warteschlange aus und geben Sie seinen Wert zurück, z. B. die LPOP-Warteschlange: my-queue. Verarbeitung leerer Warteschlangen: Wenn die Warteschlange leer ist, gibt LPOP NIL zurück, und Sie können überprüfen, ob die Warteschlange existiert, bevor Sie das Element lesen.

So erstellen Sie Message Middleware für Redis

Apr 10, 2025 pm 07:51 PM

So erstellen Sie Message Middleware für Redis

Apr 10, 2025 pm 07:51 PM

Redis unterstützt als Messing Middleware Modelle für Produktionsverbrauch, kann Nachrichten bestehen und eine zuverlässige Lieferung sicherstellen. Die Verwendung von Redis als Message Middleware ermöglicht eine geringe Latenz, zuverlässige und skalierbare Nachrichten.