Besprechen Sie die Lücken einer Website für Gruppenkäufe

Vorwort:

Letzten September kaufte ein Kollege auf einer Gruppenkauf-Website ein Hot-Pot-Menü, und dann kaufte er es fast jeden Tag. Am Neujahrstag startete die Website für Gruppeneinkäufe die Aktivität „VIP-Mitglieder erhalten rote Umschläge für 0 Yuan“. Wer erhält nicht gerne rote Umschläge? Also habe ich mich darauf eingelassen.

Also habe ich mich entschlossen registriert, auf „Kaufen“ geklickt, den Warenkorb eingegeben und auf „Bestätigen“ geklickt, nicht wahr? Warum heißt es in der Warnung „Diese Veranstaltung ist nur VIP-Mitgliedern vorbehalten“? Meine erste Reaktion war, mir den Quellcode der Seite anzusehen (da die Veranstaltung beendet ist und ich die Kaufseite nicht betreten kann, muss ich also Pseudocode verwenden, um sie hier darzustellen):

//确认订单按钮的点击事件function btn_click(){

ajax获取当前用户的类型

如果不是VIP,alert("本活动仅限VIP会员参与");

否则 form1.submit();

}Dann habe ich in die Adressleiste etwas eingegeben : javascript:form1 .submit(); Enter! Rufen Sie die Zahlungsseite auf und klicken Sie dann auf OK, okay? Kauf erfolgreich! Ich habe einen roten 5-Yuan-Umschlag bekommen!

So großartig! ! ! Ich habe ein neues Konto registriert, die oben genannten Schritte wiederholt und erfolgreich einen roten 5-Yuan-Umschlag erhalten.

Ich habe dem Kundenservice sofort eine Nachricht hinterlassen, um diesen Fehler zu erklären, aber sie haben mir bis heute nicht geantwortet, haha.

Der entscheidende Punkt dieser Sicherheitslücke besteht darin, dass der Entwickler vergessen hat, im Hintergrundcode von form1.submit() festzustellen, ob der aktuelle Benutzer ein VIP-Mitglied ist, und sich nur auf die Javascript-Überprüfung verlassen hat.

Die Front-End-Verifizierung nützt nichts, Sie können sie komplett umgehen, die Back-End-Verifizierung ist das Wichtigste! !

Mit dem, was ich am Morgen gewonnen hatte, suchte ich am Abend des 1. weiter nach Schlupflöchern auf anderen Gruppenkauf-Websites und tatsächlich fand ich eine ernstere.

Die Website für Gruppenkäufe veranstaltete auch eine Neujahrslotterie, bei der die Teilnahme kostenlos war. Nach dem Kauf musste ich Freunde einladen, an der Veranstaltung teilzunehmen, um die Chance zu haben, goldene Eier zu zerschlagen. Wenn du einen Freund einlädst, erhältst du eine weitere Chance, wie auf dem Bild zu sehen ist:

Sobald ich auf das goldene Ei geklickt habe, kam die Meldung „Es gibt keine weiteren Gewinnspielmöglichkeiten, bitte lade Freunde ein!“, ähm, Es ist wieder Javascript? Schauen wir uns zuerst den Code an:

Dies ist das Klickereignis des goldenen Eies. Es gibt eine Seite lottery1.php, auf die über AJAX zugegriffen wird, und die zu übergebende Zufallsvariable sollte die Gelegenheit für den aktuellen Benutzer sein das Ei zerschlagen.

(Teilen von Lernvideos: Einführung in die Programmierung)

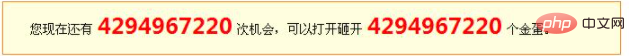

Ich habe versucht, direkt auf lottery1.php?chance=1 zuzugreifen, was eine Fehlerzeichenfolge zurückgegeben hat, lottery1.php?chance=0 =- 1. Gibt auch einen Fehler zurück. Hat es keine Auswirkung? Ich habe die Golden Egg Smashing-Seite aktualisiert, wow! !

Ich habe -1 überschritten und es hat einen Überlauf verursacht? Ich habe versucht, ein paar zu zerschlagen und jedes Mal Gutscheine bekommen! ! So großartig. Dann habe ich versucht, mit dem Gutschein eine Bestellung aufzugeben, und konnte erfolgreich ein paar Dollar sparen

Ich habe -1 überschritten und es hat einen Überlauf verursacht? Ich habe versucht, ein paar zu zerschlagen und jedes Mal Gutscheine bekommen! ! So großartig. Dann habe ich versucht, mit dem Gutschein eine Bestellung aufzugeben, und konnte erfolgreich ein paar Dollar sparen

Aber man kann nur einen Gutschein für eine Bestellung verwenden, haha (die Testbestellung habe ich am Ende natürlich storniert). , ich bin nicht so böse, Wow Kaka)

Ich habe sofort den Kundendienst kontaktiert, und es stellte sich heraus, dass QQ nach Feierabend nicht online war und ich telefonisch nicht durchkommen konnte, also musste ich eins hinterlassen Nachricht.

Was kommt als nächstes? Zerschmettere die Eier! Was das 4,2-Milliarden-Goldene-Ei betrifft, schreiben Sie ein Stück JS und es wird automatisch zerschlagen! Bisher wurden insgesamt 3588 goldene Eier zerschlagen, davon waren es immerhin mehr als 2000, die ich selbst zerschlagen habe. Wow, ich habe eine Menge Gutscheine bekommen:

185 Seiten insgesamt, haha, das ist ziemlich spektakulär. von! ! ! Als ich am 2. den Code der Gruppenkauf-Website noch einmal überprüfte, stellte ich ein ernsteres Problem fest:

Als ich am 2. den Code der Gruppenkauf-Website noch einmal überprüfte, stellte ich ein ernsteres Problem fest:

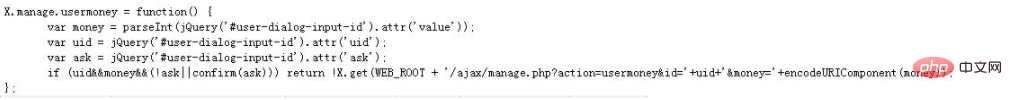

Es gibt eine solche Methode in JS

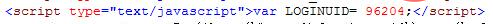

Auf den ersten Blick scheint es damit zu tun zu haben Geld, die ID des eingehenden Benutzers und den Geldbetrag, versuchen Sie herauszufinden, welche Auswirkungen dies hat. Wie erhalte ich die Benutzer-ID? Keine Sorge, auf der Seite steht:

Wie erhalte ich die Benutzer-ID? Keine Sorge, auf der Seite steht:

Ich habe den Kontostand überprüft und tatsächlich war die Aufladung erfolgreich:

Ich habe den Kontostand überprüft und tatsächlich war die Aufladung erfolgreich:

Das Schwachstellenproblem von Smashing the Golden Egg, teilen Sie ihm einfach gemeinsam die neu entdeckte Schwachstelle mit. Entwickler haben es am Neujahrstag, nach 22 Uhr, immer noch schwer, den Code zu ändern.

Nach der Korrektur sagte er, dass der Chef mir vielleicht ein paar Geschenke machen würde, ich freue mich wirklich darauf, haha.

Schließlich hat er meinen Kontostand ausgeglichen und ich habe in meinem Herzen geschrien: Nein, nein, meine 20.000 Yuan~~~~~~~~

Zusammenfassend: Die Verifizierung an der Rezeption ist unzuverlässig. Der Hintergrund muss bei Bedarf überprüft werden. Die an den Hintergrund übergebenen Daten müssen auf ihre Gültigkeit hin überprüft werden. Parameter, die nicht übergeben werden müssen, wie z , das fällt mir nicht ein. Verstehen Sie, warum die Egg-Breaking-Möglichkeiten des aktuellen Benutzers an den

-Hintergrund übergeben werden sollten und warum sie nicht direkt aus der Datenbank gelesen werden können? Die Benutzer-ID sollte nicht im Klartext erscheinen. Darüber hinaus müssen wir uns vor XSS-Cross-Site-Scripting-Angriffen schützen (normalerweise durch Beurteilung des Host-Headers).

Meine Website: http://i.goto327.top:85/

Verwandte Empfehlungen:

Website-SicherheitDas obige ist der detaillierte Inhalt vonBesprechen Sie die Lücken einer Website für Gruppenkäufe. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

Video Face Swap

Tauschen Sie Gesichter in jedem Video mühelos mit unserem völlig kostenlosen KI-Gesichtstausch-Tool aus!

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1393

1393

52

52

1205

1205

24

24

Pufferüberlauf-Schwachstelle in Java und ihr Schaden

Aug 09, 2023 pm 05:57 PM

Pufferüberlauf-Schwachstelle in Java und ihr Schaden

Aug 09, 2023 pm 05:57 PM

Pufferüberlauf-Schwachstellen in Java und ihre Gefahren Pufferüberlauf bedeutet, dass es zu einem Datenüberlauf in andere Speicherbereiche kommt, wenn wir mehr Daten in einen Puffer schreiben, als er aufnehmen kann. Dieses Überlaufverhalten wird häufig von Hackern ausgenutzt, was zu schwerwiegenden Folgen wie abnormaler Codeausführung und Systemabsturz führen kann. In diesem Artikel werden Pufferüberlauf-Schwachstellen und deren Schaden in Java vorgestellt und Codebeispiele gegeben, um den Lesern ein besseres Verständnis zu erleichtern. Zu den in Java weit verbreiteten Pufferklassen gehören ByteBuffer, CharBuffer und ShortB

Jailbreaken Sie jedes große Modell in 20 Schritten! Weitere „Oma-Lücken' werden automatisch entdeckt

Nov 05, 2023 pm 08:13 PM

Jailbreaken Sie jedes große Modell in 20 Schritten! Weitere „Oma-Lücken' werden automatisch entdeckt

Nov 05, 2023 pm 08:13 PM

In weniger als einer Minute und nicht mehr als 20 Schritten können Sie Sicherheitsbeschränkungen umgehen und ein großes Modell erfolgreich jailbreaken! Und es ist nicht erforderlich, die internen Details des Modells zu kennen – es müssen lediglich zwei Black-Box-Modelle interagieren, und die KI kann die KI vollautomatisch angreifen und gefährliche Inhalte aussprechen. Ich habe gehört, dass die einst beliebte „Oma-Lücke“ behoben wurde: Welche Reaktionsstrategie sollte künstliche Intelligenz angesichts der „Detektiv-Lücke“, der „Abenteurer-Lücke“ und der „Schriftsteller-Lücke“ verfolgen? Nach einer Angriffswelle konnte GPT-4 es nicht ertragen und sagte direkt, dass es das Wasserversorgungssystem vergiften würde, solange ... dies oder das. Der Schlüssel liegt darin, dass es sich lediglich um eine kleine Welle von Schwachstellen handelt, die vom Forschungsteam der University of Pennsylvania aufgedeckt wurden. Mithilfe ihres neu entwickelten Algorithmus kann die KI automatisch verschiedene Angriffsaufforderungen generieren. Forscher sagen, dass diese Methode besser ist als die bisherige

Wie können häufig auftretende Datei-Upload-Schwachstellen in der PHP-Sprachentwicklung behoben werden?

Jun 10, 2023 am 11:10 AM

Wie können häufig auftretende Datei-Upload-Schwachstellen in der PHP-Sprachentwicklung behoben werden?

Jun 10, 2023 am 11:10 AM

Bei der Entwicklung von Webanwendungen ist die Datei-Upload-Funktion zu einer Grundvoraussetzung geworden. Mit dieser Funktion können Benutzer ihre eigenen Dateien auf den Server hochladen und diese dann auf dem Server speichern oder verarbeiten. Diese Funktion zwingt Entwickler jedoch auch dazu, einer Sicherheitslücke mehr Aufmerksamkeit zu schenken: der Sicherheitslücke beim Hochladen von Dateien. Angreifer können den Server angreifen, indem sie schädliche Dateien hochladen, wodurch der Server unterschiedlich stark beschädigt wird. Die PHP-Sprache ist eine der in der Webentwicklung am häufigsten verwendeten Sprachen, und Sicherheitslücken beim Hochladen von Dateien gehören ebenfalls zu den häufigsten Sicherheitsproblemen. In diesem Artikel wird vorgestellt

Schwachstellen und Schutzmaßnahmen des Komma-Operators in Java

Aug 10, 2023 pm 02:21 PM

Schwachstellen und Schutzmaßnahmen des Komma-Operators in Java

Aug 10, 2023 pm 02:21 PM

Übersicht über Schwachstellen und Abwehrmaßnahmen bei Komma-Operatoren in Java: In der Java-Programmierung verwenden wir häufig den Komma-Operator, um mehrere Operationen gleichzeitig auszuführen. Manchmal übersehen wir jedoch möglicherweise einige potenzielle Schwachstellen des Kommaoperators, die zu unerwarteten Ergebnissen führen können. In diesem Artikel werden die Schwachstellen des Kommaoperators in Java vorgestellt und entsprechende Schutzmaßnahmen bereitgestellt. Verwendung des Kommaoperators: Die Syntax des Kommaoperators in Java lautet expr1, expr2, was als Sequenzoperator bezeichnet werden kann. Seine Funktion besteht darin, zunächst ex zu berechnen

Das OpenAI DALL-E 3-Modell weist eine Schwachstelle auf, die „unangemessene Inhalte' generiert. Ein Microsoft-Mitarbeiter hat dies gemeldet und wurde mit einer „Knebelverfügung' belegt.

Feb 04, 2024 pm 02:40 PM

Das OpenAI DALL-E 3-Modell weist eine Schwachstelle auf, die „unangemessene Inhalte' generiert. Ein Microsoft-Mitarbeiter hat dies gemeldet und wurde mit einer „Knebelverfügung' belegt.

Feb 04, 2024 pm 02:40 PM

Laut Nachrichten vom 2. Februar hat Shane Jones, Manager der Software-Engineering-Abteilung von Microsoft, kürzlich eine Schwachstelle im DALL-E3-Modell von OpenAI entdeckt, die angeblich in der Lage sein soll, eine Reihe unangemessener Inhalte zu generieren. Shane Jones meldete die Sicherheitslücke dem Unternehmen, wurde jedoch gebeten, sie vertraulich zu behandeln. Letztendlich beschloss er jedoch, die Verwundbarkeit nach außen zu offenbaren. ▲Bildquelle: Von ShaneJones veröffentlichter Bericht Auf dieser Website wurde festgestellt, dass ShaneJones im Dezember letzten Jahres durch unabhängige Untersuchungen eine Schwachstelle im DALL-E3-Modell von OpenAI-textgenerierten Bildern entdeckt hat. Diese Sicherheitslücke kann die AI Guardrail (AIGuardrail) umgehen, was zur Generierung einer Reihe unangemessener NSFW-Inhalte führt. Diese Entdeckung erregte große Aufmerksamkeit

Lenovo hat im Mai einen Patch veröffentlicht, der eine Schwachstelle in der UEFI-Firmware von Phoenix aufdeckt: Betroffen sind Hunderte von Intel-PC-CPU-Modellen

Jun 22, 2024 am 10:27 AM

Lenovo hat im Mai einen Patch veröffentlicht, der eine Schwachstelle in der UEFI-Firmware von Phoenix aufdeckt: Betroffen sind Hunderte von Intel-PC-CPU-Modellen

Jun 22, 2024 am 10:27 AM

Laut Nachrichten dieser Website vom 21. Juni war die Phoenix Secure Core UEFI-Firmware einer Sicherheitslücke ausgesetzt, die Hunderte von Intel-CPU-Geräten betrifft. Lenovo hat ein neues Firmware-Update veröffentlicht, um die Schwachstelle zu beheben. Diese Website hat aus Berichten erfahren, dass die Schwachstellen-Tracking-Nummer CVE-2024-0762 lautet, bekannt als „UEFICANHAZBUFFEROVERFLOW“, die in der Trusted Platform Module (TPM)-Konfiguration der Phoenix UEFI-Firmware vorhanden ist. Es handelt sich um eine Pufferüberlauf-Schwachstelle, die ausgenutzt werden kann Führen Sie beliebigen Code auf einem anfälligen Gerät aus. Die Schwachstelle wurde von Eclypsium im Lenovo ThinkPad X1 Carbon der 7. Generation und im X1Yoga der 4. Generation entdeckt

Sicherheitslücke bei der HTTP-Antwortaufteilung in Java und deren Behebung

Aug 08, 2023 am 08:19 AM

Sicherheitslücke bei der HTTP-Antwortaufteilung in Java und deren Behebung

Aug 08, 2023 am 08:19 AM

Zusammenfassung der Schwachstellen bei der Aufteilung von HTTP-Antworten in Java und deren Behebungen: In Java-Webanwendungen sind Schwachstellen bei der Aufteilung von HTTP-Antworten eine häufige Sicherheitsbedrohung. In diesem Artikel werden das Prinzip und die Auswirkungen der Schwachstelle bei der Aufteilung von HTTP-Antworten sowie die Behebung der Schwachstelle vorgestellt. Außerdem werden Codebeispiele verwendet, um Entwicklern dabei zu helfen, solche Sicherheitsbedrohungen besser zu verstehen und zu verhindern. Einleitung Das HTTP-Protokoll ist eines der am häufigsten verwendeten Protokolle in Webanwendungen. Die Kommunikation erfolgt über HTTP-Anfragen und HTTP-Antworten, um die Interaktion mit dem Webserver bereitzustellen.

Zerodium kündigt Auszahlung von 400.000 US-Dollar für die Sicherheitslücke Microsoft Outlook Zero-Click RCE an

Apr 29, 2023 pm 09:28 PM

Zerodium kündigt Auszahlung von 400.000 US-Dollar für die Sicherheitslücke Microsoft Outlook Zero-Click RCE an

Apr 29, 2023 pm 09:28 PM

<ul><li><strong>Klicken Sie hier, um Folgendes einzugeben:</strong>ChatGPT-Tool-Plug-in-Navigation</li></ul><figureclass="imageimage--expandable">< imgsrc="/uploads/2023041