Was ist die Lösung für Redis-Lawine und -Penetration?

Die Lösung ist: 1. Cache-Penetration, Sie können auch leere Daten zwischenspeichern und Bloom-Filter verwenden. 2. Cache-Lawine, Sie können den entsprechenden Hotspot-Schlüssel so einstellen, dass er nie abläuft, mehrere Caches kombinieren und Redis von Drittanbietern kaufen Da die Ablaufzeit gestaffelt ist, kann die Ablaufzeit zufällig generiert werden.

Die Betriebsumgebung dieses Tutorials: Windows 7-System, Redis Version 5.0.10, DELL G3-Computer.

Redis-Cache-Penetration und Lösungen

1. Wenn der vom Benutzer abgefragte Schlüssel nicht in Redis vorhanden ist und die entsprechende ID nicht in der Datenbank vorhanden ist, wird er von illegalen Benutzern angegriffen Eine große Anzahl von Anfragen wird direkt auf die Datenbank übertragen, was zu Ausfallzeiten führt und sich somit auf das gesamte System auswirkt.

2. Lösung 1: Zwischenspeichern Sie auch leere Daten wie leere Zeichenfolgen, leere Objekte, leere Arrays oder Listen. Der Code lautet wie folgt:

if (list != null && list.size() > 0) {

redisOperator.set("subCat:" + rootCatId, JsonUtils.objectToJson(list));

} else {

redisOperator.set("subCat:" + rootCatId, JsonUtils.objectToJson(list), 5*60);

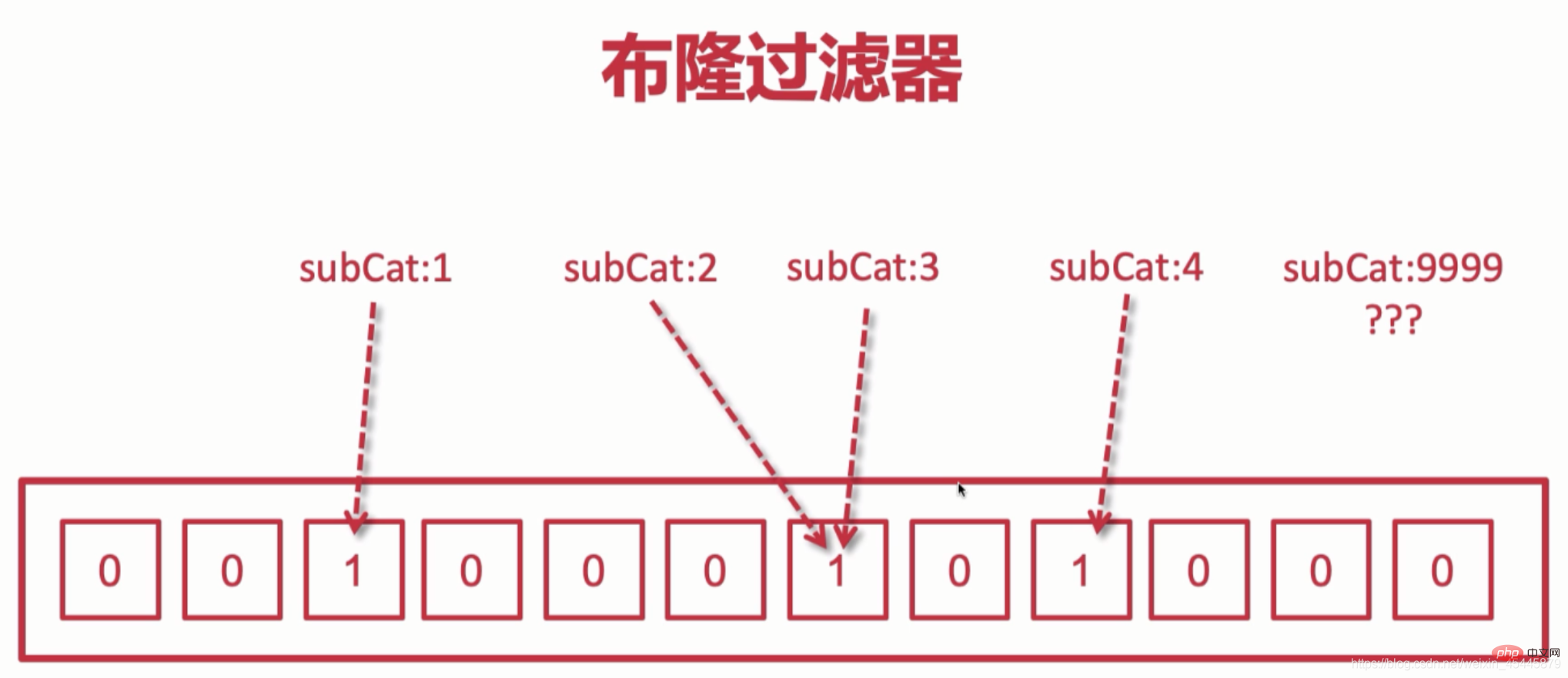

}3. Lösung 2: Bloom-Filter: Bestimmen Sie, ob ein Element vorhanden ist In einem Array wird, wie in der Abbildung unten gezeigt, ein Binärwert verwendet, der relativ wenig Speicher belegt, und 1 bedeutet, dass ein Wert sehr schnell gespeichert wird Algorithmus. Speichern Sie den entsprechenden Wert an einer bestimmten Position im Bloom-Filtersatz. Wenn ein nicht vorhandener Schlüsselwert übergeben wird, wird er mit dem Satz abgeglichen , es wird eine Null zurückgeben

Nachteile: 1. 1 % Fehleinschätzungsrate, wenn ein Schlüssel nicht im Bloom-Array vorhanden ist, aber aufgrund dieser Fehleinschätzungsrate wird unter bestimmten Umständen beurteilt, dass der Schlüssel vorhanden ist Das Array ist länger. Je niedriger die Falsch-Positiv-Rate ist, desto kürzer ist das Array, desto höher ist die Falsch-Positiv-Rate.

2 Wenn wir einen Schlüsselwert löschen möchten, löschen wir den Inhalt in unserer Datenbank und redis, dies ist jedoch nicht möglich im Bloom-Array gelöscht, weil an einer bestimmten Position im Array ein Schlüsselpaar vorhanden ist. Wenn wir es löschen möchten, ändern wir 1 in 0, aber alle Schlüsselwerte werden gelöscht

3 . Die Komplexität des Codes wird auch zunehmen, da wir ihn zusätzlich pflegen müssen. Wenn wir einen Redis-Cluster verwenden, muss der Bloom-Filter in Verbindung mit Redis verwendet werden. 2. Redis-Cache-Lawine: Die Daten im Cache schlagen in großen Mengen fehl, und diese Verwendung erfordert eine große Anzahl von Anfragen. Da jedoch alle Schlüssel in Redis ungültig sind, werden alle Anfragen an die Datenbank gesendet, was zu Ausfallzeiten führt

2

Stellen Sie den entsprechenden Hotspot-Schlüssel so ein, dass er niemals abläuft.

- Kauf von Redis von Drittanbietern (Redis auf Alibaba Cloud oder Tencent Cloud)

- Empfohlene verwandte Tutorials: Redis-Tutorial

Das obige ist der detaillierte Inhalt vonWas ist die Lösung für Redis-Lawine und -Penetration?. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1376

1376

52

52

So erstellen Sie den Redis -Clustermodus

Apr 10, 2025 pm 10:15 PM

So erstellen Sie den Redis -Clustermodus

Apr 10, 2025 pm 10:15 PM

Der Redis -Cluster -Modus bietet Redis -Instanzen durch Sharding, die Skalierbarkeit und Verfügbarkeit verbessert. Die Bauschritte sind wie folgt: Erstellen Sie ungerade Redis -Instanzen mit verschiedenen Ports; Erstellen Sie 3 Sentinel -Instanzen, Monitor -Redis -Instanzen und Failover; Konfigurieren von Sentinel -Konfigurationsdateien, Informationen zur Überwachung von Redis -Instanzinformationen und Failover -Einstellungen hinzufügen. Konfigurieren von Redis -Instanzkonfigurationsdateien, aktivieren Sie den Cluster -Modus und geben Sie den Cluster -Informationsdateipfad an. Erstellen Sie die Datei nodes.conf, die Informationen zu jeder Redis -Instanz enthält. Starten Sie den Cluster, führen Sie den Befehl erstellen aus, um einen Cluster zu erstellen und die Anzahl der Replikate anzugeben. Melden Sie sich im Cluster an, um den Befehl cluster info auszuführen, um den Clusterstatus zu überprüfen. machen

So implementieren Sie die zugrunde liegenden Redis

Apr 10, 2025 pm 07:21 PM

So implementieren Sie die zugrunde liegenden Redis

Apr 10, 2025 pm 07:21 PM

Redis verwendet Hash -Tabellen, um Daten zu speichern und unterstützt Datenstrukturen wie Zeichenfolgen, Listen, Hash -Tabellen, Sammlungen und geordnete Sammlungen. Ernähren sich weiterhin über Daten über Snapshots (RDB) und appendiert Mechanismen nur Schreibmechanismen. Redis verwendet die Master-Slave-Replikation, um die Datenverfügbarkeit zu verbessern. Redis verwendet eine Ereignisschleife mit einer Thread, um Verbindungen und Befehle zu verarbeiten, um die Datenatomizität und Konsistenz zu gewährleisten. Redis legt die Ablaufzeit für den Schlüssel fest und verwendet den faulen Löschmechanismus, um den Ablaufschlüssel zu löschen.

So sehen Sie alle Schlüssel in Redis

Apr 10, 2025 pm 07:15 PM

So sehen Sie alle Schlüssel in Redis

Apr 10, 2025 pm 07:15 PM

Um alle Schlüssel in Redis anzuzeigen, gibt es drei Möglichkeiten: Verwenden Sie den Befehl keys, um alle Schlüssel zurückzugeben, die dem angegebenen Muster übereinstimmen. Verwenden Sie den Befehl scan, um über die Schlüssel zu iterieren und eine Reihe von Schlüssel zurückzugeben. Verwenden Sie den Befehl Info, um die Gesamtzahl der Schlüssel zu erhalten.

So sehen Sie die Versionsnummer der Redis

Apr 10, 2025 pm 05:57 PM

So sehen Sie die Versionsnummer der Redis

Apr 10, 2025 pm 05:57 PM

Um die Redis -Versionsnummer anzuzeigen, können Sie die folgenden drei Methoden verwenden: (1) Geben Sie den Info -Befehl ein, (2) Starten Sie den Server mit der Option --version und (3) die Konfigurationsdatei anzeigen.

Was tun, wenn Redis-Server nicht gefunden werden kann

Apr 10, 2025 pm 06:54 PM

Was tun, wenn Redis-Server nicht gefunden werden kann

Apr 10, 2025 pm 06:54 PM

Schritte zur Lösung des Problems, das Redis-Server nicht finden kann: Überprüfen Sie die Installation, um sicherzustellen, dass Redis korrekt installiert ist. Setzen Sie die Umgebungsvariablen Redis_host und Redis_port; Starten Sie den Redis-Server Redis-Server; Überprüfen Sie, ob der Server Redis-Cli Ping ausführt.

So verwenden Sie den Befehl Redis

Apr 10, 2025 pm 08:45 PM

So verwenden Sie den Befehl Redis

Apr 10, 2025 pm 08:45 PM

Die Verwendung der REDIS -Anweisung erfordert die folgenden Schritte: Öffnen Sie den Redis -Client. Geben Sie den Befehl ein (Verbschlüsselwert). Bietet die erforderlichen Parameter (variiert von der Anweisung bis zur Anweisung). Drücken Sie die Eingabetaste, um den Befehl auszuführen. Redis gibt eine Antwort zurück, die das Ergebnis der Operation anzeigt (normalerweise in Ordnung oder -err).

So verwenden Sie Redis Zset

Apr 10, 2025 pm 07:27 PM

So verwenden Sie Redis Zset

Apr 10, 2025 pm 07:27 PM

Redis bestellte Sets (ZSETs) werden verwendet, um bestellte Elemente und Sortieren nach zugehörigen Bewertungen zu speichern. Die Schritte zur Verwendung von ZSET umfassen: 1. Erstellen Sie ein Zset; 2. Fügen Sie ein Mitglied hinzu; 3.. Holen Sie sich eine Mitgliederbewertung; 4. Holen Sie sich eine Rangliste; 5. Holen Sie sich ein Mitglied in der Rangliste; 6. Ein Mitglied löschen; 7. Holen Sie sich die Anzahl der Elemente; 8. Holen Sie sich die Anzahl der Mitglieder im Score -Bereich.

So lesen Sie den Quellcode von Redis

Apr 10, 2025 pm 08:27 PM

So lesen Sie den Quellcode von Redis

Apr 10, 2025 pm 08:27 PM

Der beste Weg, um Redis -Quellcode zu verstehen, besteht darin, Schritt für Schritt zu gehen: Machen Sie sich mit den Grundlagen von Redis vertraut. Wählen Sie ein bestimmtes Modul oder eine bestimmte Funktion als Ausgangspunkt. Beginnen Sie mit dem Einstiegspunkt des Moduls oder der Funktion und sehen Sie sich die Codezeile nach Zeile an. Zeigen Sie den Code über die Funktionsaufrufkette an. Kennen Sie die von Redis verwendeten Datenstrukturen. Identifizieren Sie den von Redis verwendeten Algorithmus.