Ein Artikel über die Ablaufstrategie in Redis

Dieser Artikel stellt Ihnen die Ablaufstrategie in Redis vor und zeigt Ihnen, wie Sie die Strategie zum verzögerten Löschen und die Strategie zum regulären Löschen implementieren. Ich hoffe, dass er Ihnen hilfreich sein wird!

Ablaufzeit speichern

Redis kann die Ablaufzeit für jeden Schlüssel festlegen und fügt jeden Schlüssel mit einer festgelegten Ablaufzeit in ein unabhängiges Wörterbuch ein. [Verwandte Empfehlungen: Redis-Video-Tutorial]

typedef struct redisDb {

int id; //id是数据库序号,为0-15(默认Redis有16个数据库)

long avg_ttl; //存储的数据库对象的平均ttl(time to live),用于统计

dict *dict; //存储数据库所有的key-value

dict *expires; //存储key的过期时间

dict *blocking_keys;//blpop 存储阻塞key和客户端对象

dict *ready_keys;//阻塞后push 响应阻塞客户端 存储阻塞后push的key和客户端对象 dict *watched_keys;//存储watch监控的的key和客户端对象

} redisDb;dict wird verwendet, um alle in einer Redis-Datenbank enthaltenen Schlüssel-Wert-Paare zu verwalten, expires wird verwendet, um Schlüssel mit in einer Redis-Datenbank festgelegten Ablaufzeiten zu verwalten (d. h. Schlüssel und Zuordnung von Fehlern). mal). Beachten Sie, dass die Ablaufzeit hier in Millisekunden-Zeitstempeln ausgedrückt wird. Wenn sie beispielsweise am 02.01.2022 um 22:45:02 Uhr abläuft, lautet der Wert 1641134702000

Wenn wir die Ablaufzeit von festlegen Ein Schlüssel kommt zuerst bei Redis an. Durchsuchen Sie die Diktat-Wörterbuchtabelle, um festzustellen, ob der festzulegende Schlüssel vorhanden ist. Fügen Sie den Schlüssel und die Ablaufzeit zur Ablaufzeit-Wörterbuchtabelle hinzu.

Wenn wir den Befehl setex verwenden, um Daten in das System einzufügen, fügt Redis zunächst Schlüssel und Wert zum Diktat der Wörterbuchtabelle hinzu und fügt dann Schlüssel und Ablaufzeit hinzu, bis die Wörterbuchtabelle abläuft. Beachten Sie, dass Setex nur für Strings verwendet werden kann.

Um es einfach auszudrücken: Der Schlüssel mit der festgelegten Ablaufzeit und der spezifischen Ablaufzeit werden alle in der Expires-Wörterbuchtabelle verwaltet. „Ablaufzeit festlegen“ der Schlüssel (Schlüssel, wie lange er überleben kann) oder die Ablaufzeit (wann wird der Schlüssel gelöscht): Der Befehl

expire wird verwendet, um die Überlebenszeit des Schlüssels auf ttl festzulegen. Sekunden. Der Befehl pexpire wird verwendet, um die des Schlüssels festzulegen Überlebenszeit auf ttl Der Befehl „milliseconds

expireat“ wird verwendet, um die Ablaufzeit des Schlüssels auf den durch timestamp angegebenen Sekunden

-Zeitstempel festzulegen. Der Befehl „pexpireat“ wird verwendet, um die Ablaufzeit des Schlüssels auf denfestzulegen Millisekunden

Zeitstempel angegeben durch Zeitstempel Beachten Sie, dass die endgültige Implementierung von Expire, Pexpire und Expireat alle über Pexpireat implementiert wird, was bedeutet, dass Redis ihn unabhängig davon, welchen Befehl der Client ausführt, zur Ausführung in einen Pexpireat-Befehl umwandelt. Daher ist die im Expires-Wörterbuch gespeicherte Zeit die Ablaufzeit des Schlüssels, der durch denMillisekunden-Zeitstempel dargestellt wird.

Ablaufrichtlinie

Wenn ein Schlüssel abläuft, wann wird er gelöscht?Es gibt drei Ablaufstrategien

Zeitgesteuertes Löschen: Erstellen Sie beim Festlegen der Ablaufzeit des Schlüssels einen Timer, damit der Timer das Löschen des Schlüssels sofort durchführen kann, wenn die Ablaufzeit des Schlüssels erreicht ist. (Timer-Löschung erstellen)

Verzögertes Löschen: Lassen Sie den Ablauf des Schlüssels in Ruhe, aber prüfen Sie jedes Mal, wenn Sie den Schlüssel aus dem Schlüsselbereich erhalten, ob er abgelaufen ist, und löschen Sie den Schlüssel es ist nicht abgelaufen, der Schlüssel wird zurückgegeben. (Löschen bei Verwendung)

Regelmäßiges Löschen: Von Zeit zu Zeit überprüft das Programm die Datenbank und löscht abgelaufene Schlüssel. Es gibt algorithmische Entscheidungen darüber, wie viele abgelaufene Schlüssel gelöscht und wie viele Datenbanken überprüft werden sollen. (Regelmäßiges Scannen und Löschen)

Geplantes Löschen

- Vorteile

- 1. Am speicherfreundlichsten: Durch die Verwendung eines Timers können Sie sicherstellen, dass abgelaufene Schlüssel so schnell wie möglich gelöscht werden, um sie freizugeben Der belegte Speicher. Nachteile

- 1. Am wenigsten schonend für die CPU: Wenn viele abgelaufene Schlüssel vorhanden sind, kann das Löschen abgelaufener Schlüssel einen erheblichen Teil der CPU-Zeit beanspruchen, was sich auf die Reaktionszeit und den Durchsatz des Servers auswirkt.

Verzögertes Löschen

- Vorteile

- Nachteile

Periodisches Löschen

Periodisches Löschen ist ein Kompromiss zwischen dem oben genannten geplanten Löschen und dem verzögerten Löschen.- Vorteile

- 2. Durch das Löschen abgelaufener Schlüssel kann die durch abgelaufene Schlüssel verursachte Speicherverschwendung effektiv reduziert werden: Es ist schwierig, die Dauer und Häufigkeit von Löschvorgängen zu bestimmen. 1. Wenn Löschvorgänge zu häufig durchgeführt werden zu lang ist, degeneriert die reguläre Löschstrategie in eine geplante Löschstrategie, die zu viel CPU-Ausführungszeit in Anspruch nimmt.

Die Ablaufstrategie von Redis

Redis verwendet zwei Strategien: Lazy Deletion und Regular Deletion: Durch die Verwendung dieser beiden Strategien kann der Server ein gutes Gleichgewicht zwischen der rationellen Nutzung der CPU-Zeit und der Vermeidung von verschwendetem Speicherplatz herstellen Gleichgewicht.

Implementierung der Strategie zum verzögerten Löschen

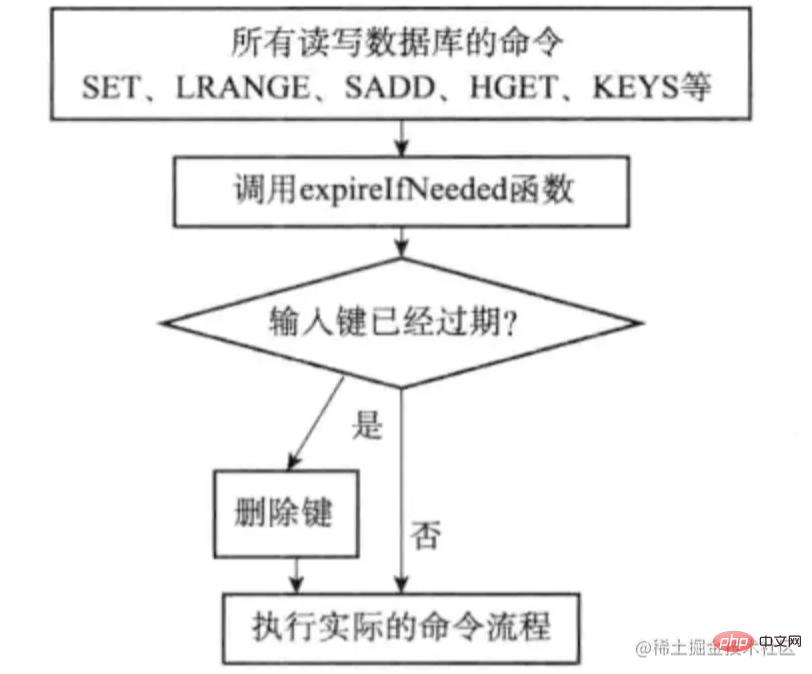

Verzögertes Löschen abgelaufener Schlüssel Die Löschstrategie wird durch die Funktion db.c/expireIfNeeded implementiert. Alle Redis-Befehle, die die Datenbank lesen und schreiben, rufen die Funktion „expireIfNeed“ auf, um die Eingabe zu überprüfen Schlüssel vor der Ausführung:

- Wenn der Schlüssel abgelaufen ist, löscht die Funktion „expireIfNeeded“ den Schlüssel.

- Wenn der Schlüssel nicht abgelaufen ist, führt die Funktion „expireIfNeeded“ den Vorgang nicht aus.

Der Prozess des Aufrufs der Funktion „expireIfNeeded“ von Der Befehl lautet wie unten gezeigt

Da außerdem jeder Schlüssel, auf den zugegriffen wird, gelöscht werden kann, muss jeder Befehl in der Lage sein, sowohl das Vorhandensein als auch das Fehlen des Schlüssels zu verarbeiten. Die folgende Abbildung zeigt den Ausführungsprozess des Get-Befehls

Implementierung der regulären Löschstrategie

Die reguläre Löschstrategie abgelaufener Schlüssel wird durch die Funktion redis.c/activeExpireCycle implementiert, wann immer der Redis-Server regelmäßig aufgerufen wird betreibt redis.c Wenn die Funktion /serverCron ausgeführt wird, wird die Funktion activeExpireCycle aufgerufen, die jede Datenbank auf dem Server innerhalb einer bestimmten Zeit mehrmals durchläuft.

Redis führt standardmäßig 10 Ablaufscans pro Sekunde durch. Ablaufscans durchlaufen nicht alle Schlüssel im Ablaufwörterbuch, sondern verfolgen eine einfache gierige Strategie.

(1) Wählen Sie zufällig 20 Schlüssel aus dem abgelaufenen Wörterbuch aus.

(2) Löschen Sie die abgelaufenen Schlüssel unter diesen 20 Schlüsseln.

(3) Wenn der Anteil der abgelaufenen Schlüssel 1/4 überschreitet, wiederholen Sie Schritt (1). Gleichzeitig erhöht der Algorithmus auch die Obergrenze der Scanzeit, die standardmäßig 25 ms nicht überschreitet, um sicherzustellen, dass abgelaufene Scans nicht zu lange dauern und der Prozess einfriert.

Angenommen, alle Schlüssel in einer großen Redis-Instanz laufen gleichzeitig ab. Was passiert? Stoppen Sie, wenn die Schlüssel spärlich werden (die Anzahl der Zyklen nimmt erheblich ab).

Dies führt zu einer Anforderungsverzögerung oder einem Timeout.

Wenn die Client-Anfrage eingeht und der Server zufällig in den abgelaufenen Scan-Status wechselt, wartet die Client-Anfrage mindestens 25 ms, bevor sie verarbeitet wird, wenn der Client die Timeout-Zeit relativ kurz einstellt B. 10 ms, dann wird eine große Anzahl von Verbindungen aufgrund einer Zeitüberschreitung geschlossen und es treten viele Ausnahmen auf der Geschäftsseite auf. Achten Sie daher unbedingt auf die Ablaufzeit, wenn eine große Anzahl von Schlüsseln abläuft ein zufälliger Bereich für die Ablaufzeit und kann nicht alle gleichzeitig ablaufen.

Weitere Kenntnisse zum Thema Programmierung finden Sie unter: Einführung in die Programmierung

! !Das obige ist der detaillierte Inhalt vonEin Artikel über die Ablaufstrategie in Redis. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

Lösung für den Fehler 0x80242008 bei der Installation von Windows 11 10.0.22000.100

May 08, 2024 pm 03:50 PM

Lösung für den Fehler 0x80242008 bei der Installation von Windows 11 10.0.22000.100

May 08, 2024 pm 03:50 PM

1. Starten Sie das Menü [Start], geben Sie [cmd] ein, klicken Sie mit der rechten Maustaste auf [Eingabeaufforderung] und wählen Sie Als [Administrator] ausführen. 2. Geben Sie nacheinander die folgenden Befehle ein (kopieren und fügen Sie sie sorgfältig ein): SCconfigwuauservstart=auto, drücken Sie die Eingabetaste. SCconfigbitsstart=auto, drücken Sie die Eingabetaste. SCconfigcryptsvcstart=auto, drücken Sie die Eingabetaste. SCconfigtrustedinstallerstart=auto, drücken Sie die Eingabetaste. SCconfigwuauservtype=share, drücken Sie die Eingabetaste. netstopwuauserv, drücken Sie die Eingabetaste für netstopcryptS

Analysieren Sie PHP-Funktionsengpässe und verbessern Sie die Ausführungseffizienz

Apr 23, 2024 pm 03:42 PM

Analysieren Sie PHP-Funktionsengpässe und verbessern Sie die Ausführungseffizienz

Apr 23, 2024 pm 03:42 PM

Engpässe bei PHP-Funktionen führen zu geringer Leistung, was durch die folgenden Schritte behoben werden kann: Suchen Sie die Engpassfunktion und verwenden Sie Tools zur Leistungsanalyse. Ergebnisse zwischenspeichern, um Neuberechnungen zu reduzieren. Verarbeiten Sie Aufgaben parallel, um die Ausführungseffizienz zu verbessern. Optimieren Sie die Zeichenfolgenverkettung und verwenden Sie stattdessen integrierte Funktionen. Verwenden Sie integrierte Funktionen anstelle benutzerdefinierter Funktionen.

Golang API-Caching-Strategie und -Optimierung

May 07, 2024 pm 02:12 PM

Golang API-Caching-Strategie und -Optimierung

May 07, 2024 pm 02:12 PM

Die Caching-Strategie in GolangAPI kann die Leistung verbessern und die Serverlast reduzieren. Häufig verwendete Strategien sind: LRU, LFU, FIFO und TTL. Zu den Optimierungstechniken gehören die Auswahl geeigneter Cache-Speicher, hierarchisches Caching, Invalidierungsmanagement sowie Überwachung und Optimierung. Im praktischen Fall wird der LRU-Cache verwendet, um die API zum Abrufen von Benutzerinformationen aus der Datenbank zu optimieren. Andernfalls kann der Cache nach dem Abrufen aus der Datenbank aktualisiert werden.

Welches hat die bessere Leistung, Erlang oder Golang?

Apr 21, 2024 am 03:24 AM

Welches hat die bessere Leistung, Erlang oder Golang?

Apr 21, 2024 am 03:24 AM

Es gibt Leistungsunterschiede zwischen Erlang und Go. Erlang zeichnet sich durch Parallelität aus, während Go einen höheren Durchsatz und eine schnellere Netzwerkleistung bietet. Erlang eignet sich für Systeme, die eine hohe Parallelität erfordern, während Go für Systeme geeignet ist, die einen hohen Durchsatz und eine geringe Latenz erfordern.

Caching-Mechanismus und Anwendungspraxis in der PHP-Entwicklung

May 09, 2024 pm 01:30 PM

Caching-Mechanismus und Anwendungspraxis in der PHP-Entwicklung

May 09, 2024 pm 01:30 PM

In der PHP-Entwicklung verbessert der Caching-Mechanismus die Leistung, indem er häufig aufgerufene Daten vorübergehend im Speicher oder auf der Festplatte speichert und so die Anzahl der Datenbankzugriffe reduziert. Zu den Cache-Typen gehören hauptsächlich Speicher-, Datei- und Datenbank-Cache. In PHP können Sie integrierte Funktionen oder Bibliotheken von Drittanbietern verwenden, um Caching zu implementieren, wie zum Beispiel Cache_get() und Memcache. Zu den gängigen praktischen Anwendungen gehören das Zwischenspeichern von Datenbankabfrageergebnissen zur Optimierung der Abfrageleistung und das Zwischenspeichern von Seitenausgaben zur Beschleunigung des Renderings. Der Caching-Mechanismus verbessert effektiv die Reaktionsgeschwindigkeit der Website, verbessert das Benutzererlebnis und reduziert die Serverlast.

Wie verwende ich den Redis-Cache bei der PHP-Array-Paginierung?

May 01, 2024 am 10:48 AM

Wie verwende ich den Redis-Cache bei der PHP-Array-Paginierung?

May 01, 2024 am 10:48 AM

Durch die Verwendung des Redis-Cache kann die Leistung des PHP-Array-Pagings erheblich optimiert werden. Dies kann durch die folgenden Schritte erreicht werden: Installieren Sie den Redis-Client. Stellen Sie eine Verbindung zum Redis-Server her. Erstellen Sie Cache-Daten und speichern Sie jede Datenseite in einem Redis-Hash mit dem Schlüssel „page:{page_number}“. Rufen Sie Daten aus dem Cache ab und vermeiden Sie teure Vorgänge auf großen Arrays.

So aktualisieren Sie Win11 Englisch 21996 auf vereinfachtes Chinesisch 22000_So aktualisieren Sie Win11 Englisch 21996 auf vereinfachtes Chinesisch 22000

May 08, 2024 pm 05:10 PM

So aktualisieren Sie Win11 Englisch 21996 auf vereinfachtes Chinesisch 22000_So aktualisieren Sie Win11 Englisch 21996 auf vereinfachtes Chinesisch 22000

May 08, 2024 pm 05:10 PM

Zuerst müssen Sie die Systemsprache auf die Anzeige in vereinfachtem Chinesisch einstellen und neu starten. Wenn Sie die Anzeigesprache zuvor auf vereinfachtes Chinesisch geändert haben, können Sie diesen Schritt natürlich einfach überspringen. Beginnen Sie als Nächstes mit dem Betrieb der Registrierung regedit.exe, navigieren Sie direkt zu HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlNlsLanguage in der linken Navigationsleiste oder der oberen Adressleiste und ändern Sie dann den InstallLanguage-Schlüsselwert und den Standardschlüsselwert auf 0804 (wenn Sie ihn in Englisch ändern möchten). us, Sie müssen zunächst die Anzeigesprache des Systems auf en-us einstellen, das System neu starten und dann alles auf 0409 ändern) Sie müssen das System an dieser Stelle neu starten.

Kann Navicat eine Verbindung zu Redis herstellen?

Apr 23, 2024 pm 05:12 PM

Kann Navicat eine Verbindung zu Redis herstellen?

Apr 23, 2024 pm 05:12 PM

Ja, Navicat kann eine Verbindung zu Redis herstellen, wodurch Benutzer Schlüssel verwalten, Werte anzeigen, Befehle ausführen, Aktivitäten überwachen und Probleme diagnostizieren können. Um eine Verbindung zu Redis herzustellen, wählen Sie in Navicat den Verbindungstyp „Redis“ und geben Sie die Serverdetails ein.