Was bedeutet Computersicherheit?

Computersicherheit bezieht sich auf die Sicherheitsoption in BOIS, die sich auf die Sicherheitsoption bezieht und sich auf das Computerkennwort bezieht. Wenn die Sicherheitsoption auf „System“ eingestellt ist, benötigt das System ein Kennwort, bevor es startet und das BIOS-Setup-Programm aufruft.

Die Betriebsumgebung dieses Artikels: Windows 7-System, Dell G3-Computer.

Was bedeutet Computersicherheit?

Die Sicherheitsoption in BOIS bezieht sich auf die Sicherheitsoption, die mit dem Computerkennwort zusammenhängt.

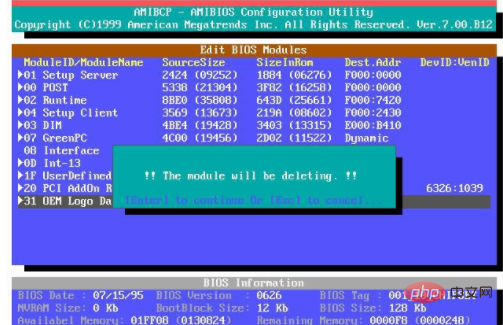

Wenn Sie diese Funktion auswählen, erscheint die folgende Meldung:

Geben Sie das Passwort mit bis zu acht Zeichen ein und drücken Sie die Taste. Das jetzt eingegebene Passwort löscht alle zuvor eingegebenen CMOS-Passwörter. Sie werden aufgefordert, Ihr Passwort erneut einzugeben. Geben Sie das Passwort erneut ein und drücken Sie die Taste. Sie können diese Auswahl durch Drücken der Taste verwerfen, ohne ein Passwort einzugeben.

Um das Passwort zu löschen, drücken Sie einfach die Taste, wenn das Fenster zur Eingabe des Passworts erscheint. Auf dem Bildschirm wird eine Bestätigungsmeldung angezeigt, ob das Passwort deaktiviert werden soll. Sobald das Passwort deaktiviert ist, können Sie nach dem Neustart des Systems direkt in den Einrichtungsvorgang einsteigen, ohne das Passwort einzugeben.

Sobald Sie die Passwortfunktion verwenden, werden Sie jedes Mal aufgefordert, das Passwort einzugeben, bevor Sie das BIOS-Setup-Programm aufrufen. Dadurch wird verhindert, dass Unbefugte die Konfigurationsinformationen Ihres Systems ändern.

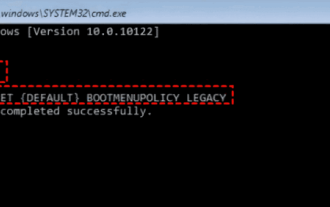

Darüber hinaus können Sie durch die Aktivierung der Systemkennwortfunktion festlegen, dass das BIOS vor jedem Systemstart ein Kennwort verlangt. Dies verhindert eine unbefugte Nutzung Ihres Computers. Benutzer können diese Funktion in der Sicherheitsoption in den erweiterten BIOS-Funktionseinstellungen aktivieren. Wenn die Sicherheitsoption auf „System“ eingestellt ist, fragt das System vor dem Booten und Aufrufen des BIOS-Setup-Programms nach einem Passwort. Bei der Einstellung „Setup“ ist das Passwort nur vor dem Aufrufen des BIOS-Setup-Programms erforderlich.

Erweiterte Informationen:

BIOS ist die Abkürzung für „Basic Input Output System“ auf Englisch. Die wörtliche Übersetzung des chinesischen Namens ist „Basic Input Output System“. Auf IBM PC-kompatiblen Systemen handelt es sich um eine branchenübliche Firmware-Schnittstelle. Der Begriff BIOS tauchte erstmals 1975 im CP/M-Betriebssystem auf. Das BIOS ist die erste Software, die beim Starten eines PCs geladen wird.

Tatsächlich handelt es sich um eine Reihe von Programmen, die auf einem ROM-Chip auf der Hauptplatine des Computers gespeichert sind. Es speichert die wichtigsten grundlegenden Eingabe- und Ausgabeprogramme, Selbsttestprogramme nach dem Booten und selbststartende Programme des Systems kann vom CMOS heruntergeladen werden. Spezifische Informationen über Systemeinstellungen lesen und schreiben. Seine Hauptfunktion besteht darin, die niedrigsten und direktesten Hardwareeinstellungen und -steuerung für den Computer bereitzustellen. Darüber hinaus stellt das BIOS dem Betriebssystem auch einige Systemparameter zur Verfügung. Änderungen an der Systemhardware werden vom BIOS ausgeblendet und Programme nutzen BIOS-Funktionen, anstatt die Hardware direkt zu steuern. Moderne Betriebssysteme ignorieren die vom BIOS bereitgestellte Abstraktionsschicht und steuern die Hardwarekomponenten direkt.

Weitere Informationen zu diesem Thema finden Sie in der Spalte „FAQ“!

Das obige ist der detaillierte Inhalt vonWas bedeutet Computersicherheit?. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

17 Möglichkeiten, den Bluescreen „kernel_security_check_failure' zu beheben

Feb 12, 2024 pm 08:51 PM

17 Möglichkeiten, den Bluescreen „kernel_security_check_failure' zu beheben

Feb 12, 2024 pm 08:51 PM

Kernelsecuritycheckfailure (Kernel-Check-Fehler) ist eine relativ häufige Art von Stoppcode. Unabhängig vom Grund führt der Bluescreen-Fehler jedoch dazu, dass viele Benutzer diese Seite sorgfältig vorstellen. 17 Lösungen für den Bluescreen „kernel_security_check_failure“ Methode 1: Entfernen Sie alle externen Geräte Wenn ein externes Gerät, das Sie verwenden, nicht mit Ihrer Windows-Version kompatibel ist, kann der Bluescreen-Fehler „Kernelsecuritycheckfailure“ auftreten. Dazu müssen Sie alle externen Geräte trennen, bevor Sie versuchen, Ihren Computer neu zu starten.

Nginx Proxy Manager Sicherheitsanalyse und Schutz

Sep 28, 2023 pm 01:30 PM

Nginx Proxy Manager Sicherheitsanalyse und Schutz

Sep 28, 2023 pm 01:30 PM

NginxProxyManager Sicherheitsanalyse und Schutz Einführung: Bei Internetanwendungen war Sicherheit schon immer ein entscheidendes Thema. Als leistungsstarke Reverse-Proxy- und Load-Balancing-Serversoftware spielt Nginx eine wichtige Rolle bei der Gewährleistung der Sicherheit von Netzwerkanwendungen. Angesichts der kontinuierlichen Weiterentwicklung der Internettechnologie und der zunehmenden Anzahl von Netzwerkangriffen ist die Gewährleistung der Sicherheit von NginxProxyManager jedoch zu einem dringend zu lösenden Problem geworden. Dieser Artikel beginnt mit NginxProxyMana

Flask-Security: Hinzufügen von Benutzerauthentifizierung und Passwortverschlüsselung zu Python-Webanwendungen

Jun 17, 2023 pm 02:28 PM

Flask-Security: Hinzufügen von Benutzerauthentifizierung und Passwortverschlüsselung zu Python-Webanwendungen

Jun 17, 2023 pm 02:28 PM

Flask-Security: Hinzufügen von Benutzerauthentifizierung und Passwortverschlüsselung zu Python-Webanwendungen Mit der Weiterentwicklung des Internets erfordern immer mehr Anwendungen Benutzerauthentifizierung und Passwortverschlüsselung, um die Sicherheit der Benutzerdaten zu schützen. In der Python-Sprache gibt es ein sehr beliebtes Web-Framework – Flask. Flask-Security ist eine Erweiterungsbibliothek, die auf dem Flask-Framework basiert und Entwicklern bei der einfachen Implementierung helfen kann

Nutzungshandbuch für das Spring Security-Berechtigungskontroll-Framework

Feb 18, 2024 pm 05:00 PM

Nutzungshandbuch für das Spring Security-Berechtigungskontroll-Framework

Feb 18, 2024 pm 05:00 PM

In Back-End-Managementsystemen ist in der Regel eine Zugriffsberechtigungskontrolle erforderlich, um den Zugriff verschiedener Benutzer auf Schnittstellen einzuschränken. Fehlen einem Benutzer bestimmte Berechtigungen, kann er auf bestimmte Schnittstellen nicht zugreifen. In diesem Artikel wird das Waynboot-Mall-Projekt als Beispiel verwendet, um vorzustellen, wie gängige Back-End-Verwaltungssysteme das Berechtigungskontroll-Framework SpringSecurity einführen. Die Gliederung lautet wie folgt: waynboot-mall-Projektadresse: https://github.com/wayn111/waynboot-mall 1. Was ist SpringSecurity? SpringSecurity ist ein Open-Source-Projekt, das auf dem Spring-Framework basiert und darauf abzielt, leistungsstarke und flexible Sicherheit bereitzustellen für Java-Anwendungen.

BubblePal AI-Begleitspielzeug für Kinder startet mit einem unheimlich ähnlichen Konzept wie der Science-Fiction-Film M3GAN

Aug 15, 2024 pm 12:53 PM

BubblePal AI-Begleitspielzeug für Kinder startet mit einem unheimlich ähnlichen Konzept wie der Science-Fiction-Film M3GAN

Aug 15, 2024 pm 12:53 PM

BubblePal, ein neu eingeführtes KI-basiertes interaktives Spielzeug, scheint etwas zu sein, das die Autoren des Science-Fiction-/Horrorfilms M3GAN aus dem Jahr 2022 hätte inspirieren können, wenn es nicht erst letzte Woche veröffentlicht worden wäre. Basierend auf der LLM-Technologie (Large Language Model) ist die „

Wie SpringBoot Security Single Sign-out implementiert und alle Token löscht

May 14, 2023 pm 01:43 PM

Wie SpringBoot Security Single Sign-out implementiert und alle Token löscht

May 14, 2023 pm 01:43 PM

Es ist erforderlich, dass die Systeme A, B und C den SSO-Dienst verwenden, um sich bei den Systemen A, B und C anzumelden, um drei Token zu erhalten: Atoken, Btoken und Ctoken. Nachdem sich eines der Systeme aktiv abgemeldet hat, meldet sich das andere an Zwei Systeme melden sich ebenfalls ab. Alle Atoken-, Btoken- und Ctoken-Invalidierungsdatensätze führen zu einer Abhängigkeit von der Redis-Datenbank. Die Abhängigkeit von Hutool wird zum Parsen des Token-Speichers tokenorg.springframework.bootspring-boot-starter-data-rediscn.hutoolhutool-all5.7.13 verwendet Klasse zum Implementieren von AuthJdbcToken

Das KI-Begleitspielzeug BubblePal für Kinder kommt mit einem unheimlichen M3GAN-ähnlichen Konzept auf den Markt

Aug 14, 2024 pm 09:58 PM

Das KI-Begleitspielzeug BubblePal für Kinder kommt mit einem unheimlichen M3GAN-ähnlichen Konzept auf den Markt

Aug 14, 2024 pm 09:58 PM

BubblePal, ein neu eingeführtes KI-basiertes interaktives Spielzeug, scheint etwas zu sein, das die Autoren des Science-Fiction-/Horrorfilms M3GAN aus dem Jahr 2022 hätte inspirieren können, wenn es nicht erst letzte Woche veröffentlicht worden wäre. Basierend auf der LLM-Technologie (Large Language Model) ist die „

0.0.0.0 Day-Exploit deckt eine 18 Jahre alte Sicherheitslücke in Chrome, Safari und Firefox auf

Aug 09, 2024 pm 12:42 PM

0.0.0.0 Day-Exploit deckt eine 18 Jahre alte Sicherheitslücke in Chrome, Safari und Firefox auf

Aug 09, 2024 pm 12:42 PM

Es wurde eine 18 Jahre alte Sicherheitslücke namens „0.0.0.0 Day“ aufgedeckt, die es böswilligen Websites ermöglicht, Sicherheitsprotokolle in gängigen Webbrowsern, darunter Google Chrome, Mozilla Firefox und Apple Safari, zu umgehen. In erster Linie der Fehler