Wo befindet sich die Recheneinheit in einem Mikrocomputer?

Der Standort der Recheneinheit im Mikrocomputer ist „CPU“. Bei laufendem Computer werden Betrieb und Betriebsart der Recheneinheit von der Steuerung bestimmt. Die von der Recheneinheit verarbeiteten Daten stammen aus dem Speicher, und die verarbeiteten Ergebnisdaten werden in der Regel an den Speicher zurückgesendet oder zwischengespeichert die Recheneinheit; der Controller und die Recheneinheit bilden zusammen den Kernteil der CPU.

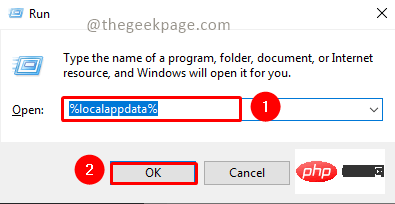

Die Betriebsumgebung dieses Tutorials: Windows 7-System, Dell G3-Computer.

Der Standort der Recheneinheit im Mikrocomputer ist „CPU“.

Die Recheneinheit besteht aus einer arithmetischen Logikeinheit (ALU), einem Akkumulator, einem Statusregister, einer Allzweckregistergruppe usw. Die Grundfunktionen der Arithmetic Logic Unit (ALU) sind die vier Rechenoperationen Addition, Subtraktion, Multiplikation und Division, logische Operationen wie AND, OR, NOT und XOR sowie Operationen wie Shift und Komplement.

Beim Betrieb des Rechners werden die Funktionsweise und die Betriebsart der Recheneinheit von der Steuerung bestimmt. Die von der Recheneinheit verarbeiteten Daten werden in der Regel aus dem Speicher zurückgesendet oder zwischengespeichert in der Recheneinheit; Controller und Recheneinheit bilden zusammen den Kernteil der CPU.

Die Zentraleinheit (CPU) ist eines der Hauptgeräte elektronischer Computer und die Kernkomponente des Computers. Seine Funktion besteht hauptsächlich darin, Computeranweisungen zu interpretieren und Daten in Computersoftware zu verarbeiten. Die CPU ist die Kernkomponente des Computers, die dafür verantwortlich ist, Anweisungen zu lesen, sie zu dekodieren und auszuführen.

Generell kann die Struktur der CPU grob in Betriebslogikkomponenten, Registerkomponenten und Steuerkomponenten unterteilt werden. Die sogenannte arithmetische Logikkomponente kann hauptsächlich verwandte logische Operationen ausführen, wie zum Beispiel: Sie kann Schiebeoperationen und logische Operationen ausführen. Darüber hinaus kann sie auch Festkomma- oder Gleitkomma-Rechenoperationen, Adressoperationen, Konvertierungen und andere Befehle ausführen Es handelt sich um eine multifunktionale funktionale Recheneinheit. Die Registerkomponente dient der temporären Speicherung von Anweisungen, Daten und Adressen. Die Steuerungskomponente dient hauptsächlich dazu, Anweisungen zu analysieren und entsprechende Steuersignale auszugeben.

Für die Zentraleinheit kann sie als großflächiger integrierter Schaltkreis betrachtet werden, deren Hauptaufgabe darin besteht, verschiedene Daten zu verarbeiten und zu verarbeiten. Die Speicherkapazität herkömmlicher Computer ist relativ gering, was die Verarbeitung großer Datenmengen erschwert und der Verarbeitungseffekt relativ gering ist. Mit der rasanten Entwicklung des Informationstechnologieniveaus meines Landes sind Hochkonfigurationsprozessoren entstanden, die als Kontrollzentren eingesetzt werden und eine wichtige Rolle bei der Verbesserung der Struktur und Funktion von Computer-CPUs spielen.

Der Kernteil der Zentraleinheit ist die Steuerungs- und Recheneinheit, die eine wichtige Rolle bei der Verbesserung der Gesamtfunktion des Computers spielt. Sie kann die Verbreitung mehrerer Funktionen wie Registersteuerung, logische Operationen, Signalübertragung usw. realisieren Empfang usw., um die Leistung des Computers zu verbessern.

Der Kernteil der CPU

Die Recheneinheit

Die Recheneinheit bezieht sich auf die Komponente im Computer, die verschiedene arithmetische und logische Operationen ausführt. Die arithmetische Logikeinheit ist Teil des zentralen Verarbeitungskerns .

(1) Arithmetisch-Logische Einheit (ALU). Arithmetische Logikeinheit bezieht sich auf eine kombinatorische Logikschaltung, die mehrere Sätze arithmetischer Operationen und logischer Operationen implementieren kann. Sie ist ein wichtiger Teil der zentralen Verarbeitung. Die Operationen der arithmetischen Logikeinheit sind hauptsächlich Zwei-Bit-Arithmetikoperationen wie Addition, Subtraktion und Multiplikation. Während des Operationsprozesses führt die arithmetische Logikeinheit hauptsächlich arithmetische und logische Operationen mithilfe von Computeranweisungen aus. Im Allgemeinen kann die ALU die Rolle des direkten Einlesens und Auslesens spielen, was sich insbesondere in der Prozessorsteuerung, im Speicher und in der Eingabe widerspiegelt und Ausgabegeräte, Ein- und Ausgabe werden auf Basis des Busses realisiert. Der Eingabebefehl enthält ein Anweisungswort, einschließlich Operationscode, Formatcode usw.

(2) Zwischenregister (IR). Seine Länge beträgt 128 Bit und seine tatsächliche Länge wird durch die Operanden bestimmt. IR spielt eine wichtige Rolle bei der „Push and Fetch“-Anweisung. Während der Ausführung dieser Anweisung wird der Inhalt von ACC an IR gesendet, dann wird der Operand an ACC abgerufen und dann wird der Inhalt von IR auf den Stapel geschoben.

(3) Betriebsakkumulator (ACC). Aktuelle Register sind im Allgemeinen Einzelakkumulatoren mit einer Länge von 128 Bit. Für ACC kann es als Akkumulator variabler Länge betrachtet werden. Bei der Beschreibung von Anweisungen wird die ACC-Länge im Allgemeinen auf der Grundlage des ACS-Werts ausgedrückt, und die ACS-Länge steht in direktem Zusammenhang mit der ACC-Länge. Eine Verdoppelung oder Halbierung der ACS-Länge kann auch als Verdoppelung oder Halbierung der ACC-Länge angesehen werden.

(4) Deskriptorregister (DR). Es wird hauptsächlich zum Speichern und Ändern von Deskriptoren verwendet. Die Länge von DR beträgt 64 Bit. Um die Datenstrukturverarbeitung zu vereinfachen, spielt die Verwendung von Deskriptoren eine wichtige Rolle.

(5)B-Registrierung. Es spielt eine wichtige Rolle bei der Änderung von Anweisungen. Die Länge des B-Registers beträgt 32 Bit. Es kann den Adressänderungsbetrag während des Adressänderungsprozesses speichern. Der Deskriptor zeigt auf das erste Element im Array, daher sollten für den Zugriff auf andere Elemente im Array Modifikatoren erforderlich sein. Bei Arrays bestehen sie aus Daten gleicher Größe oder Elementen gleicher Größe und werden kontinuierlich gespeichert. Die übliche Zugriffsmethode ist der Vektordeskriptor, da die Adresse im Vektordeskriptor eine Byteadresse ist, also beim Fortfahren Während der Konvertierung Dabei sollten zunächst die Basisadressen hinzugefügt werden. Bei der Konvertierung erfolgt die Umsetzung größtenteils automatisch durch die Hardware. Dabei muss besonders auf die Ausrichtung geachtet werden, um eine Überschreitung der Array-Grenzen zu vermeiden.

Controller

Der Controller bezieht sich auf ein Master-Gerät, das die Verkabelung des Hauptstromkreises oder Steuerstromkreises in einer vorgegebenen Reihenfolge ändert und den Widerstandswert im Stromkreis ändert, um das Starten, die Geschwindigkeitsregelung, das Bremsen und den Rückwärtsgang zu steuern des Motors. Der Controller besteht aus dem Programmstatusregister PSR, dem Systemstatusregister SSR, dem Programmzähler-PC, dem Befehlsregister usw. Als „Entscheidungsmechanismus“ besteht seine Hauptaufgabe darin, Befehle zu erteilen und eine Koordinierungs- und Befehlsrolle im Betrieb zu spielen des gesamten Computersystems. Es gibt zwei Hauptkategorien von Steuerungen: kombinatorische Logiksteuerungen und mikroprogrammierte Steuerungen. Beide Teile haben ihre eigenen Vor- und Nachteile. Unter diesen ist die Struktur der kombinatorischen Logiksteuerung relativ komplex, ihr Vorteil besteht jedoch darin, dass sie schneller ist. Das Design der mikroprogrammierten Steuerung hat eine einfache Struktur, aber wenn die Funktion eines Maschinenbefehls geändert wird, muss das gesamte Mikroprogramm neu programmiert werden.

Weitere Informationen zu diesem Thema finden Sie in der Spalte „FAQ“!

Das obige ist der detaillierte Inhalt vonWo befindet sich die Recheneinheit in einem Mikrocomputer?. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1377

1377

52

52

Die CSRankings National Computer Science Rankings 2024 sind veröffentlicht! CMU dominiert die Liste, MIT fällt aus den Top 5

Mar 25, 2024 pm 06:01 PM

Die CSRankings National Computer Science Rankings 2024 sind veröffentlicht! CMU dominiert die Liste, MIT fällt aus den Top 5

Mar 25, 2024 pm 06:01 PM

Die 2024CSRankings National Computer Science Major Rankings wurden gerade veröffentlicht! In diesem Jahr gehört die Carnegie Mellon University (CMU) im Ranking der besten CS-Universitäten in den Vereinigten Staaten zu den Besten des Landes und im Bereich CS, während die University of Illinois at Urbana-Champaign (UIUC) einen der besten Plätze belegt sechs Jahre in Folge den zweiten Platz belegt. Georgia Tech belegte den dritten Platz. Dann teilten sich die Stanford University, die University of California in San Diego, die University of Michigan und die University of Washington den vierten Platz weltweit. Es ist erwähnenswert, dass das Ranking des MIT zurückgegangen ist und aus den Top 5 herausgefallen ist. CSRankings ist ein globales Hochschulrankingprojekt im Bereich Informatik, das von Professor Emery Berger von der School of Computer and Information Sciences der University of Massachusetts Amherst initiiert wurde. Die Rangfolge erfolgt objektiv

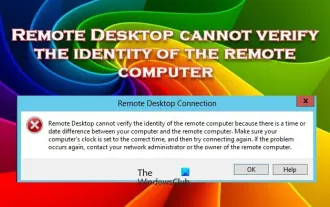

Remotedesktop kann die Identität des Remotecomputers nicht authentifizieren

Feb 29, 2024 pm 12:30 PM

Remotedesktop kann die Identität des Remotecomputers nicht authentifizieren

Feb 29, 2024 pm 12:30 PM

Mit dem Windows-Remotedesktopdienst können Benutzer aus der Ferne auf Computer zugreifen, was für Personen, die aus der Ferne arbeiten müssen, sehr praktisch ist. Es können jedoch Probleme auftreten, wenn Benutzer keine Verbindung zum Remotecomputer herstellen können oder Remotedesktop die Identität des Computers nicht authentifizieren kann. Dies kann durch Netzwerkverbindungsprobleme oder einen Fehler bei der Zertifikatsüberprüfung verursacht werden. In diesem Fall muss der Benutzer möglicherweise die Netzwerkverbindung überprüfen, sicherstellen, dass der Remote-Computer online ist, und versuchen, die Verbindung wiederherzustellen. Außerdem ist es wichtig, sicherzustellen, dass die Authentifizierungsoptionen des Remotecomputers richtig konfiguriert sind, um das Problem zu lösen. Solche Probleme mit den Windows-Remotedesktopdiensten können normalerweise durch sorgfältiges Überprüfen und Anpassen der Einstellungen behoben werden. Aufgrund eines Zeit- oder Datumsunterschieds kann Remote Desktop die Identität des Remotecomputers nicht überprüfen. Bitte stellen Sie Ihre Berechnungen sicher

Was ist e im Computer?

Aug 31, 2023 am 09:36 AM

Was ist e im Computer?

Aug 31, 2023 am 09:36 AM

Das „e“ von Computer ist das Symbol der wissenschaftlichen Notation. Der Buchstabe „e“ wird als Exponententrennzeichen in der wissenschaftlichen Notation verwendet, was „multipliziert mit der Zehnerpotenz“ bedeutet. In der wissenschaftlichen Notation wird eine Zahl normalerweise als M × geschrieben 10^E, wobei M eine Zahl zwischen 1 und 10 ist und E den Exponenten darstellt.

Fix: Microsoft Teams-Fehlercode 80090016 Das Trusted Platform-Modul Ihres Computers ist ausgefallen

Apr 19, 2023 pm 09:28 PM

Fix: Microsoft Teams-Fehlercode 80090016 Das Trusted Platform-Modul Ihres Computers ist ausgefallen

Apr 19, 2023 pm 09:28 PM

<p>MSTeams ist die vertrauenswürdige Plattform zum Kommunizieren, Chatten oder Telefonieren mit Teamkollegen und Kollegen. Der Fehlercode 80090016 auf MSTeams und die Meldung <strong>Das Trusted Platform Module Ihres Computers ist fehlgeschlagen</strong> kann zu Schwierigkeiten beim Anmelden führen. Die App erlaubt Ihnen keine Anmeldung, bis der Fehlercode behoben ist. Wenn Sie beim Öffnen von MS Teams oder einer anderen Microsoft-Anwendung auf solche Meldungen stoßen, kann Ihnen dieser Artikel bei der Lösung des Problems helfen. </p><h2&

Was bedeutet Computer-Cu?

Aug 15, 2023 am 09:58 AM

Was bedeutet Computer-Cu?

Aug 15, 2023 am 09:58 AM

Die Bedeutung von cu in einem Computer hängt vom Kontext ab: 1. Steuereinheit, im Zentralprozessor eines Computers, CU ist die Komponente, die für die Koordinierung und Steuerung des gesamten Rechenprozesses verantwortlich ist. 2. Recheneinheit, in einem Grafikprozessor oder einem anderen Beschleunigter Prozessor, CU ist die Grundeinheit zur Verarbeitung paralleler Rechenaufgaben.

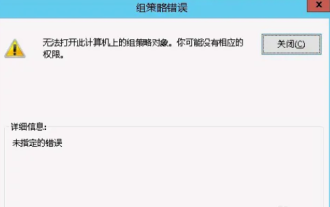

Das Gruppenrichtlinienobjekt kann auf diesem Computer nicht geöffnet werden

Feb 07, 2024 pm 02:00 PM

Das Gruppenrichtlinienobjekt kann auf diesem Computer nicht geöffnet werden

Feb 07, 2024 pm 02:00 PM

Gelegentlich kann es bei der Verwendung eines Computers zu Fehlfunktionen des Betriebssystems kommen. Das Problem, auf das ich heute gestoßen bin, bestand darin, dass das System beim Zugriff auf gpedit.msc mitteilte, dass das Gruppenrichtlinienobjekt nicht geöffnet werden könne, weil möglicherweise die richtigen Berechtigungen fehlten. Das Gruppenrichtlinienobjekt auf diesem Computer konnte nicht geöffnet werden: 1. Beim Zugriff auf gpedit.msc meldet das System, dass das Gruppenrichtlinienobjekt auf diesem Computer aufgrund fehlender Berechtigungen nicht geöffnet werden kann. Details: Das System kann den angegebenen Pfad nicht finden. 2. Nachdem der Benutzer auf die Schaltfläche „Schließen“ geklickt hat, wird das folgende Fehlerfenster angezeigt. 3. Überprüfen Sie sofort die Protokolleinträge und kombinieren Sie die aufgezeichneten Informationen, um festzustellen, dass das Problem in der Datei C:\Windows\System32\GroupPolicy\Machine\registry.pol liegt

Was soll ich tun, wenn Steam keine Verbindung zum Remote-Computer herstellen kann?

Mar 01, 2023 pm 02:20 PM

Was soll ich tun, wenn Steam keine Verbindung zum Remote-Computer herstellen kann?

Mar 01, 2023 pm 02:20 PM

Lösung für das Problem, dass Steam keine Verbindung zum Remote-Computer herstellen kann: 1. Klicken Sie in der Spieleplattform auf die Option „Steam“ in der oberen linken Ecke. 2. Öffnen Sie das Menü und wählen Sie die Option „Einstellungen“. Option „Remote Play“; 4. Aktivieren Sie die Funktion „Remote Play“ und klicken Sie auf die Schaltfläche „OK“.

Python-Skript zum Abmelden vom Computer

Sep 05, 2023 am 08:37 AM

Python-Skript zum Abmelden vom Computer

Sep 05, 2023 am 08:37 AM

Im heutigen digitalen Zeitalter spielt die Automatisierung eine entscheidende Rolle bei der Rationalisierung und Vereinfachung verschiedener Aufgaben. Eine dieser Aufgaben besteht darin, sich vom Computer abzumelden, was normalerweise manuell durch Auswahl der Abmeldeoption auf der Benutzeroberfläche des Betriebssystems erfolgt. Aber was wäre, wenn wir diesen Prozess mithilfe eines Python-Skripts automatisieren könnten? In diesem Blogbeitrag erfahren Sie, wie Sie mit nur wenigen Codezeilen ein Python-Skript erstellen, mit dem Sie sich von Ihrem Computer abmelden können. In diesem Artikel führen wir Sie Schritt für Schritt durch die Erstellung eines Python-Skripts zum Abmelden von Ihrem Computer. Wir behandeln die notwendigen Voraussetzungen, besprechen verschiedene Möglichkeiten zum programmgesteuerten Abmelden und stellen eine Schritt-für-Schritt-Anleitung zum Schreiben des Skripts bereit. Darüber hinaus gehen wir auf plattformspezifische Überlegungen ein und beleuchten Best Practices