häufiges Problem

häufiges Problem

Das Betriebssystem unterscheidet Dateitypen basierend auf dem Inhalt der Datei

Das Betriebssystem unterscheidet Dateitypen basierend auf dem Inhalt der Datei

Das Betriebssystem unterscheidet Dateitypen basierend auf dem Inhalt der Datei

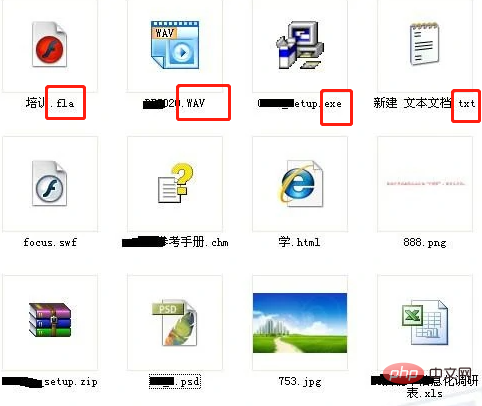

Das Betriebssystem unterscheidet Dateitypen anhand der „Erweiterung“ der Datei; die Dateierweiterung ist ein Mechanismus, den das Betriebssystem verwendet, um den Dateityp zu markieren. Die wichtigere Rolle der Erweiterung besteht darin, das System entscheiden zu lassen, wann Der Benutzer möchte die Datei öffnen. Mit welcher Software soll die Datei ausgeführt werden?

Die Betriebsumgebung dieses Tutorials: Windows 10-System, DELL G3-Computer.

Das Betriebssystem unterscheidet Dateitypen basierend darauf, was die Datei enthält

Das Betriebssystem unterscheidet Dateitypen basierend auf der „Erweiterung“ der Datei

Ein Mechanismus, den das Betriebssystem verwendet, um Dateitypen zu markieren

Die Dateinamenerweiterung (Dateinamenerweiterung oder erweiterter Dateiname, Suffixname) ist ein Mechanismus, der von frühen Betriebssystemen (wie VMS/CP/M/DOS usw.) zur Kennzeichnung von Dateiformaten verwendet wurde.

In einem Dateinamen wie „example.txt“ ist „example“ der Dateihauptname und „txt“ die Dateierweiterung, was darauf hinweist, dass es sich bei der Datei um eine reine Textdatei handelt. Der Punkt „.“ ist das Trennzeichen zwischen dem Dateihauptnamen und die Dateierweiterung.

Die wichtigere Rolle der Dateierweiterung besteht darin, dem System die Entscheidung zu überlassen, welche Software verwendet werden soll, wenn der Benutzer die Datei öffnen möchte.

Einführung in den Hauptzweck

Wichtige Dateien schützen

Bei einigen Dateien (z. B. DOC usw.) möchten wir nicht, dass andere sie nach Belieben öffnen. Die einfachste Schutzmethode besteht darin, die Erweiterung in einen anderen Namen zu ändern, z. B. durch „. Andere dachten fälschlicherweise, es handele sich um ein Dokument unbekannter Herkunft und gaben ihr Interesse daran auf. Wenn wir es ausführen, müssen wir nur den Zuordnungsstatus anpassen, um es reibungslos zu öffnen. Mit Notepad können Sie beispielsweise eine Batchdatei bearbeiten, deren Inhalt die Zeilen „assoc .xls= Excel.Sheet.8“ „ping 127.0.1 –n 10“ „assoc .xls=cqq“ enthält. Speichern Sie es dann als „open.bat“-Datei. Der Batch-Prozess ist einfach. Die erste Zeile verwendet den Befehl „assoc“, um die richtige Zuordnung für die „.XLS“-Datei festzulegen. Wenn Sie die Zuordnung von Dateien eines bestimmten Typs anzeigen möchten, können Sie im CMD-Fenster den Befehl „assoc .xxx“ ausführen, wobei „xxx“ für die spezifische Dateierweiterung steht.

Die zweite Zeile verwendet den Ping-Befehl, um die lokale IP zu erkennen. Im Allgemeinen dauert die Erkennung etwa 10 Sekunden Natürlich können Sie es entsprechend der tatsächlichen Situation ändern. Beachten Sie, dass „127.0.1“ hier auch die lokale Adresse darstellt, die „127.0.0.1“ entspricht. Die dritte Zeile ordnet den Typ „.xls“ erneut unserem benutzerdefinierten Typ zu. Ändern Sie zunächst die Erweiterung der zu schützenden Datei, beispielsweise benennen Sie „wendang.xls“ in „wendang.cqq“ um. Auf diese Weise können andere es nicht direkt öffnen. Wenn wir es verwenden müssen, können wir die Datei „open.bat“ ausführen und innerhalb des angegebenen Zeitintervalls auf die Datei „wendang.cqq“ doppelklicken, um sie reibungslos zu öffnen. Der Batch-Prozess ändert dann automatisch den Dateizuordnungsstatus, um zu verhindern, dass andere die Datei nach Belieben manipulieren.

Aus Sicherheitsgründen ist es natürlich am besten, ein neues Konto im System zu erstellen (z. B. „gly“ usw.) und ein komplexes Passwort dafür festzulegen. Speichern Sie die Batchdatei in der NTFS-Partition, klicken Sie im Eigenschaftenfenster im Bereich „Sicherheit“ auf die Schaltfläche „Hinzufügen“, fügen Sie das Konto „gly“ hinzu und klicken Sie auf die Schaltfläche „Löschen“, um die anderen „Gruppen- oder Benutzernamen“ zu löschen Gruppen und Konten in der Spalte. Wenn einige Konten nicht gelöscht werden können, können Sie auf die Schaltfläche „Erweitert“ klicken, „Von übergeordneten Berechtigungselementen übernehmen, die auf untergeordnete Objekte angewendet werden können“ im Bereich „Berechtigungen“ des Popup-Fensters deaktivieren und auf „Löschen“ klicken. Klicken Sie im Popup-Dialogfeld auf die Schaltfläche , um alle Konten zu löschen. Wählen Sie das Konto „gly“ aus und aktivieren Sie das Element „Vollzugriff“ in der Berechtigungsliste, sodass nur das Konto „gyl“ die Batchdatei bedienen kann.

Bei allgemeinen Erweiterungen können wir den Dateityp eindeutig erkennen, bei ungewöhnlichen Erweiterungen oder Dateien ohne Erweiterungen ist es jedoch nicht so einfach, ihre wahre Identität zu identifizieren. Mit dem kleinen Tool FileTypeID lässt sich das Problem leicht lösen. FileTypeID kann Tausende von Dateitypen identifizieren, Dateien unbekannter Typen per Drag-and-Drop direkt in die Hauptoberfläche des Programms ziehen und auf die Schaltfläche „Details“ klicken, um die detaillierten Informationen der Datei anzuzeigen, wie in Abbildung 1 dargestellt. Klicken Sie auf die Schaltfläche „Analysieren“. Der Dateityp, zu dem die Datei gehören könnte, wird in der Spalte „Erweiterung“ der Erkennungsliste angezeigt. Die Wahrscheinlichkeit, mit dem Dateityp übereinzustimmen, wird in der Spalte „Übereinstimmung“ angezeigt In der Spalte „Typ“ werden Informationen zur Typbeschreibung angezeigt. Anhand dieser Informationen ist es nicht schwierig, die wahre Identität zu ermitteln.

Darüber hinaus können Sie bei unbekannten Dateitypen auch Suchmaschinen wie Baidu nutzen, um die entsprechenden Informationen zu finden. In Windows 8 ist die Verarbeitungsmethode viel einfacher. Nachdem Sie auf eine Datei unbekannten Typs doppelgeklickt haben, klicken Sie im Popup-Fenster auf „Weitere Optionen“, um alle Programme im System anzuzeigen, die die Datei verarbeiten können. Nachdem Sie das Zielprogramm ausgewählt haben, aktivieren Sie den Punkt „Alle XXX-Dateien mit dieser Anwendung öffnen“. Anschließend können Sie das Programm zum Öffnen der Datei verwenden. Andernfalls können Sie auf den Punkt „Anwendung im App Store suchen“ klicken, was ganz einfach ist Finden Sie im App Store schnell die Anwendung, die dem Dateiformat entspricht, wählen Sie das entsprechende Anwendungselement aus, sehen Sie sich die Beschreibungsinformationen an und laden Sie die Anwendung gegebenenfalls herunter und installieren Sie sie. [2]

Im Allgemeinen wird unabhängig vom Dateityp am Anfang eine bestimmte Kennung angezeigt. Bei EXE-Dateien lautet die Kennung beispielsweise „MZ“. Verwenden Sie Tools wie Notepad oder WinHex, um die Zieldatei zu öffnen, die Identifikationsinformationen am Anfang zu finden und dann online zu suchen, um den spezifischen Dateityp zu erfahren. Darüber hinaus können Sie mit der Software „Translate Extension“ den tatsächlichen Dateityp leicht identifizieren. Geben Sie die Dateierweiterung in der oberen rechten Ecke der Hauptoberfläche ein und klicken Sie auf die Schaltfläche „Abfrage“, um schnell die relevanten Beschreibungsinformationen zu finden, anhand derer Sie den tatsächlichen Typ erkennen können. „Translate Extension“ unterstützt 6113-Dateitypen. Wenn diese nicht erkannt werden, können Sie auf die Schaltfläche „Senden“ klicken, um sie zur Überprüfung an den Autor zu senden.

Speicherplatz sparen

Sie können alle .scr-Dateien im System durchsuchen (geben Sie *.scr ein und suchen Sie dann) und unnötige .scr-Dateien im Suchergebnisfenster löschen, um Speicherplatz zu sparen. Wenn Sie den Bildschirmschoner sofort starten möchten, klicken Sie mit der rechten Maustaste auf eine der .scr-Dateien, ziehen Sie sie auf den Desktop oder das Startmenü (oder eines seiner Untermenüs) und wählen Sie „Verknüpfung erstellen“. Klicken Sie dann auf diese Schaltfläche, um den Bildschirmschoner zu starten.

Symbole in der Systemsteuerung löschen

Manchmal werden diese unerwünschten Symbole nicht von der Windows-Systemsteuerung selbst übertragen, sondern von einigen anderen Programmen ohne Erlaubnis installiert. In diesem Fall muss der Leser verstehen, dass die Dateierweiterung der meisten Bedienfeldsymbole .cpI ist. Geben Sie *.cpI in die Windows-Systemsuchfunktion ein, um Anwendungen aufzulisten, die sich auf die Systemsteuerung im System beziehen. Doppelklicken Sie dann auf jede aufgelistete Datei und filtern Sie unnötige Dateien heraus. Verschieben Sie diese unerwünschten Dateien in einen anderen Ordner oder erstellen Sie ein Backup und löschen Sie die ursprünglichen Symboldateien. Es ist zu beachten, dass manchmal mehrere Symbole in der Systemsteuerung nur eine CPL-Datei darstellen. Wenn beispielsweise die Datei main·cpl gelöscht wird, werden auch die Tastatur-, Maus- und Druckersymbole gelöscht.

Zuordnungen festlegen

In der Windows-Systemsteuerung – Standardprogramme – Zuordnungen festlegen finden Sie fast alle Dateitypen dieses Windows. Dort finden Sie den Namen, die Beschreibung und das zugehörige Programm (aktuelle Standardeinstellung).

Weitere Informationen zu diesem Thema finden Sie in der Spalte „FAQ“!

Das obige ist der detaillierte Inhalt vonDas Betriebssystem unterscheidet Dateitypen basierend auf dem Inhalt der Datei. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1377

1377

52

52

Kopieren Sie den Liebescode und fügen Sie den Liebescode kostenlos kopieren und einfügen

Apr 04, 2025 am 06:48 AM

Kopieren Sie den Liebescode und fügen Sie den Liebescode kostenlos kopieren und einfügen

Apr 04, 2025 am 06:48 AM

Das Kopieren und Einfügen des Codes ist nicht unmöglich, sollte aber mit Vorsicht behandelt werden. Abhängigkeiten wie Umgebung, Bibliotheken, Versionen usw. im Code stimmen möglicherweise nicht mit dem aktuellen Projekt überein, was zu Fehlern oder unvorhersehbaren Ergebnissen führt. Stellen Sie sicher, dass der Kontext konsistent ist, einschließlich Dateipfade, abhängiger Bibliotheken und Python -Versionen. Wenn Sie den Code für eine bestimmte Bibliothek kopieren und einfügen, müssen Sie möglicherweise die Bibliothek und ihre Abhängigkeiten installieren. Zu den häufigen Fehlern gehören Pfadfehler, Versionskonflikte und inkonsistente Codestile. Die Leistungsoptimierung muss gemäß dem ursprünglichen Zweck und den Einschränkungen des Codes neu gestaltet oder neu gestaltet werden. Es ist entscheidend, den Code zu verstehen und den kopierten kopierten Code zu debuggen und nicht blind zu kopieren und einzufügen.

Der Unterschied zwischen H5- und Miniprogramm und Apps

Apr 06, 2025 am 10:42 AM

Der Unterschied zwischen H5- und Miniprogramm und Apps

Apr 06, 2025 am 10:42 AM

H5. Der Hauptunterschied zwischen Mini -Programmen und App ist: Technische Architektur: H5 basiert auf Web -Technologie, und Mini -Programme und Apps sind unabhängige Anwendungen. Erfahrung und Funktionen: H5 ist leicht und einfach zu bedienen, mit begrenzten Funktionen; Mini -Programme sind leicht und haben eine gute Interaktivität. Apps sind leistungsstark und haben reibungslose Erfahrung. Kompatibilität: H5 ist plattformübergreifend, Applets und Apps werden von der Plattform eingeschränkt. Entwicklungskosten: H5 verfügt über niedrige Entwicklungskosten, mittlere Mini -Programme und die höchste App. Anwendbare Szenarien: H5 eignet sich für Informationsanzeigen, Applets eignen sich für leichte Anwendungen und Apps eignen sich für komplexe Funktionen.

Können Sie Tauri verwenden, um Desktop -Anwendungen zu entwickeln, wenn Sie Rost nicht kennen?

Apr 04, 2025 pm 11:42 PM

Können Sie Tauri verwenden, um Desktop -Anwendungen zu entwickeln, wenn Sie Rost nicht kennen?

Apr 04, 2025 pm 11:42 PM

Die Auswirkungen der Rost -Sprachkenntnisse auf die Desktop -Programmentwicklung im Rahmen des Tauri Framework Tauri ist ein Desktop -Anwendungsentwicklungsrahmen, das mit Rost erstellt wurde, dank des leichten und ...

Kann MySQL und Mariadb koexistieren?

Apr 08, 2025 pm 02:27 PM

Kann MySQL und Mariadb koexistieren?

Apr 08, 2025 pm 02:27 PM

MySQL und Mariadb können koexistieren, müssen jedoch mit Vorsicht konfiguriert werden. Der Schlüssel besteht darin, jeder Datenbank verschiedene Portnummern und Datenverzeichnisse zuzuordnen und Parameter wie Speicherzuweisung und Cache -Größe anzupassen. Verbindungspooling, Anwendungskonfiguration und Versionsunterschiede müssen ebenfalls berücksichtigt und sorgfältig getestet und geplant werden, um Fallstricke zu vermeiden. Das gleichzeitige Ausführen von zwei Datenbanken kann in Situationen, in denen die Ressourcen begrenzt sind, zu Leistungsproblemen führen.

Ich kann mich nicht als Stamm bei MySQL anmelden

Apr 08, 2025 pm 04:54 PM

Ich kann mich nicht als Stamm bei MySQL anmelden

Apr 08, 2025 pm 04:54 PM

Die Hauptgründe, warum Sie sich bei MySQL nicht als Root anmelden können, sind Berechtigungsprobleme, Konfigurationsdateifehler, Kennwort inkonsistent, Socket -Dateiprobleme oder Firewall -Interception. Die Lösung umfasst: Überprüfen Sie, ob der Parameter Bind-Address in der Konfigurationsdatei korrekt konfiguriert ist. Überprüfen Sie, ob die Root -Benutzerberechtigungen geändert oder gelöscht und zurückgesetzt wurden. Stellen Sie sicher, dass das Passwort korrekt ist, einschließlich Fall- und Sonderzeichen. Überprüfen Sie die Einstellungen und Pfade der Socket -Dateiberechtigte. Überprüfen Sie, ob die Firewall Verbindungen zum MySQL -Server blockiert.

Kann ich MySQL unter Windows 7 installieren?

Apr 08, 2025 pm 03:21 PM

Kann ich MySQL unter Windows 7 installieren?

Apr 08, 2025 pm 03:21 PM

Ja, MySQL kann unter Windows 7 installiert werden, und obwohl Microsoft Windows 7 nicht mehr unterstützt hat, ist MySQL dennoch kompatibel damit. Während des Installationsprozesses sollten jedoch folgende Punkte festgestellt werden: Laden Sie das MySQL -Installationsprogramm für Windows herunter. Wählen Sie die entsprechende Version von MySQL (Community oder Enterprise) aus. Wählen Sie während des Installationsprozesses das entsprechende Installationsverzeichnis und das Zeichen fest. Stellen Sie das Stammbenutzerkennwort ein und behalten Sie es ordnungsgemäß. Stellen Sie zum Testen eine Verbindung zur Datenbank her. Beachten Sie die Kompatibilitäts- und Sicherheitsprobleme unter Windows 7, und es wird empfohlen, auf ein unterstütztes Betriebssystem zu aktualisieren.

Wie steuern Sie die obere und das Ende der Seiten in den Browser -Druckeinstellungen über JavaScript oder CSS?

Apr 05, 2025 pm 10:39 PM

Wie steuern Sie die obere und das Ende der Seiten in den Browser -Druckeinstellungen über JavaScript oder CSS?

Apr 05, 2025 pm 10:39 PM

So verwenden Sie JavaScript oder CSS, um die obere und das Ende der Seite in den Druckeinstellungen des Browsers zu steuern. In den Druckeinstellungen des Browsers gibt es eine Option, um zu steuern, ob das Display ist ...

Wie verwende ich lokal installierte Schriftdateien auf Webseiten?

Apr 05, 2025 pm 10:57 PM

Wie verwende ich lokal installierte Schriftdateien auf Webseiten?

Apr 05, 2025 pm 10:57 PM

So verwenden Sie lokal installierte Schriftartdateien auf Webseiten. Wenn Sie diese Situation in der Webseitenentwicklung gestoßen haben: Sie haben eine Schriftart auf Ihrem Computer installiert ...