Betrieb und Instandhaltung

Betrieb und Instandhaltung

Betrieb und Wartung von Linux

Betrieb und Wartung von Linux

Ausführliche Erläuterung der Schritte zur Vorbereitung der VM-Umgebung einer virtuellen Maschine (Bilder und Text)

Ausführliche Erläuterung der Schritte zur Vorbereitung der VM-Umgebung einer virtuellen Maschine (Bilder und Text)

Ausführliche Erläuterung der Schritte zur Vorbereitung der VM-Umgebung einer virtuellen Maschine (Bilder und Text)

Dieses Tutorial für Linux verwendet die CentOS7-Version.

Nach Abschluss der Installation des Linux-Systems der virtuellen Maschine erfordert die Konfiguration des VM-Netzwerks der virtuellen Maschine die Konfiguration der virtuellen VM-Maschine, des Win10-Betriebssystemnetzwerks und des Linux-Netzwerks in der VM.

Konfigurieren Sie das VM-Virtual-Machine-Netzwerk

Wählen Sie Bearbeiten im VM----Virtual Network Editor----Wählen Sie VMnet8 aus----Ändern Sie die Einstellungen in der unteren rechten Ecke, wie unten gezeigt :

Geben Sie die Änderungseinstellungen wie unten gezeigt ein. Sie müssen das IP-Netzwerksegment und das Gateway festlegen

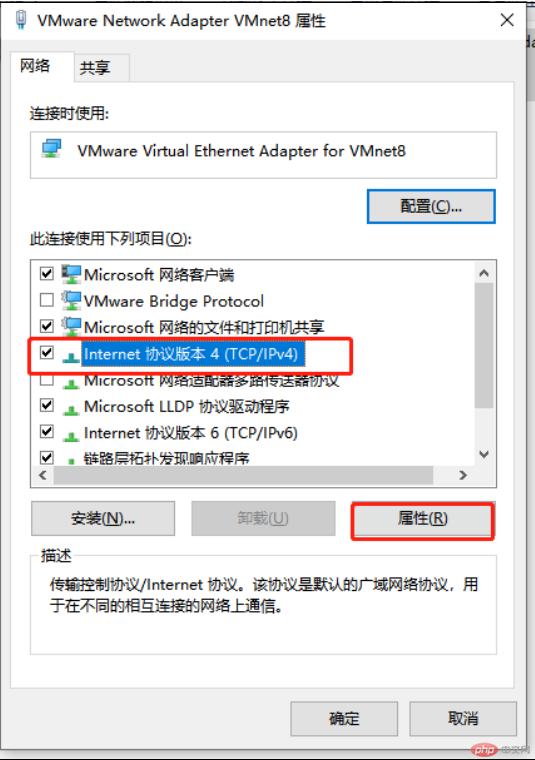

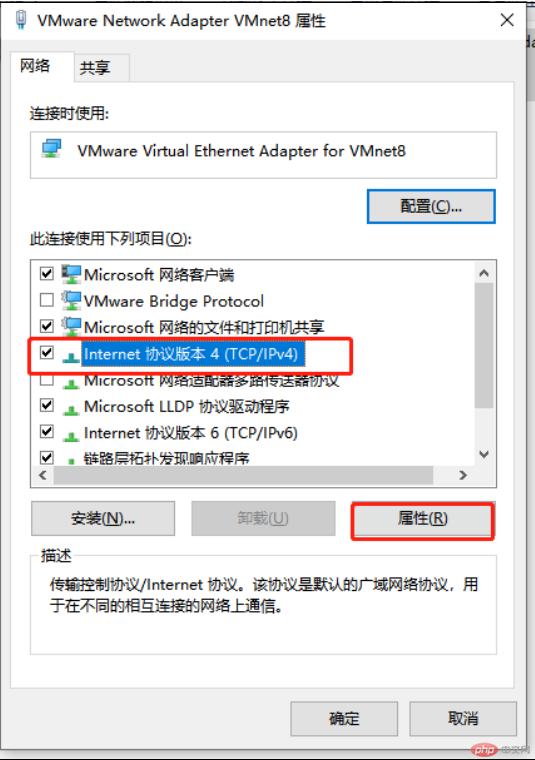

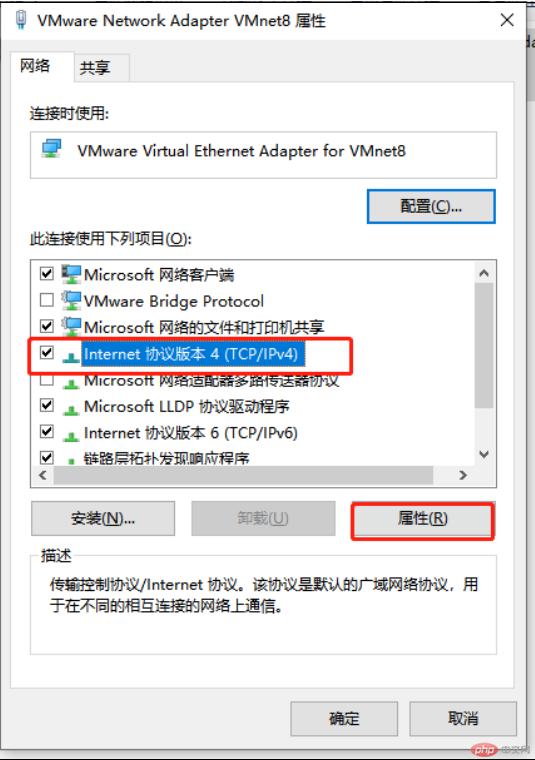

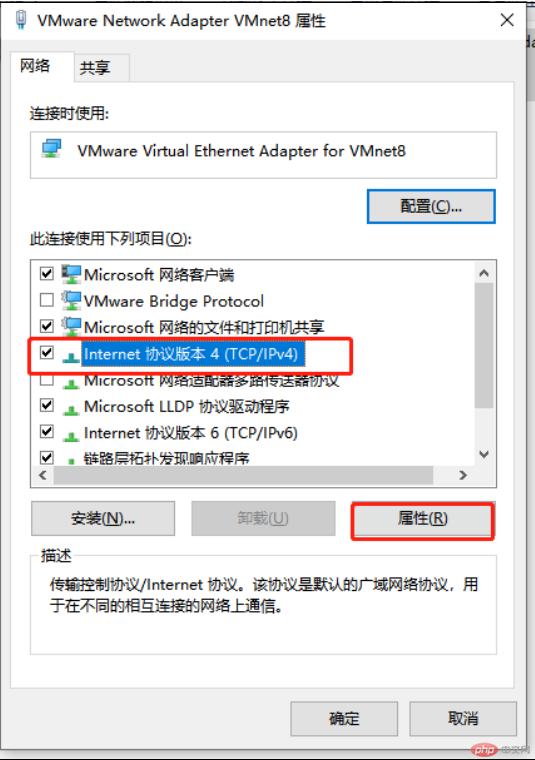

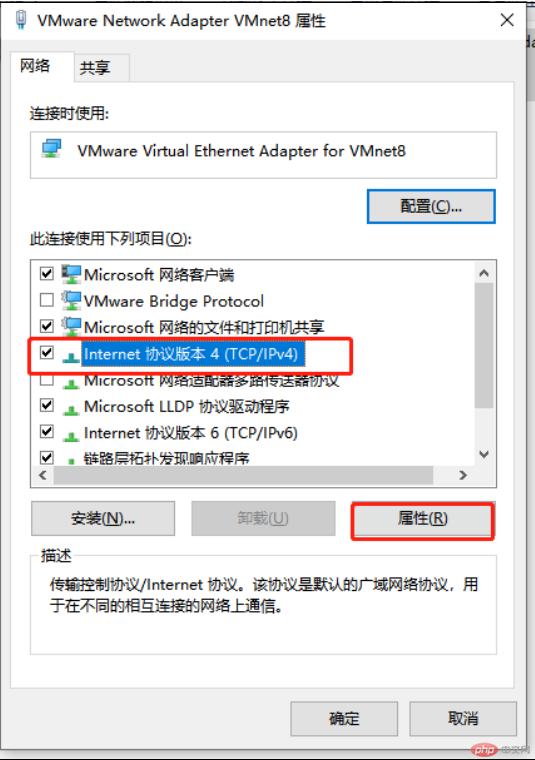

Nachdem die Einstellungen abgeschlossen sind, klicken Sie auf „OK“. , usw. 2. Netzwerkkonfiguration des VM-Netzwerkadapters im Win10-System .VM Linux-Netzwerkkonfiguration

Wechseln Sie zum Root-Benutzer

- [zx@hadoop100 ~]$ su root

- Geben Sie ein: [root@hadoop100 zx]# vim /etc/sysconfig/network-scripts/ifcfg-ens33 , Geben Sie den folgenden Editor ein:

Ändern Sie die obige Konfiguration, speichern und beenden Sie sie wie folgt:

- und fügen Sie den folgenden Befehl hinzu:

- Unter normalen Umständen müssen wir den Hostnamen konfigurieren erleichtern die spätere Entwicklung. Die Schritte sind wie folgt: 4. Konfiguration Hostname

)

7. Netzwerktest

- Befehl zum Neustart verwenden: reboot

- 8. Epel-Release-Software installieren

- Installationsbefehl: [root@hadoop100 zx]# yum install -y epel-release

- Tipps: Wenn Linux die Mindestsystemversion installiert, müssen Sie bei der Installation auch die folgenden Tools installieren In der Linux-Desktop-Standardversion müssen Sie die folgenden Vorgänge ausführen:

Installationsbefehl: [root@hadoop100 zx]# yum install -y net-tools

- Einmaliger Befehl zum Ausschalten der Firewall: [root@hadoop100 zx ]# systemctl stop firewalld

Firewall starten und ausschalten: [root@hadoop100 zx]# systemctl disable firewalld.service

10. ZX-Benutzer erstellen

[root@hadoop100 zx]# useradd zx #Benutzername

-

[ root@hadoop100 zx]# passwd 000000 #Password

11. Fügen Sie dem zx-Benutzer Berechtigungen hinzu, um die spätere Verwendung des zx-Benutzers zu erleichtern, plus sudo, um Root-Berechtigungen zu verwenden

Befehl: [root@hadoop100 zx] # vim /etc/sudoers Geben Sie den Editor ein

Fügen Sie den Befehl zx ALL=(ALL) NOPASSWD:ALL in der nächsten Zeile von %wheel ALL=(ALL) ALL

:wq ein! eine schreibgeschützte Datei

-

Test: Geben Sie das opt-Verzeichnis ein und löschen Sie die rh-Datei im Verzeichnis. Wenn Sie den Befehl rm -rf rh/ verwenden, werden Sie nach unzureichenden Berechtigungen gefragt rh/, es wird gut.

12. Verzeichnisvorbereitung und Berechtigungsvorgang. Geben Sie das Opt-Verzeichnis ein und erstellen Sie die Modul- und Softwareverzeichnisse im Opt-Verzeichnis. Die gesamte zukünftige Software wird in diesem Verzeichnis installiert.

)

Fragen Sie zuerst das JDK über [zx@hadoop100 opt]$ rpm -qa | ab. Sie können wissen, dass es Versionen von jdk1.7 und jdk1.8 gibt

- rpm -qa: Alle installierten RPM-Pakete abfragen.

- grep -i: Groß-/Kleinschreibung ignorieren eine Zeit

- 14. Starten Sie die virtuelle Maschine neu

[root@hadoop100 opt]# reboot

Das obige ist der detaillierte Inhalt vonAusführliche Erläuterung der Schritte zur Vorbereitung der VM-Umgebung einer virtuellen Maschine (Bilder und Text). Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

Video Face Swap

Tauschen Sie Gesichter in jedem Video mühelos mit unserem völlig kostenlosen KI-Gesichtstausch-Tool aus!

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1393

1393

52

52

1205

1205

24

24

Wo kann man die Protokolle von Tigervnc auf Debian sehen

Apr 13, 2025 am 07:24 AM

Wo kann man die Protokolle von Tigervnc auf Debian sehen

Apr 13, 2025 am 07:24 AM

In Debian -Systemen werden die Protokolldateien des Tigervnc -Servers normalerweise im .vnc -Ordner im Home -Verzeichnis des Benutzers gespeichert. Wenn Sie Tigervnc als spezifischer Benutzer ausführen, ähnelt der Name der Protokolldatei normalerweise XF: 1.log, wobei XF: 1 den Benutzernamen darstellt. Um diese Protokolle anzuzeigen, können Sie den folgenden Befehl verwenden: Cat ~/.vnc/xf: 1.log oder die Protokolldatei mit einem Texteditor: Nano ~/.vnc/xf: 1.log Bitte beachten Sie, dass Zugriff auf und Anzeigen von Protokolldateien möglicherweise Stammberechtigungen erforderlich ist, abhängig von den Sicherheitseinstellungen des Systems.

Key Linux -Operationen: Ein Anfängerhandbuch

Apr 09, 2025 pm 04:09 PM

Key Linux -Operationen: Ein Anfängerhandbuch

Apr 09, 2025 pm 04:09 PM

Linux -Anfänger sollten grundlegende Vorgänge wie Dateiverwaltung, Benutzerverwaltung und Netzwerkkonfiguration beherrschen. 1) Dateiverwaltung: Verwenden Sie MKDIR-, Touch-, LS-, RM-, MV- und CP -Befehle. 2) Benutzerverwaltung: Verwenden Sie die Befehle von UserAdd-, PassWD-, UserDel- und UsMod -Befehlen. 3) Netzwerkkonfiguration: Verwenden Sie IFConfig-, Echo- und UFW -Befehle. Diese Vorgänge sind die Grundlage für das Linux -Systemmanagement, und das Beherrschen kann das System effektiv verwalten.

Wie Debian Readdir sich in andere Tools integriert

Apr 13, 2025 am 09:42 AM

Wie Debian Readdir sich in andere Tools integriert

Apr 13, 2025 am 09:42 AM

Die Readdir -Funktion im Debian -System ist ein Systemaufruf, der zum Lesen des Verzeichnisgehalts verwendet wird und häufig in der C -Programmierung verwendet wird. In diesem Artikel wird erläutert, wie Readdir in andere Tools integriert wird, um seine Funktionalität zu verbessern. Methode 1: Kombinieren Sie C -Sprachprogramm und Pipeline zuerst ein C -Programm, um die Funktion der Readdir aufzurufen und das Ergebnis auszugeben:#include#include#includeIntmain (intargc, char*argv []) {Dir*Dir; structDirent*Eintrag; if (argc! = 2) {{

So interpretieren Sie die Ausgabeergebnisse von Debian Snifferer

Apr 12, 2025 pm 11:00 PM

So interpretieren Sie die Ausgabeergebnisse von Debian Snifferer

Apr 12, 2025 pm 11:00 PM

Debiansniffiffer ist ein Netzwerk -Sniffer -Tool zum Erfassen und Analyse von Zeitstempeln für Netzwerkpaket: Zeigt die Zeit für die Paketaufnahme in der Regel in Sekunden an. Quell -IP -Adresse (SourceIP): Die Netzwerkadresse des Geräts, das das Paket gesendet hat. Ziel -IP -Adresse (DestinationIP): Die Netzwerkadresse des Geräts, das das Datenpaket empfängt. SourcePort: Die Portnummer, die vom Gerät verwendet wird, das das Paket sendet. Destinatio

Debian Mail Server DNS -Setup -Handbuch

Apr 13, 2025 am 11:33 AM

Debian Mail Server DNS -Setup -Handbuch

Apr 13, 2025 am 11:33 AM

Um die DNS -Einstellungen für den Debian Mail -Server zu konfigurieren, können Sie folgende Schritte befolgen: Öffnen Sie die Netzwerkkonfigurationsdatei: Verwenden Sie einen Texteditor (z. B. VI oder Nano), um die Netzwerkkonfigurationsdatei/etc/network/interfaces zu öffnen. Sudonano/etc/Netzwerk/Schnittstellen finden Sie Konfiguration der Netzwerkschnittstelle: Finden Sie die Netzwerkschnittstelle, die in der Konfigurationsdatei geändert werden soll. Normalerweise befindet sich die Konfiguration der Ethernet -Schnittstelle im IFETH0 -Block.

Wie Debian die Hadoop -Datenverarbeitungsgeschwindigkeit verbessert

Apr 13, 2025 am 11:54 AM

Wie Debian die Hadoop -Datenverarbeitungsgeschwindigkeit verbessert

Apr 13, 2025 am 11:54 AM

In diesem Artikel wird erläutert, wie die Effizienz der Hadoop -Datenverarbeitung auf Debian -Systemen verbessert werden kann. Optimierungsstrategien decken Hardware -Upgrades, Parameteranpassungen des Betriebssystems, Änderungen der Hadoop -Konfiguration und die Verwendung effizienter Algorithmen und Tools ab. 1. Hardware -Ressourcenverstärkung stellt sicher, dass alle Knoten konsistente Hardwarekonfigurationen aufweisen, insbesondere die Aufmerksamkeit auf die Leistung von CPU-, Speicher- und Netzwerkgeräten. Die Auswahl von Hochleistungs-Hardwarekomponenten ist wichtig, um die Gesamtverarbeitungsgeschwindigkeit zu verbessern. 2. Betriebssystem -Tunes -Dateideskriptoren und Netzwerkverbindungen: Ändern Sie die Datei /etc/security/limits.conf, um die Obergrenze der Dateideskriptoren und Netzwerkverbindungen zu erhöhen, die gleichzeitig vom System geöffnet werden dürfen. JVM-Parameteranpassung: Einstellen in der Hadoop-env.sh-Datei einstellen

Wie man Pakete recyceln, die nicht mehr verwendet werden

Apr 13, 2025 am 08:51 AM

Wie man Pakete recyceln, die nicht mehr verwendet werden

Apr 13, 2025 am 08:51 AM

In diesem Artikel wird beschrieben, wie nutzlose Softwarepakete und der Speicherplatz im Debian -System freigegeben werden können. Schritt 1: Aktualisieren Sie die Paketliste stellen Sie sicher, dass Ihre Paketliste auf dem neuesten Stand ist: sudoaptupdate Schritt 2: Installierte Pakete anzeigen Verwenden Sie den folgenden Befehl, um alle installierten Pakete anzuzeigen: DPKG-Get-Selections | Grep-VDeinstall-Schritt 3: Identifizieren von redundanten Paketen Verwenden Sie das Handwerks-Tool, um nicht benötigte Pakete zu finden, die nicht mehr benötigt werden. Die Eignung wird Vorschläge bereitstellen, mit denen Sie Pakete sicher löschen können: sudoaptitudesearch '~ pimportant' Dieser Befehl listet die Tags auf

So verwenden Sie Debian Apache -Protokolle, um die Website der Website zu verbessern

Apr 12, 2025 pm 11:36 PM

So verwenden Sie Debian Apache -Protokolle, um die Website der Website zu verbessern

Apr 12, 2025 pm 11:36 PM

In diesem Artikel wird erläutert, wie die Leistung der Website verbessert wird, indem Apache -Protokolle im Debian -System analysiert werden. 1. Log -Analyse -Basics Apache Protokoll Datensätze Die detaillierten Informationen aller HTTP -Anforderungen, einschließlich IP -Adresse, Zeitstempel, URL, HTTP -Methode und Antwortcode. In Debian -Systemen befinden sich diese Protokolle normalerweise in /var/log/apache2/access.log und /var/log/apache2/error.log verzeichnis. Das Verständnis der Protokollstruktur ist der erste Schritt in der effektiven Analyse. 2. Tool mit Protokollanalyse Mit einer Vielzahl von Tools können Apache -Protokolle analysiert: Befehlszeilen -Tools: GREP, AWK, SED und andere Befehlszeilen -Tools.

)

)

)

)

)

)

)